一、实验内容

1.从csdn.net、163.com中选择一个DNS域名进行查询,获取相关信息

2.尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置

3.使用nmap开源软件对靶机环境进行扫描

4.使用Nessus开源软件对靶机环境进行扫描

5.通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题

二、实验过程

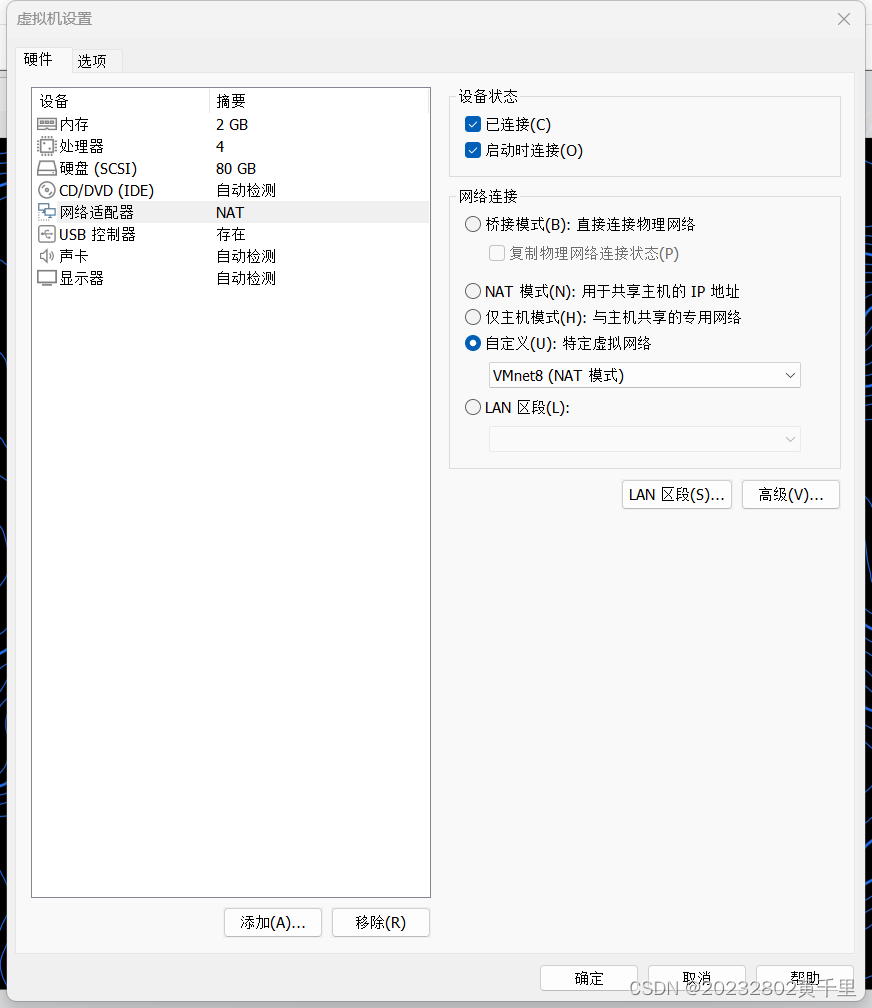

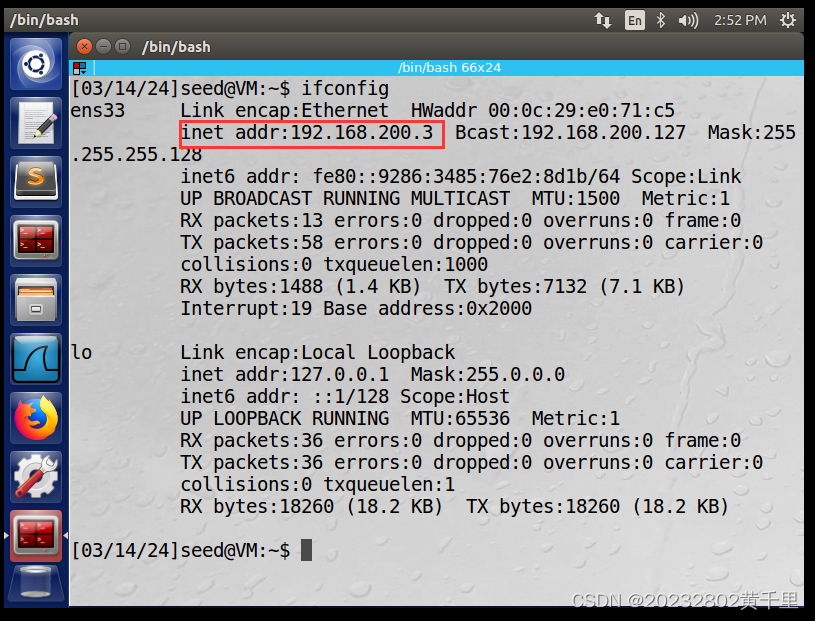

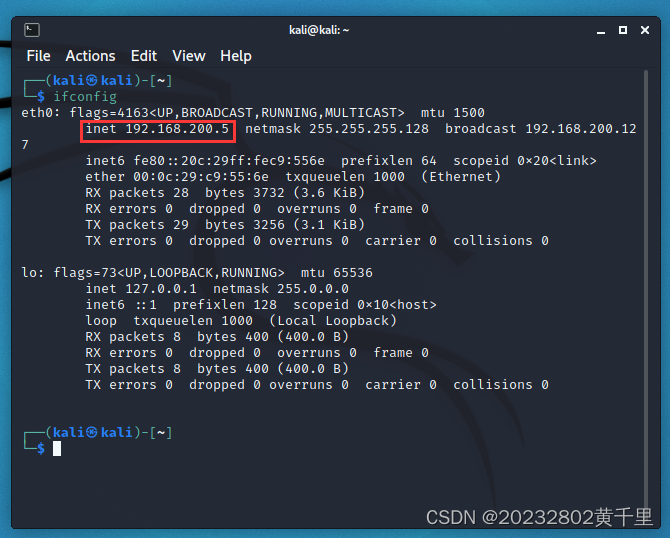

1.设备环境检查

查看kali和Ubuntu的网络适配器设置,并查看两虚拟机的IP地址

SEED ubuntu的IP地址为192.168.200.3

kali的IP地址为192.168.200.5

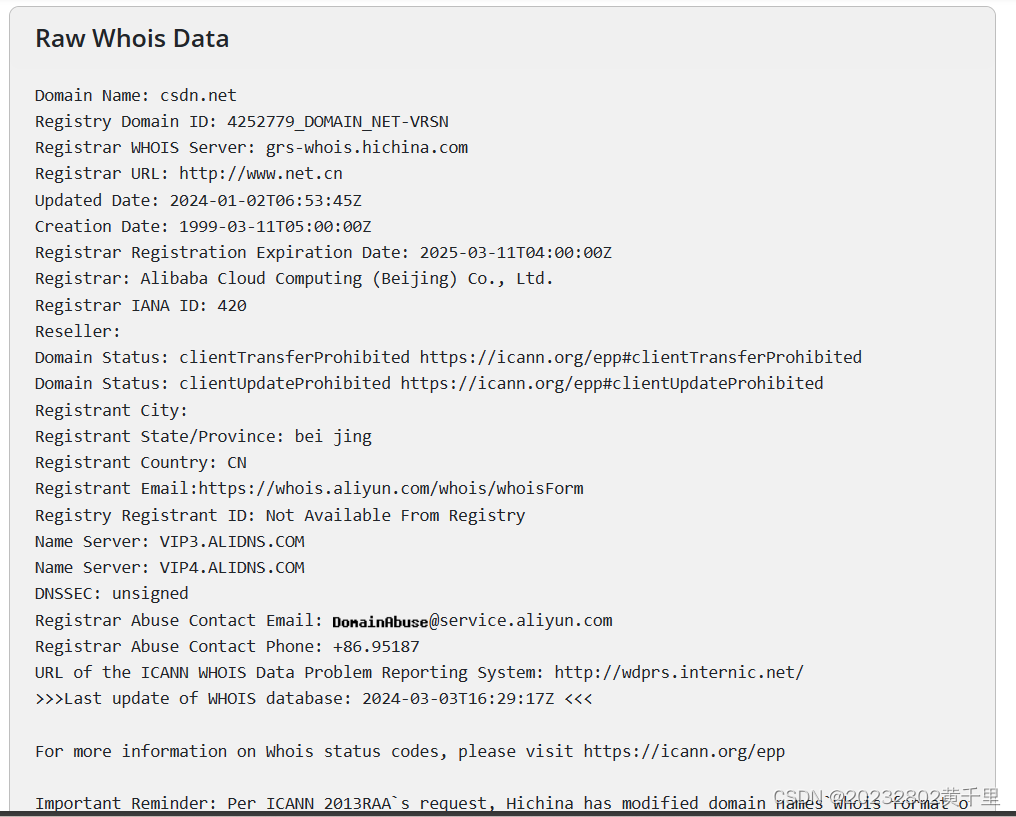

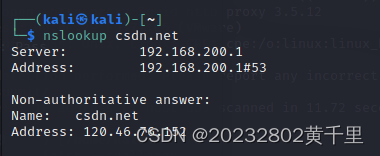

2.域名查询(以csdn.net为例)

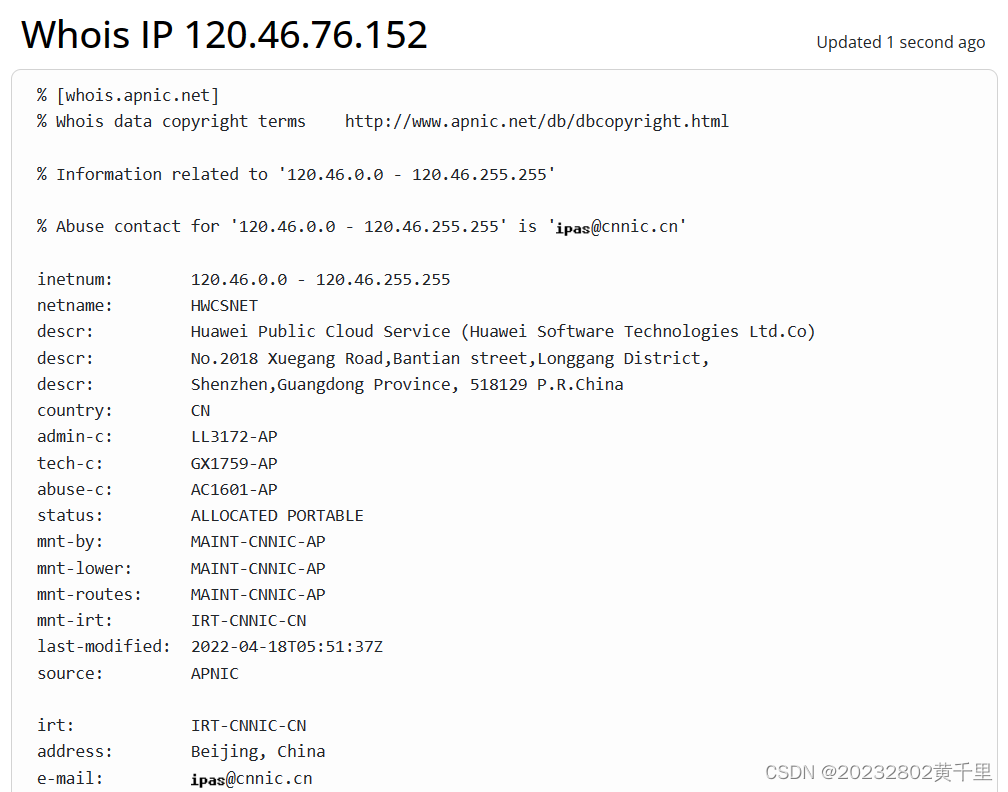

使用whois.com对网址进行查询

对csdn.net的查询结果为

也可以通过csdn.net的IP地址进行查询

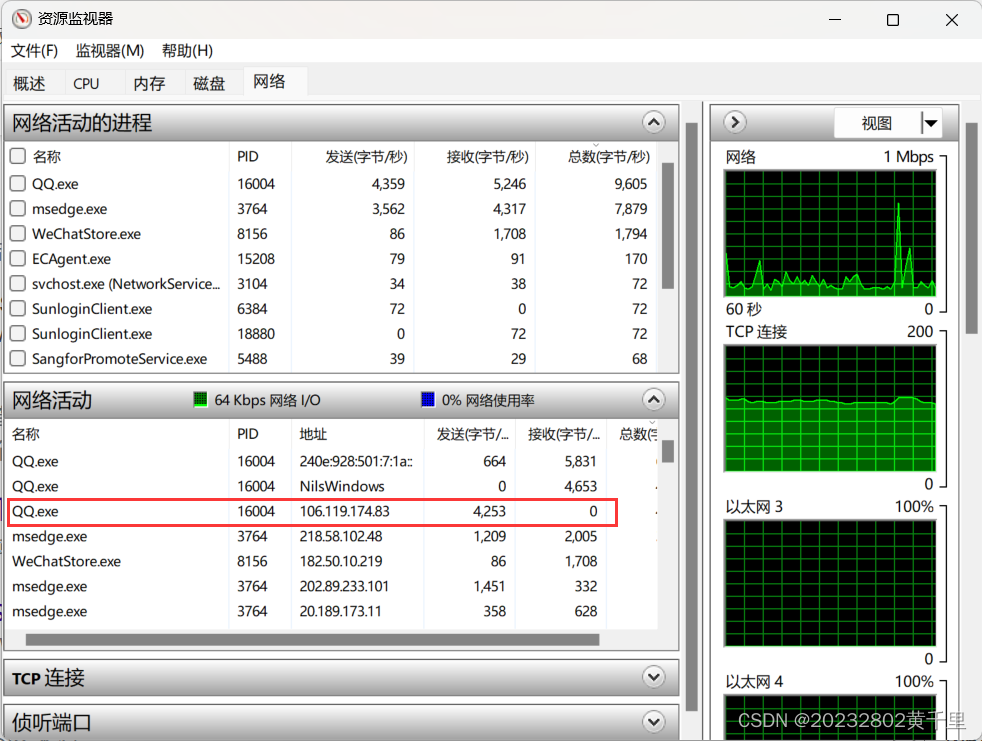

3.获取QQ好友的IP地址及其地理位置

首先打开电脑的资源监视器,查看QQ的网络活动,通过和QQ好友进行通话,查看数据发送及接收流量较大的ip地址,确定到好友的IP地址。

通过IP地址查询网站对好友IP进行地址查询

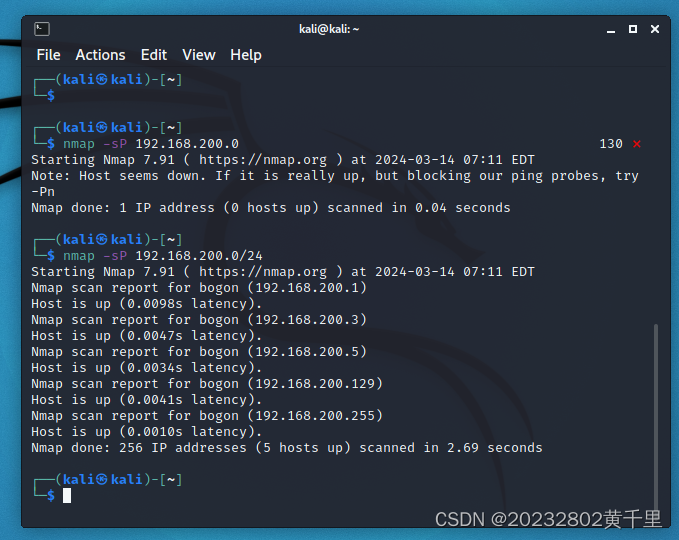

4.使用nmap开源软件对靶机环境进行扫描

因为kali中有nmap的开源工具,使用kali进行实验

nmap -sP 192.168.200.0/24可以扫描该局域网下的主机IP,我们依据此局域网查询靶机的IP地址是否活跃

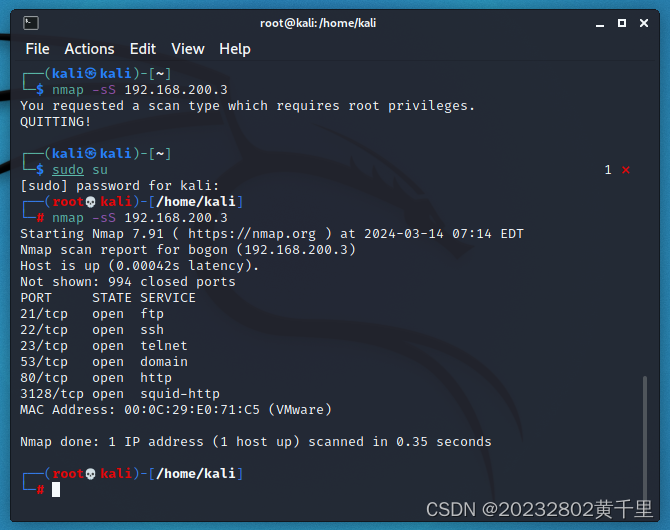

然后通过nmap -sS命令检测靶机开放的TCP端口

通过nmap -O命令可以检测靶机安装的操作系统和版本号

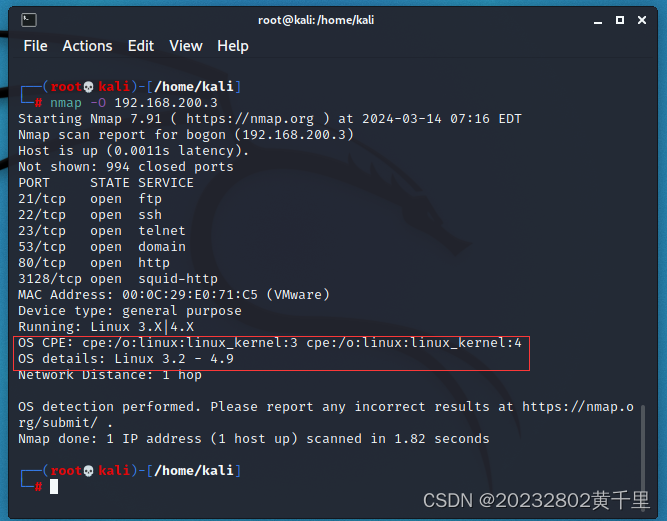

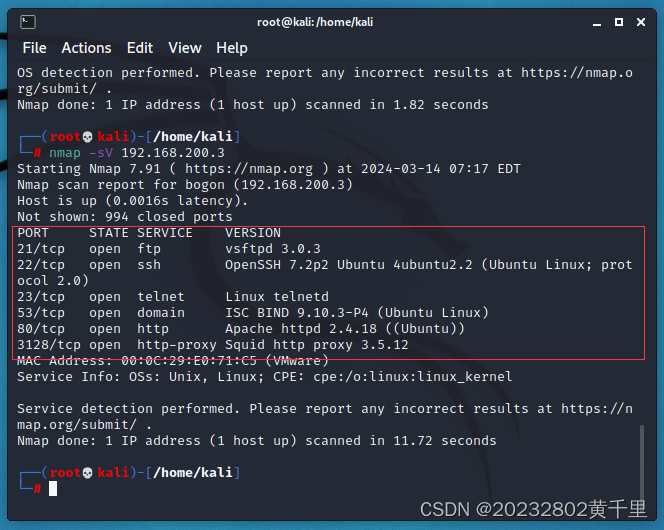

通过nmap -sV命令查看靶机安装的网络服务

5.漏洞扫描工具Nessus的使用

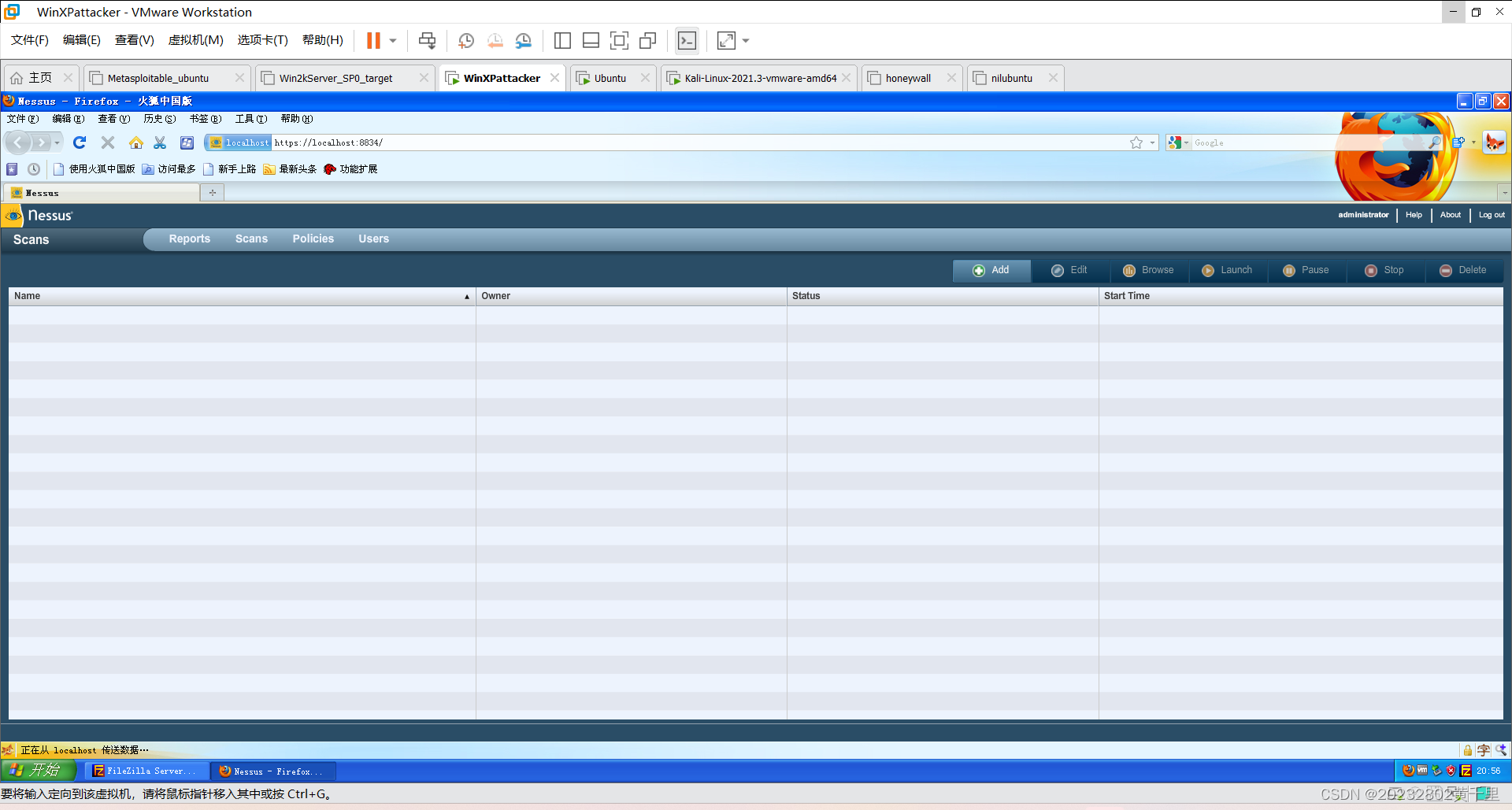

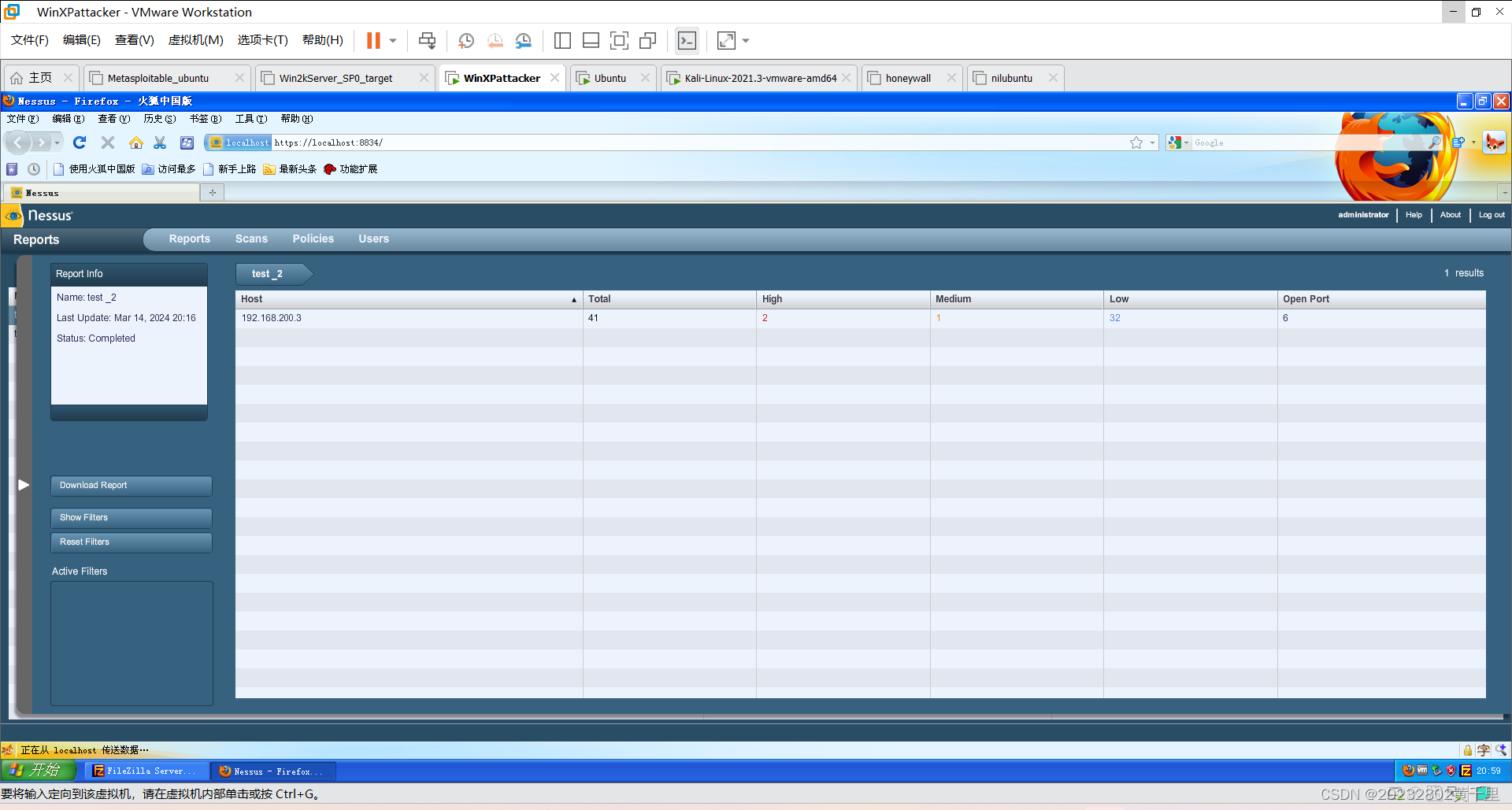

打开WinXP攻击机,在开始菜单/所有程序/扫描工具中有Nessus,打开Nessus Client,使用WinXP中的Nessus工具

进入登录界面,输入用户名和密码后登录,可以进入到主页面

创建一个新的扫描策略后,新建一个扫描,,使用刚刚制定的策略(policy1),选定扫描的目标(填入SEEDUbuntu靶机的192.168.200.3),然后单击“Lauch Scan”,开始扫描。

扫描完成后,在上方的“reports”中查看扫描结果

一共扫描到了6个开放的端口(Open Port),发现了35个漏洞,其中有,高危端口(High)有2个,中度危险(Medium)和轻度危险(Low)的端口分别有1个和32个。

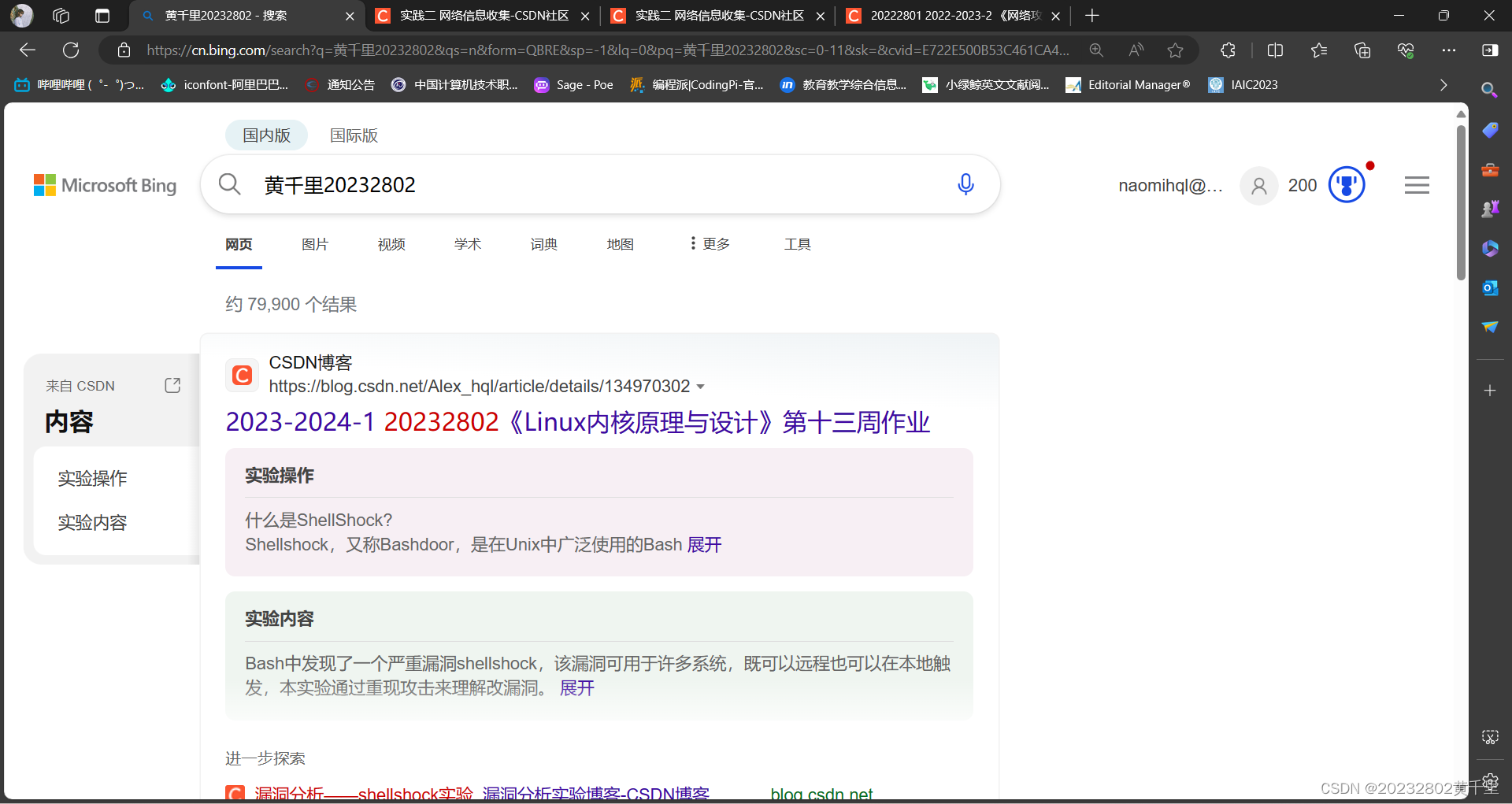

6.搜索自己的足迹

在搜索引擎上搜索自己的姓名、学号等信息,很有可能会在搜索的结果中找到自己

三.学习中遇到的问题及解决

-

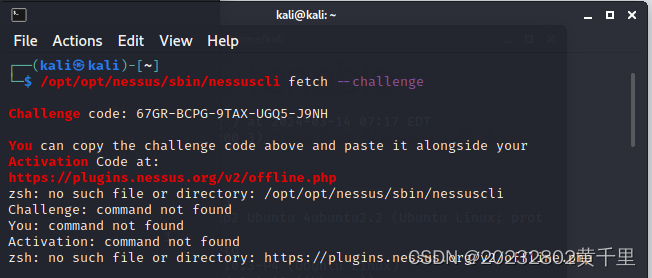

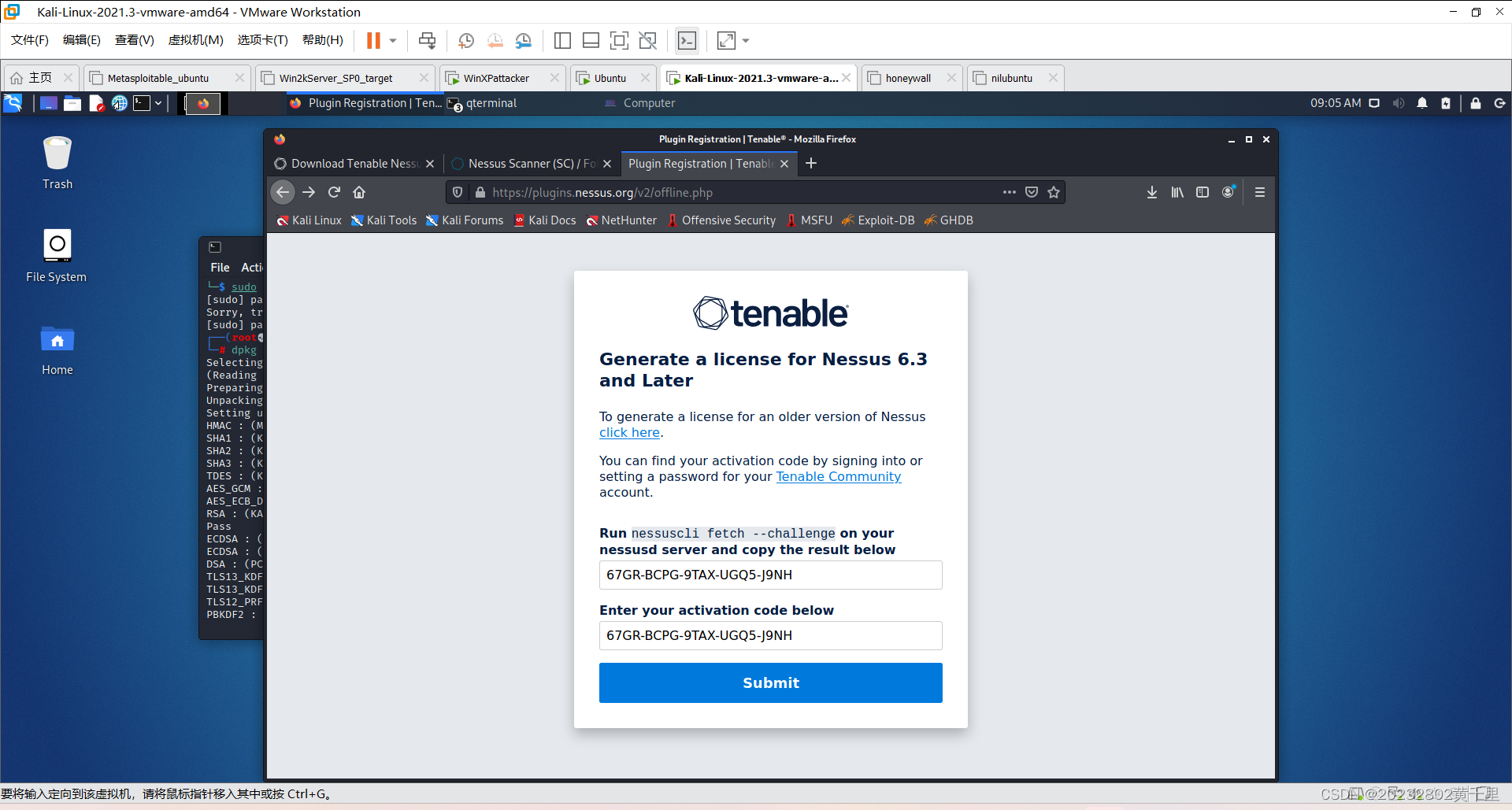

问题1:在kali中安装nessus,注册完成后破解遇到困难,无法查询到有效的挑战码

-

问题1解决方案:在WinXP攻击机里使用Nessus,系统里已经集成了该工具。在开始菜单/所有程序/扫描工具中有Nessus,打开Nessus Client,便可以进行使用。

四.学习感悟、思考

在kali中安装Nessus时遇到了很多困难,在查找了之前学长的帖子后发现可以在其他攻击机上使用Nessus,真是柳暗花明。当一个方法不奏效的时候我往往容易死盯着这个方法,忘记了其实有很多路可以走,降维打击式地解决了问题。

179

179

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?