1.1. 什么是HTTPS?

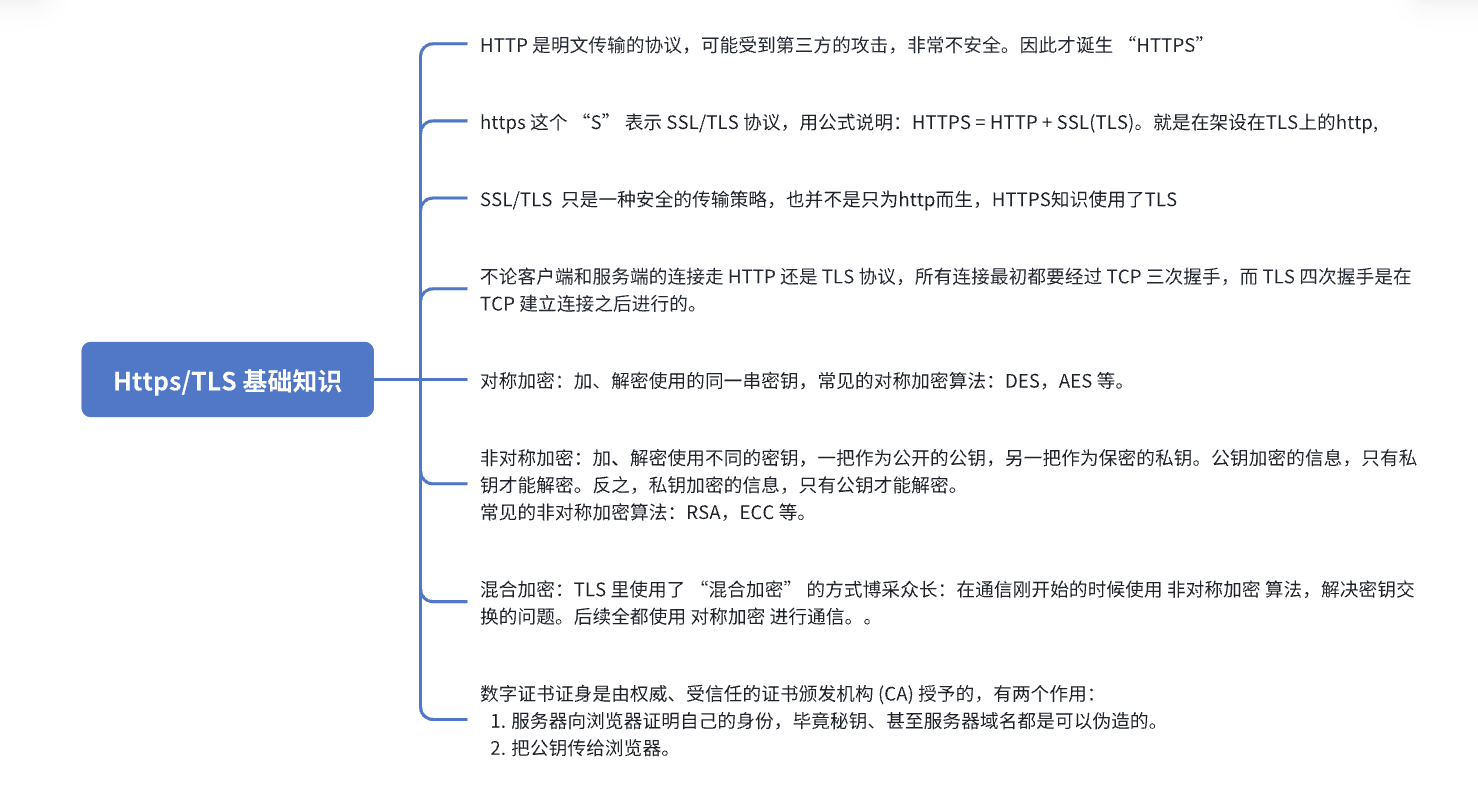

简单来说,https=http+ssl/tls,即加密的http

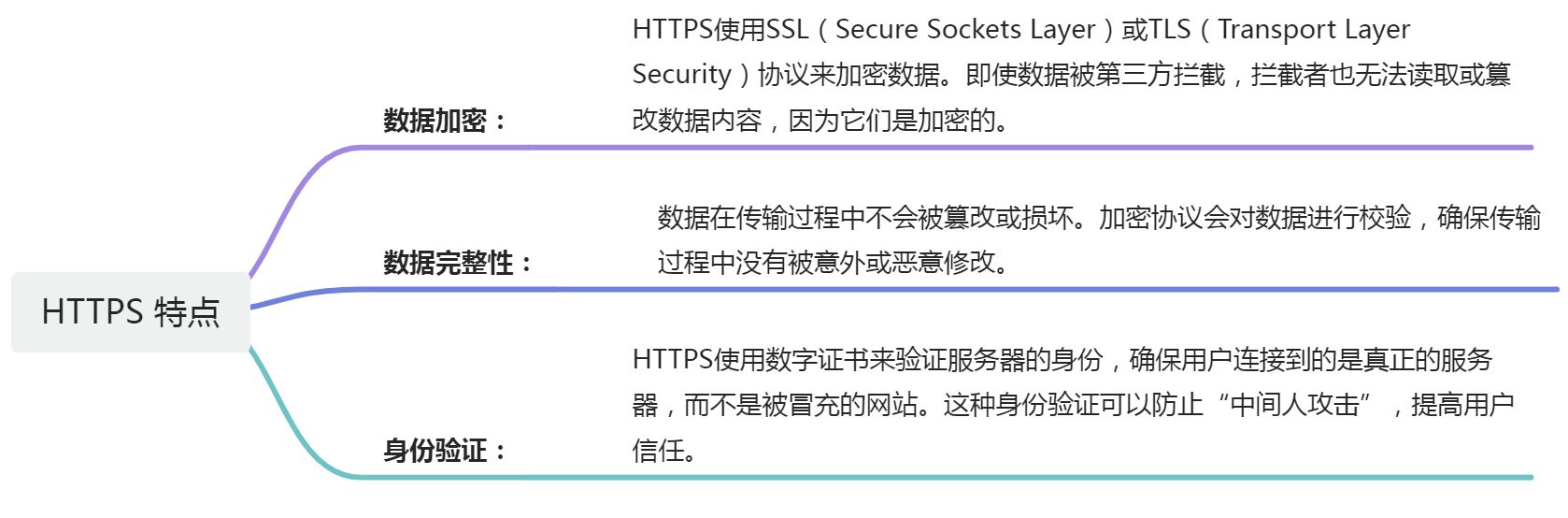

HTTPS(HyperText Transfer Protocol Secure)是HTTP协议的安全版本,用于在客户端(如浏览器)和服务器之间安全地传输数据。HTTPS通过加密机制来保护用户和网站之间传输的信息,确保数据的机密性和完整性。

- HTTP:数据以明文形式传输,容易被拦截和篡改,适用于对安全性要求不高的通信。

- HTTPS:数据加密传输,提供更高的安全性,特别适合保护敏感信息。

SSL(Secure Sockets Layer) 和 TLS(Transport Layer Security) 是用于在计算机网络中提供安全通信的加密协议。SSL是最早开发的版本,而TLS是其升级版,提供了更高的安全性和性能。如今,SSL基本已经被淘汰,现代网络通信主要使用TLS来加密和保护数据传输(如HTTPS使用TLS来保障浏览器和服务器之间的安全连接)。

3.2. HTTPS工作原理

3.2.1. https 的工作流程

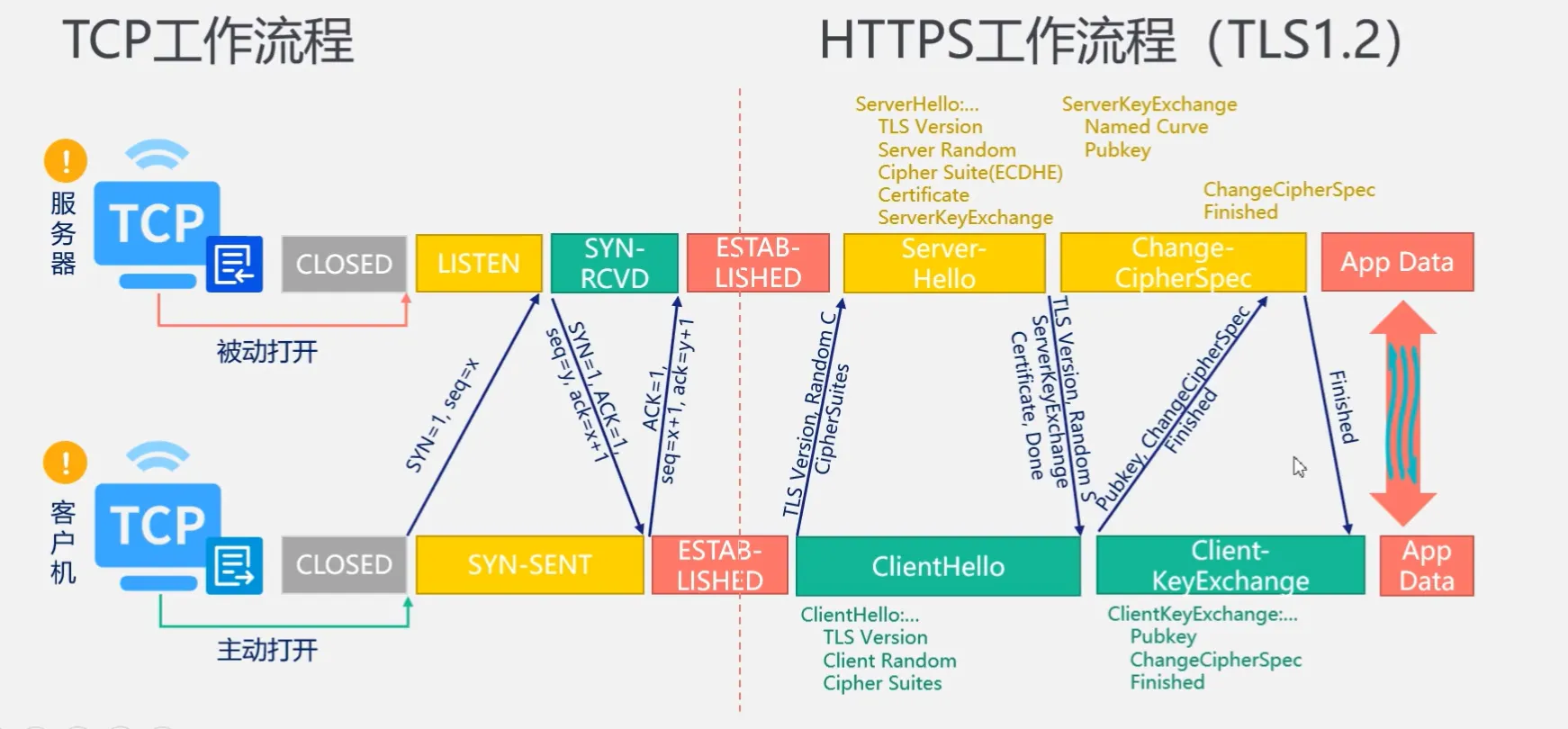

- 握手过程:

- 当你在浏览器中访问一个HTTPS网站时,浏览器和服务器会进行一个加密“握手”过程。

- 握手的目的是交换加密密钥,并建立一个安全的加密连接。这个过程会使用SSL/TLS协议,并涉及验证服务器的数字证书。

- 加密传输:

- 握手成功后,浏览器和服务器之间的所有数据都将通过加密通道传输,确保数据的安全性。

- 使用数字证书:

- 网站通过使用由可信的证书颁发机构(CA)签发的数字证书来证明自己的身份。浏览器会检查证书的有效性,并显示安全锁图标,提示用户这是一个安全的连接。

3.2.2. TLS握手过程解析

握手的目的:

- 商定双方通信所使用的的 TLS 版本 (例如 TLS1.0, 1.2, 1.3等等);

- 确定双方所要使用的密码组合;

- 客户端通过服务器的公钥和数字证书 (上篇文章已有介绍)上的数字签名验证服务端的身份;

- 生成会话密钥,该密钥将用于握手结束后的对称加密。

握手过程

3.2.3. 握手过程详细分解

-

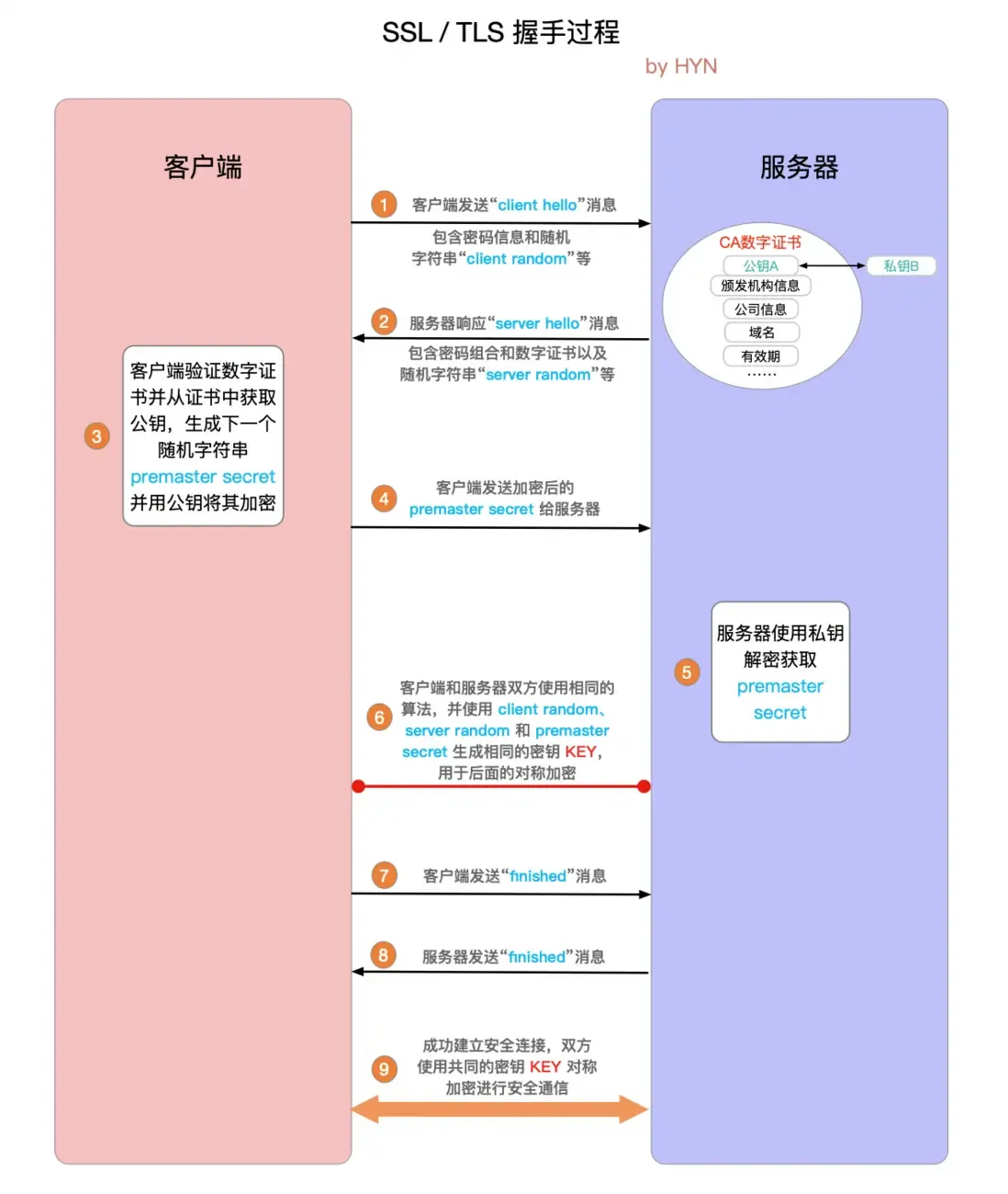

HTTPS的TLS握手过程是为了确保客户端和服务器之间安全通信的关键步骤。以下是TLS握手过程的详细描述:

-

ClientHello(客户端发起请求):

-

客户端首先向服务器发送一个ClientHello消息,该消息包含客户端支持的TLS协议版本号、一个由客户端生成的随机数(Client Random)、支持的加密套件列表等信息。

-

ServerHello(服务器响应):

-

服务器收到ClientHello后,发送ServerHello消息,其中包括服务器选择的TLS协议版本号、一个由服务器生成的随机数(Server Random)、选择的加密套件等信息。

-

证书交换:

-

服务器发送其数字证书给客户端。这个证书包含服务器的公钥和相关信息,用于验证服务器的身份。

-

服务器密钥交换(可选):

-

对于某些密钥交换算法(如RSA),服务器可能会发送一个密钥交换消息,该消息包含用于生成会话密钥(Session Key)的预主密钥(Pre-Master Secret)的加密版本。

-

客户端验证服务器证书:

-

客户端验证服务器证书的可信性,包括检查证书链的合法性、确认证书是否过期、以及证书是否由受信任的证书颁发机构(CA)签发。

-

生成会话密钥:

-

如果服务器发送了预主密钥,客户端会使用服务器的公钥进行解密,然后使用Client Random、Server Random和预主密钥生成主密钥(Master Secret)。主密钥接着被用来生成对称加密算法的密钥和消息认证码(MAC)的密钥。

-

ChangeCipherSpec(改变密码规范):

-

客户端发送ChangeCipherSpec消息,通知服务器接下来将使用新生成的密钥进行加密通信。

-

Finished(握手完成):

-

客户端和服务器都发送Finished消息,该消息包含基于之前握手过程生成的MAC值,用于验证握手过程的完整性和正确性。如果MAC值匹配,则握手过程完成。

-

加密通信:

-

一旦握手过程完成,客户端和服务器就可以使用之前生成的密钥进行加密通信了。

TLS握手过程的安全性主要体现在以下几个方面:

- 身份验证:通过服务器证书的验证,确保了服务器的身份可信。

- 密钥交换:预主密钥的生成和交换过程中,使用了非对称加密算法,确保了密钥的安全性。

- 完整性和正确性:通过Finished消息中的MAC值进行验证,确保握手过程没有被篡改。

3.3. 证书的办法和验证

首先得来看看怎么颁发的证书。

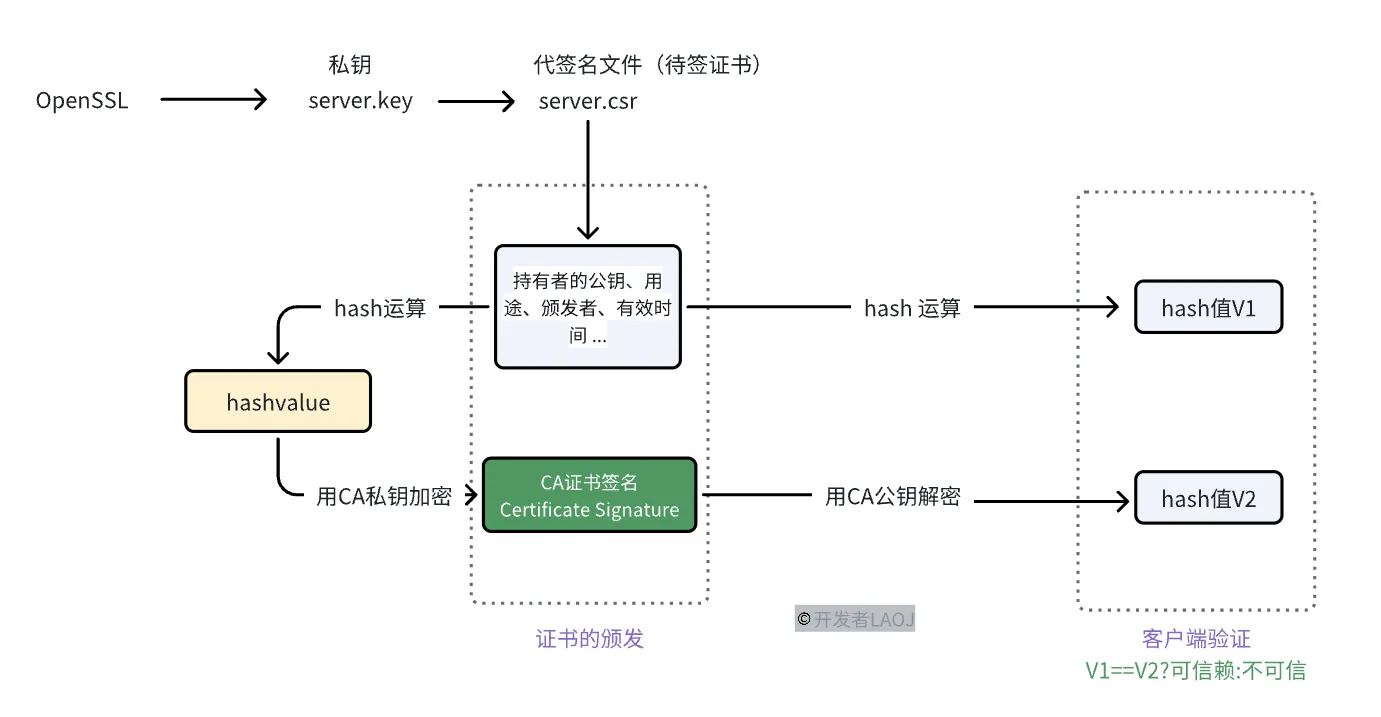

数字证书签发和验证流程

- Openssl 是一个操作证书和加密相关的开源工具,使用该共可以生成私钥,证书、签名等。

- CA相当于一个比较牛逼的背书单位,可以把它看成公安局或者派出所,帮你签名盖章,让你合法可信。

- 用CA私钥加密的过程就是盖章签名的作用。

- 将 Certificate Signature 添加在文件证书上,形成数字证书。

- 一个数字证书通常包含:公钥信息、签证机关CA、CA签名、有效日期、持有者。

- 证书就是用来告诉客户端,该服务端是否是合法的,因为只有证书合法,才代表服务端身份是可信的。

- 之所以要签名,是因为签名的作用可以避免中间人在获取证书时对证书内容的篡改。

如何来验证?

客户端通过验证证书链、检查证书有效期、核对发行者信息以及验证数字签名等步骤来确保CA证书的有效性和安全性。这些步骤共同构成了HTTPS通信中确保数据传输安全的重要基础。

客户端检验CA证书的过程涉及多个步骤,以确保证书的有效性和安全性。以下是客户端检验CA证书的主要步骤,

- 证书验证:

-

检查证书链:

-

确保服务器证书由中间CA签名。

-

确保中间CA由根CA签名。

-

检查根CA是否为预安装在操作系统或浏览器中的信任锚点。

-

检查证书有效期:

-

确认证书的有效期没有过期,通过查看证书上的“有效期开始”和“有效期结束”字段来完成。

-

核对发行者信息:

-

核实证书中的“发行者”字段,确保它与颁发该证书的CA的名称相匹配。

- 数字签名验证:

- 客户端使用相同的Hash算法获取该证书的Hash值H1。

- 客户端使用预置在操作系统或浏览器中的CA公钥来解密证书上的数字签名(Certificate Signature),得到另一个Hash值V2。

- 客户端比较V1和V2的值,如果两者相同,则证明证书的数字签名是正确的,证书内容未被篡改。

- 信任决策:

- 客户端决定是否信任证书签发者。如果证书链中的所有证书都验证通过,并且客户端信任根CA,则信任该证书。否则,连接将失败。

- 会话密钥协商:

- 如果证书验证通过,客户端和服务器使用SSL协议协商生成会话密钥,用于加密和解密后续的通信内容。

- 数据传输:

- 双方使用会话密钥加密和解密通信内容,保证数据传输的安全性和保密性。

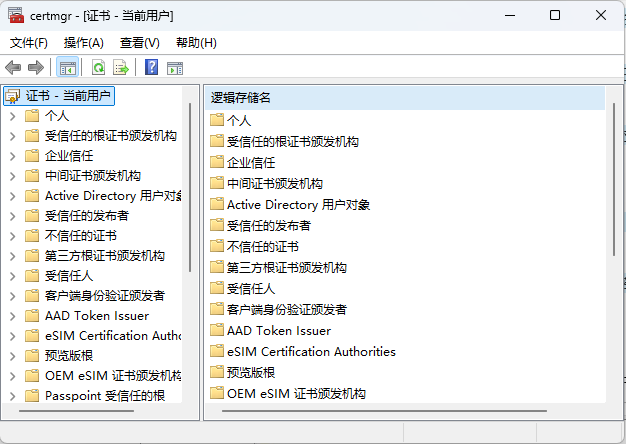

win+R 输入 certmgr.msc,运行查看Windows上的证书

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?