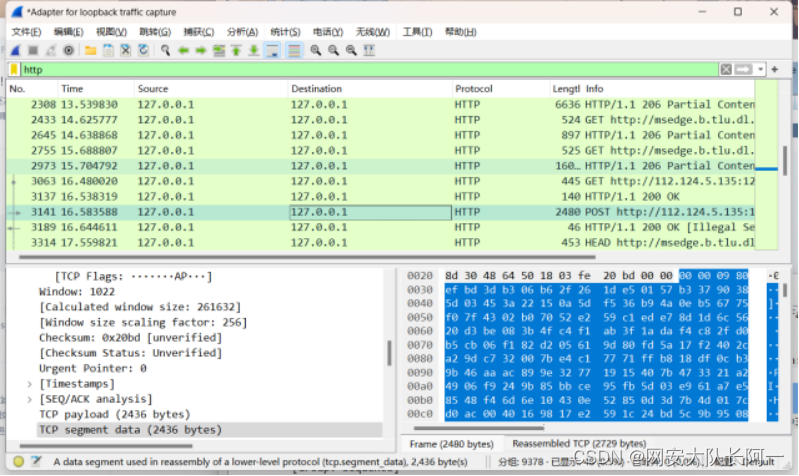

以本机为例,抓取本地流量数据包,cs执行指令后搜索http类型数据

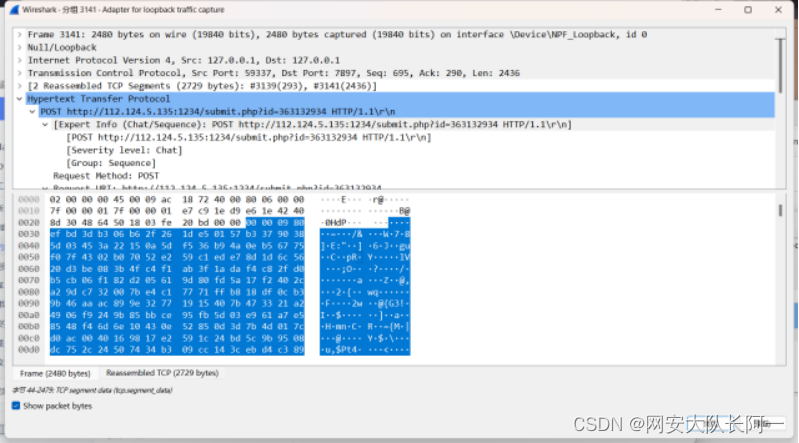

在使用cobalt strike下达指令时,会出现post请求/sumbit.php?id=xxx的特征,该特征可以判断 cobalt strike。

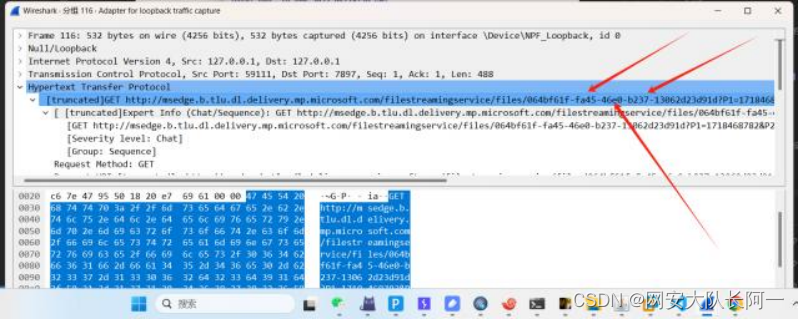

使用Wireshark等网络抓包工具,可以捕获到后门的HTTP数据包“GET /4Ekx HTTP/1.1”,其中的 “4Ekx”就是心跳包

通过查看心跳包获取一般cs心跳包会有4个数字或者字母组成

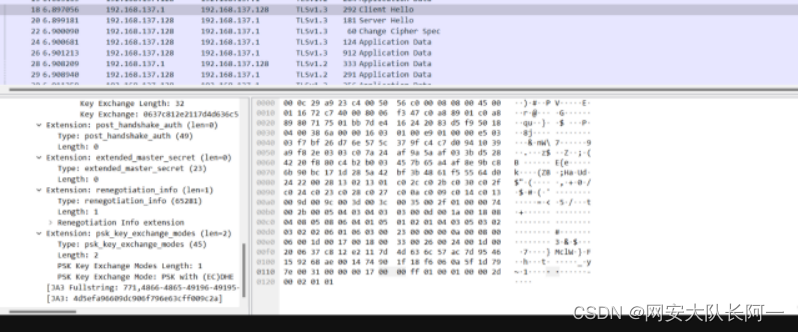

https特征

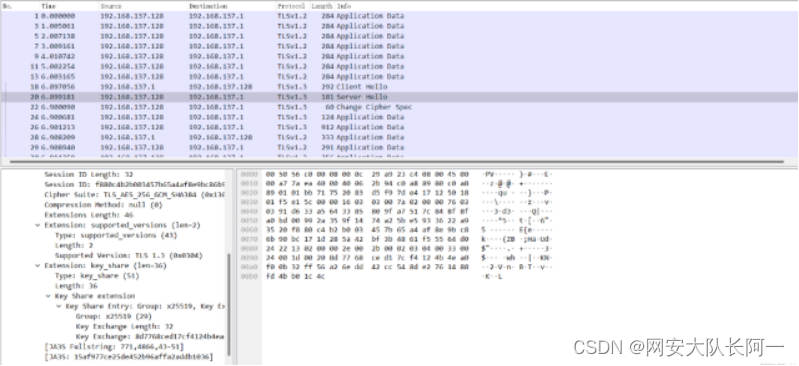

在数据包的client hello中,数据包有JA3

和操作系统有关,每个操作系统都有固定的值,例如我使用的

https特征

在数据包的client hello中,数据包有JA3

和操作系统有关,每个操作系统都有固定的值,例如我使用的操作系统为windows11

JA3 windows11固定值

JA3:db36bad574044a5104a59b0c676991ef JA3:4d5efa96609dc906f796e63cff009c2a

2.ja3s

在数据包的server hello中,数据包有JA3s

和操作系统有关,每个操作系统都有固定的值,例如我使用的操作系统为windows11

JA3s windows11固定值

JA3s:15af977ce25de452b96affa2addb1036

JA3s:2253c82f03b621c5144709b393fde2c9

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?