ACL原理及作用

概述:

ACL就是访问控制协议,访问控制列表

访问控制列表:应用在路由器接口的指令列表,用来告诉路由器那些数据包可以接受,那些不接收,要拒绝

基本原理:ACL使用数据包过滤技术,在路由器上读取OSI七层模型的第三层及第四层包中的数据,如:源地址、目的地址、源端口、目的端口等,根据原先的规则对包进行过滤,从而达到访问控制的目的,

ACL通过路由器接口处控制是转发还是丢弃数据包来过滤通信信息,而路由器根据ACL中指定的条件来检测通过路由器的数据包从而决定是否转发还是丢弃,该数据包

作用:主要是为了控制网络安全和网络服务质量

ACL可以实现对网络中报文的精准控制,达到控制网络访问行为,防止网络攻击,确保网络安全,减少了网络占用,提高网络带宽利用率,从而就保障了网络环境的安全性和网络质量的可靠性

ACL访问控制列表的作用:

决定流量能不能通过,通过=>放行,不通过=>丢弃

注意:虽然划分了VLAN,但不是流量控制,只是单纯划分了广播域,而三层交换机或则单臂路由器还可以实现不同VLAN之间的通信

用来对数据包做访问控制(丢弃或放行),结合其他协议匹配范围,通过传输层协议TCP UDP ACL,或则控制协议的流量是否通过,

ACL可以配置可以配置多条策略,根据报文来进行匹配区分

ACL编号:

2000~2999:基本ACL,只能匹配原IP地址

3000~3999:高级ACL,可以匹配源IP地址、目标IP地址,源端口、目标端口,七层模型中三层和四层协议字段,ICMP、TCP、 UDP

4000~4999:根据数据包源MAC地址和目标MAC地址,802.lq优先级,二层协议,(了解即可)

其中,基本ACL用在靠近目的地的地方,而高级ACL则尽量用在靠近源的地方,保护带宽,(具体情况需要是情况而定),选择线路中的最优解

配置多条策略匹配原则:

- 如果禁止数据通过,则会BAN掉进口数据,不会BAN掉出数据,

- 有则匹配,无则放通

- 有多条的话,匹配一条(后续相同的将不在匹配)

通配符

概述:通配符是一个32比特长度的数值,用于指示IP地址中,那些比特位需要严格匹配,那些比特位无需匹配

通配符通常采用类似网络掩码的点分十进制形式表示,但是含义却与网络掩码完全不同

比方说:当进行IP地址匹配的时候,后面会跟着32位掩码位,这个32位称为通配符。

匹配规则:“0"表示严格匹配,”1”表示随机分配

有个特殊的通配符:

当通配符全为零,来匹配IP地址,表示精确匹配某个IP地址

当通配符全为”1“,来匹配0.0.0.0地址时,表示匹配了所有IP地址

例如:192.168.1.0/24转换成二进制

二进制为:11000000.10101000.00000001.00000000

前三段为严格匹配的,确认位,是“0”,写死的,第四段为随机位是“1”

最后8位可变反掩码为:00000000.00000000.00000000.11111111,转换成十进制为;0.0.0.255

如果前面是IP地址,后面跟着0 如果前面是网段,后面跟着0.0.0.255

例题:192.168.1.0/24换成二进制,匹配奇数1.3.5.7.9

11000000.10101000.00000001.00000000 192.192.1.0

11000000.10101000.00000001.00000011 192.168.1.3

11000000.10101000.00000001.00000101 192.168.1.5

11000000.10101000.00000001.00000111 192.168.1.7

由此可得,都是1是固定的,固定位是0,匹配所有最后八位是11111110转换十进制为254,

通配符为:0.0.0.254

192.168.3.30 子网掩码 是写死的、固定的, 所以为:192.168.3.30/0

例题2:192.168.233.0 /24所以偶数匹配

前三字段固定,所以为0.0.0

最后一段中,确定固定位是最后一位不变。所以最后八位是11111110

反掩码为:0.0.0.254

“0”为固定不变,“1”为随机变化

ACL相关命令:

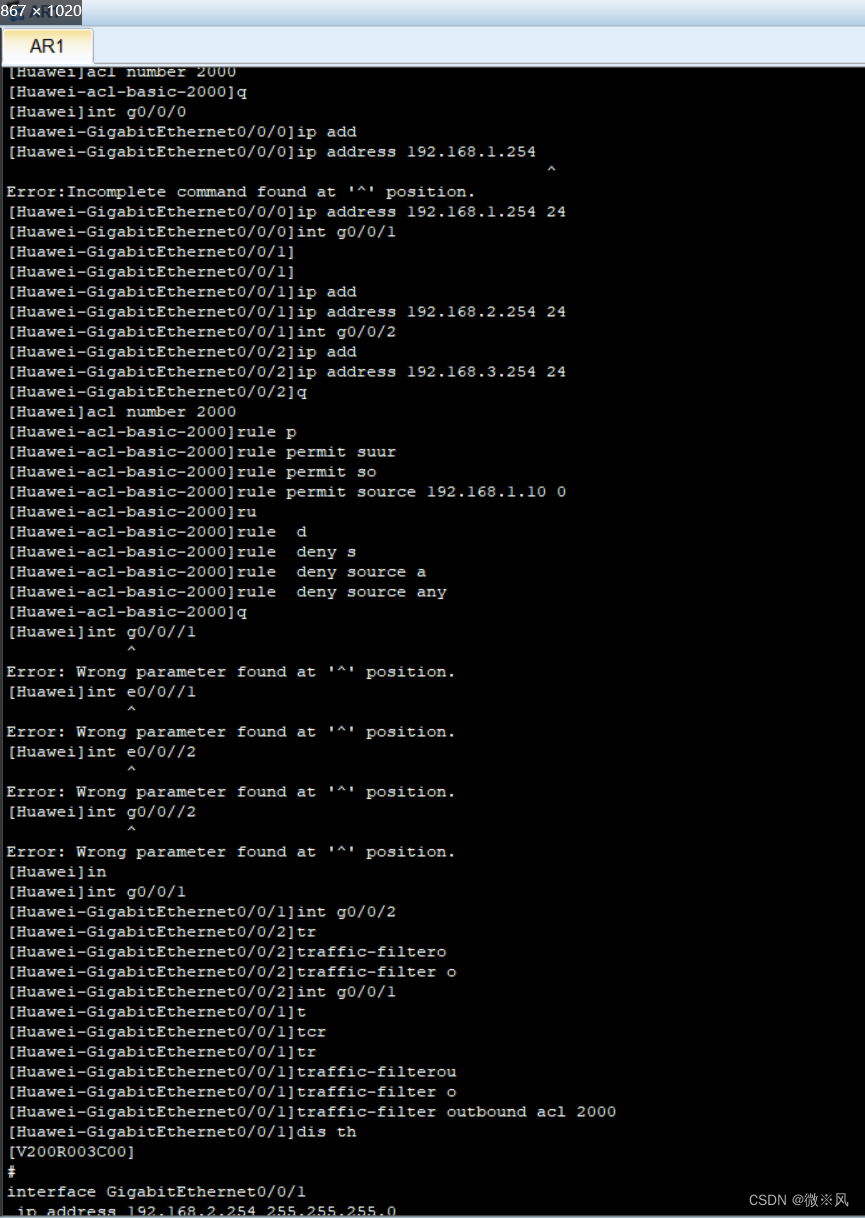

基本ACL命令:

acl number 2000:创建acl2000

rule 5 deny source 192.168.10.1.0:拒绝源地址为:192.168.10.1的流量(地址后面的”0“代表仅此一台,5是序号,可不加)

traffiter iutbound acl 2000接口方向调用acl。(outbound 代表出口,inbound代表进入方向入口)

rule permit source 192.168.1.0 0.0.0.255: permit代表允许,source代表源 掩码部分为反掩码

rule deny source any: 拒绝所有访问,(any 代表所有0.0.0.0 255.255.255.255)

interface GigabitEthernet0/0/1:进入接口

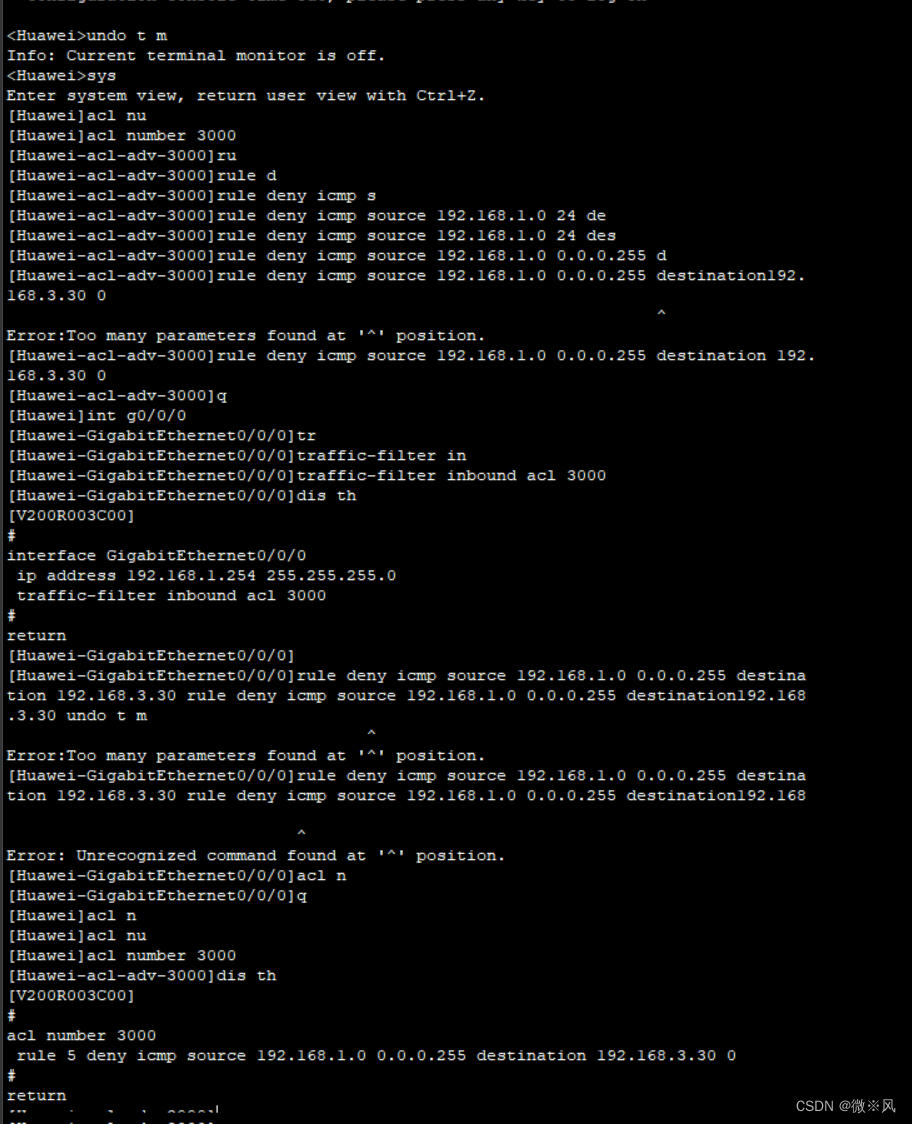

高级ACL格式

rule deny icmp source 192.168.10.10 0 destination 192.168.0.20 0:禁止192.168.10.10 0 ping 192.168.0.20 0

rule deny tcp source 192.168.10.10 0 destination 192.168.40.40 0 destination-port eq 80:禁止192.168.10.10 0访问192.168.40.40 0的端口80 服务

traffic-filter inbound acl 3000:在接口入口方向应用ACL

undo traffic-filterin bound:在接口取消ACL的应用

display acl 3000:显示ACL配置

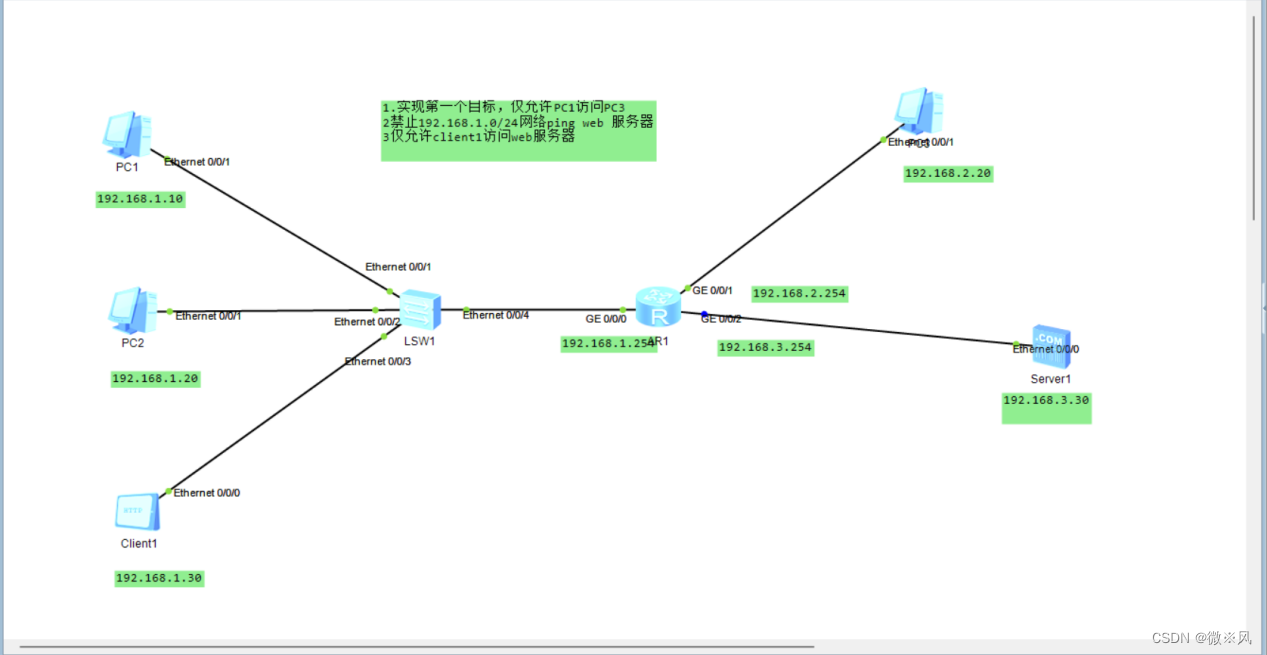

题目:

配置步骤

配置二

2980

2980

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?