今天准备使用FileZilla从虚拟机里面的kali系统下载文件,然后发现连接不了,我猜测是22端口没有打开,然后我去打开了端口,果然就可以连接了,接下来就来讲讲如何在kali系统中打开22端口。

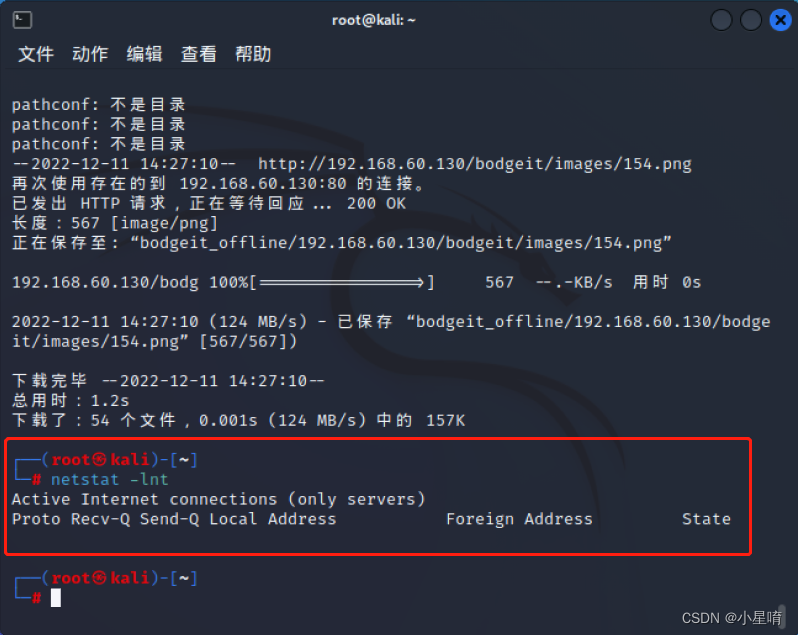

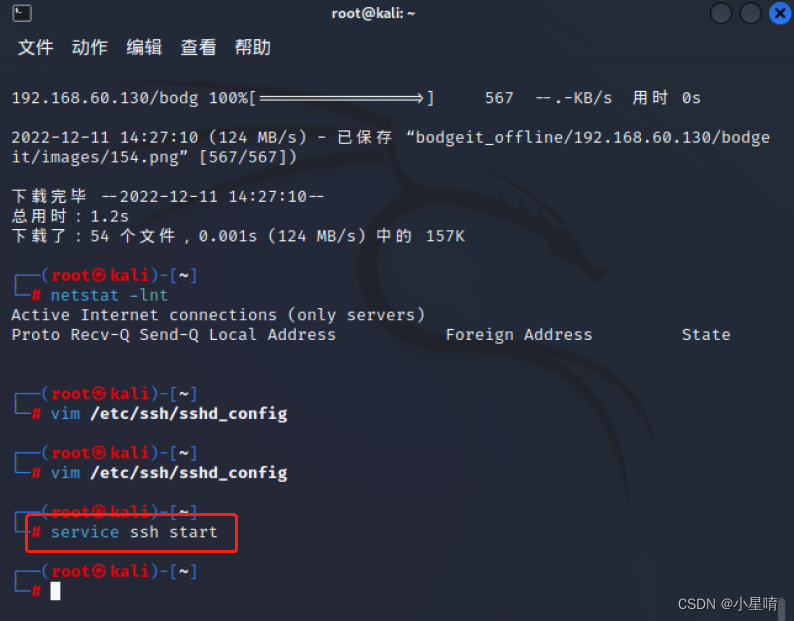

首先我们使用netstat -lnt查看当前系统开放了哪些端口:

然后我们发现没有端口打开,然后我们开始正式打开22端口的配置,首先我们先去配置SSH的参数,修改sshd_config文件,位置在/etc/ssh/文件夹里面,所以我们输入vim

/etc/ssh/sshd_config进入文件:

键盘点击i开始编辑:

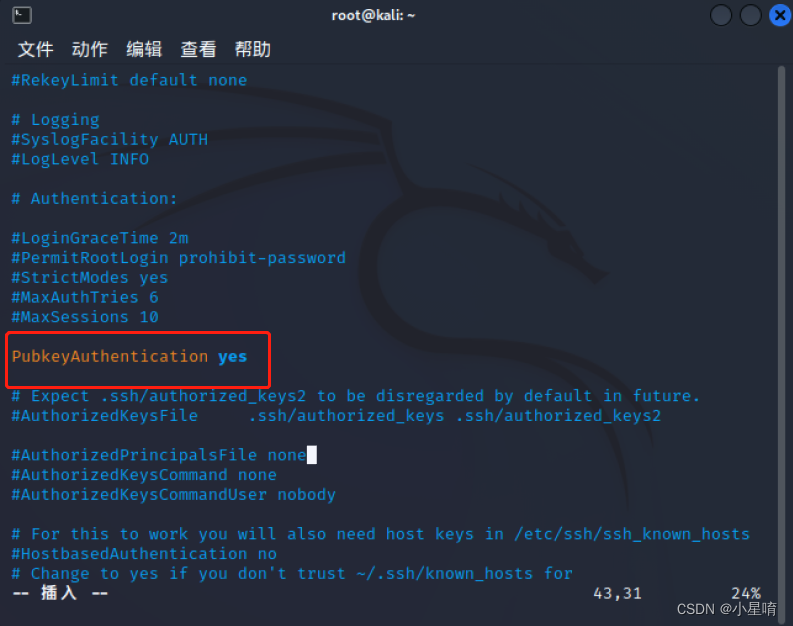

找到#PubkeyAuthentication yes,删除#号:

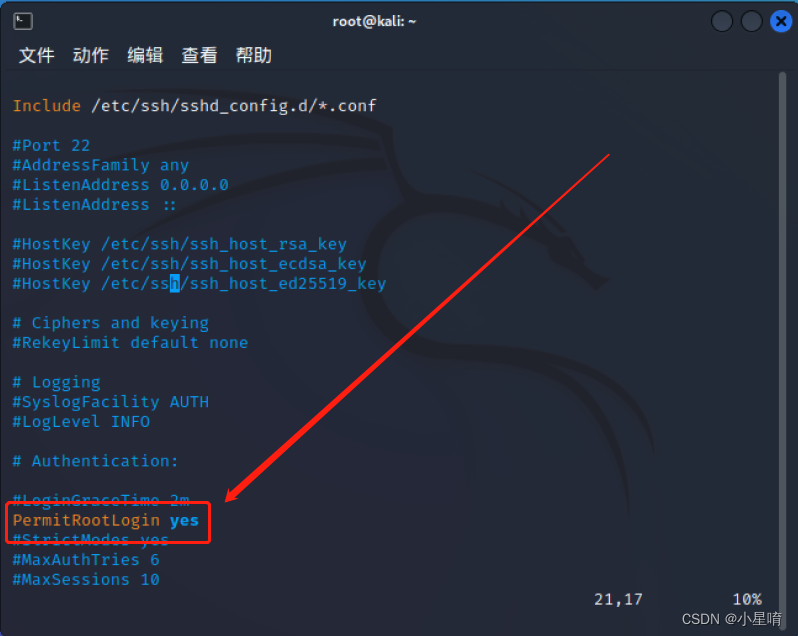

然后再找到#PermitRootLogin prohibit-password,改为PermitRootLogin yes:

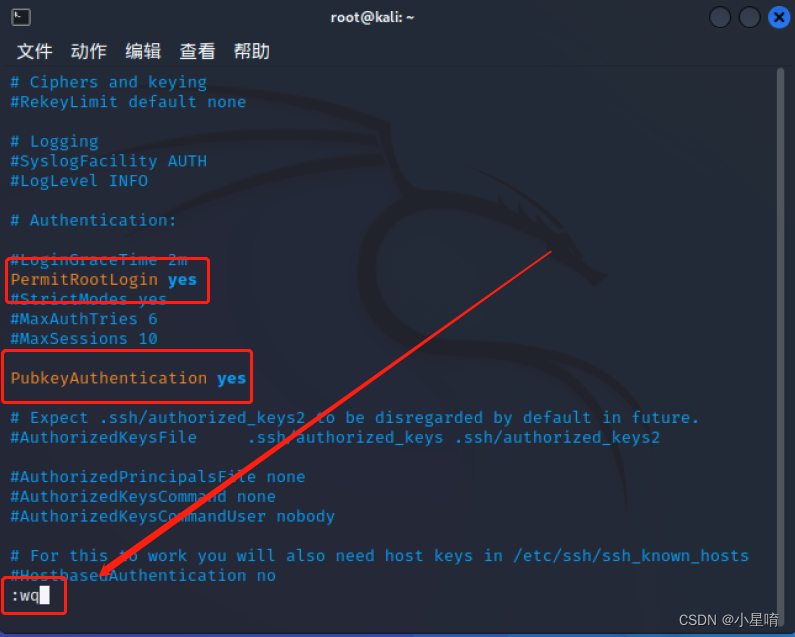

最后点击esc键,退出编辑模式,然后输入:wq保存退出文件:

配置好了,现在我们来启动SSH服务,输入service ssh start:

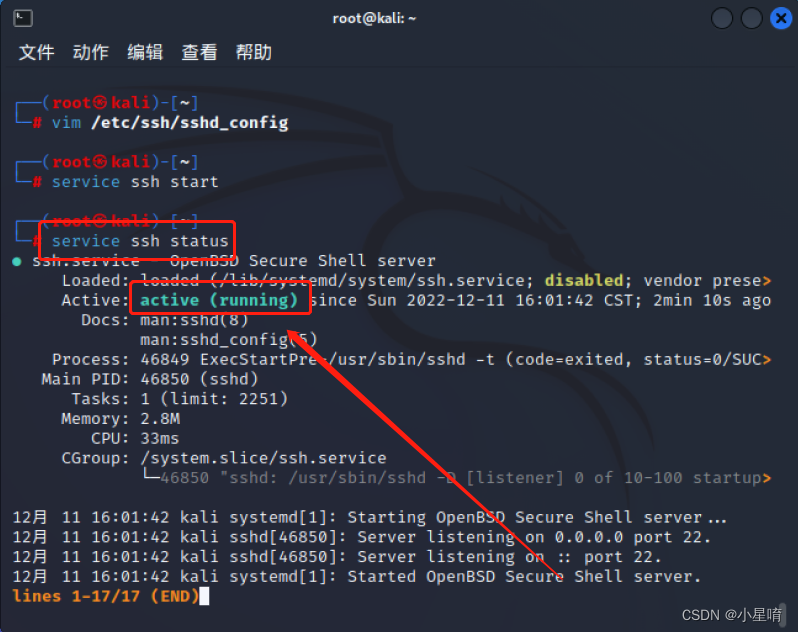

启动ssh后我们来看看ssh服务状态是否运行正常,输入service ssh status:

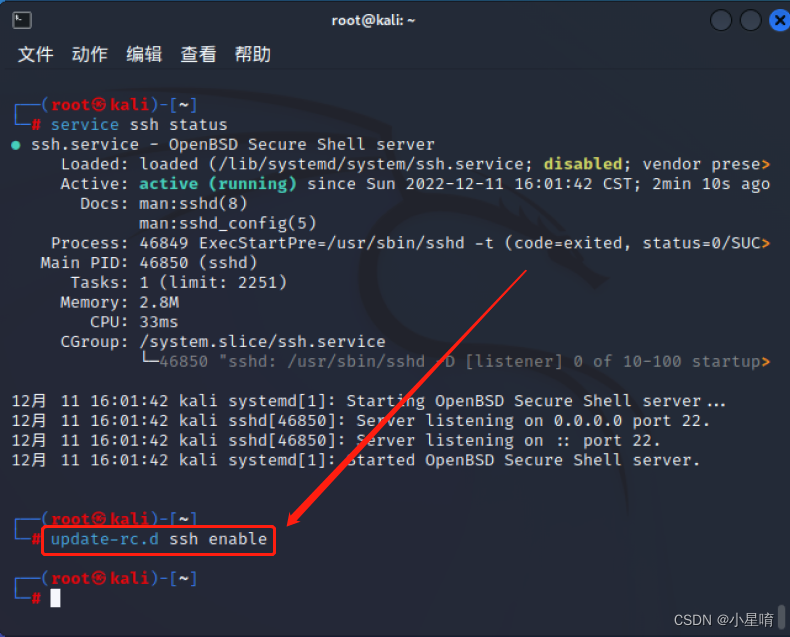

显示active(running),说明启动成功,然后我们来设置系统自启动ssh服务,输入update-rc.d ssh enable:

关闭自启动的命令为update-rc.d ssh disable。最后我们来看看22端口是否打开,还是输入netstat -lnt:

可以看到,我们的端口已经成功打开,我也可以用FileZilla连接到系统,并且下载文件啦:

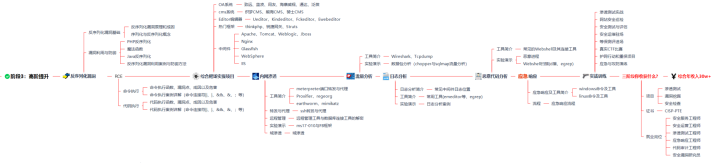

网络安全学习路线&学习资源

网络安全学习路线

这是一份网络安全从零基础到进阶的学习路线大纲全览,小伙伴们记得点个收藏!

阶段一:基础入门

该阶段学完即可年薪15w+

网络安全导论

渗透测试基础

网络基础

操作系统基础

Web安全基础

数据库基础

编程基础

CTF基础

阶段二:技术进阶(到了这一步你才算入门)

该阶段学完年薪25w+

弱口令与口令爆破

XSS漏洞

CSRF漏洞

SSRF漏洞

XXE漏洞

SQL注入

任意文件操作漏洞

业务逻辑漏洞

阶段三:高阶提升

该阶段学完即可年薪30w+

反序列化漏洞

RCE

综合靶场实操项目

内网渗透

流量分析

日志分析

恶意代码分析

应急响应

实战训练

阶段四:蓝队课程

攻防兼备,年薪收入可以达到40w+

蓝队基础

蓝队进阶

该部分主攻蓝队的防御,即更容易被大家理解的网络安全工程师。

阶段五:面试指南&阶段六:升级内容

需要上述路线图对应的网络安全配套视频、源码以及更多网络安全相关书籍&面试题等内容

同学们可以扫描下方二维码获取哦!

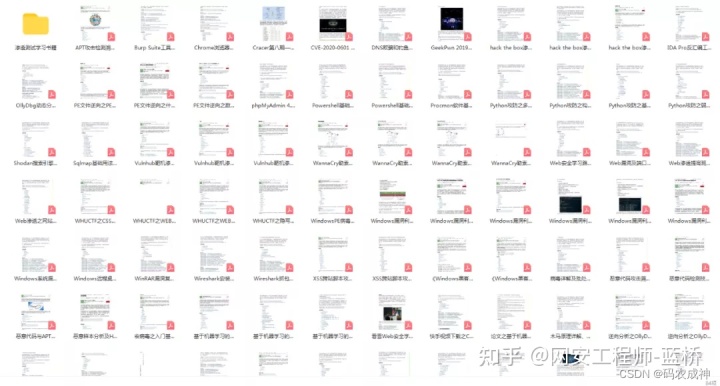

学习教程

第一阶段:零基础入门系列教程

第二阶段:学习书籍

第三阶段:实战文档

尾言

最后,我其实要给部分人泼冷水,因为说实话,上面讲到的资料包获取没有任何的门槛。

但是,我觉得很多人拿到了却并不会去学习。

大部分人的问题看似是“如何行动”,其实是“无法开始”。

几乎任何一个领域都是这样,所谓“万事开头难”,绝大多数人都卡在第一步,还没开始就自己把自己淘汰出局了。

如果你真的确信自己喜欢网络安全/黑客技术,马上行动起来,比一切都重要。

特别声明:

此教程为纯技术分享!本书的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。!!!

1988

1988

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?