“渗透的本质就是信息收集”,信息收集会一直存在整个攻击流程里。

-----圈内流传很经典的一句话

前言

这一步主要是先明确自己的目标,假如是挖专属src,那么在正文内会标注出漏洞收集的范围。如果是公益src,就看发现的目标是域名还是ip。目标是域名,先从挖掘子域名之类的地方开始,可以使用OneForAll、shuize、在线挖掘工具、网络测绘引擎等。碰到域名可能是CDN的情况,还要想办法找到目标的真实地址,例如邮件、旁站、子域名等。目标是IP,可以眼看IP的C段,若是只有IP找不到归属的情况,可以去ICP备案或者IP反查域名处查找,加入找到域名,可以重复上面的步骤,若是只有IP,可以看logo、查ICON、打点成功后观察有无能证明归属的。网站打点时,路径、js、指纹、敏感信息等尤为重要。爆破路径如:dirsearch、御剑。js:JsFinder。指纹:Ehole、在线指纹探测。敏感信息:例如员工账号、手机号码、github敏感信息等。账号可能在网站页面就已经标出来了,比如说页脚的技术支持人员:123XXXX1234(XX),或是在登录界面时,发现不存在用户、密码错误、账号被冻结的返回包不一样。也可以拿到账号。或是爱企查、whois之类地方拿到的邮箱,扫描时拿到的邮箱,都有可能成为突破口

信息收集

企业信息:

天眼查:天眼查-商业查询平台_企业信息查询_公司查询_工商查询_企业信用信息系统

企业工商信息查询,企业的所有单位及下属单位,子公司(所有占股比例超过百分之八十的),一般会选择有网址的,有邮箱的(钓鱼你懂得),备案域名等

小蓝本:获客营销系统_ai智能拓客系统_企业获客系统-小蓝本拓客软件

爱企查:获客营销系统_ai智能拓客系统_企业获客系统-小蓝本拓客软件

资产测绘思路:(在线网站很多不一一列举)

1.子域名直接搜索,这里推荐360quake,fofa和hunter整体数据较全;

搜索关键词,比如,XX集团 XX管理系统 XX平台 等等,这个针对于目标的关键词来定。

搜索图标,根据图标的hash值

favicon: "哈希值"

(13条消息) 获取网站 favicon.ico 的三种方法_Fresh Eyes的博客-CSDN博客_获取favicon

获取哈希值代码

import mmh3

import requests

response = requests.get('https://www.xxxx.com/favicon.ico')

favicon = response.content.encode('base64')

hash = mmh3.hash(favicon)

print 'http.favicon.hash:'+str(hash)2.IP/c段信息收集: OneForALL ,水泽,goby等

在线:Subdomain - RapidDNS Rapid DNS Information Collection

3.微信公众号

4.IP 域名反查询

在线:微步在线X情报社区-威胁情报查询_威胁分析平台_开放社区

5.冷门操作,通过知识产权:

我们可以通过还在申请或者已经申请的知识产权中,找到一些蛛丝马迹:

比如某个产品,XXX智慧平台之类的,都可以套用我上面讲的三种方式。

包括LOGO之类的,都可以作为关键词,有时候会带来一些惊喜,比如会有一些很敏感的,还在测试的系统

6.指纹探测:

Ehole 便于收集url的指纹,会有专门有一个重点资产的列表,还可以探测网站存活

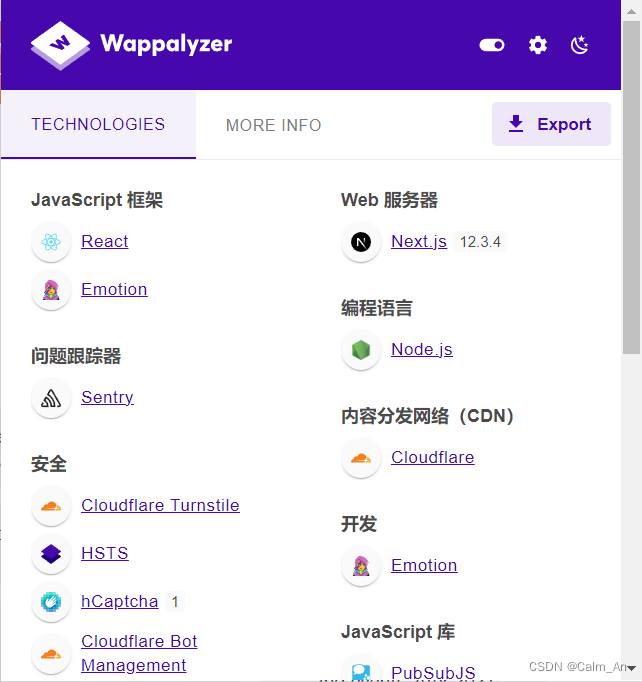

谷歌浏览器插件 :Wappalyzer

ShiroScan & FastJsonScan burpsuite被动扫描工具 如果没有头绪可以看看这个板块也许有惊喜

dirsearch 目录爆破工具 GitHub - maurosoria/dirsearch: Web path scanner

6.其他常规操作

网站页脚、网站里的企业或单位结构介绍等等等.

人员信息收集思路

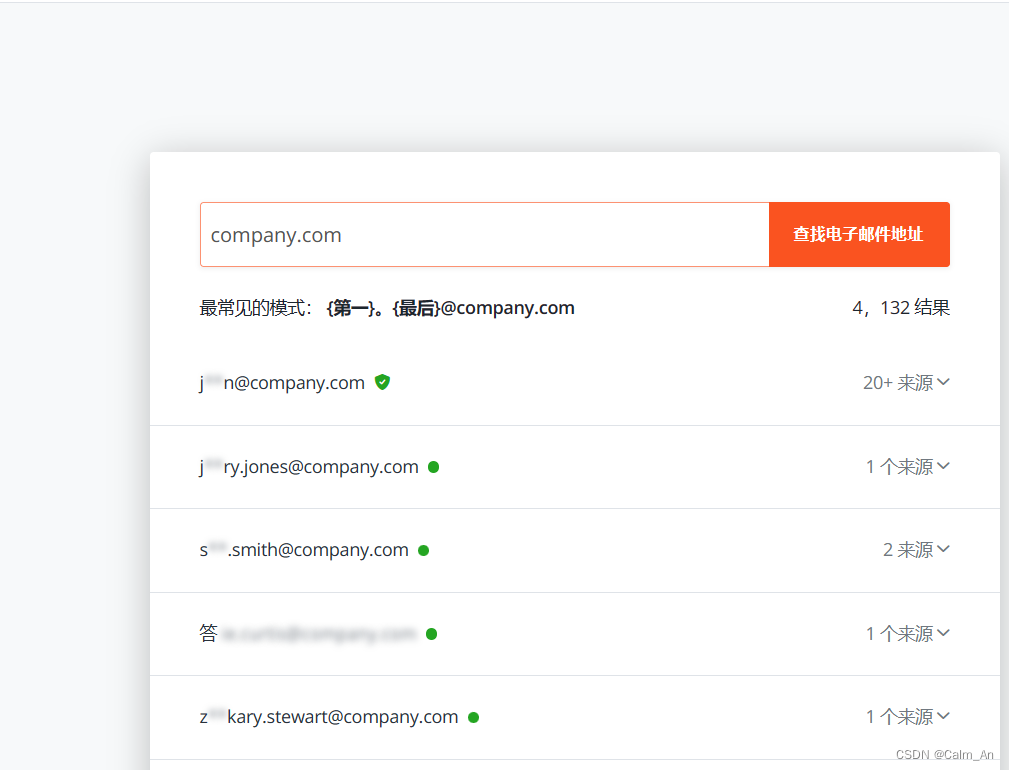

1.邮箱:

收集足够的邮箱,你可以从这家公司的招标情况来找到这些邮箱,也可以通过国外的一些邮箱泄露平台搜到一些信息

当然,也可以直接创建关键词,用浏览器搜索语法去搜索,比如@xxx.com

这些邮箱可以为你爆破和钓鱼目标的一些提供提供帮助,比如说有些邮箱系统和商城系统(常见默认密码Ab123456、Ab123#等)是员工的邮箱,可以给你提供账户库。

在几秒钟内找到电子邮件地址 • 猎人(电子邮件猎人) (hunter.io)

2.敏感信息:

新闻,github源代码库

SVN,GHDB,网盘,文库,贴吧,乌云历史漏洞的信息,资产

微博,微信,QQ群,论坛

公众号,小程序,移动APP

网页中的一些可以Fuzz的接口,帮助手册

供应商信息,开发商信息,运维商信息

3.主动询问:(社会工程学)

伪造自己是某部门的调查员,来打电话套话,比如说称自己是XXX部门,来确认XX信息,方法有很多,看你怎么说。

4294

4294

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?