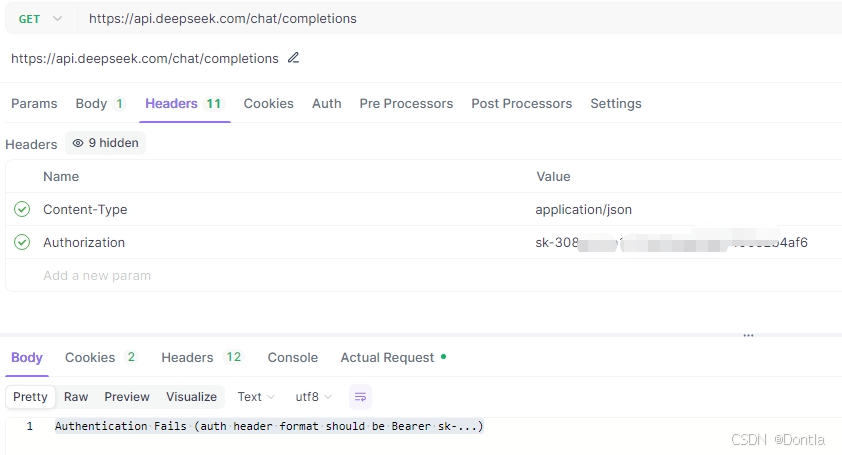

问题背景:遇到个报错

Authentication Fails (auth header format should be Bearer sk-...)

原因分析

遇到 HTTP 接口请求报错 “Authentication Fails (auth header format should be Bearer sk-…)”,通常是由于身份验证头部(Authorization)格式不符合规范导致的。以下是关键原因和解决方案:

常见原因

1. 缺少 Bearer 前缀

- 错误示例:

Authorization: sk-xxx - 正确格式:

Authorization: Bearer sk-xxx(注意Bearer后需有空格)。 - 根据阿里云文档和Auth0社区案例,

Bearer是认证方案的标准前缀,不可省略。

2. API密钥无效或权限不足

- 检查密钥是否已正确生成,且未被禁用(例如 OpenAI 或阿里云的 API Key)。

- 确认密钥是否拥有接口所需的作用域(Scopes)。如GitHub案例指出,未配置适当作用域会引发认证失败。

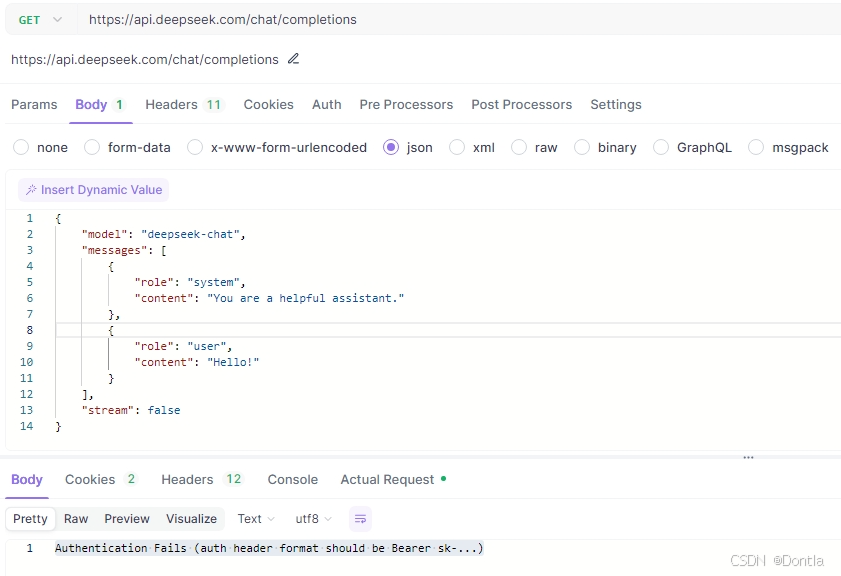

3. 请求方法或参数错误

- 确保使用接口指定的 HTTP 方法(如

POST而非GET)。 - 检查

Content-Type是否符合要求(如application/json)。

解决方案

1. 检查 Authorization 头部格式

GET /api/resource HTTP/1.1

Host: api.example.com

Authorization: Bearer sk-xxx # 确保此处格式正确

2. 验证 API 密钥有效性

- 通过控制台重新生成密钥,并替换到请求中。

- 如使用 Auth0,检查密钥是否包含

read:users等必要作用域(参考Auth0文档)。

3. 参考具体接口文档

- 例如阿里云通义千问 API 要求通过

dashscope库调用(见阿里云文档)。

其他注意事项

- 工具调试:使用 Postman 或 curl 测试时,确保头部无多余字符(如换行符)。

- 编码问题:密钥中若包含特殊字符(如 +、/),需确保传输时未被错误编码。

Bearer是什么?

在HTTP请求中,Authorization: Bearer是一种常见的认证机制,主要用于传递访问令牌(Access Token)。以下是其核心要点:

1. 定义与用途

- Bearer机制是OAuth 2.0协议的一部分,用于客户端应用通过访问令牌代表用户访问受保护资源。

- 格式要求:Bearer后需紧跟一个有效的令牌,如Authorization: Bearer your_access_token。

示例:

GET /api/data HTTP/1.1 Host: api.example.com Authorization: Bearer eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9...

2. 底层原理

- 令牌验证:服务器收到请求后,解析Bearer后的令牌,验证其签名、有效期及权限范围。

- JWT支持:若使用JWT(JSON Web Token),令牌本身包含用户信息,服务器无需额外查询数据库即可验证身份。

参考:JWT工作原理

3. 优势与场景

- 安全性:相比URL参数或请求体,将令牌放在HTTP头中降低泄露风险。

- 标准化:符合HTTP认证规范,广泛兼容各类API(如OpenAI、阿里云等)。

例如:OpenAI的Chat Completions API要求通过

Authorization: Bearer传递API密钥。

4. 实际应用

- 开发场景:在调用RESTful API时,需将生成的访问令牌(如JWT或OAuth 2.0令牌)附加到请求头。

import requests

headers = {

"Authorization": "Bearer YOUR_ACCESS_TOKEN",

"Content-Type": "application/json"

}

response = requests.get("https://api.example.com/data", headers=headers)

5. 注意事项

- 令牌管理:需确保令牌生命周期合理,及时刷新过期令牌。

- 加密传输:所有请求应通过HTTPS防止令牌被截获。

总结

Authorization: Bearer通过标准化方式传递访问令牌,简化了身份验证流程,并广泛应用于现代Web服务中。

1124

1124

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?