实验道具

wordpress <=4.7.4 burpsuite

实验原理

要实施一次csrf漏洞利用必须占据“天时地利人和”,即被攻击方登录了要攻击的网站,且点击了我们伪造的url才会成功。并且漏洞点处请求容易伪造。

实验场景

当管理员用户登录时,点击了攻击者事先构建好的url中的提交按钮时就会被盗取用户。

漏洞存在位置,如图1

图 1

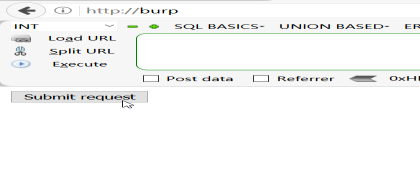

抓包后信息如图29所示

图 2

发现并没有token参数,没有不可预料的认证信息用post方式传递,我们用burpsuite自带的CSRF工具进行构建html,添加用户testtest

如图30

图 3

当用户点击这个提交按钮就会生成一个新的用户,如图31,32

1089

1089

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?