🌟🌌 欢迎来到知识与创意的殿堂 — 远见阁小民的世界!🚀

🌟🧭 在这里,我们一起探索技术的奥秘,一起在知识的海洋中遨游。

🌟🧭 在这里,每个错误都是成长的阶梯,每条建议都是前进的动力。

🌟🧭 在这里,我们一起成长,一起进步,让我们在知识的世界里畅游无阻,共同创造一个充满智慧和创新的明天。

🌟📚 点击关注,加入我们的技术探索之旅吧!❤️📖✨

✨博客主页:远见阁小民的主页

📕本文专栏:白帽学徒笔记

📕其他专栏:后端专栏 AI专栏 Python专栏 其他专栏 Linux专栏

1 简介

Burp Suite是一个集成的平台,用于对Web应用程序进行安全测试。

它由多个工具组成,这些工具共同工作以支持整个测试过程,从最初的映射和分析应用程序的攻击面,到找到和利用安全漏洞。

Burp Suite有多个版本,包括免费的Community Edition和付费的Professional Edition。

2 下载Burp Suite

burpsuite profissional v2023.10.1en 可以去我的csdn资源中自行下载。

注:需要在本地windows环境下安装jdk17才能运行起来。

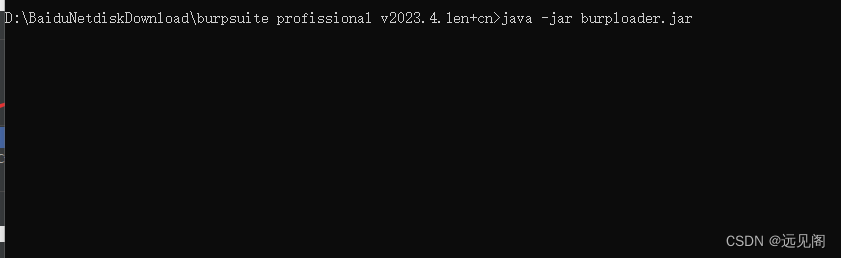

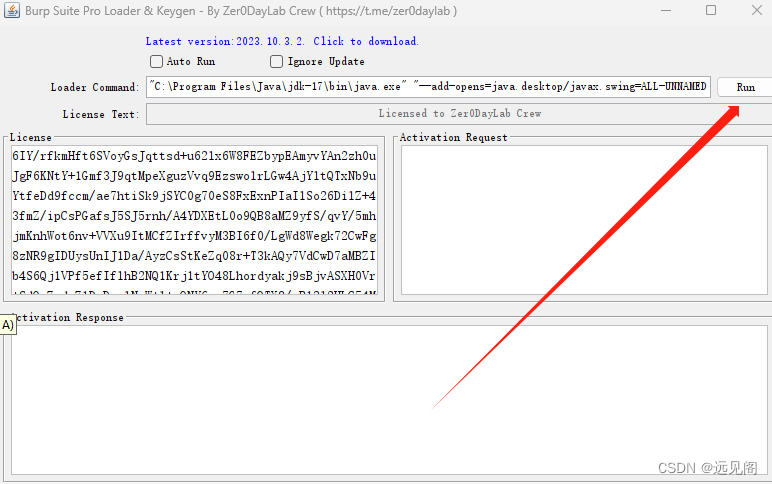

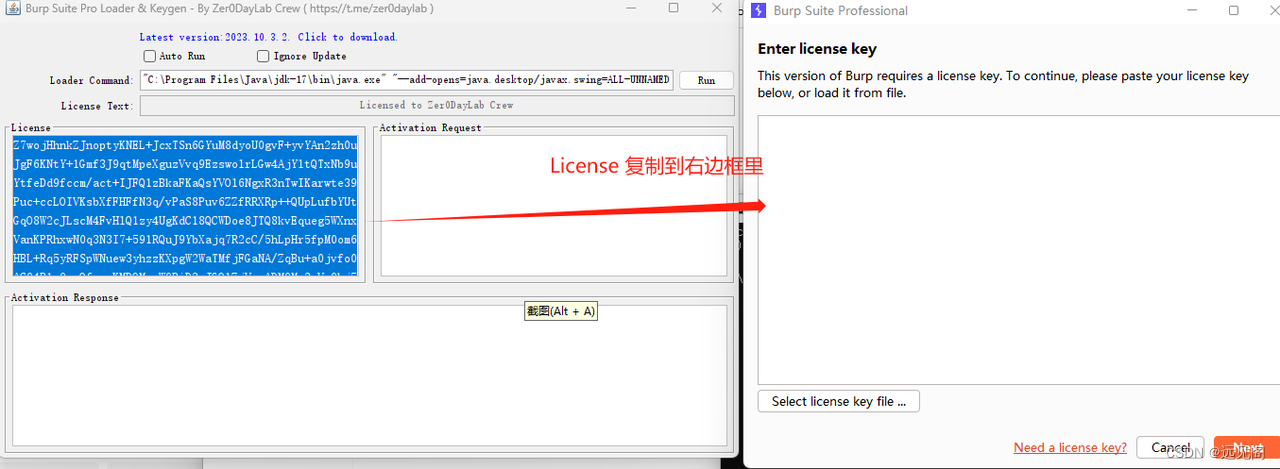

3 激活

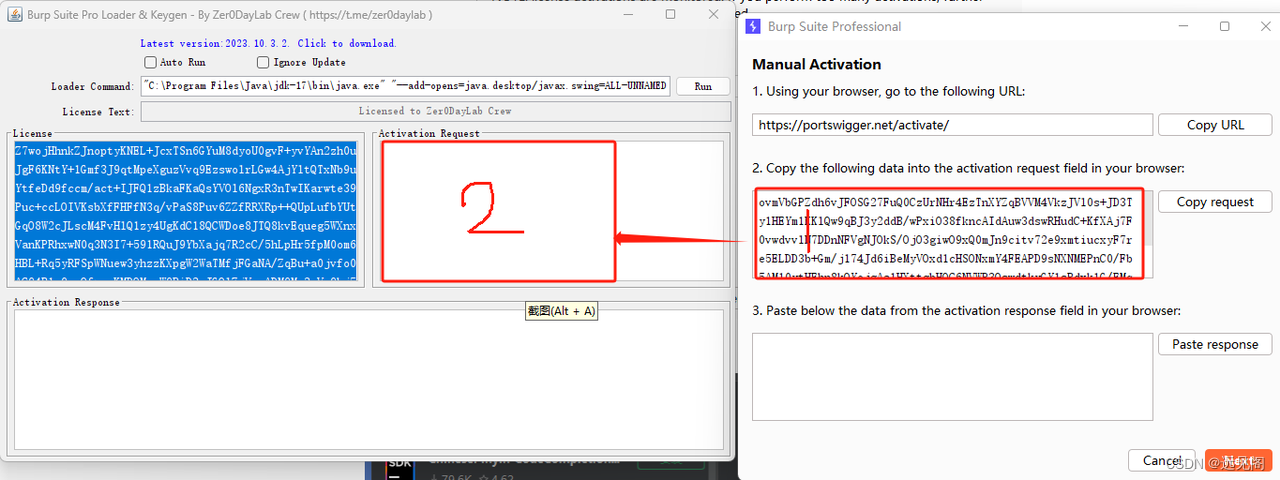

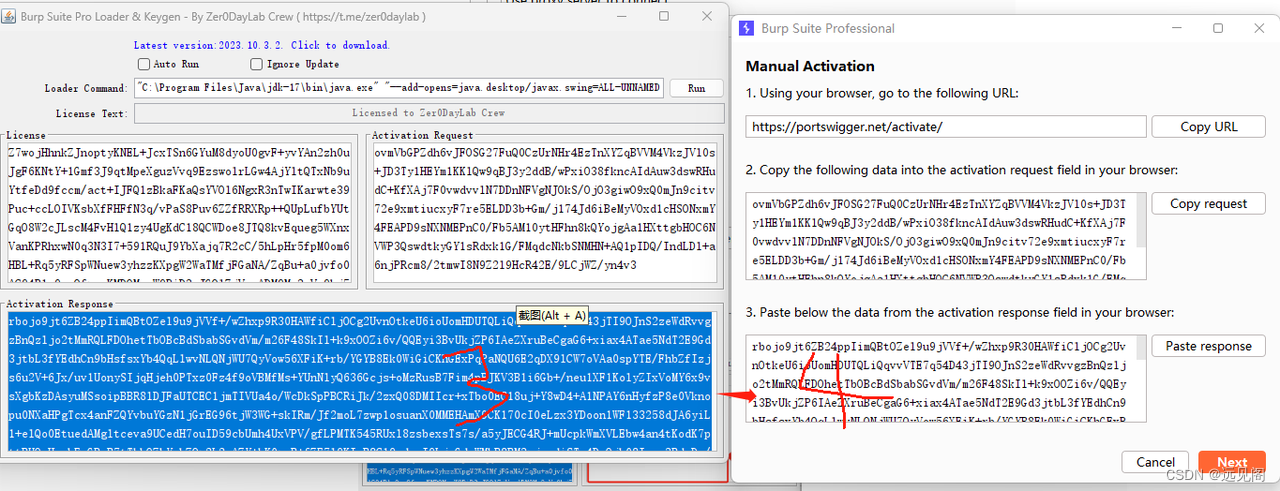

复制license到右边的enter license key框里,然后点击next

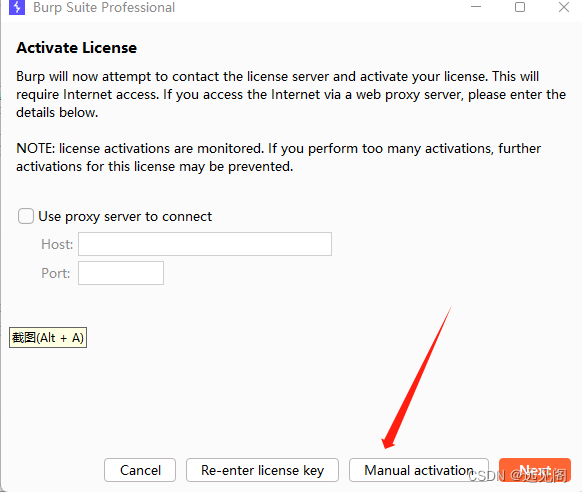

选择手动激活

把1的内容复制到2里,会生成activation Response

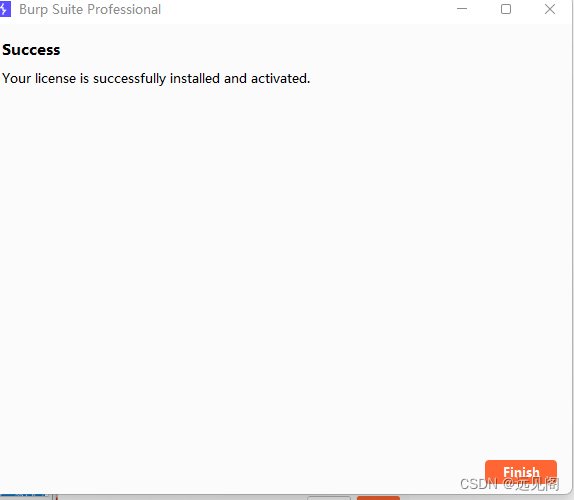

把生成的activation response 粘贴到4里,再点击next激活就完成

4 启动

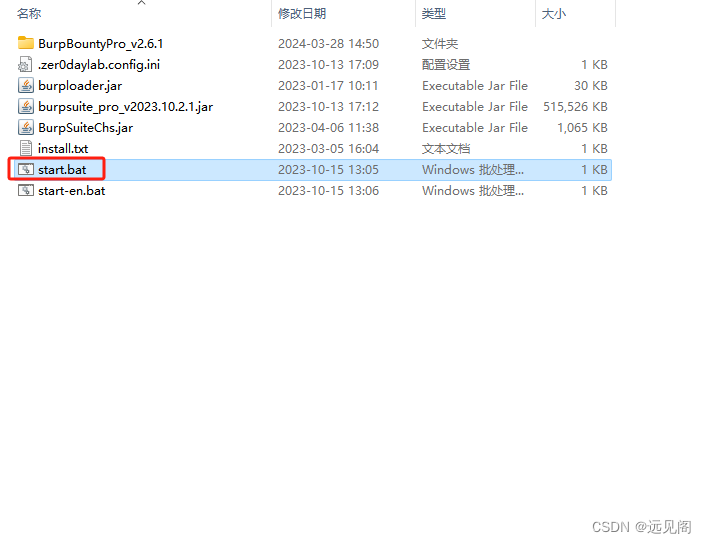

windows系统直接双击start.bat启动

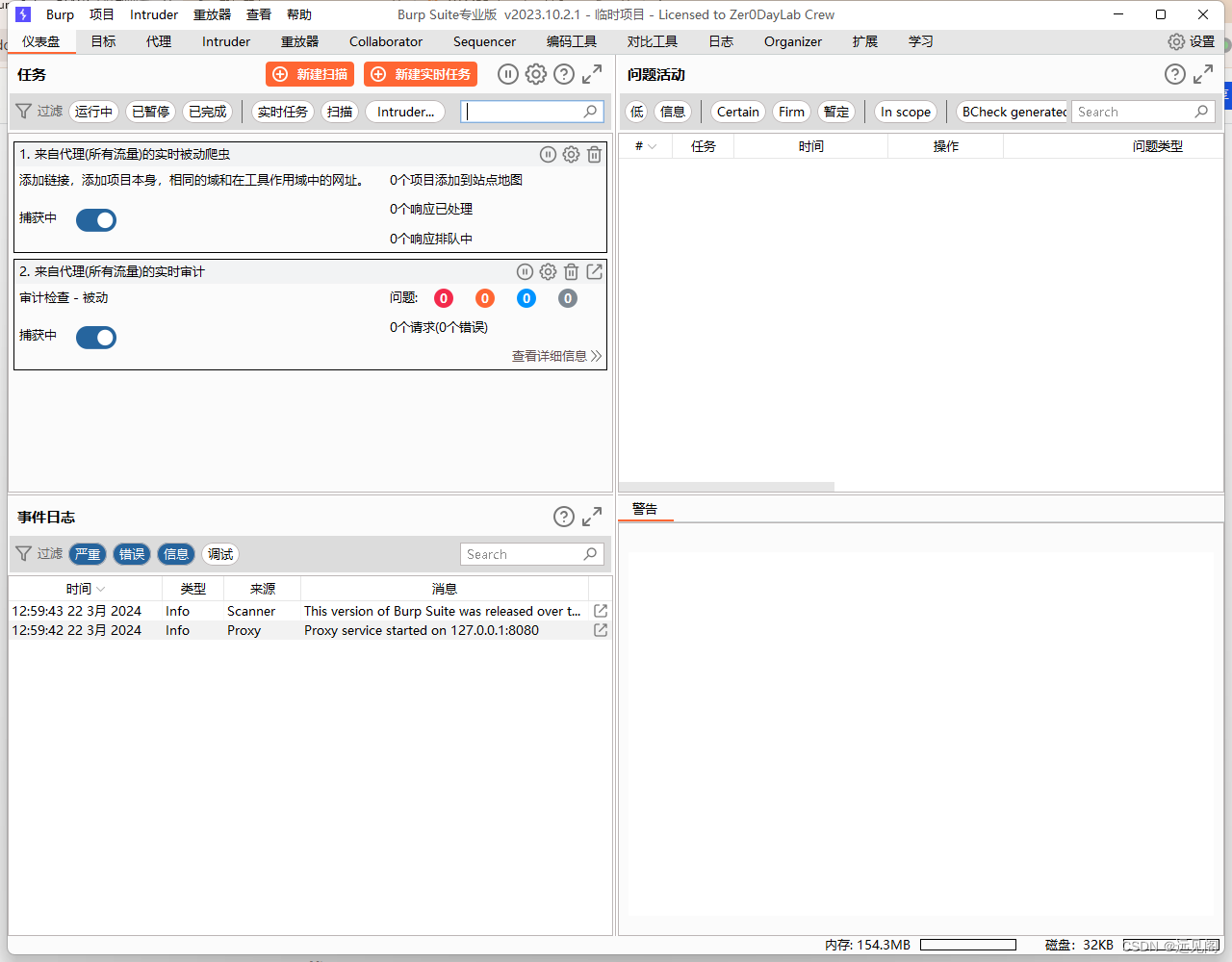

启动成功

5 配置

5.1 配置浏览器代理

要拦截浏览器和Web应用之间的请求和响应,需要将浏览器代理配置为指向Burp Suite的代理监听器(默认是127.0.0.1:8080)。

可以在浏览器的设置中手动配置代理,或使用扩展程序如FoxyProxy来简化这一过程。

5.2 启动Burp Suite

打开Burp Suite,选择新建项目或打开现有项目。

对于初学者,建议选择“Temporary project”和“Use Burp defaults”选项开始。

6 应用

6.1 使用Burp Proxy拦截请求

- 启动Proxy模块

- 在Burp Suite中,转到“Proxy” > “Intercept”页面,确保“Intercept is on”按钮已启用。

- 浏览Web应用

- 使用已配置代理的浏览器访问目标Web应用,Burp Suite会自动拦截请求和响应。

- 分析和修改请求

- 在“Intercept”页面,可以查看和修改拦截的HTTP请求和响应。完成后,可以选择“Forward”发送请求或“Drop”丢弃请求。

6.2 使用Burp Scanner进行漏洞扫描

- 选择目标

- 在“Target”标签页中,可以看到通过Proxy拦截的所有请求。右键点击想要扫描的目标,选择“Scan”。

- 配置扫描

- 根据你的需求,选择适当的扫描类型和选项。注意,自动扫描功能在Community Edition中是不可用的,仅在Professional Edition中提供。

- 分析结果

- 扫描完成后,Burp Suite会提供一个详细的漏洞报告,包括漏洞类型、风险级别、详细描述、可能的影响以及修复建议。

6.3 使用Burp Repeater和Intruder进行深入测试

- Burp Repeater

- 允许手动修改和重新发送HTTP请求,用于测试应用对特定输入的响应。非常适合深入研究特定的安全问题。

- Burp Intruder

- 用于自动化定制攻击,比如爆破测试、参数篡改等。可以配置攻击类型、载荷集和其他选项,来自动化测试过程。

6.4 其他功能

Burp Suite还包括其他工具和功能,如Burp Decoder(用于解码和编码数据)、Burp Comparer(比较不同请求或响应的差异)等,这些工具都旨在帮助我们更有效地测试和分析Web应用的安全性。

7 注意事项

使用Burp Suite时,请确保你有权测试目标Web应用,避免未经授权的测试活动。始终遵守道德规范和法律法规,进行负责任的安全测试。

9056

9056

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?