目录

计算机系统构成及硬件基础知识

上午题中分值较大的章节。

数的表示

数制之间的转换:

- 十进制与二进制

- 二进制与十六进制

单位转换:

- GB, MB, KB, B

- 1 Byte = 8 bit

内存地址

题目:

- 将二进制序列1011011表示为十六进制为()

A. B3 B. 5B C. BB D. 3B

- 若计算机采用8位整数补码表示数据,则运算()将产生溢出。

A. 127+1 B. -127-1 C. -127+1 D. 127-1

- 内存按字节编址从B3000H到DABFFH的区域其存储容量为()

A. 123KB B 159KB C. 163KB D. 194KB

解析:

(1)二进制1011011,每四位进行转换,1011=11,是B。101是5。所以答案是B。

(2)答案A。

(3)答案B。

内存按字节编址就是我们把内存每一个字节分为一个块。每一个编号对应的空间是一个字节。每8位二进制给一个编号。

假设仓库编号有2, 3 , 4 , 5, 那么计算仓库的个数就是(5-2)+1=4个。

那么编号个数=最大编号 - 最小编号 +1。

存储容量=编号个数 * 每个编号的容量。

因为是按字节编址的,1 B = 8 bit。因此存储容量=编号个数 * 8 bit。

第一题:

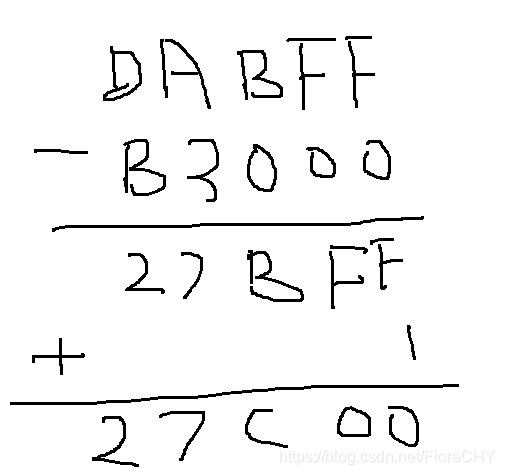

因此计算从B3000H 到DABFFH 的区域的编号个数是这样的:DABFFH - B3000H +1 = 27C00H。

27C00H转成十进进制=162816 byte=162816/1024=159KB。

逻辑运算

各种逻辑运算的含义

- 逻辑与(AND 、&&)同时为真为真

- 逻辑或(OR、||)同时为假时为假

- 逻辑异或(^、XOR)相同为假

题目:

- 计算机存储数据采用的是双符号位(00表示正号, 11表示负号),两个负号相同的数相加时,如果运算结果的两个符号位经()运算得1,则可断定这两个数相加的结果产生了溢出。

A. 逻辑与 B. 逻辑或 C. 逻辑同或 D. 逻辑异或

解析:逻辑异或是相同为假。答案D。

定点数与浮点数

定点数的表示

浮点数的表示

题目:

- 以下关于数的表示和浮点表示的叙述中,不正确的是( )

A. 定点表示法表示的数(称为定点数)常分为定点整数和定点小数两种

B. 定点表示法中,小数点需要占用一个存储位

C. 浮点表示法用阶码和尾数来表示数,称为浮点数

D. 在总位数相同的情况下,浮点表示法可以表示更大的数

- 浮点数能够表示的数的范围是由其()的位数决定的。

A. 尾数 B. 阶码 C. 数符 D. 阶符

解析:

(1)定点数:小数点的位置固定不变的数,小数点不需要占用一位二进制。答案B。

(2)数的范围由阶码决定。尾数决定数的精度。答案B。

总线

总线的分类(功能)

- 数据总线

- 地址总线

- 控制总线

总线性能指标的含义

- 位宽

- 宽度

- 带宽

总线复用

题目:

- 三总线结构的计算机总线系统由()组成。

A. CPU总线、内存总线和IO总线

B. 数据总线、地址总线和控制总线

C. 系统总线、内部总线和外部总线

D. 串行总线、并行总线和PCI总线

- 在计算机系统中总线宽度分为地址总线宽度和数据总线宽度。若计算机中地址总线的宽度为32位,则最多允许直接访问主存储器()的物理空间。

A. 40MB B. 4GB C. 40GB D. 400GB

- 总线复用方式可以( )。

A. 提高总线的传输带宽

B. 增加总线的功能

C. 减少总线中信号量的数量

D. 提高CPU利用率

解析:

(1)答案B。

(2)在计算机中总线宽度分为地址总线宽度和数据总线宽度。其中,数据总线的宽度(传输线根数)决定了通过它一次所能传递的二进制位数。显然,数据总线越宽则每次传递的位数越多,因而,数据总线的宽度决定了在主存储器和CPU之间数据交换的效率。地址总线宽度决定了CPU能够使用多大容量的主存储器,即地址总线宽度决定了CPU能直接访问的内存单元的个数。假定地址总线是32位,则能够访问232=4GB个内存单元。答案B。

2^32 = 2^10*2^10*2^10*2^2

然后2^10是1kb,2^20是1MB,2^30是1GB

又因为2^30=2^10*2^10*2^10,

所以2^32 = 1GB*2^2 = 4GB

(3)答案C。

CPU

CPU的组成

CPU中各种寄存器及其作用

题目:

- CPU是一块超大规模的集成电路,其中主要部件有( )。

A. 运算器、控制器和系统总线 B. 运算器、寄存器组和内存储器

C. 控制器、运算器和寄存器组 D. 运算器、寄存器和寄存器组

- CPU中设置了多个寄存器,其中( )用于保存待执行指令的地址。

A. 通用寄存器 B. 程序计数器

C. 指令寄存器 D. 地址寄存器

解析:

(1)答案C。

(2)答案B。

RISC/CISC指令

RISC

- 指令特点

- 实现方式

CISC:

- 指令特点

- 实现方式

题目:

- 以下关于RISC和CISC的叙述中,不正确的是( )。

A. RISC通常比CISC的指令系统更复杂

B. RISC通常会比CISC配置更多的寄存器

C. RISC编译器的子程序库通常要比CISC编译器的子程序库大得多

D. RISC比CISC更加适合VLSI工艺的规整性要求

- ( )不是RISC的特点。

A. 指令种类丰富 B. 高效的流水线操作

C. 寻址方式较少 D. 硬布线控制

解析:

(1)答案A。RISC是精简指令集,CISC是复杂指令集。

(2)答案A。

流水线

流水线的定义

流水线的周期

N条指令按照流水线方式完成的计算

流水线的吞吐率

题目:

- 某指令流水线友4段组成,各段所需的时间如下图所示。连续输入8条指令时 的吞吐率(单位时间内流水线所完成的任务数或输出的结果数)为 ( )

![]()

A.8/56Δt

B.8/32Δt

C.8/28Δt

D.8/24Δt

解析:流水线周期是执行时间最长的一段。

流水线=单条指令所需时间+(n-1)*流水线周期=1+2+3+1+(8-1)*3=28。答案C。

存储体系

多级存储体系概述

存储器的分类

虚拟存储器的构成

题目:

- 计算机采用分级存储体系的主要目的是为了解决( )的问题。

A. 主存容量不足 B. 存储器读写可靠性

C. 外设访问效率 D. 存储容量、成本和速度之间的矛盾

- ( )不属于按寻址方式划分的一类存储器

A. 随机存储器 B. 顺序存储器 C. 相联存储器 D. 直接存储器

- 计算机系统中,虚拟存储体系由( )两级存储器构成。

A. 主存-辅存 B. 寄存器-Cache C. 寄存器-主存 D. Cache-主存

解析:

(1)答案D。

(2)答案C。

(3)答案A。

Cache

Cache的工作原理

Cache的作用

题目:

- 在程序的执行过程中,Cache与主存的地址映像由( )

A. 转慢的硬件自动完成 B. 程序员进行调度

C. 操作系统进行管理 D. 程序员与操作系统共同协调完成

解析:答案A。

寻址方式

各种寻址方式的特点

题目:

- 在机器指令的地址段中,直接指出操作数本身的寻址方式称为( )。

A. 隐含寻址 B. 寄存器寻址 C. 立即寻址 D. 直接寻址

- 在汇编指令中,操作数在某寄存器中的寻址方式称为( )寻址。

A. 直接 B. 变址 C. 寄存器 D. 寄存器间接

解析:

(1)答案C。

(2)答案C。

校验码

码距

- 概念

- 码距与检错、纠错之间的关系

奇偶校验

- 特点

- 奇偶校验的编码机制

循环冗余码

- 特点、组成

- 模2除

海明码

- 特点

- 校验位数的计算

题目:

- 循环冗余校验码(CRC)利用生成多项式进行编码。设数据位为k位,校验位位r位,则CRC码的格式为( )。

A. k个数据位之后跟r个校验位

B. r个校验位之后跟k个数据位

C. r个校验位随机加入k个数据位中

D. r个校验位等间隔地加入k个数据位中

- 采用模2除法进行校验码计算的是( )。

A. CRC码 B. ASC II 码 C. BCD码 D. 海明码

解析:

(1)CRC利用生成多项式为k个数据位产生r个校验码来进行编码。其编码程度为:k+r。答案A。

(2)答案A。

输入/输出

中断相关概念

- 中断响应时间

- 中断向量

DMA的特点

题目:

- 中断向量提供( )。

A. 外设的借口地址 B. 待传送数据的起始和终止位置

C. 主程序的断点地址 D. 中断服务程序入口地址

- 在输入输出控制方法中,采用( )可以使得设备与主存间的数据块传送无需CPU干预。

A. 程序控制输入输出 B. 中断

C. DMA D. 总线控制

解析:

(1)答案D。

(2)答案C。

操作系统知识

进程

解析:

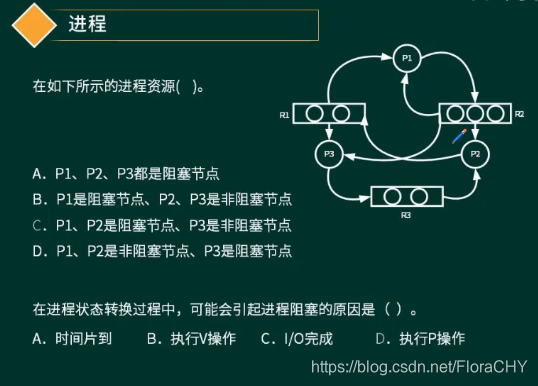

(1)图中,R1有2个资源,分配一个给P1,一个给P2。R2有3个资源,分配一个给P1,P2,P3。都无剩余资源。这时P2来申请R1的资源,P1来申请R2的资源,都申请不到。R3有2个资源,一个分配给P2,剩余一个。这时P3来申请资源,能够申请得到。因此P1,P2是阻塞节点,P3不是阻塞节点。答案C。

(2)阻塞态是缺少运行所需的资源。时间片到是CPU的时间片到了,还具备运行的条件。执行V操作是资源的释放,有资源也不会阻塞。I/O完成也是请求得到了满足。但是执行P操作是申请资源,如果得不到资源就会阻塞。答案D。

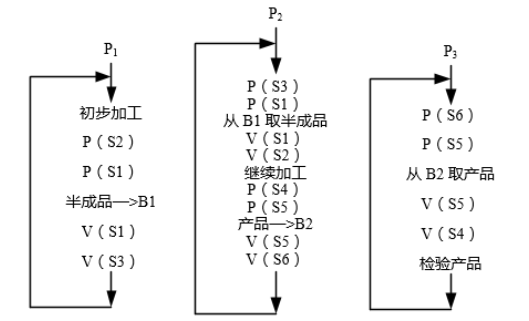

(2)某企业的生产流水线上有2名工人P1和P2,1名检验员P3。P1将初步加工的半成品放入半成品箱B1;P2从半成品箱B1取出继续加工,加工好的产品放入成品箱B2;P3从成品箱B2去除产品校验。假设B1可存放n件半成品,B2可存放m件产品,并设置6个信号量S1、S2、S3、S4、S5和S6,且S3和S6的初值都为0。采用PV操作实现P1、P2和P3的同步模型如下图所示,则信号量S1和S5( );S2、S4的初值分别为( )。(2015年下半年)

A.分别为同步信号量和互斥信号量,初值分别为0和1

B.都是同步信号量,其初值分别为0和0

C.都是互斥信号量,其初值分别为1和1

D.都是互斥信号量,其初值分别为0和1

A.n、0

B.m、0

C.m、n

D.n、m

解析:

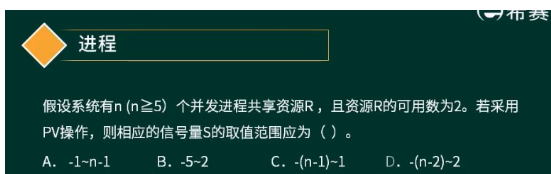

(1)取两个极值。第一种是所有进程都没有运行,最大信号量就是n, n=2,第二种是所有进程都运行,n个进程同时并发就是n-2。所以答案是 -(n-2)~ 2之间。答案D。

(2)在本题中涉及到的信号量较多,所以先要分析应用场景中哪些地方可能涉及到互斥和同步,这样才能把问题分析清楚。从题目的描述可以了解到整个流程由3名不同的工人协作完成,先进行P1的处理,然后是P2,最后P3,这样要达到协作关系,要使用同步信号量。同时由于P1处理结果会存到B1中,P2再从B1取内容,在此B1不能同时既进入存操作,也进行取操作,这就涉及到互斥。结合配图可以看出:S1信号量是互斥信号量,它确保B1的使用是互斥使用;S5信号量针对B2起到同样的作用。S2与S4是同步信号量,S2在P1开始放入半成品时执行P操作,代表资源占用,而在P2取出产品时执行V操作,代表资源释放,这说明S2对应的资源是B1的容量n。同理S4对应m。答案C,D。

解析:

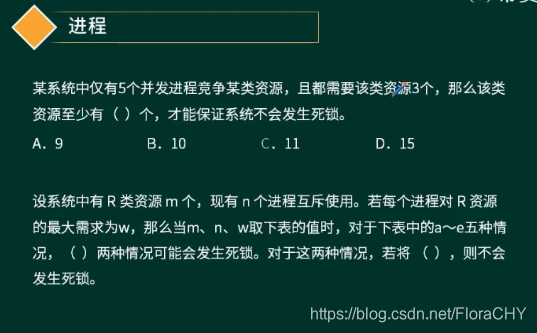

(1)给每个进程分配最大资源-1,再加上1就不会发生死锁,因此5*(3-1)+1=11。答案C。

(2)m表示拥有的资源,n表示进程,w表示每个进程需要的资源数。

a:有2个资源,1个进程,每个进程最多需要2个资源。有1*(2-1)+1=2个资源才不会发生死锁。m=2,满足,不会发生死锁。

b:有2个资源,2个进程,每个进程需要1个资源。刚好1个进程分配1个资源,不会发生死锁。

c:有2个资源,2个进程,每个进程需要2个资源。有2*(2-1)+1=3个资源才不会发生死锁。m=2,不满足,会发生死锁。

d:有4个资源,3个进程,每个进程需要2个资源。有3*(2-1)+1=4个资源才不会发生死锁。m=4,满足,不会发生死锁。

e:有4个资源,3个进程,每个进程需要3个资源。有3*(3-1)+1=7个资源才不会发生死锁。m=4,不满足,会发生死锁。

答案D

要想解决ce的死锁问题。增加w(每个进程需要的资源数)肯定是不行的。排除AC。如果是减少m(资源数)肯定也是不行的,排除D。答案B。

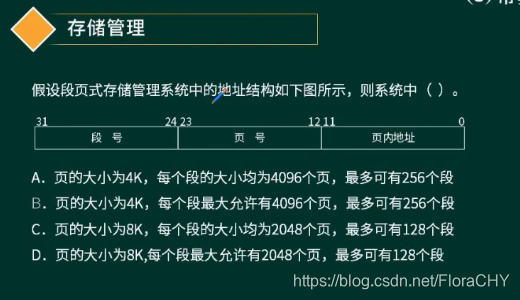

解析:段号决定了段的最大数量。由图可知:页内地址从0-11位,共12位,因此页的大小是![]() 。页号是从12到23共12位,因此每个段最多允许

。页号是从12到23共12位,因此每个段最多允许![]() 。段号是从24到31共8位,因此最多可有

。段号是从24到31共8位,因此最多可有![]() 。因此答案选择B。

。因此答案选择B。

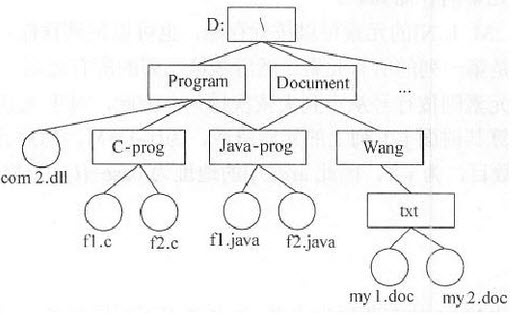

某文件系统的目录结构如下图所示,假设用户要访问文件f1.java,且当前工作目录为Program ,则该文件的全文件名为 ( 1 ) ,其相对路径为 ( 2 ) 。

(1)

A.f1.java

B.\Document\Java-prog\f1.java

C.D:\Program\Java-prog\f1.java

D.\Program\Java-prog\f1.java

(2)

A.Java-prog\

B.Uava-prog\

C.Program\Java-prog

D.\Program\Java-prog\

解析:答案CA。

解析:

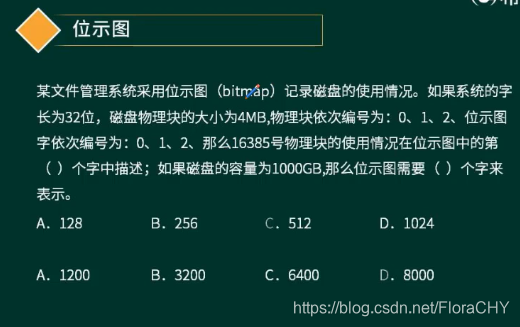

题目中说系统的字长为32位,也就是说一个字是由32个二进制构成。因此16385号物理块的使用情况在位示图总的第=16385 / 32 =512.03125 ≈ 513。由于编号是从0开始的,因此答案选择C。有的地方也有答案选择512的,这里可根据实际情况选择最接近正确答案的答案。

题目中说磁盘物理块的大小为4MB,因此如果磁盘的容量为1000GB,那么位示图需要=1000GB / 4 MB = 1000 * 1024 MB / 4 MB = 8000个字来表示。答案选择D。

解析:答案C。

程序语言基础

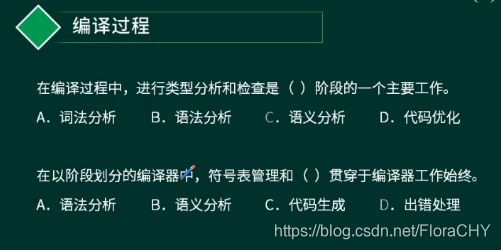

解析:

(1)答案C。

(2)答案D。

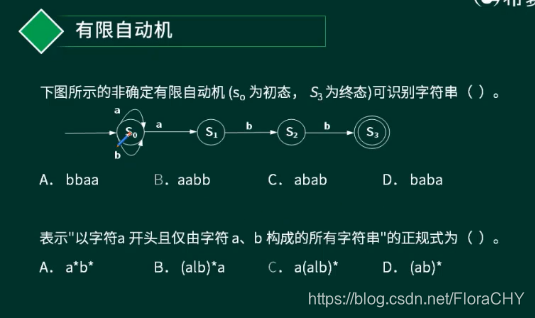

解析:答案DD。

解析:

(1)S0到S1需要a, S1到S2需要b, S2到S3需要b。S0初始状态需要a或者b。因此答案B。

(2)A: a*b*。*表示可以是0-n个,所以可能不是a开头。B:表示a或者b开头,排除。D:表示ab开头,排除。答案C。

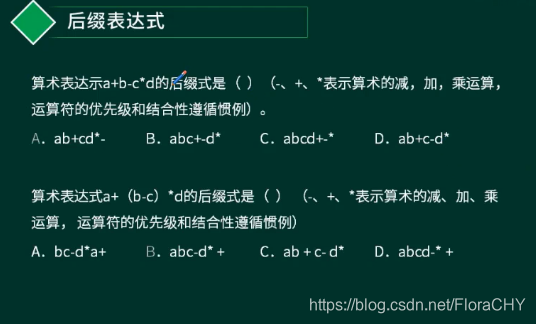

解析:

(1)先给所有表达式打上括号。再把运算符一层层往外移。a+b-c*d={(a+b)-(c*d)} = {(a+b)+(c*d)}- = {(ab)+(cd)*}- = ab+cd*-。答案A。

(2)a+(b-c)*d ={ a+[(b-c)*d]} = { a[(b-c)*d]}+ = { a[(b-c)d] *}+ = { a[(bc)-d] *}+ =abc-d*+。 答案B。

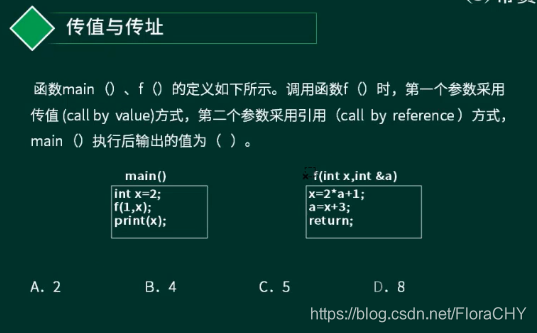

解析:

main()中可知,x=2。因此f(int x, int &a)执行后return x=2*a+1=2*2+1=5 a=x+35+3=8。由于a采用的是传址调用的方式,因此print(x)等于8。答案D。

解析:

(1)答案A。

(2)答案C。

(3)php, javascript是动态类型的语言。答案C。

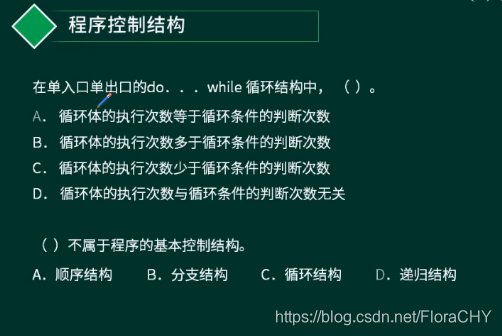

解析:

(1)条件判断在while只有,会先执行一次。因此答案A。

(2)答案D。

数据结构与算法

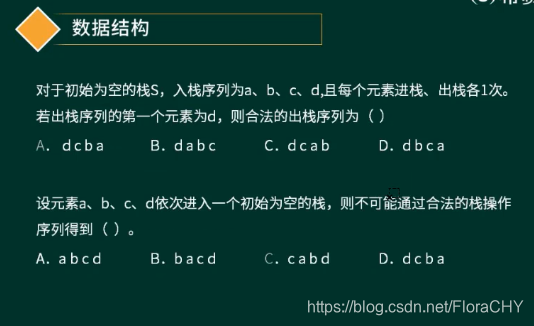

解析:

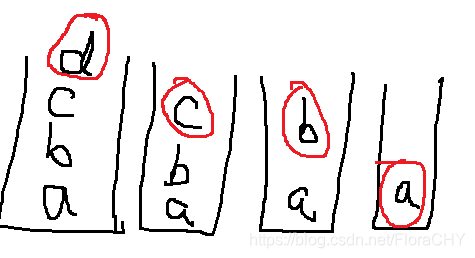

(1)栈:先进后出,后进先出。因为题目中规定了入栈顺序:abcd,因此出栈顺序是:dcba。答案A。

(2)题目中只规定了abcd依次入栈的顺序,没有规定出栈的顺序,因此可能存在以下几种情况:

a入栈a出栈 b入栈b出栈 c入栈c出栈 d入栈d出栈(出栈顺序abcd),符合答案A选项。

a入栈b入栈b出栈a出栈c入栈c出栈d入栈d出栈(出栈顺序bacd),符合答案B选项。

a入栈b入栈c入栈c出栈b出栈a出栈d入栈d出栈(出栈顺序cbad)

a入栈b入栈c入栈d入栈d出栈c出栈b出栈a出栈(出栈顺序dcba),符合答案D选项。

答案C选项是不可能通过合法栈操作得到的序列。

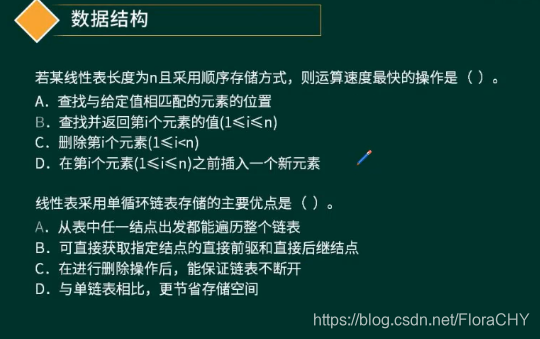

解析:

(1)答案B。

(2)答案A。

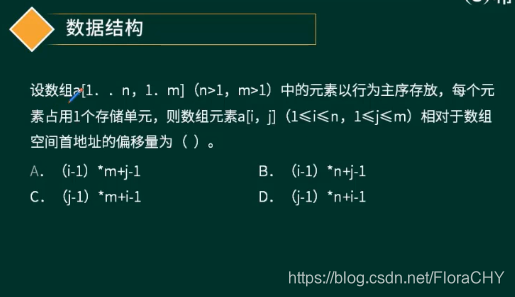

解析:元素是以行为主序存放。所以a[i,j]是i行j列。由于数组a下标从1开始。答案A。

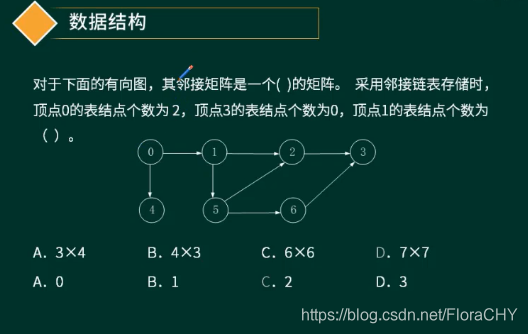

解析:几个顶点就是一个几*几的邻接矩阵。答案D。顶点为1的表节点个数为2,图中有两个指向1和4的箭头。顶点为3的表节点个数为0,没有指向其他的箭头。顶点为1的有两个指向2和5 的箭头,因此表节点个数为2。答案C。

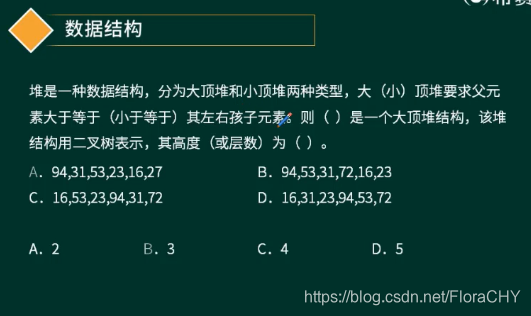

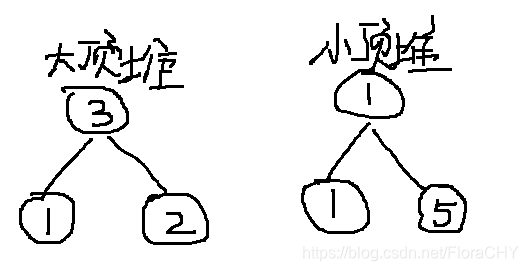

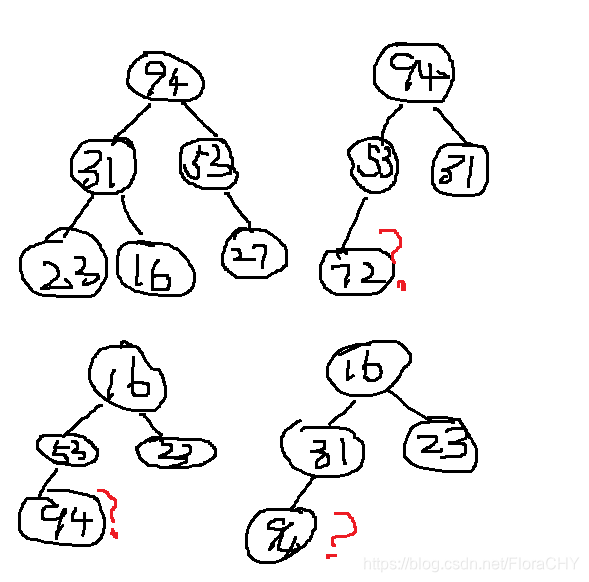

解析:依据大顶推小顶推的原则去画完全二叉树。答案AB。

多媒体基础知识

最近几年考题数量较少。

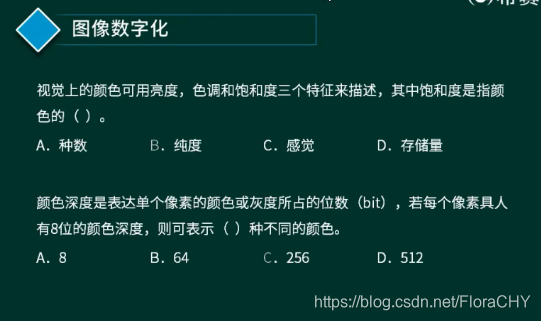

解析:

(1)饱和度指的是颜色的浓度也就是纯度。答案B。

(2)每个像素点用8位二进制表示,颜色深度是8位,因此2^8=265。答案C。

计算机网络基础知识

之前保持在5-8分,近两年考点比较少。

解析:

(1)答案B。

(2)答案D。

(3)答案A。

(4)答案C。

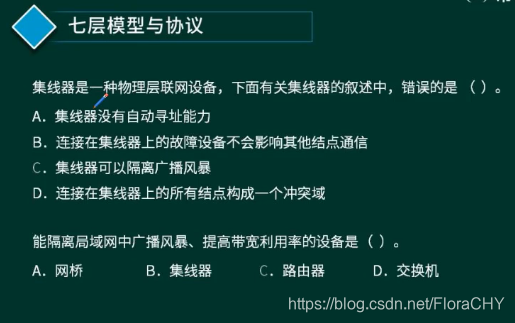

解析:

(1)集线器是一层设备,无法隔离冲突域跟广播域。答案C。

(2)隔离冲突域需要二层设备交换机。隔离广播域需要三层设备路由器。答案C。

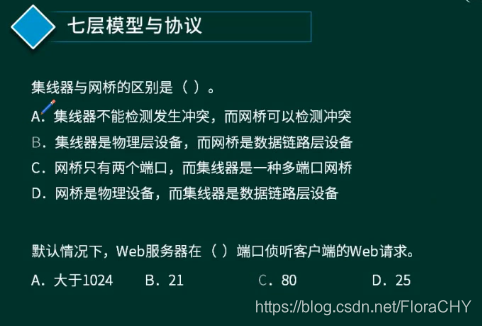

(1)集线器是一层,网桥是2层。答案B。

(2)答案C。

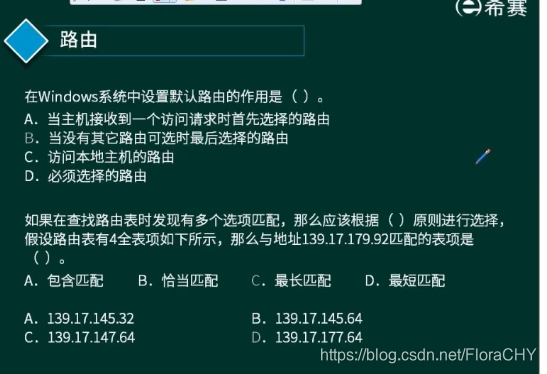

解析:

(1)答案B。

(2)路由匹配是最长匹配,找最精确的一个。答案C。139.17.179.92相同的二进制位数最多的一项。答案D。

解析:比较路由的管理距离,选择路由开销最小的。答案C。

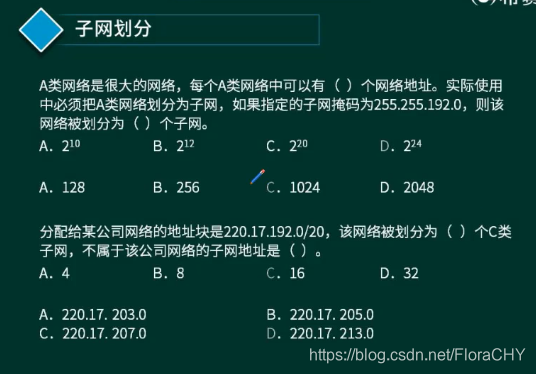

解析:

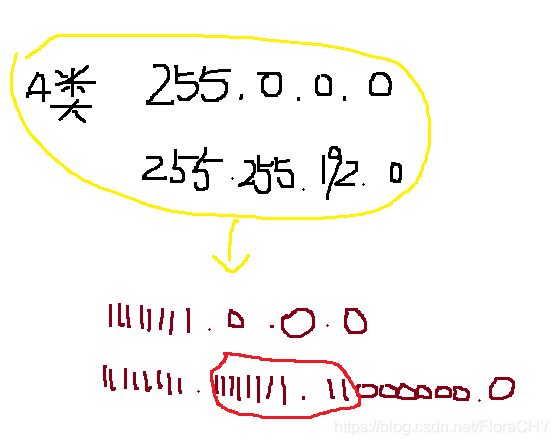

(1)

A类网络(255.0.0.0)是一个8位作为网络位,3个8位作为主机位。所以是2^3*8=2^24个网络位。答案D。

实际使用子网掩码是255.255.192.0。前面两个255是16位,192是2位。所以其子网长度是18位。而相对为A类网络位长度的8位,比A类网络长了8位。因此2^10=1024。答案C。

255转成二进制是11111111(8个1)。192转成二进制是11000000(2个1)。所以255.255.192.0加起来是8+8+2=18位。

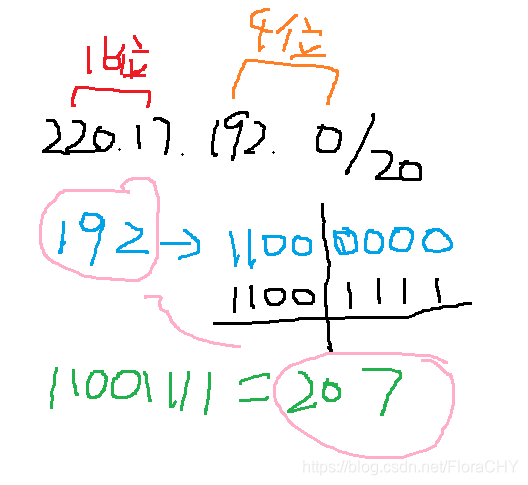

(2)

220.17.192.0是一个C类网络地址(255.255.255.0),应该有24位子网掩码,现在仅采用20位于网掩码,少了4位,所以被划分成了16个子网。 答案C。

这16个子网号的第三个字节都应该在192+0~192+15之间,由于213大于192+15,所以220.17.213.0不属于地址块220.17.192.0/20。答案D。

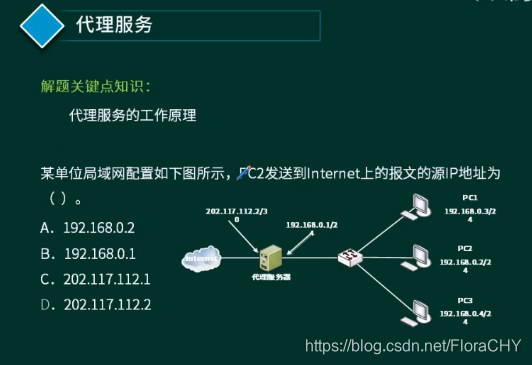

解析:代理服务器跟内部通信会使用内部IP地址 192.168.0.1。与外部通信就会使用公网地址202.117.112.2。答案D。

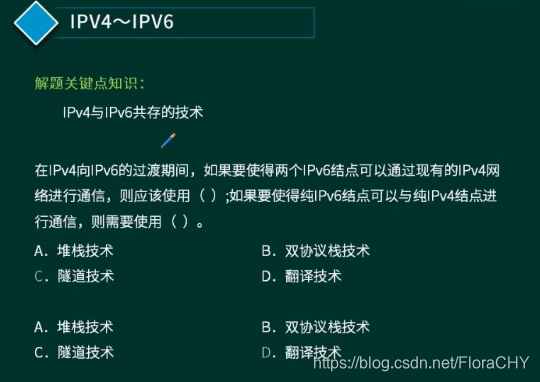

解析:答案CD。

解析:答案B。

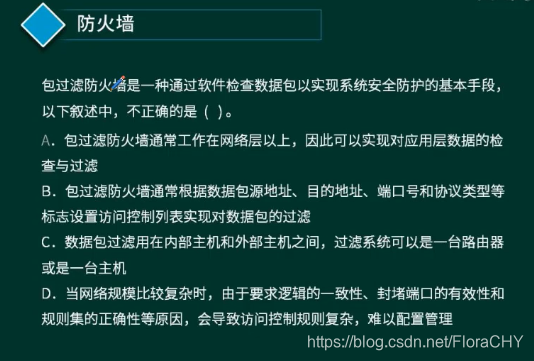

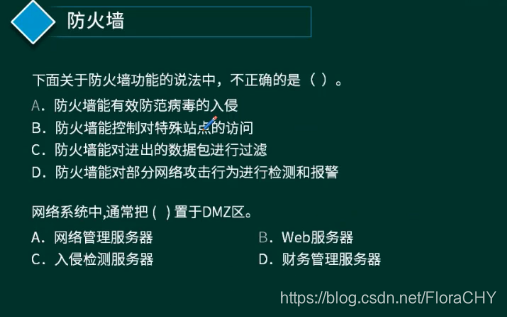

解析:包过滤防火墙位于3-4层,无法对应用层数据进行检查和过滤。答案A。

解析:

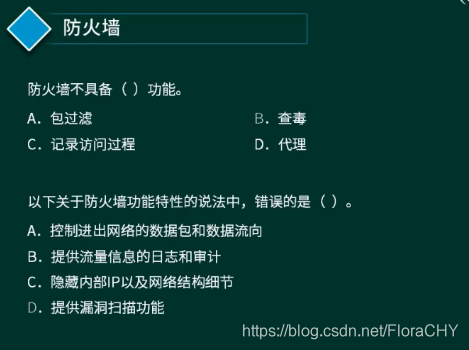

(1)查毒是在应用层数据包里面。答案B。

(2)漏洞扫描是漏洞扫描工具提供的。答案D。

解析:

(1)防火墙不能管应用层的内容。答案A。

(2)DMZ区是需要对外提供服务的。答案B。

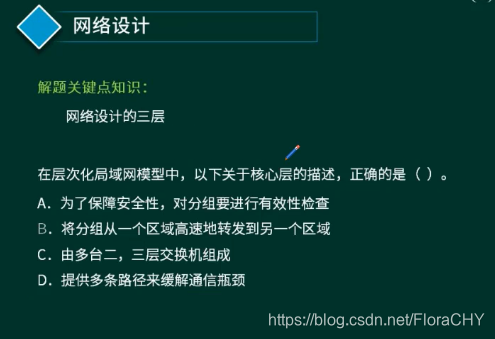

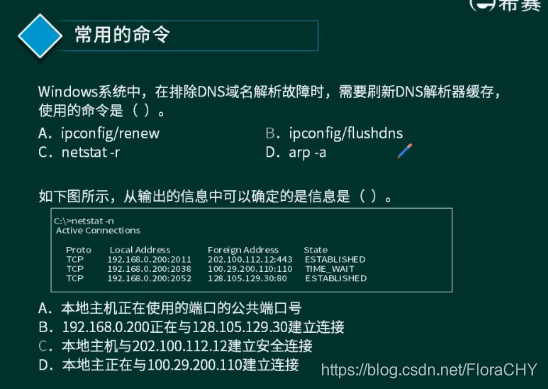

(1)答案B。

(2)公共端口是0-1024,本地主机使用的是动态端口号。A错误。B不是正在建立连接,连接已经建立。D选项还在time wait,还没有建立连接。答案C。

解析:

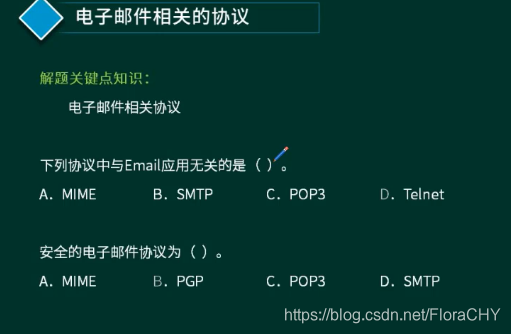

(1)Telnet是远程管理协议。答案D。

(2)答案B。

解析:A选择没有web服务器地址。CD选择没有邮件服务器地址。答案B。

解析:答案C。

解析:wb是主机名。xyz.com.cn是域名。答案A。

安全性基础知识

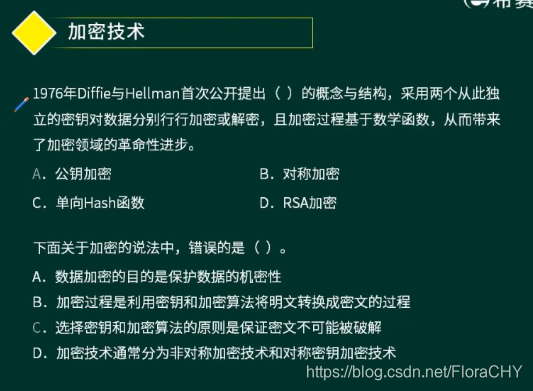

解析:

(1)从题目中可以得知,“采用了两个从此独立的密钥”,所以是非对称加密。答案A。

(2)破解的费用高于破解的数据所带来的价值。不一定是保证不能被破解。答案C。

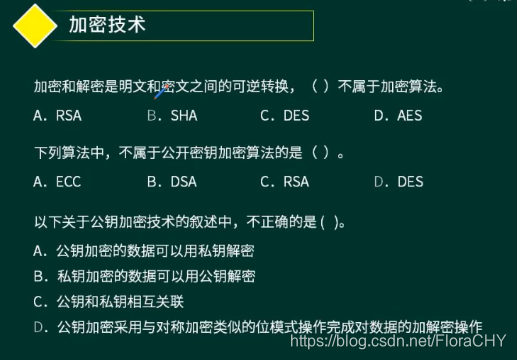

解析:

(1)题目中提到了是可逆的转换。SHA是不可逆的。答案B。

(2)DES是对称密钥技术。答案D。

(3)公钥加密的加密解密是两个不同的密钥。答案D。

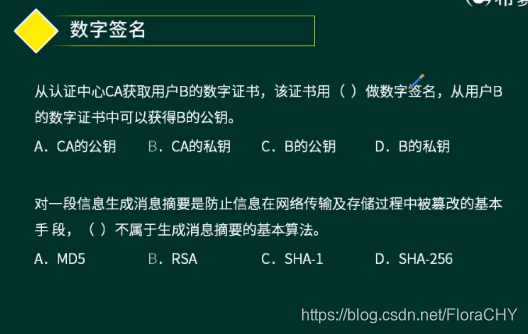

解析:

(1)答案B。

(2)RSA是非对称性加密技术。消息摘要是单向的。答案B。

解析:答案A。

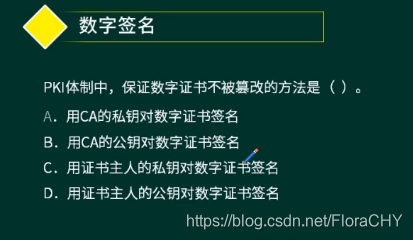

解析:答案B。

解析:

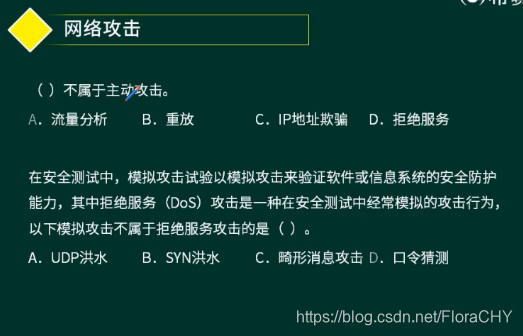

(1)流量分析属于被动攻击。答案A。

(2)答案D。

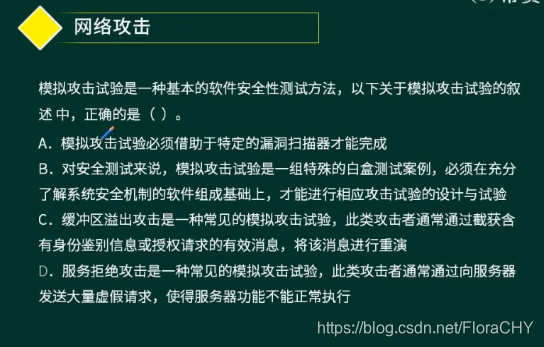

解析:模拟的攻击工具来进行模拟攻击。漏洞扫描不是模拟攻击的工具。答案D。

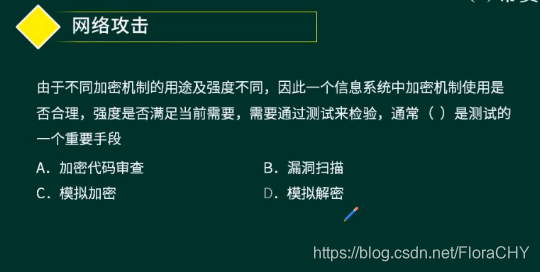

解析:加密机制测试是模拟解密。答案D。

解析:

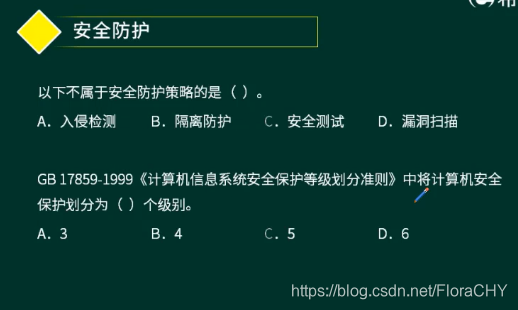

(1)答案C。还有一个安全防护策略是安全日志。

(2)答案C。

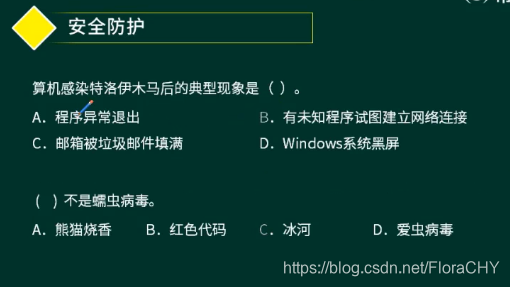

解析:

(1)答案B。

(2)答案C。冰河是木马病毒。

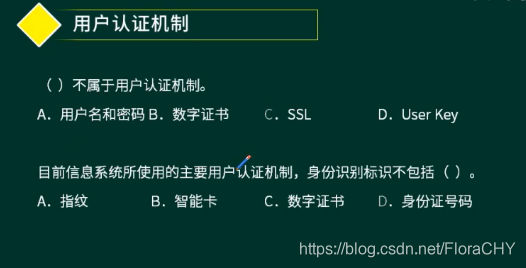

解析:

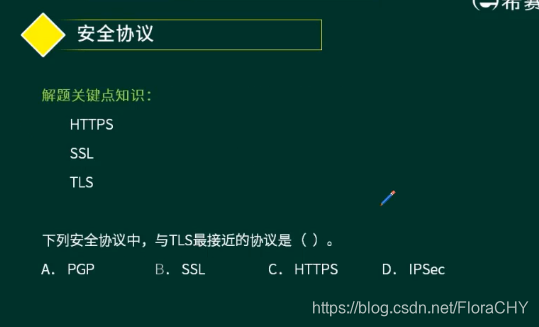

(1)SSL是安全协议。答案C。

(2)身份证号码是公开的,不能作为身份识别标识。答案D。

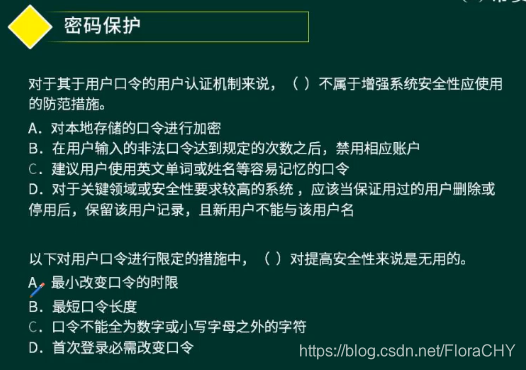

解析:

(1)答案C。

(2)此题有争议。参考答案C。

解析:答案C。

软件工程

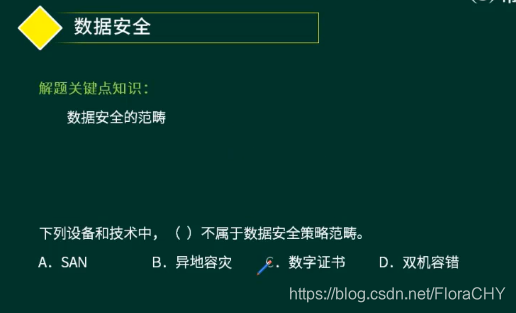

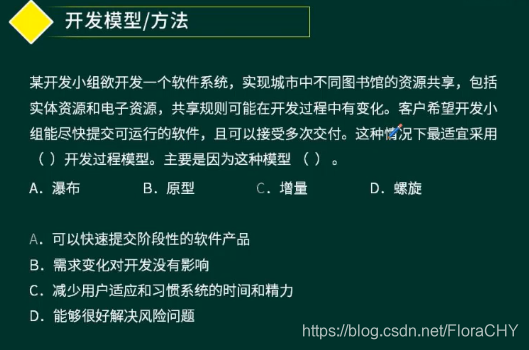

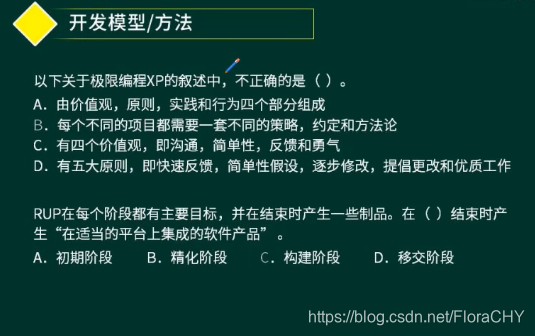

解析:

题目中提到了可以接受多次交付。只有增量和螺旋模型可以多次交付,排除AB。题目中也提到了需要尽快提交,因此选择增量比较合适。答案CA。

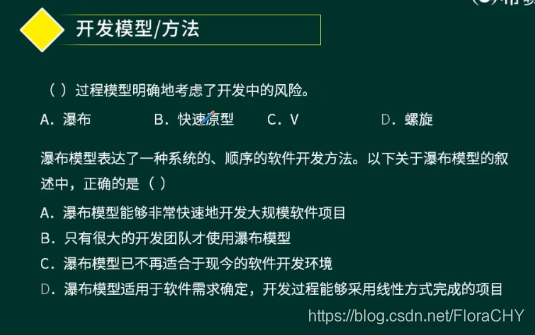

解析:

(1)答案D。

(2)A选项瀑布模型不能非常快速地开发。答案D。

解析:

(1)答案B。

(2)答案C。

解析:答案CB。

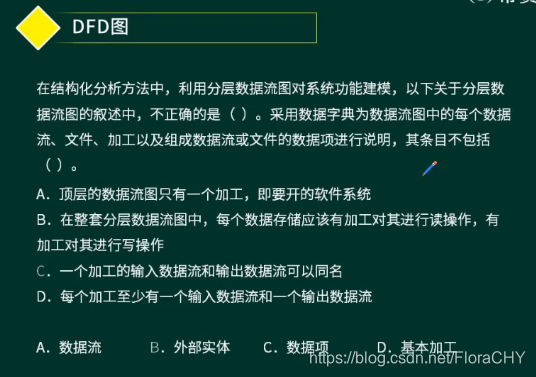

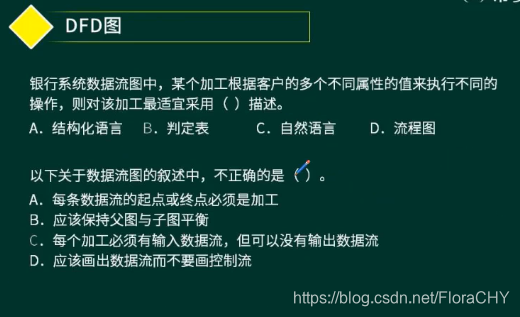

解析:

(1)答案B。

(2)加工必须有输入和输出。答案C。

解析:

(1)答案B。

(2)答案C。

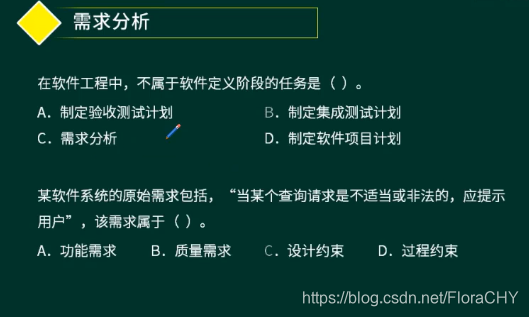

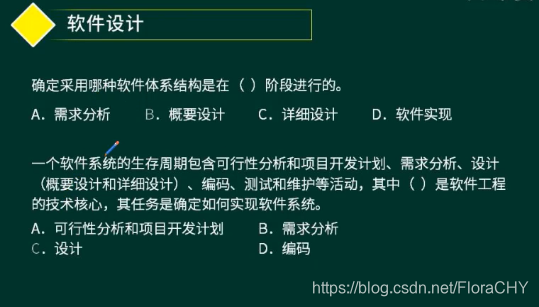

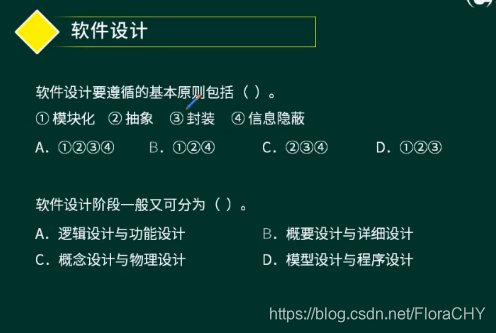

解析:

(1)答案B。

(2)“...如何实现软件系统”这个是设计。答案C。

解析:

(1)封装是一种技术。答案B。

(2)答案B。

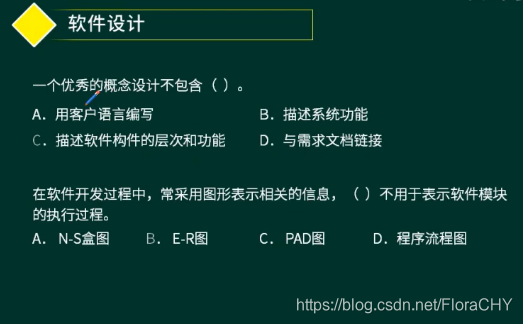

解析:

(1)答案C。

(2)E-R模型常用于数据库设计。答案B。

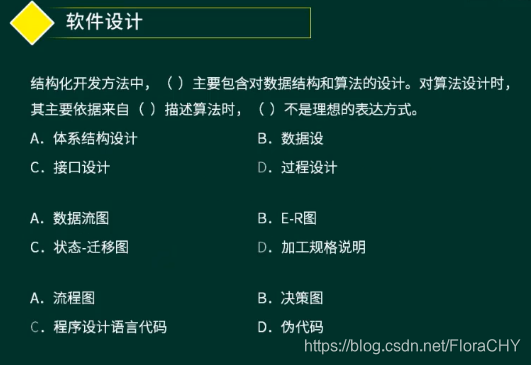

解析:答案DDC。

解析:

(1)答案A。

(2)答案D。

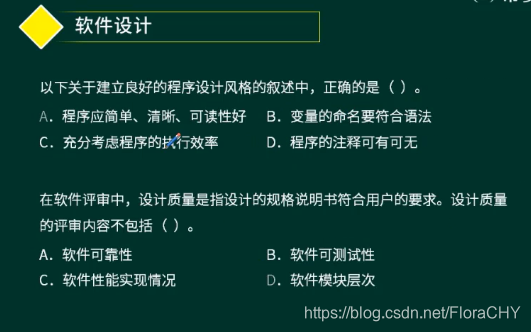

解析:答案DC。

解析:答案AC。

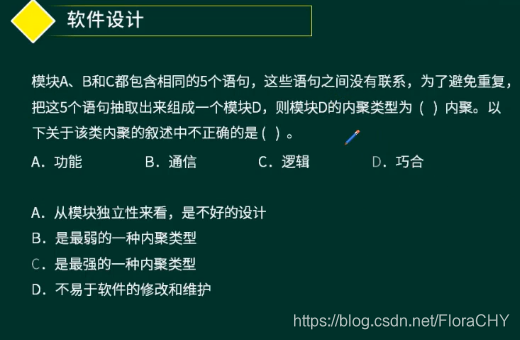

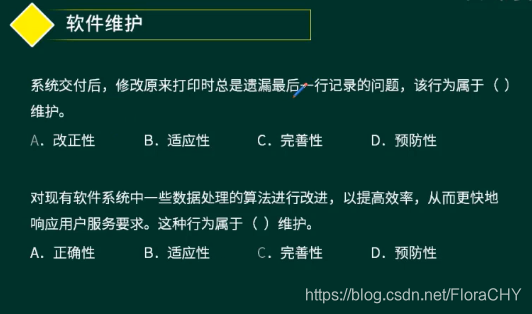

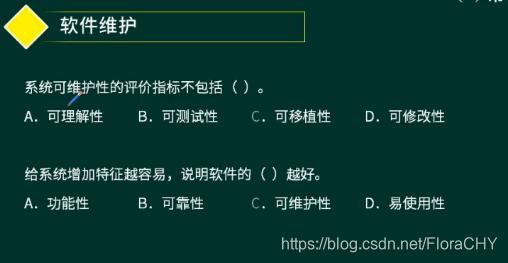

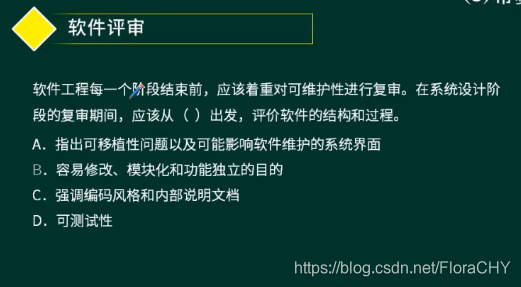

解析:

(1)答案A。

(2)“提高效率”,属于完善性。答案C。

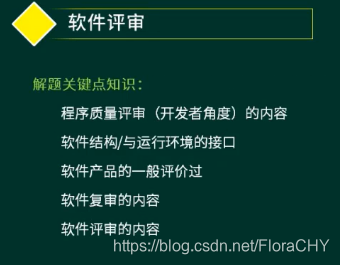

解析:

(1)答案C。可移植性属于适用性方面的。

(2)答案C。

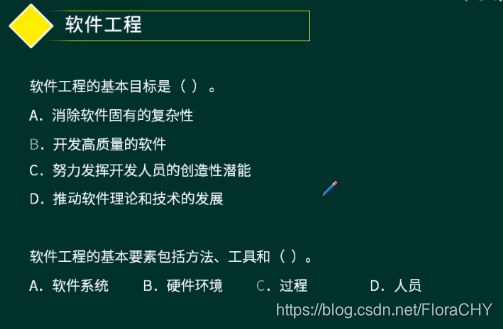

解析:

(1)答案B。

(2)答案C。

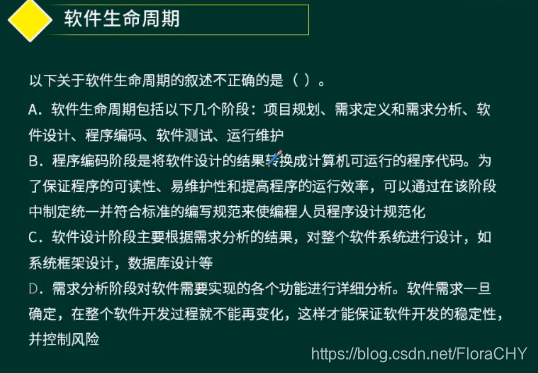

解析:“在整个软件开发过程中不能再变化”,错误。答案D。

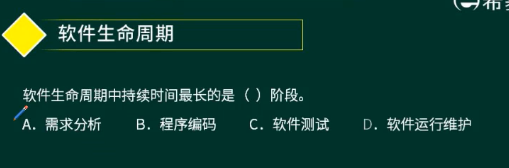

解析:答案D。

解析:答案B。

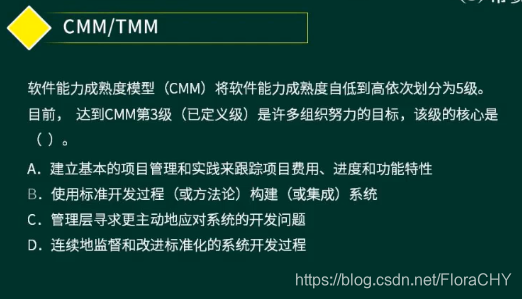

解析:答案B。

解析:

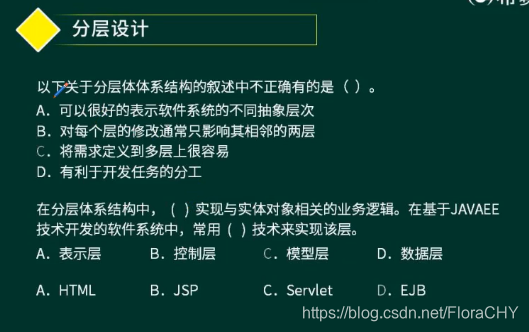

(1)划分层次很困难,C不正确。答案C。

(2)答案CD。

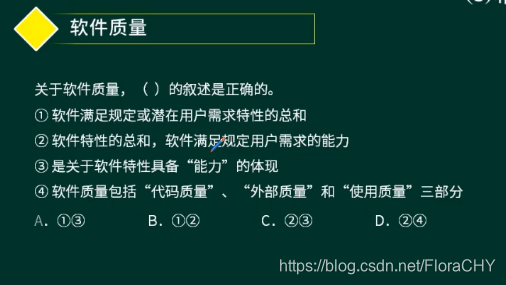

解析:软件特性的总和,软件满足用户潜在和明确的用户需求的能力。2选项少了一个潜在的需求。4选项是内部质量,外部质量和使用质量。答案A。

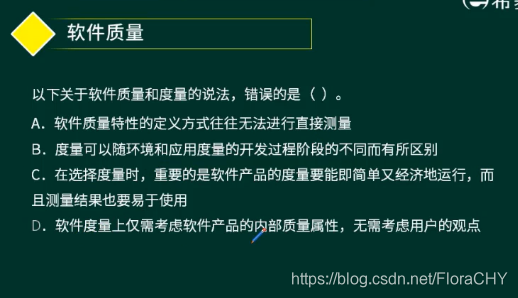

解析:答案D。

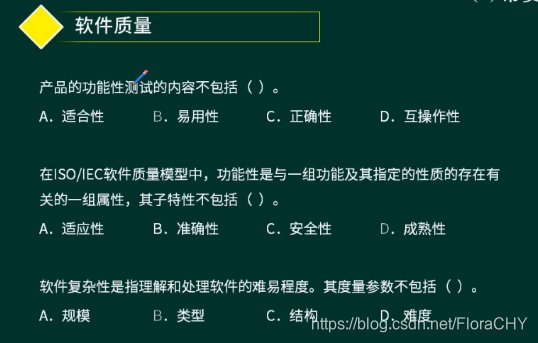

解析:

(1)易用性属于保密安全性。答案B。

(2)答案D。成熟性属于可靠性。

(3)答案B。

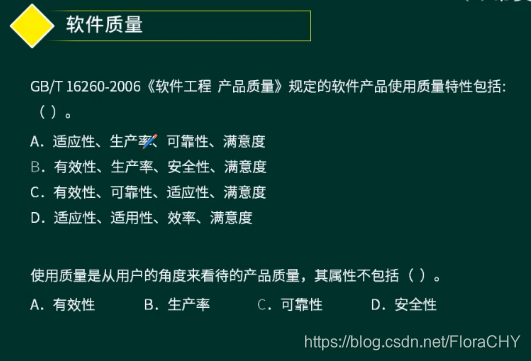

解析:

(1)答案B。

(2)答案C。

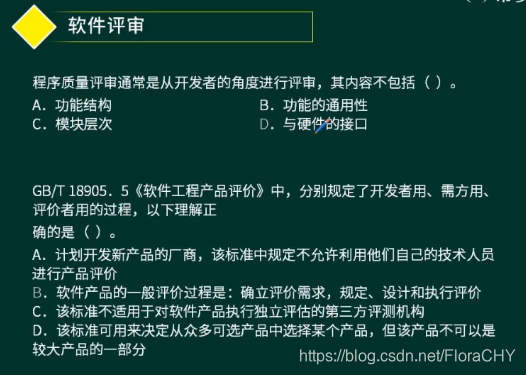

解析:

(1)出题不严谨。ABC都属于软件结构,D属于运行环境。参考答案D。

(2)答案B。

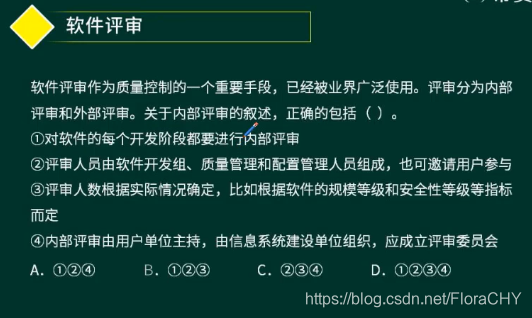

解析:答案B。

解析:4选项属于外部评审。答案B。

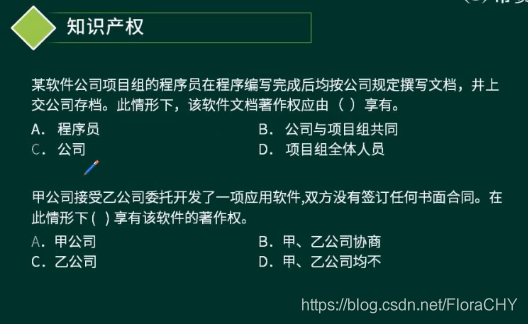

知识产权与标准化

解析:

(1)答案C。

(2)没有合同约定,著作权属于创作方。答案A。

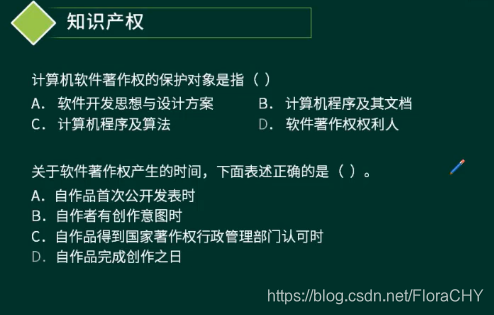

解析:

(1)答案D。

(2)答案D。

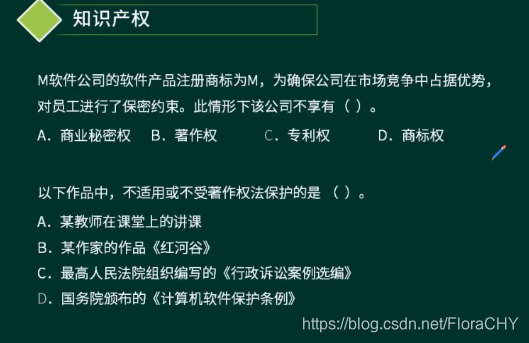

解析:

(1)没有申请专利就没有专利权。答案C。

(2)答案D。

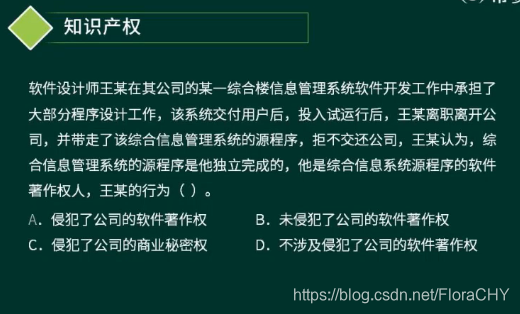

解析:软件是工作的自然产物,因此侵犯了公司的软件著作权。答案A。

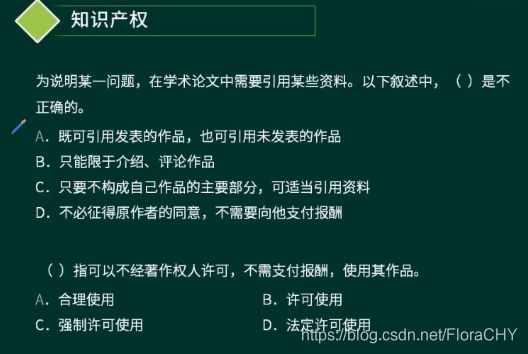

解析:

(1)答案A。不能引用没有发表的作品。

(2)答案A。

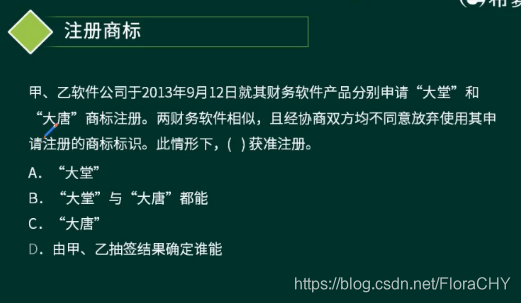

解析:商标申请的原则是:谁先申请归谁。同时申请,谁先使用归谁。同时使用或者均未使用,则先协商。协商不成再抽签决定。答案D。

解析:答案D。

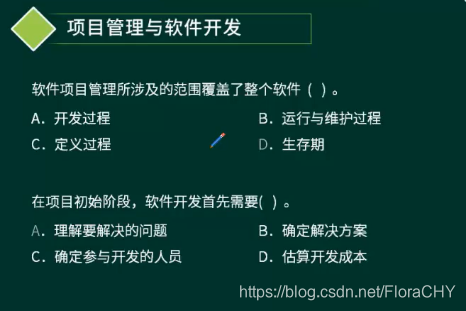

项目管理基础知识

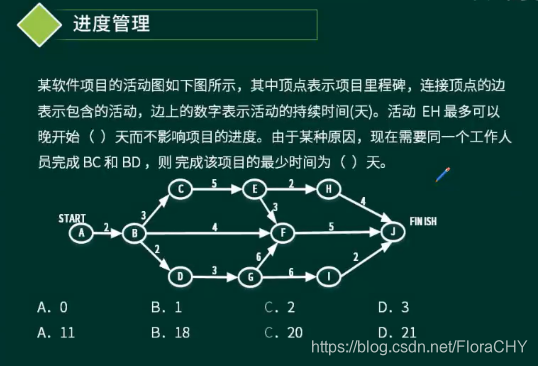

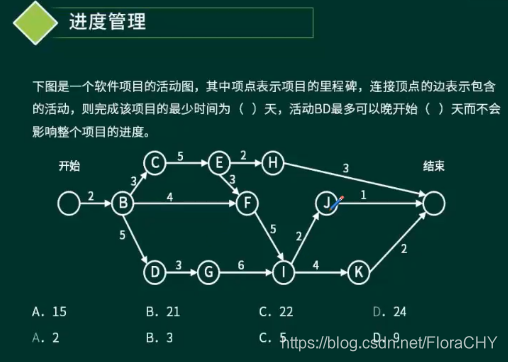

解析:关键路径是路径时间最长的。

题中的关键路径是ABDGFJ,时间是18天。通过EH路径是ABCEHJ是16天,因此EH最多晚2天开始。答案C。

题目中指出BC,BD是同一个人完成。如果先做BC,BD就需要等3天。先做BD,BC就需要等2天。需要先找出方案一的关键路径,再找出方案二的关键路径,再进行比较,找出方案中关键路径最短的。方案一:先做BD, 关键路径是ABCEFJ,时间是20天。方案二:先做BC,关键路径是ABDGFJ,时间是21天。因此项目最少的时间是先做BD,使得整个项目可以在20天内完成。答案C。

解析:答案DA。

解析:

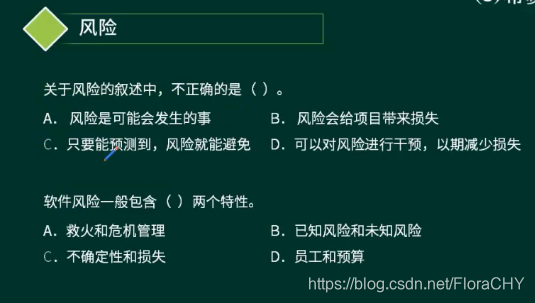

(1)预测不能完全避免风险的发生。答案C。

(2)答案C。

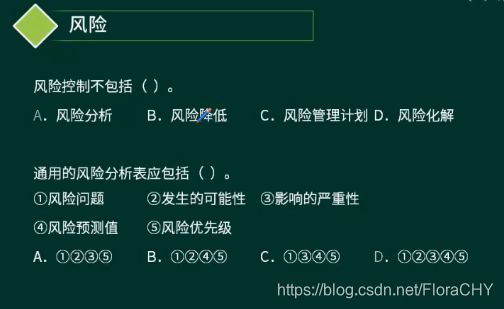

解析:

(1)答案A。风险分析在风险控制之前。

(2)答案D。

解析:

(1)答案D。

(2)答案A。

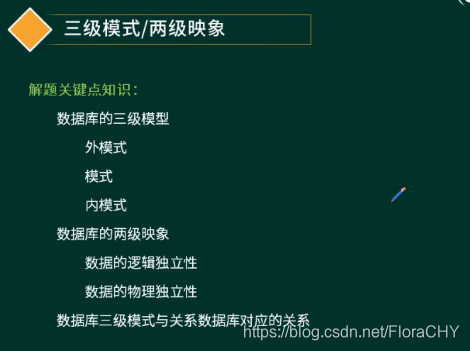

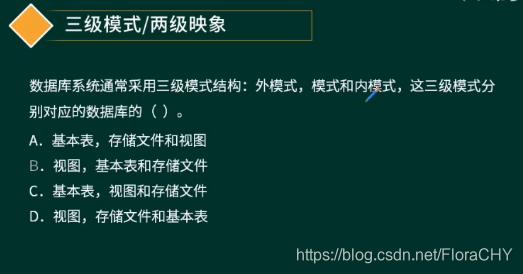

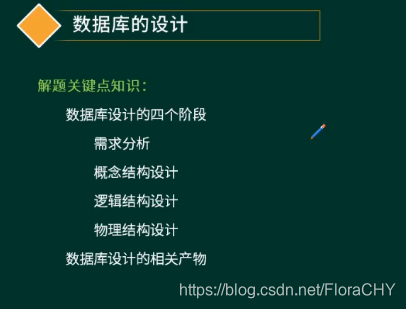

数据库技术

解析:答案B。

解析:

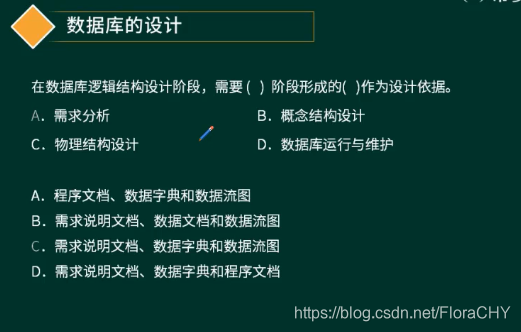

逻辑结构设计的前一个阶段是概念结构设计。但是第一问选择B,第二问没有选项可以选。所以我们选择需求分析。答案AC。

第二问:程序文档是在编程后才会形成的。排除AD。需求阶段我们主要用到数据流图和数据字典,不是数据文档,排除B。

解析:

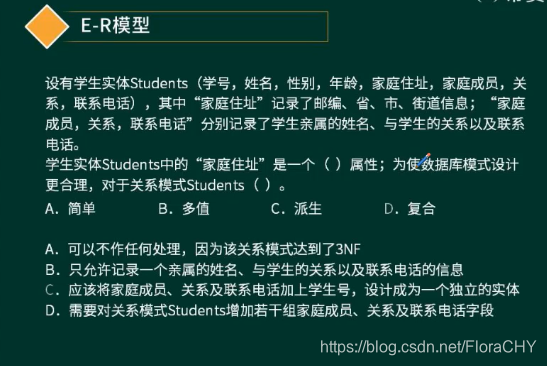

家庭住址记录了邮编省市,街道信息,是一个符合属性。答案D。

一个学生的家庭成员可以有多个,1:n。答案C。

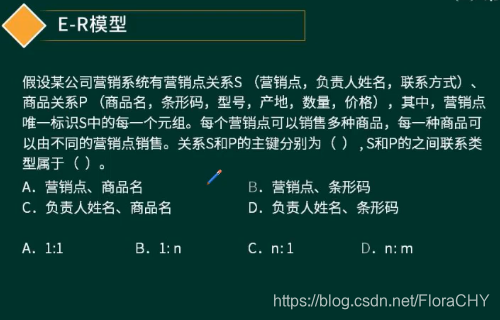

解析:题目中说营销点唯一标识S中的每一个元组。所以营销点是S关键的主键。排除CD。根据我们的常识,商品名不适合作为主键,因此排除A。答案D。题目中说一个营销点可以销售多种商品,每一个商品可以由不同的营销点销售。因此是多对多的关系。答案D。

解析:

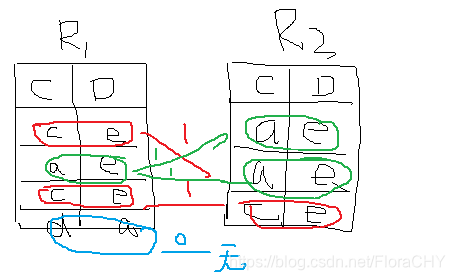

(1)答案B。

(2)⋈表示自然连接。R1跟R2进行自然连接的时候比较的列必须是相同的。所以R1.C跟R2.C比较, R1.D跟R2.D进行比较。他们之间是逻辑与运算。R1.C=R2.C && R1.D=R2.D。R1⋈R2时需要将重复的列去掉,所以R1⋈R2=4+4-2=6。所以是6元关系。

R1的CD两列中的ce与R2中的CD两列中的ce组成2个元组。R1的CD中的ae与R2的CD两列中的ae组成2个元素。R1中的da在R2中找不到对应的列。因此一共4个元组。

答案CA。

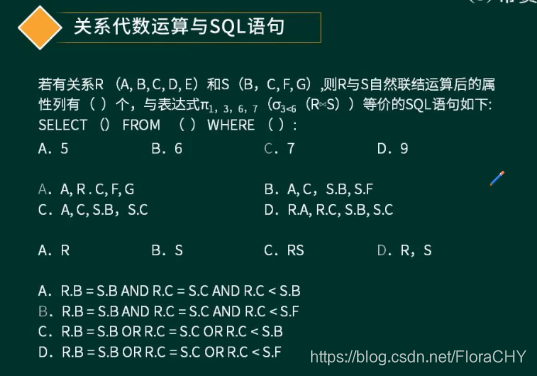

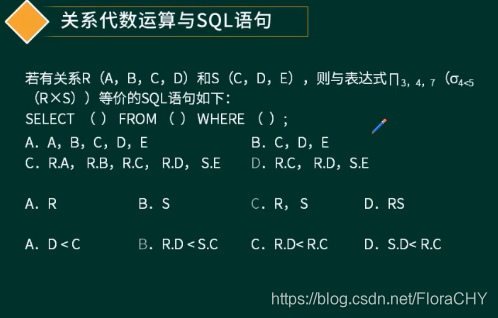

解析:

R有5列,S有4列,其中BC列相同。所以R⋈S=5+4-2=7列。

由于R跟S中都有BC列,所以需要明确BC是保留的R的还是S的。

因此答案CADB。

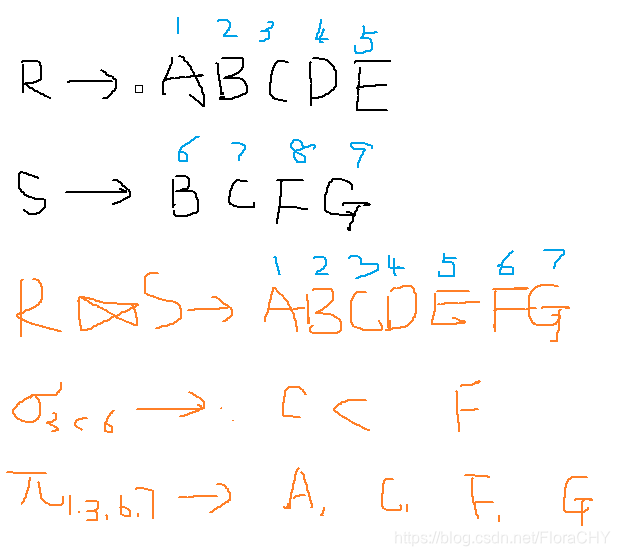

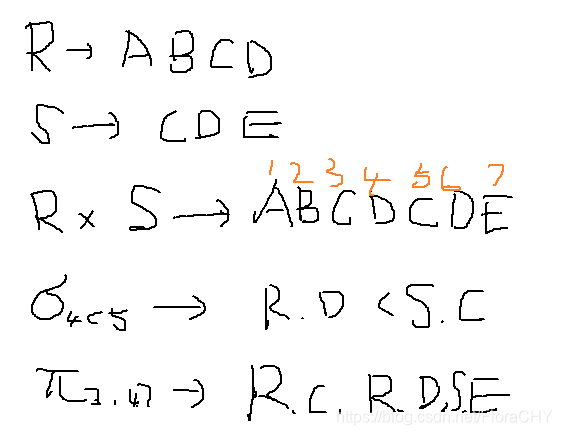

解析:R x S是典型的笛卡儿积运算。

答案DCB。

解析:答案A。

解析:答案DA。

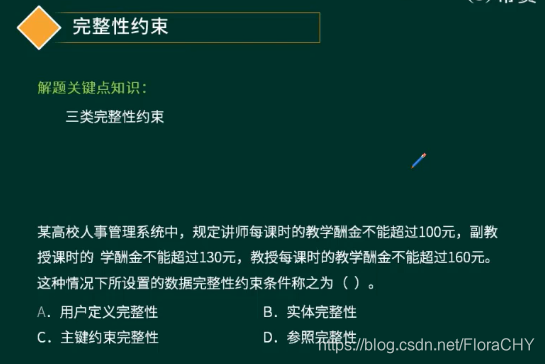

解析:答案A。完整性是防止合法用户向数据添加不符合语义要求的数据。

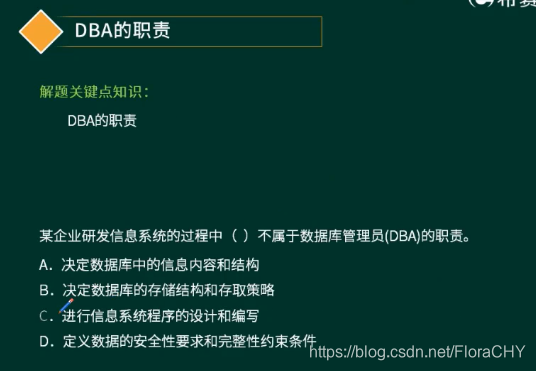

解析:数据库管理员只管数据库以及数据库管理相关的职责。答案C。

3027

3027

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?