JKU攻防

JKU攻击场景

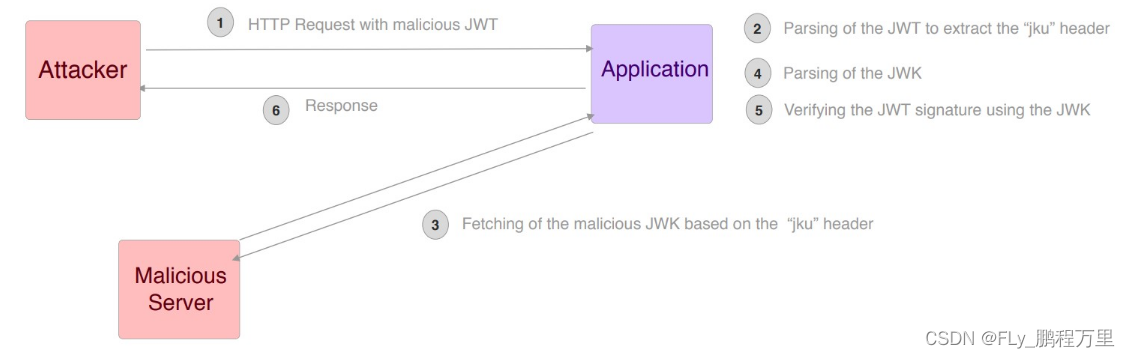

攻击场景如下:

- 攻击者使用伪造的JWS访问应用,JKU字段指向自己控制的服务器

-

应用程序得到JKU后对恶意服务器进行访问得到伪造的JWK

-

攻击者的JWS成功得到验证,进而可以越权访问应用

为了保证JWK服务器的可信,应用程序会对JKU的指向增加各种防护措施,比如对URL进行白名单过滤,想要攻击成功也并非容易的事

JKU攻击方式

绕过jku地址过滤

如果过滤方式比较简单只按照规定长度检查域名的话则很容易绕过,绕过方式由具体场景而定

https://trusted => http://trusted@malicious.com可信服务自身漏洞

A、利用文件上传漏洞

如果对JKU做了域名限制,利用文件上传就不会有影响了,攻击者可以上传自己生成的JWK文件,然后修改JKU指向此文件即可

B、利用重定向类漏洞

重定向漏洞的利用方式可以参考下图

攻击者使用恶意JWS访问应用程序,应用

订阅专栏 解锁全文

订阅专栏 解锁全文

35

35

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?