漏洞案例

反射性XSS无编码

场景介绍

本实验在搜索功能中包含一个简单的跨站点脚本漏洞,为了解决这个实验,您必须执行一个调用alert函数的跨站点脚本攻击

靶场地址

Lab: Reflected XSS into HTML context with nothing encoded | Web Security Academy

解题步骤

Step 1:访问上面的"ACCESS THE LAB"进入靶场

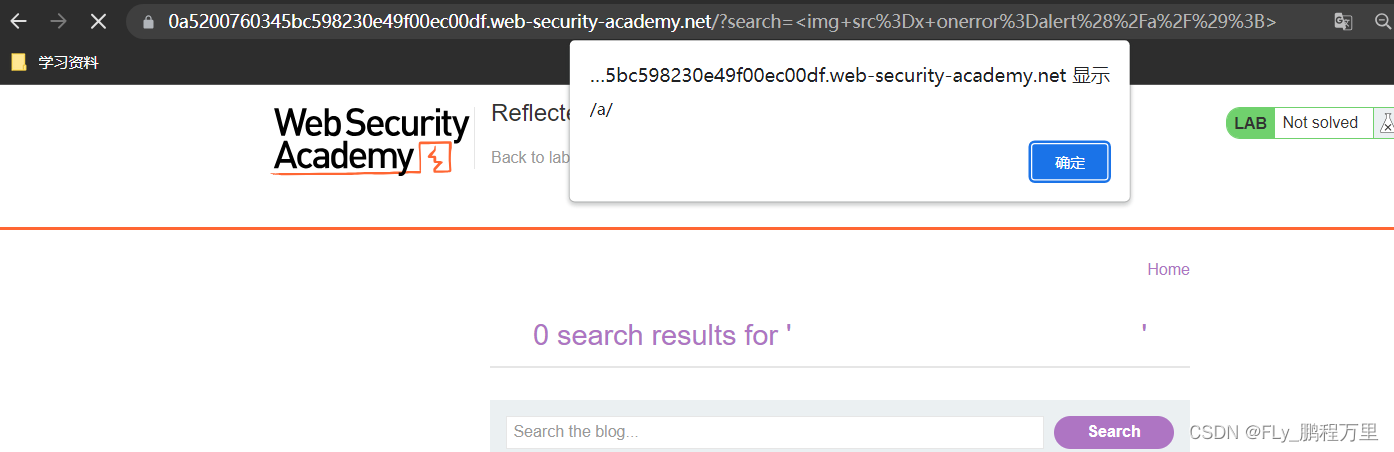

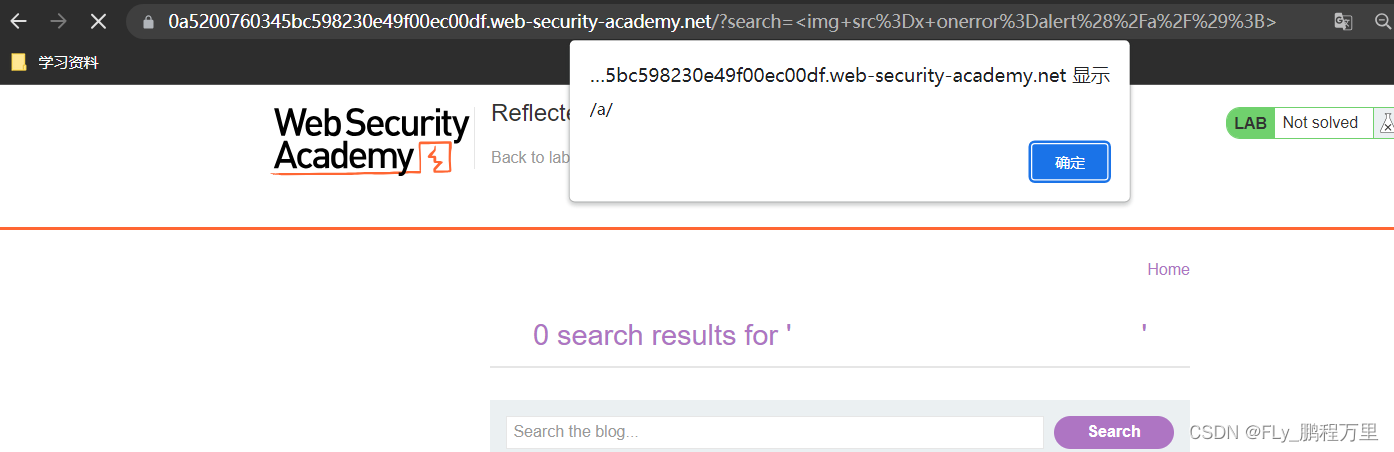

Step 2:在搜索框输入恶意XSS载荷

Step 3:完成解题

本实验在搜索功能中包含一个简单的跨站点脚本漏洞,为了解决这个实验,您必须执行一个调用alert函数的跨站点脚本攻击

Lab: Reflected XSS into HTML context with nothing encoded | Web Security Academy

Step 1:访问上面的"ACCESS THE LAB"进入靶场

Step 2:在搜索框输入恶意XSS载荷

Step 3:完成解题

2158

2158

557

557

2302

2302

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?