然后我们可以写js来慢慢分析了。

一个尴尬的故事

正准备分析的时候,发现一个尴尬的事。我能抓到包了……

也许是App启动的时候自动判断了要走http不走quic协议了吧。

根据职场第一守则:老板是不会错的。 我们毫不犹豫的告诉李老板,搞定了,能抓到包了。 手动狗头。

signature分析

在新歌里面随便点一个评论。

我们今天的目标是这个 signature

掰指头数了数32位,很有md5的潜质。

jadx搜一下 “signature”

这个 hashMap.put 应该是重点考察对象。

一路点进去看到了熟悉的 MD5。

继续用 objection 把整个类跟踪一下

objection -g com.kxxou.android explore -P ~/.objection/plugins

android hooking watch class ‘com.kxxou.common.utils.ba’

结果是 a b c这三个函数都有被执行。

(agent) [641383] Called com.kxxou.common.utils.ba.a(byte)

(agent) [641383] Called com.kxxou.common.utils.ba.a(byte)

(agent) [641383] Called com.kxxou.common.utils.ba.a(byte)

(agent) [641383] Called com.kxxou.common.utils.ba.b(java.lang.String)

(agent) [641383] Called com.kxxou.common.utils.ba.c([B)

那就把这三个函数都批量打印下

逮住了,再缩小下范围可以定位到 signature 是 b函数算出来的。

可以写js了

var signatureCls = Java.use(‘com.kxxou.common.utils.ba’);

signatureCls.b.overload(‘java.lang.String’).implementation = function(a){

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数Android工程师,想要提升技能,往往是自己摸索成长或者是报班学习,但对于培训机构动则几千的学费,着实压力不小。自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

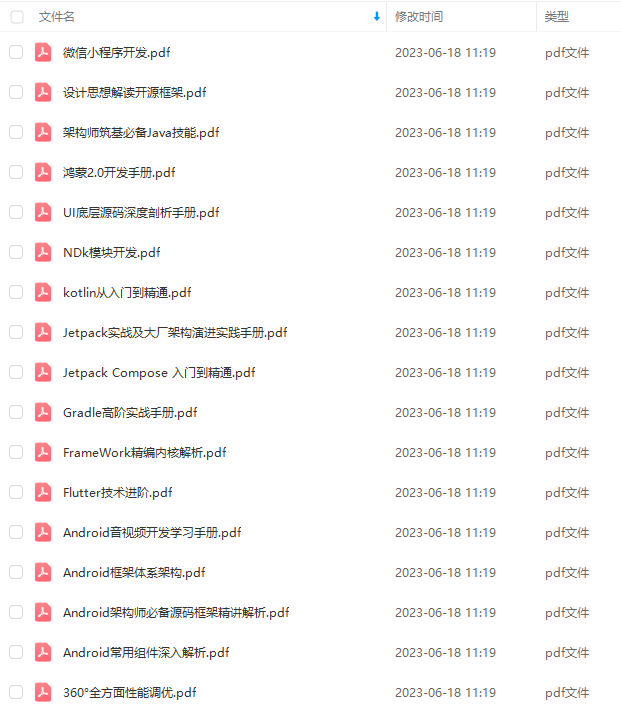

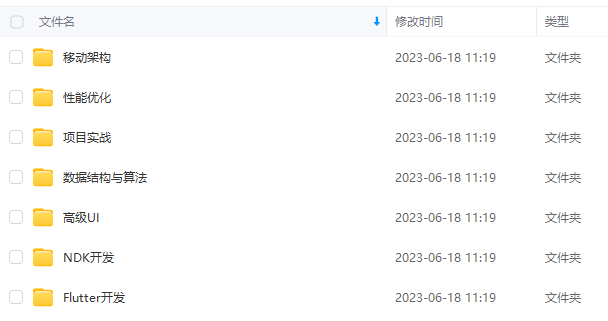

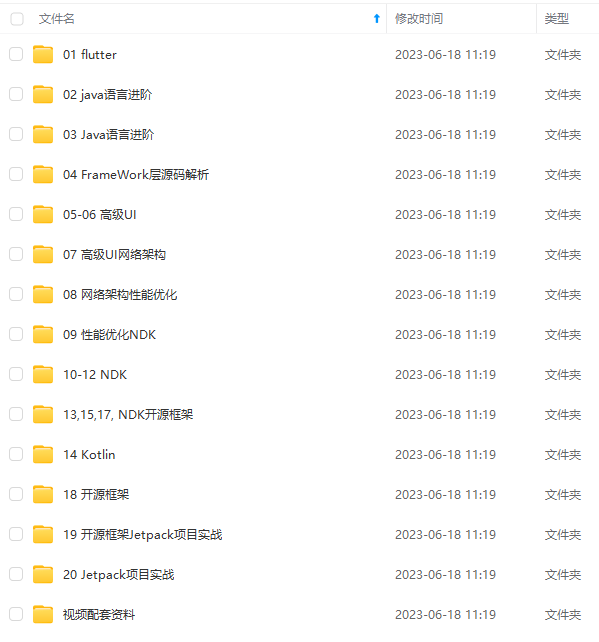

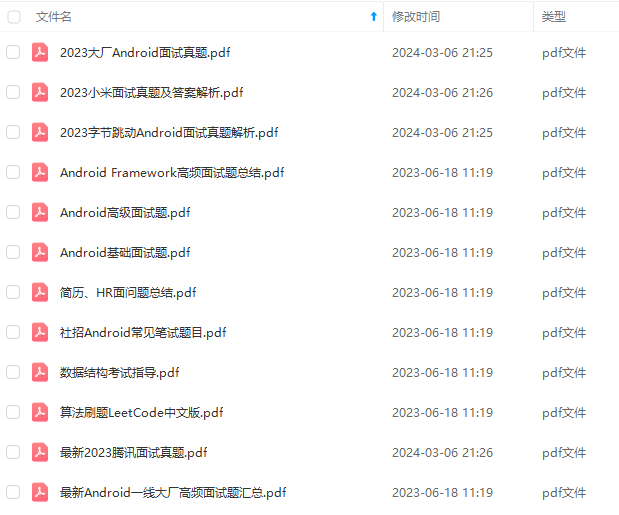

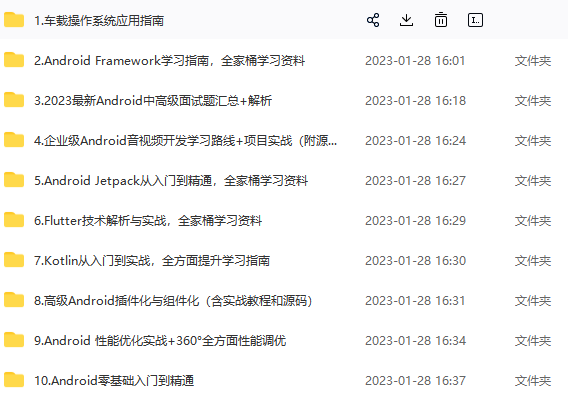

因此收集整理了一份《2024年Android移动开发全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友,同时减轻大家的负担。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上Android开发知识点,真正体系化!

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加V获取:vip204888 (备注Android)

《设计思想解读开源框架》

第一章、 热修复设计

-

第一节、 AOT/JIT & dexopt 与 dex2oat

-

第二节、 热修复设计之 CLASS_ISPREVERIFIED 问题

-

第三节、热修复设计之热修复原理

-

第四节、Tinker 的集成与使用(自动补丁包生成)

第二章、 插件化框架设计

-

第一节、 Class 文件与 Dex 文件的结构解读

-

第二节、 Android 资源加载机制详解

-

第三节、 四大组件调用原理

-

第四节、 so 文件加载机制

-

第五节、 Android 系统服务实现原理

第三章、 组件化框架设计

-

第一节、阿里巴巴开源路由框——ARouter 原理分析

-

第二节、APT 编译时期自动生成代码&动态类加载

-

第三节、 Java SPI 机制

-

第四节、 AOP&IOC

-

第五节、 手写组件化架构

第四章、图片加载框架

-

第一节、图片加载框架选型

-

第二节、Glide 原理分析

-

第三节、手写图片加载框架实战

第五章、网络访问框架设计

-

第一节、网络通信必备基础

-

第二节、OkHttp 源码解读

-

第三节、Retrofit 源码解析

第六章、 RXJava 响应式编程框架设计

-

第一节、链式调用

-

第二节、 扩展的观察者模式

-

第三节、事件变换设计

-

第四节、Scheduler 线程控制

第七章、 IOC 架构设计

-

第一节、 依赖注入与控制反转

-

第二节、ButterKnife 原理上篇、中篇、下篇

-

第三节、Dagger 架构设计核心解密

第八章、 Android 架构组件 Jetpack

-

第一节、 LiveData 原理

-

第二节、 Navigation 如何解决 tabLayout 问题

-

第三节、 ViewModel 如何感知 View 生命周期及内核原理

-

第四节、 Room 架构方式方法

-

第五节、 dataBinding 为什么能够支持 MVVM

-

第六节、 WorkManager 内核揭秘

-

第七节、 Lifecycles 生命周期

本文包含不同方向的自学编程路线、面试题集合/面经、及系列技术文章等,资源持续更新中…

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

8)]

本文包含不同方向的自学编程路线、面试题集合/面经、及系列技术文章等,资源持续更新中…

[外链图片转存中…(img-oEbyTjqm-1712742567098)]

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

[外链图片转存中…(img-yBz6IAWn-1712742567098)]

2156

2156

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?