总结

该靶场娱乐性较强,最重要的就是哈皮。

环境配置

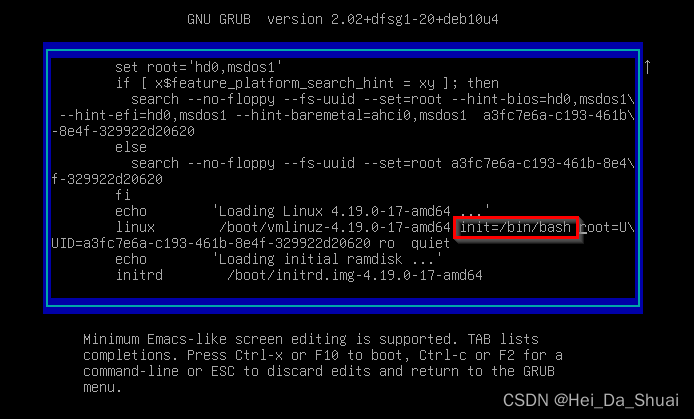

靶机为Linux系统,载入VM并开机。发现使用Kali扫不到该IP,故选择进入系统修改文件。

重启虚拟机,按e进入编辑,在linux开头的这行中间加入

init=/bin/bash

按下CTRL+X启动系统

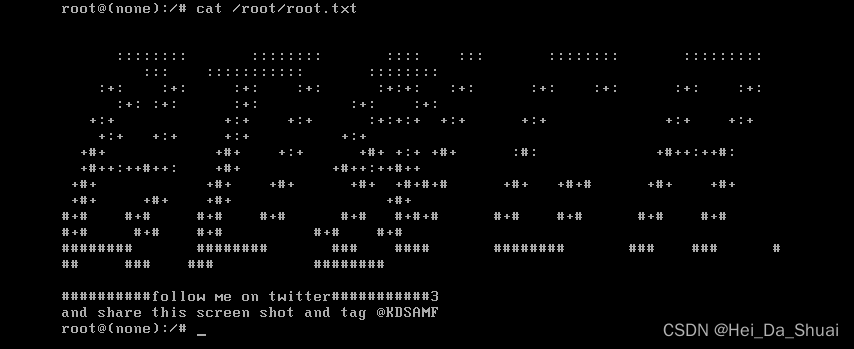

然后cat /root/root.txt,我们本次的渗透就完成了

哈哈哈哈,开玩笑,但确实可行。继续按正常流程走下。

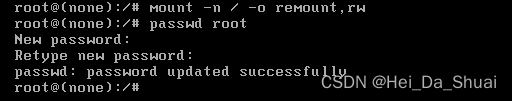

目前root账户是只读的,无法写文件,所以我们使用:

mount -n / -o remount,rw #读写

passwd root #修改root账户密码

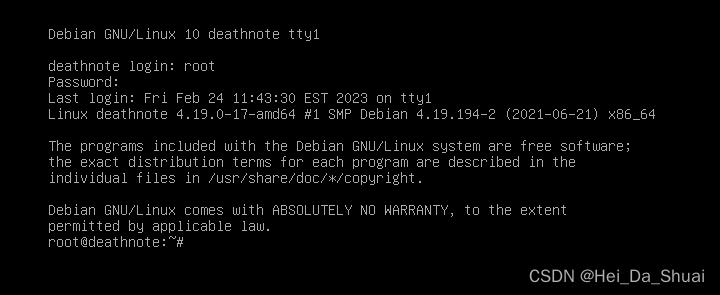

我这边已经修改成功了,重启并使用root用户登录即可

现在我们编辑网卡配置

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

905

905

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?