deathnote1靶机

一.下载安装靶机(测试机kali)

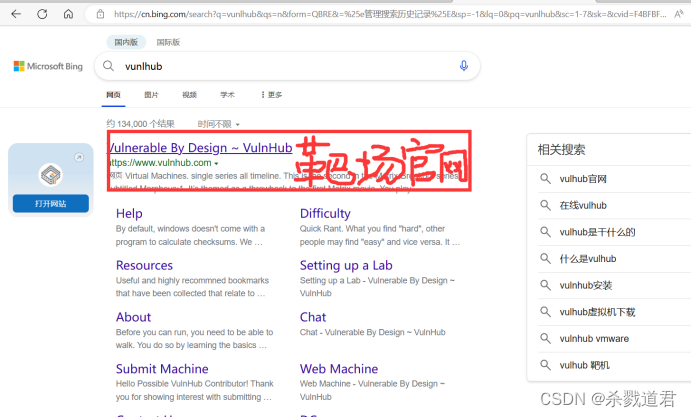

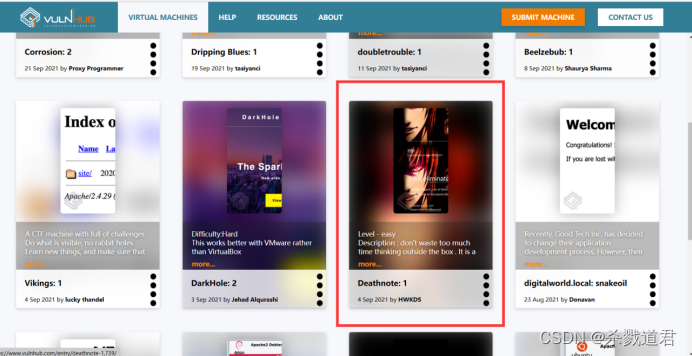

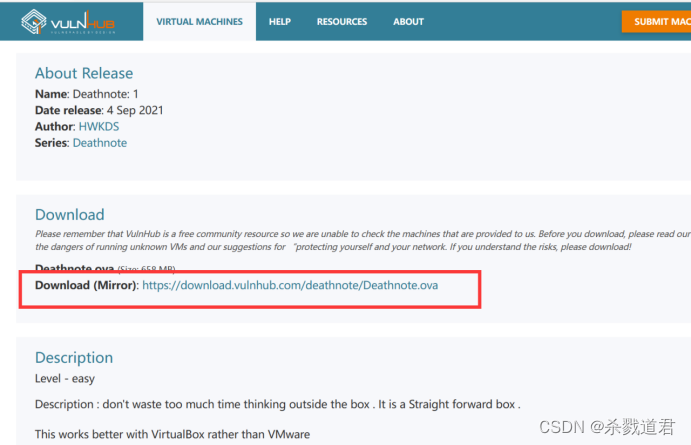

浏览器搜索vulnhub,在其中找到deathnote1靶机,下载好镜像直接双击.vmx文件即可打开虚拟环境

(建议最好在d盘建好文件夹)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Nf5vs3AO-1681204258036)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230326200048437.png)]](https://i-blog.csdnimg.cn/blog_migrate/7c0a4b205ed56cf08cc8eeefdffd3581.png)

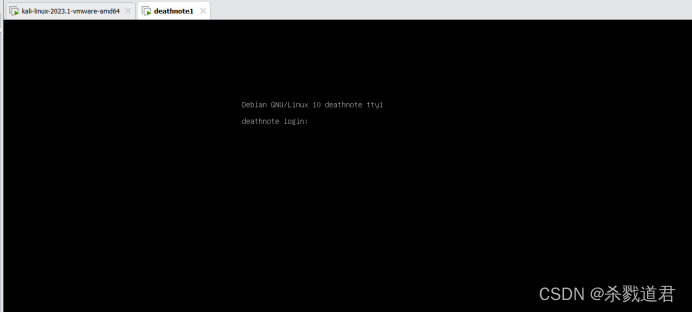

这就是靶场的界面了,什么都不知道,让我们输入用户名和密码登录

我们需要准备的渗透测试机kali

kali.org是kali的官网最新的是十周年2023版,可以选择iso镜像和打包好的都可以

(镜像与要自己配置文件,打包好的用户名和密码都是kali)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Z6gd8FDu-1681204258036)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230326201035821.png)]](https://i-blog.csdnimg.cn/blog_migrate/16888adaf57fb764ee2b4df254997c1a.png)

下载好一样是.vmx文件直接打开

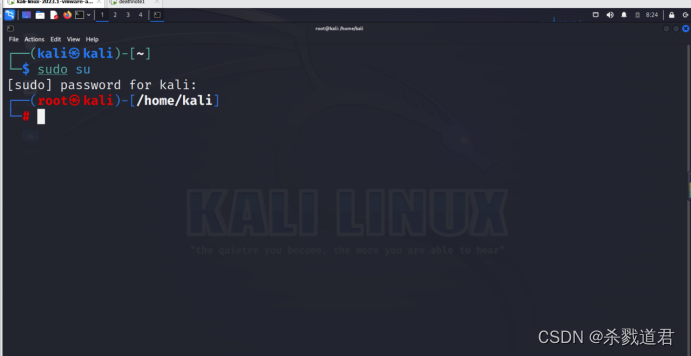

kali打开命令终端快捷键Ctrl+Alt+t Ctrl+Shift+加号(放大) sudo su(切换root权限用户)

二.kali简介

[Kali linux_百度百科 (baidu.com)](https://baike.baidu.com/item/Kali linux/8305689)

三.实验环境

kali和deathnote1靶机的网络适配器都使用NAT模式即可

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-BCjRfLrq-1681204258037)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230326202826116.png)]](https://i-blog.csdnimg.cn/blog_migrate/9476e5170d34e8f3a2b65f649861e923.png)

四.渗透测试

(1)信息收集

kali攻击机:IP 192.168.60.141 (ifconfig)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-jmUvC2Xn-1681204258037)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230326202633790.png)]](https://i-blog.csdnimg.cn/blog_migrate/cb2c0cae9c019dd9cc305b7978d1d27f.png)

(2)识别存活主机(也就是识别攻击目标)

常用命令:arp-scan -l

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-uACMHLCV-1681204258037)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230326203544605.png)]](https://i-blog.csdnimg.cn/blog_migrate/28296b5b22a6cd5800a6cc60811b0458.png)

在这步出现了第一个问题正常应该可以看到deathnote1的IP(192.168.60.xxx)

手动配置靶机IP教程:

https://blog.csdn.net/leo788/article/details/128549093?app_version=5.15.0&code=app_1562916241&csdn_share_tail=%7B%22type%22%3A%22blog%22%2C%22rType%22%3A%22article%22%2C%22rId%22%3A%22128549093%22%2C%22source%22%3A%22m0_65938147%22%7D&uLinkId=usr1mkqgl919blen&utm_source=app

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-RbwSG0Bm-1681204258037)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230326204618404.png)]](https://i-blog.csdnimg.cn/blog_migrate/77fe19abcb73fbda73d61c4cdfe52608.png)

deathnote1: IP 192.168.60.142(arp-scan -l)

(3)端口扫描

192.168.60.142

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-7KLVRAVJ-1681204258038)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230326205029663.png)]](https://i-blog.csdnimg.cn/blog_migrate/371051f7b014eff40479f8d0d1636d78.png)

发现22端口和80端口,分别对应ssh协议和http协议

ps:常见端口号

21 tcp FTP 文件传输协议

22 tcp SSH 安全登录、文件传送(SCP)和端口重定向 (xshell)

23 tcp Telnet 不安全的文本传送

80 tcp HTTP 超文本传送协议(www)

443 tcp HTTPS used for securely transferring web pages(用于安全传输网页)

主要利用的还是80和443的网页端口

查看80端口访问URL(http://192.168.60.142)

使用kali里面自带的火狐浏览器即可

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-RrwRHqQf-1681204258038)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230326210307040.png)]](https://i-blog.csdnimg.cn/blog_migrate/09c4d7759fa79b6216851c731fc7d4bb.png)

发现问题,输入之后跳转到另一个URL(http://deathnote.vuln/worldpress)

这是没有绑定IP和域名的原因

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-HmTZcq0i-1681204258039)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230326212053446.png)]](https://i-blog.csdnimg.cn/blog_migrate/30ee03c01760b54dc3a8ac94f5a60593.png)

vim /etc/hosts 进入vim模式 i 进入编辑模式

添加192.168.60.142 deathnote.vuln

esc退出编辑模式 :wq 进入末行模式保存并退出

绑定域名和IP之后就可以访问啦

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-3zF7nUBx-1681204258039)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230326212202267.png)]](https://i-blog.csdnimg.cn/blog_migrate/1275d3f7929ec7939bd8ed037d0e1409.png)

看看主页上我们能获取什么信息(能点的都点点试试) my fav line is iamjustic3 找到一个像密码的东西先记着

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-v8oqXacV-1681204258039)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328142831019.png)]](https://i-blog.csdnimg.cn/blog_migrate/15c4ebcbdf9a05e23f9dae8dadca0e45.png)

(4)目录扫描

常见命令:dirb dir dirsearch

dirb是kali自带的目录扫描工具 dirb http://deathnote.vuln (基于字典)

dirsearch是基于python开发的目录扫描工具(需要自行安装) (基于python )

apt-get update

apt-get install dirsearch

dirsearch -u http://deathnote.vuln (-u URL)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-zpFRSoXP-1681204258040)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230327095252915.png)]](https://i-blog.csdnimg.cn/blog_migrate/101e373be57c1e0f0452baec060472c4.png)

在URL后面加上robots.txt

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-RYm2PuuJ-1681204258040)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230327110445655.png)]](https://i-blog.csdnimg.cn/blog_migrate/1ea6020fe21c1a44eaa88b7fc949c729.png)

说在important.jpg添加了提示,之后可以看看(可能出来些问题,但不影响之后的操作)

login.php是一个php的登录页面,但是我们并不知道用户名和密码

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-uPIxyMkv-1681204258040)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230327111505326.png)]](https://i-blog.csdnimg.cn/blog_migrate/4a8b07643259cc06b447c0d3f79c766d.png)

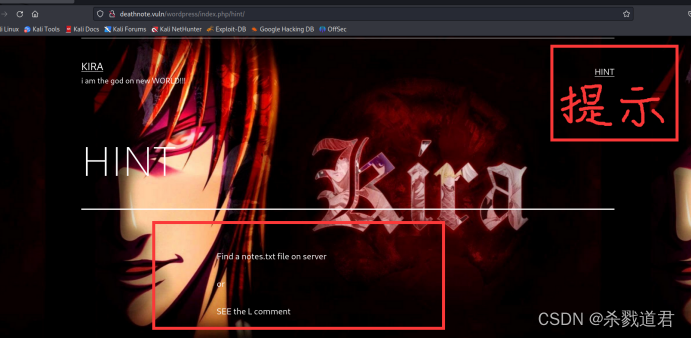

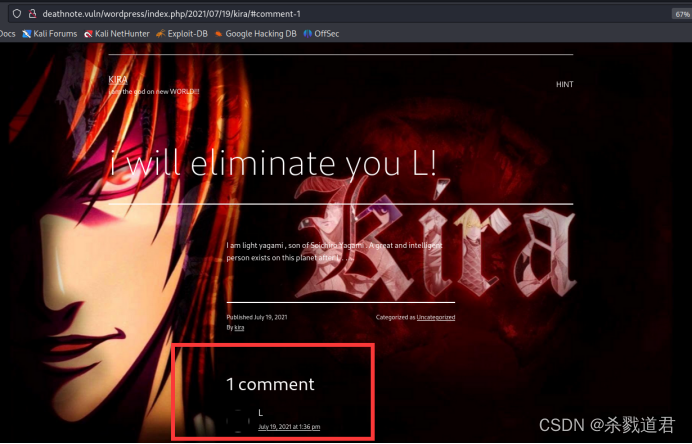

回到主页发现hint 查看提示

找到一个notes.txt的文件或者看到L的评论

在主页上点了一堆发现了comment评论页面但是L的评论打不开

这个行不通,换一个思路

这个网站是使用wordpress搭建的,对于其插件主题的漏洞,kali自带wpscan的扫描器

wpscan是一个扫描 wordpress 漏洞的黑盒子扫描器,它可以为所有 Web 开发人员扫描 wordpress 漏洞并在他们开发前找到并解决问题

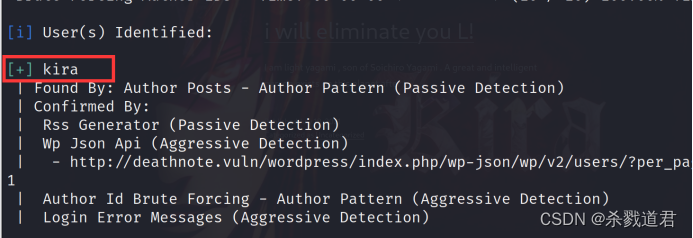

wpscan --url http://deathnote.vuln/wordpress/ -e u //枚举用户名

找到用户名kira

通过cewl生成字典

cewl http://deathnote1.vuln/wordpress/ -w pwd.txt

ls

cat pwd.txt查看一下生成的密码

开始有字典爆破

wpscan --url http://deathnote.vuln/wordpress kari -P pwd.txt

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-WOyj92Ne-1681204258041)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328000144179.png)]](https://i-blog.csdnimg.cn/blog_migrate/b58bf7afc63d3afcbce539cc4935c174.png)

没有发现有效密码,那换个思路,再看看有什么有用的信息

通过已知的用户名kari

密码就是一开始发现的iamjustic3

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-2bJNnvoY-1681204258041)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328143307346.png)]](https://i-blog.csdnimg.cn/blog_migrate/5f5b0a3fbce02e28ed460a42ec8952c3.png)

登陆成功

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Uy2ID71I-1681204258041)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328143913110.png)]](https://i-blog.csdnimg.cn/blog_migrate/45afd87557d25609c8f8b479d08400bc.png)

点一点试一试看看能否找到有用的信息,一不小心找到了最关键的notes.txt文件,双击查看

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-FTPOQKja-1681204258042)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328144012601.png)]](https://i-blog.csdnimg.cn/blog_migrate/c07027ef4713204d20bc50baf6b471f2.png)

发现了文件的路径获得密码字典

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-jtXbinFc-1681204258042)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328144208885.png)]](https://i-blog.csdnimg.cn/blog_migrate/5fa1411ecf91f7db79472f2b76f8c39d.png)

另一个思路,再试试dirb扫描,通常扫描dirb和dirsearch都试试,dirb基于字典会更全一些

dirb http://deathnote.vuln/wordpress/

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-IPL0KQ54-1681204258042)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328081244627.png)]](https://i-blog.csdnimg.cn/blog_migrate/fcd53327b8bf8222f0ba982765edaa7f.png)

发现了一个上传文件的路径uploads,在火狐上打开

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-kfjJRsmj-1681204258042)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328081359674.png)]](https://i-blog.csdnimg.cn/blog_migrate/c298a8000062ebbaddd86659fedf368b.png)

在这个界面中看看有没有线索,打开2021/07,发现了两个关键文件,是我们心心念念想要找到的notes.txt还有user.txt

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-6LjJit1R-1681204258042)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328081606087.png)]](https://i-blog.csdnimg.cn/blog_migrate/86b2a7d158b5d67a4dab0c3f81a67652.png)

打开这两个文档,发现是用户名和密码的字典

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-qKx6ULxk-1681204258043)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328081703567.png)]](https://i-blog.csdnimg.cn/blog_migrate/8cc1b3d281bac4597b5f8dbef3bcc030.png)

这是密码的字典

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-78YB1iJR-1681204258043)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328081915163.png)]](https://i-blog.csdnimg.cn/blog_migrate/a8d020a6034c75bb7b6169ac4e0995a5.png)

这是用户名的字典

把他们复制出来

新建两个文本touch user.txt touch notes.txt

wpscan --url http://dearhnote.vuln/wordpress user.txt -P notes.txt

发现还是爆破不出来,试试爆破ssh

hydra -L user.txt -P notes.txt ssh://192.168.60.142

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Hd2JxOEq-1681204258043)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328095343640.png)]](https://i-blog.csdnimg.cn/blog_migrate/80b578c1edf6edfb9427b25bd1cdcd24.png)

爆破出来用户名是L 密码是death4me

尝试ssh登录

ssh l@192.168.60.142

输入密码ssh连接成功

(5)提权

先尝试能不能登录root用户,发现不行

先看看当前用户下有什么有用的信息ls 发现一个user.txt文件 cat user.txt查看一下内容发现是ook加密

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-q0SasNzI-1681204258043)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328100228165.png)]](https://i-blog.csdnimg.cn/blog_migrate/d50e2e4ac5aa9172da0e4276a018ed84.png)

用解密工具进行解密Brainfuck/OoK加密解密 - Bugku CTF

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-OB78JnKs-1681204258043)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328101055815.png)]](https://i-blog.csdnimg.cn/blog_migrate/b10674634b7d237b41ca8cfafe5bb40a.png)

继续看看能不能发现什么,L是一个关键人物

find / -name L 2>/dev/null

执行find命令时可能输出大量无权限的内容,2>/dev/null 把错误输出到“黑洞”,只输出有权限能查看到文件

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-u0Wy8gOi-1681204258044)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328154508487.png)]](https://i-blog.csdnimg.cn/blog_migrate/0de98e2cd29d5356d6f96ff8aad1052c.png)

发现opt/L,继续看看有没有好东西

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-K8kcu75U-1681204258044)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328154912381.png)]](https://i-blog.csdnimg.cn/blog_migrate/6fd1471ab7c883b82647e0d11ad505d4.png)

爆出了两个

fake-notebook-rule 伪造的笔记本规则

kira-case Kira的案例

两个都看看,新进入案例文件

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Zmv65uZy-1681204258044)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328155224865.png)]](https://i-blog.csdnimg.cn/blog_migrate/659564056331052ab2a406b1911ecaf6.png)

讲了一个死亡案例,说我们会在fake-notebook-rule有所发现

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-L1wJCxuY-1681204258045)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328162307876.png)]](https://i-blog.csdnimg.cn/blog_migrate/77c7900d2ea2f390a44495fce803ed45.png)

发现了case.wav和hint

分别查看一下case.wav给出一组16进制数

hint给出提示使用cyberchef

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-N2ioxSu5-1681204258045)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328163301437.png)]](https://i-blog.csdnimg.cn/blog_migrate/1761b21f85e35d9243f65c0bb32bae9e.png)

16进制数转字符串,发现是base64编码

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-3CYlGXuo-1681204258045)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328165022570.png)]](https://i-blog.csdnimg.cn/blog_migrate/247db933bccc8d6accafd74eda94f086.png)

得到密码是kiraisevil,猜测是kira用户的密码

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-LLpw1IxO-1681204258045)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328165246629.png)]](https://i-blog.csdnimg.cn/blog_migrate/674f4461901aed07fc7d43b4effa1fb3.png)

成功切换用户

还是进行最高root权限的尝试,发现可以sudo su免密登录

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-PuOPsecx-1681204258046)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328165923504.png)]](https://i-blog.csdnimg.cn/blog_migrate/de395459a321942861b3cc6adcf6f55a.png)

ls,cd root发现root下有root.txt文件

cat root.txt

成功!!!!

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-bhWyJlLi-1681204258046)(C:\Users\35065\AppData\Roaming\Typora\typora-user-images\image-20230328170106781.png)]](https://i-blog.csdnimg.cn/blog_migrate/86d80c8b9dd2e93eba07abfe336fd54a.png)

五.阅读

kali简介: [Kali linux_百度百科 (baidu.com)](https://baike.baidu.com/item/Kali linux/8305689)

靶机手动配置IP: https://blog.csdn.net/leo788/article/details/128549093?app_version=5.15.0&code=app_1562916241&csdn_share_tail=%7B%22type%22%3A%22blog%22%2C%22rType%22%3A%22article%22%2C%22rId%22%3A%22128549093%22%2C%22source%22%3A%22m0_65938147%22%7D&uLinkId=usr1mkqgl919blen&utm_source=app

nmap: 黑客工具之Nmap详细使用教程 - 掘金 (juejin.cn)

/etc/hosts: (18条消息) linux中/etc/hosts文件详解_etchost_魏波.的博客-CSDN博客

robots.txt: 【SEO网站优化】— robots.txt文件的作用是什么? - 知乎 (zhihu.com)

dirb: (19条消息) web网站目录爆破工具Dirb使用指南_dirb工具_liver100day的博客-CSDN博客

dirsearch: (20条消息) dirsearch用法大全_kit_1的博客-CSDN博客

漏洞扫描工具wpscan: Kali(渗透工具):WPScan的使用(WordPress扫描工具) - 知乎 (zhihu.com)

字典生成工具cewl: kali密码攻击工具——Cewl使用指南 | 码农网 (codercto.com)

hydra: (20条消息) 密码暴利破解工具Hydra(海德拉)使用详解_win7运行hudra方法_Teacher.Hu的博客-CSDN博客

ook解密: Brainfuck/OoK加密解密 - Bugku CTF

.com)](https://zhuanlan.zhihu.com/p/149725645)

字典生成工具cewl: kali密码攻击工具——Cewl使用指南 | 码农网 (codercto.com)

hydra: (20条消息) 密码暴利破解工具Hydra(海德拉)使用详解_win7运行hudra方法_Teacher.Hu的博客-CSDN博客

ook解密: Brainfuck/OoK加密解密 - Bugku CTF

cyberchef: From Hex, From Base64 - CyberChef (gchq.github.io)

本文详细介绍了如何在KaliLinux环境下对Deathnote1靶机进行渗透测试,包括下载安装靶机、信息收集、存活主机识别、端口扫描、目录扫描、WordPress漏洞扫描、密码爆破等步骤,最终成功获取root权限。

本文详细介绍了如何在KaliLinux环境下对Deathnote1靶机进行渗透测试,包括下载安装靶机、信息收集、存活主机识别、端口扫描、目录扫描、WordPress漏洞扫描、密码爆破等步骤,最终成功获取root权限。

1010

1010

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?