基于分组密码结构的序列密码算法RotateRing

RotateRing(旋环)为基于分组密码结构(16分支非平衡Feistel结构)设计的序列密码算法,其根据密钥长度的不同,分别可以记为RotateRing128和RotateRing256,对应的初始向量IV长度为256比特。RotateRing的512比特内部状态可以用4X4的状态矩阵来表示,其算法可以分为初始化阶段和工作阶段2部分。

(1)初始化阶段

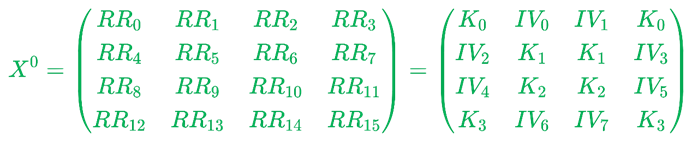

当密钥长度为256比特,Key=K7||K6||K5||K4||K3||K2||K1||K0(Ki为32位字),内部状态初始值如下所示:

当密钥长度为128比特,Key= K3||K2||K1||K0(Ki为32位字),内部状态初始值如下所示:

以上RRi(i=0,...,7)和IVi(i=0,...,7)均为32位字。

(2)工作阶段

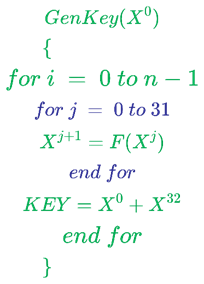

在此阶段,状态矩阵中的全部单元(16个32位字)作为轮函数F的输入,参与密钥流的生成过程,轮函数F每执行32拍,输出512比特的密钥流,RotateRing算法的密钥流生成过程如下图所示:

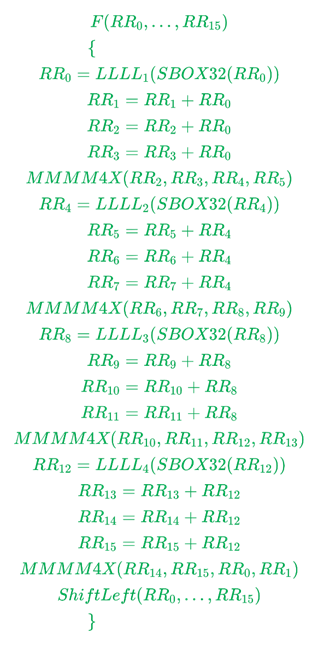

其中轮函数F的实现如下图所示:

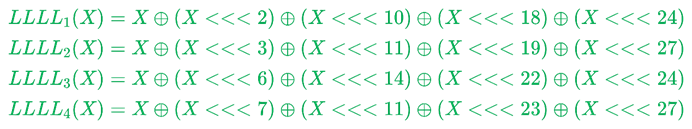

其中LLLL1,LLLL2,LLLL3和LLLL4如下图所示:

SBOX32为4个8X8S盒的并联,如下图所示:

![]()

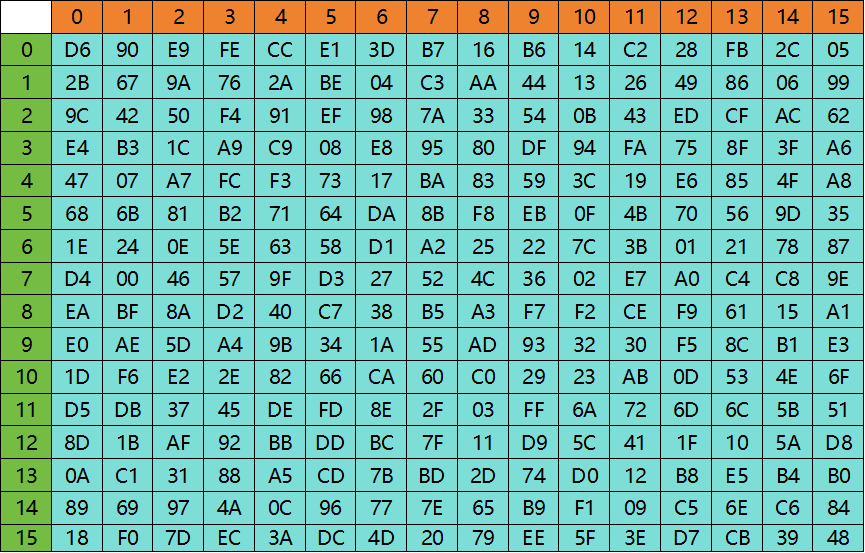

S盒查找表如下图所示:

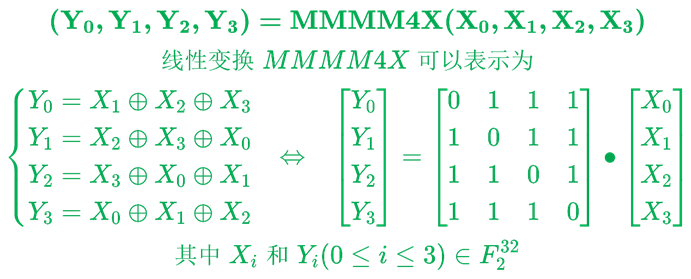

线性变换MMMM4X如下图所示:

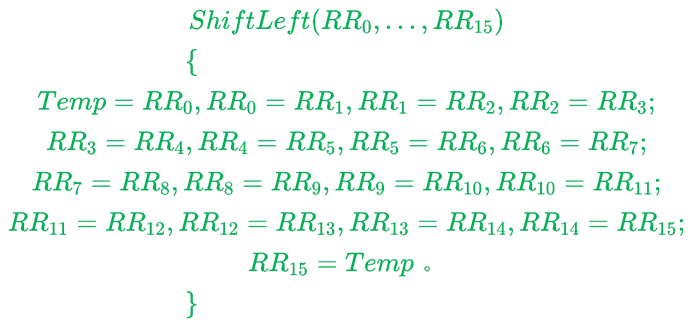

ShiftLef(表示将16个32位字循环向左移动一位)具体实现如下图所示:

本文的总结如下

RotateRing的优点

- 较高的安全性

- 分组结构的设计通常引入混淆(Confusion)和扩散(Diffusion)机制,能有效抵抗已知明文攻击和统计分析攻击。

- 若结合非线性变换(如S盒)和轮迭代,可增强算法的复杂性,提高抗差分/线性密码分析的能力。

- 灵活的密钥流生成

- 通过分组密码的加密模块(如AES、PRESENT等)作为密钥流生成器,可以产生伪随机性良好的密钥流。

- 支持动态密钥或IV(初始向量)更新,适应现代通信需求(如会话密钥更换)。

- 并行化处理

- 分组结构通常支持并行计算(如CTR模式),适合高速硬件实现(如FPGA、ASIC),提升吞吐量。

- 可证明安全性

- 若基于标准分组密码模式(如CTR、OFB或GCM),可借助已有分组密码的安全性证明(如AES的安全性假设)。

- 错误传播可控

- 在无反馈模式(如CTR)下,单个比特错误仅影响当前密文位,适合噪声信道(如无线通信)。

RotateRing的缺点

- 实现复杂度高

- 分组密码的轮函数设计(如S盒、移位操作)可能增加硬件资源消耗,尤其在资源受限环境(如物联网设备)中不占优势。

- 初始延迟

- 分组密码需要完成完整的初始化过程(如密钥扩展、IV加载)才能生成密钥流,可能引入延迟,而传统序列密码(如RC4)启动更快。

- 密钥管理负担

- 若频繁更换密钥/IV,分组密码的密钥调度算法可能成为性能瓶颈(如AES-256的密钥扩展较慢)。

- 潜在的弱密钥问题

- 某些分组密码在特定密钥/IV组合下可能生成弱密钥流(如AES在CTR模式下的重复IV风险),需严格避免。

- 资源占用

- 相比轻量级序列密码(如Trivium、Grain),分组结构通常需要更多的存储空间(如轮状态缓存),不适合超低功耗设备。

大家对RotateRing(旋环)算法还有什么意见和建议,也欢迎在评论区和我一起讨论吧!

1891

1891

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?