关于BruteShark

BruteShark是一款功能强大的网络安全取证分析工具(NFAT),在该工具的帮助下,广大研究人员可以轻松地对网络流量(主要是PCAP文件,但也可以从网络接口直接实时捕捉流量)进行深度处理和审查。该工具的功能主要包括密码提取、网络映射构建、TCP回话重建和提取加密密码的哈希等,该工具设置还可以将提取出的加密密码哈希转换为Hashcat格式来执行暴力破解测试。

该工具的主要目标是为负责网络流量分析的安全研究人员和网络管理员提供安全解决方案,同时也可以识别出潜在的网络安全薄弱点。

目前,BruteShark提供了两个可用版本,即一个基于GUI的应用程序(Windows)和一个命令行工具(Windows和Linux)。

除此之外,该项目所提供的解决方案中,有很多项目和组件都可以单独用作分析Linux或Windows网络流量的基础设施。

功能介绍

1、提取和编码用户名和密码(HTTP、FTP、Telnet、IMAP、SMTP等);

2、提取身份验证哈希并使用Hashcat(Kerberos、NTLM、CRAM-MD5、HTTP摘要…)进行破解;

3、构建可视化网络结构图(包含网络节点、开放端口、域用户等);

4、提取DNS查询;

5、重构所有的TCP & UDP会话;

6、文件分割;

7、提取VoIP通话(SIP、RTP);

工具下载

Windows

首先,我们需要下载并安装下列依赖组件:

1、Npcap驱动程序(安装好最新版本的Wireshark后将默认安装好Npcap);

2、.NET Core Runtime

桌面版本:BruteSharkDesktop Windows 安装包(64 Bit)

命令行工具版本:BruteSharkCli Windows 10可执行程序

【→所有资源关注我,私信回复“资料”获取←】> 1、网络安全学习路线> 2、电子书籍(白帽子)> 3、安全大厂内部视频> 4、100份src文档> 5、常见安全面试题> 6、ctf大赛经典题目解析> 7、全套工具包> 8、应急响应笔记

Linux

首先,我们需要下载并安装下列依赖组件:

1、libpcap驱动程序

接下来,使用下列命令下载BruteSharkCli:

wget https://github.com/odedshimon/BruteShark/releases/latest/download/BruteSharkCli

./BruteSharkCli

工具使用

BruteSharkDesktop桌面端的使用就比较简单了,大家按照图示界面操作即可。我们主要介绍BruteSharkCli命令行工具的使用。

打印帮助菜单:

BruteSharkCli --help

从目录中的全部文件获取凭证数据,密码和哈希将会打印至stdout:

BruteSharkCli -m Credentials -d "C:\Users\King\Desktop\Pcap Files"

从目录中的全部文件获取凭证数据,并导出提取到的哈希至Hashcat输入文件中:

BruteSharkCli -m Credentials,NetworkMap,FileExtracting -d C:\Users\King\Desktop\Pcap_Examples -o C:\Users\King\Desktop\Results

对目录中的全部文件运行多个功能模块,并导出所有结果:

BruteSharkCli -m Credentials,NetworkMap,FileExtracting -d C:\Users\King\Desktop\Pcap_Examples -o C:\Users\King\Desktop\Results

嗅探一个名为“Wi-Fi”的接口,运行多个模块,然后将所有结果导出至一个目录(按下CTRL+ C键停止嗅探后,才会生成导出结果):

BruteSharkCli -l Wi-Fi -m Credentials,NetworkMap,FileExtracting,DNS -o C:\Users\King\Desktop\Test Export

工具运行截图

哈希提取

构建网络结构图

文件分割

密码提取

重构所有TCP会话

提取VoIP通话

网络安全基础入门需要学习哪些知识?

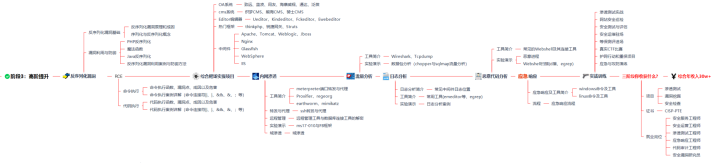

网络安全学习路线

这是一份网络安全从零基础到进阶的学习路线大纲全览,小伙伴们记得点个收藏!

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-WW6P2h95-1676734963357)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]编辑

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-WW6P2h95-1676734963357)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]编辑

阶段一:基础入门

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-ambAQnhf-1676734963358)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-ambAQnhf-1676734963358)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

网络安全导论

渗透测试基础

网络基础

操作系统基础

Web安全基础

数据库基础

编程基础

CTF基础

该阶段学完即可年薪15w+

阶段二:技术进阶(到了这一步你才算入门)

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-s0UBSobw-1676734963359)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-s0UBSobw-1676734963359)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

弱口令与口令爆破

XSS漏洞

CSRF漏洞

SSRF漏洞

XXE漏洞

SQL注入

任意文件操作漏洞

业务逻辑漏洞

该阶段学完年薪25w+

阶段三:高阶提升

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-DUBEuJNX-1676734963361)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-DUBEuJNX-1676734963361)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

反序列化漏洞

RCE

综合靶场实操项目

内网渗透

流量分析

日志分析

恶意代码分析

应急响应

实战训练

该阶段学完即可年薪30w+

阶段四:蓝队课程

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-cOCNmLd6-1676734963362)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-cOCNmLd6-1676734963362)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

蓝队基础

蓝队进阶

该部分主攻蓝队的防御,即更容易被大家理解的网络安全工程师。

攻防兼备,年薪收入可以达到40w+

阶段五:面试指南&阶段六:升级内容

需要上述路线图对应的网络安全配套视频、源码以及更多网络安全相关书籍&面试题等内容

2886

2886

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?