任务环境说明:

服务器场景: FTPServer20220509(关闭链接)

FTP用户名:PE01密码: PE01

C语言:渗透机Windows7 (Embarcadero Dev-C++)

1,从靶机服务器的FTP上下载PE01文件,对PE01. exe二进制文件进行静态调试,将 main 函数的入口地址作为 Flag 值提交;

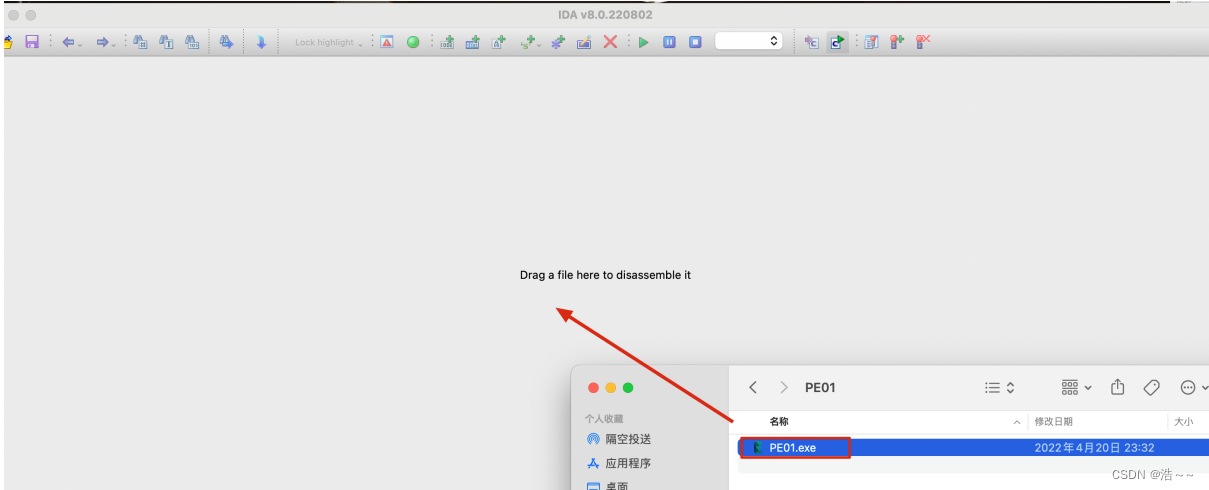

双击渗透机kali桌面上的ida程序。打开ida。启动之后选择go:

接着讲PE01. exe文件,拖到ida中即可:

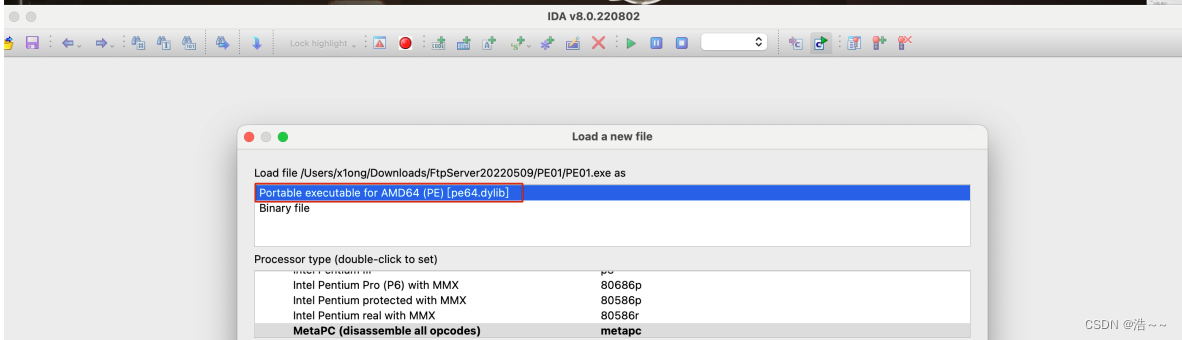

保持默认,点击 OK 即可。

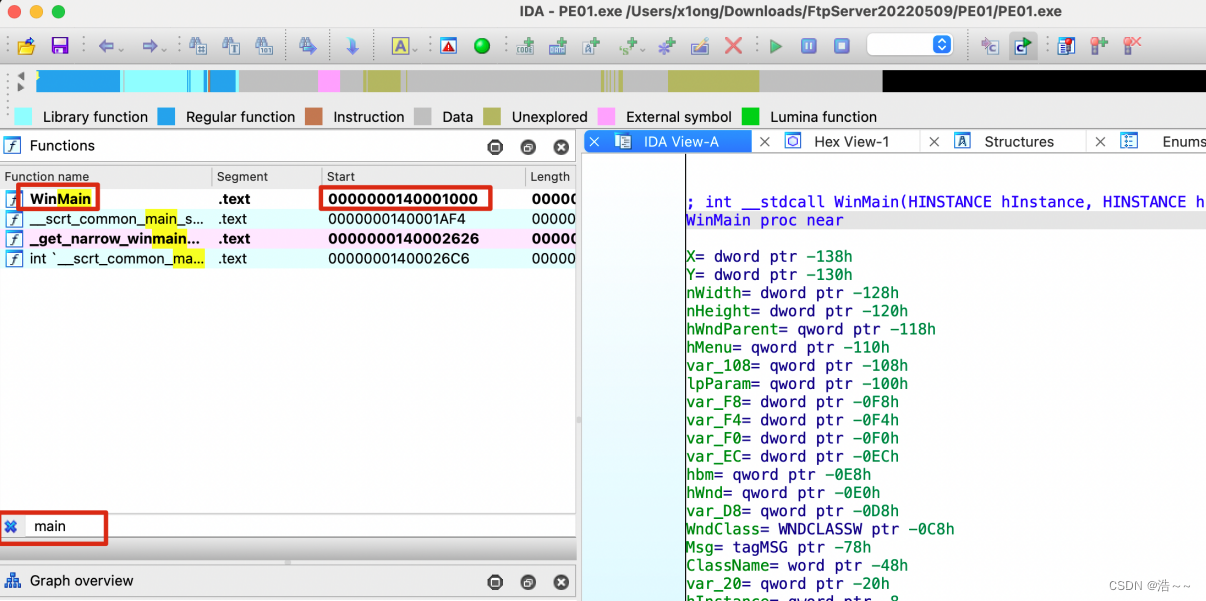

接着我们点击函数窗口,按住CTRL+F 键启用搜索功能,搜索 main,即可发现main函数的入口地址为: 0000000140001000

接着我们点击函数窗口,按住CTRL+F 键启用搜索功能,搜索 main,即可发现main函数的入口地址为: 0000000140001000

flag:0x0000000

订阅专栏 解锁全文

订阅专栏 解锁全文

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?