cookie注入原理其实很简单,就是利用了session机制中的特性,只能说是特性,不能算是漏洞。

这里简单的说下原理,session的机制就相当于你有一张蛋糕店的会员卡,这张会员卡就是你浏览器中的cookie,上边有你的id号等信息,但是是否有效和有多少余额只能由店里边的柜员机决定,这个柜员机就是服务器上的session管理器,注入就好比有人偷偷的复制了你的会员卡(cookie),拿去店里消费,店里的柜员机看到信息相符就处理了。

这里就不介绍怎么拿cookie了,一般通过xss等手段可以办到。

我们以监控宝的网站为例,它没有对cookie做严格的处理,很容易就能注入获取完整的用户权限。

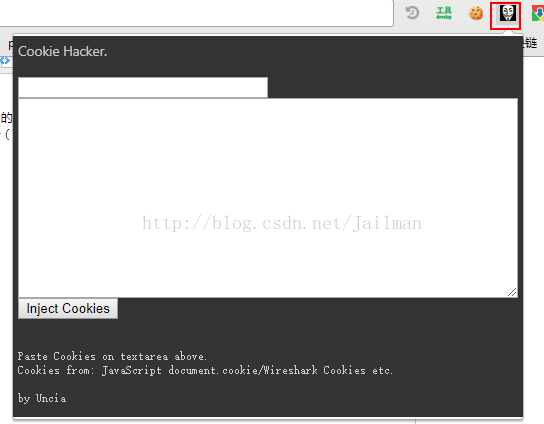

首先我们需要在chrome上安装cookiehacker的插件,就是这个东西

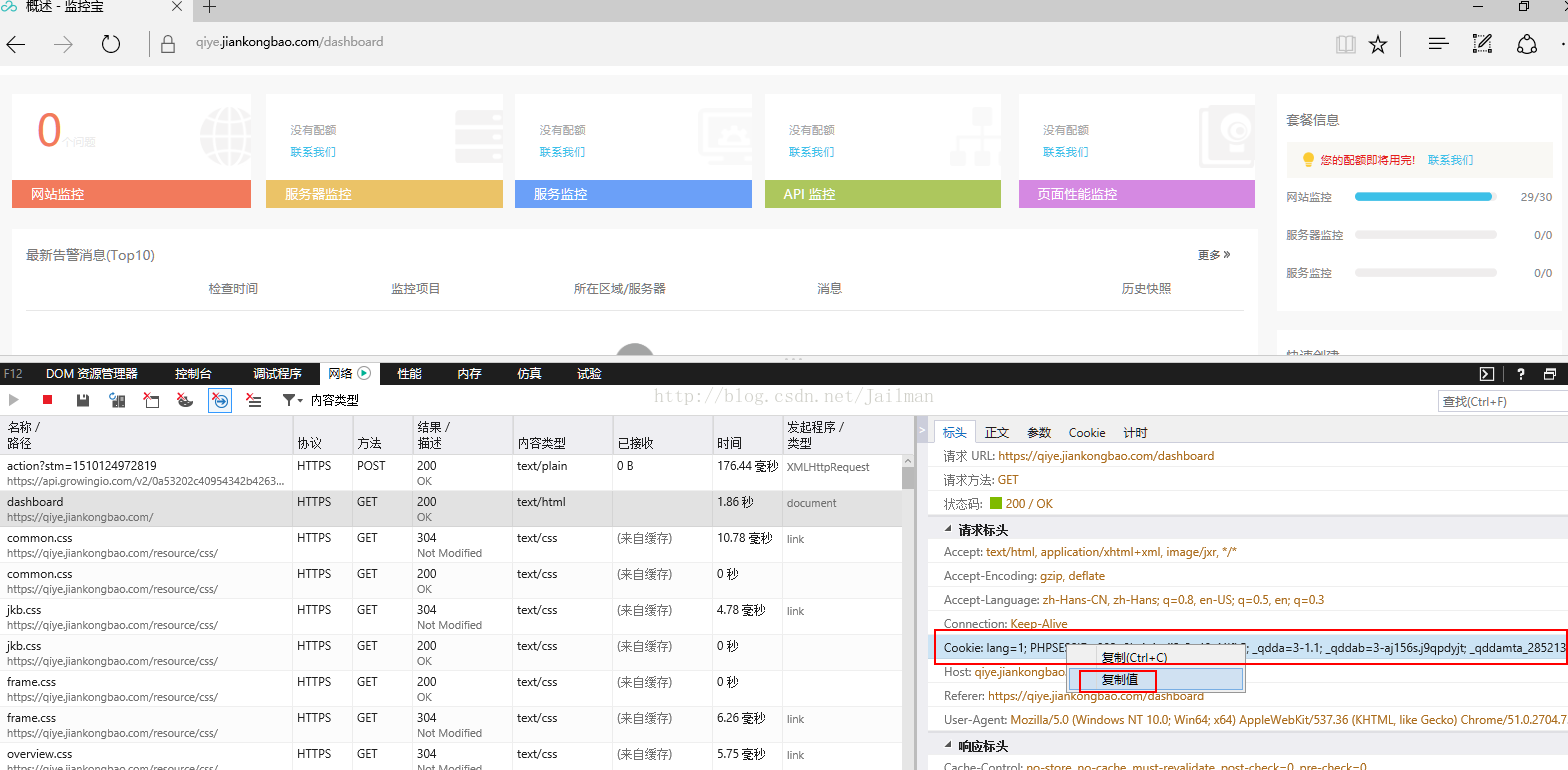

然后我们使用edge浏览器登录监控宝的账号,注意这里要用cookie注入之外的浏览器登录获取值

登录后,按F12打开网络标签,F5刷新,查看复制域名请求的cookie,复制cookie值

chrome中打开监控宝可以看到是未登录状态,注意!这里换成了chrome,它不能共享edge的cookie,所以它是未登录状态

使用cookiehacker填入已经复制到的cookie值,点击注入,显示ok

刷新页面,bingo!

注入成功,获取了被窃取cookie用户的完整权限。

但并不是所有的网站都没有cookie注入防护机制的,大家可以自己试一试。

460

460

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?