1.文件属性查看。

ls -l file

- rw-r--r-- 1 root root 0 Apr 2 08:32 file

-代表普通文件,rw-r--r--代表文件的具体权限,1是指cat能看到的被系统记录的次数,root指文件拥有者,root指文件所在组,0表示文件大小,Apr 2 08:32代表最后一次更改的时间,file表示文件。

例如:以下例子对每一块进行详细解释。

- rw-rw-r-- 1 kiosk kiosk 0 Oct 2 17:05 file

[1] [2] [3] [4] [5] [6] [7] [8]

[1]文件类型,metadate元数据,管理用户能被谁看到。

- 普通文件。

d 目录。

s socket套接字。

l 软链接,快捷方式。

p 管道。

c 字符设备,终端ps。

b 块设备,比如我们插入U盘之后,就会多了/dev/sdb也就是所谓 的块设备。

[2] 读写权限

rw-|rw-|r--

@ $ *

@ 文件拥有者对文件能做的动作

$ 文件所在组的组成员能对文件做的动作

* 其他人对与文件能做的动作优先级,九位权限三类人。

[3] 文件内容被系统记录的次数,1是指cat能看到的被系统记录的次数

[4] 文件拥有者

[5] 文件所在组

[6] 文件大小

[7] 文件最后一次被更改的时间

[8] 文件名称

2.查看目录属性

ls -ld directoy

d rwxr-xr-x 3 kiosk kiosk 33 Aug 27 09:47 directory

[1] [2] [3] [4] [5] [6] [7] [8]

[1] 类型(同文件)

[2] 权限

[3] 子目录个数

[4] 目录拥有者

[5] 目录所在组

[6] 目录中内容的属性的大小

[7] 目录中文件增加或减少或被更名的时间

[8] 目录名称

3.文件用户组的更改

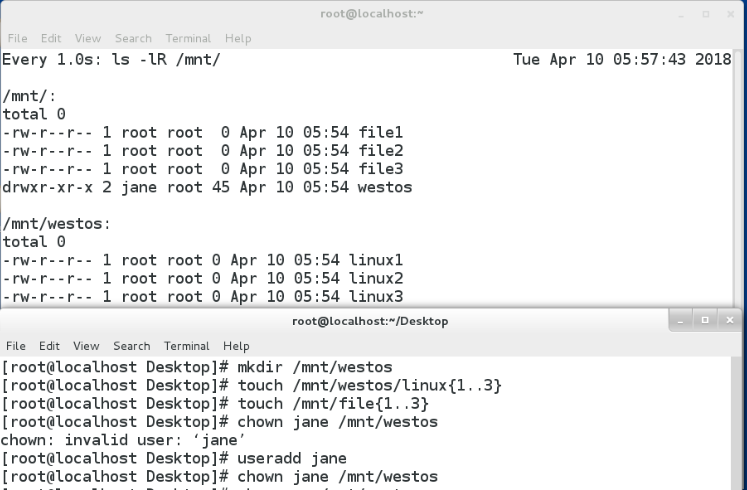

我们做这个使用一个监控窗口watch -n 1 ls -lR /mnt/来看效果会更加直观,部分截图如下:就是通过chown和chgrp来分别更改用户和组来呈现效果。

chown 用户名称 文件 更改文件所有人

chgrp 组名称 文件 更改文件所有组

chown -R 用户 目录 更改目录本身以及目录中的子文件的所有人

chgrp -R 组名 目录 更改目录本身以及目录中的子文件的所有组

4.权限的识别

用户权限(u) 组成员权限(g) 其他用户权限(o)

权限种类

r

r权限针对文件,表示可以查看文件内容

r权限针对目录,表示可以ls 查看目录中存在的文件名称

w

w权限针对文件,表示可以更改文件的内容

w权限针对目录,表示是否可以删除目录中的子文件或者子目录

x

x权限对于文件,表示是否可以开启文件当中记录的程序

x权限对于目录,表示是否可以进入目录中

chmod ugo+-=rwx 改权限

我们同样可以用监控命令来观察更改权限效果:

u=rwx=7 |g=rwx=7|o=rwx=7

所用二进制计算办法来进行,满权限就是rwx等于4+2+1=7

u=rw-=6 g=r--=4 o=r--=4

r=4,w=2,x=1,-=0

7=rwx,6=rw-,5=r-x,4=r--,3=-wx,2=-w-,1=--x,0=---

下图呈现了我们更改权限以及效果的呈现。我们可以分别对ugo用户操作,也可以单个赋予权限,赋权限可以用我们的rwx,也可以通过二进制计算结果进行赋予权限。

5.文件的默认权限

解释一下文件默认权限,满权限为777减去系统预留权限022为755,但我们查看文件时如下图为712,为啥不是755呢?意思就是除了系统预留权限还有内核保留权限755-712=43。

umask 显示系统预留权限值

umask 077 临时修改umask值

上图所示我们用umask命令将文件的默认权限更改成了077,所谓临时就是当我们关闭终端再重新打开时umask还是原来的022。

永久修改:

vim /etc/bashrc 71行是普通用户的更改,73是超级用户的更改

vim /etc/profile 60行是普通用户的更改,62是超级用户的更改

source /etc/bashrc 刷新bash配置

source /etc/profile 刷新系统配置

我们可以在永久修改权限前后建立文件目录来查看文件目录权限的更改。

我们首先使用vim命令更改超级用户如下图更改为077,如果不调用source命令则umask值不会发生变化,具体呈现如下图。

6.特殊权限

stickyid 强制位

o+t 指针对目录,当一个目录上有t权限时,这个目录中的文件只能 被文件拥有者删除

chmod o+t directroy,chmod 1777 directory这两个命令效果一样

我们来验证就是首先在超级用户下建立一个目录然后赋予满权限,随后分别切换两个用户当然也必须在一开始所建立的目录下操作建立文件,我们可以清楚地看到在westos用户下也可以删除student建立的文件,这显然是不合理的。随后我们给所建立目录赋予权限chmod o+t /westos/然后重复上面切换用户建立文件,最后我们发现在westos用户下已经不能删除student的文件了,这就是我们想要的效果。

sgid 粘制位

g+s 针对目录,在目录中创建的文件都自动归属到目录所在组,针对 二进制文件,文件内记录的程序在执行时和执行者的组身份没有 关系,而是以二进制文件的所有组的身份执行的

chmod g+s file|directory,chmod 2777 file|directory同效果命令

从下图可以看到第一次我们在student用户下在westos中建立studentfile时用显示文件属性可以看到文件所有人和文件所在组均为student,之后我们给目录赋予chmod g+s /westos/权限,然后切换到student用户下建立文件查看属性发现已经将文件所在组自动归属到Linux下。

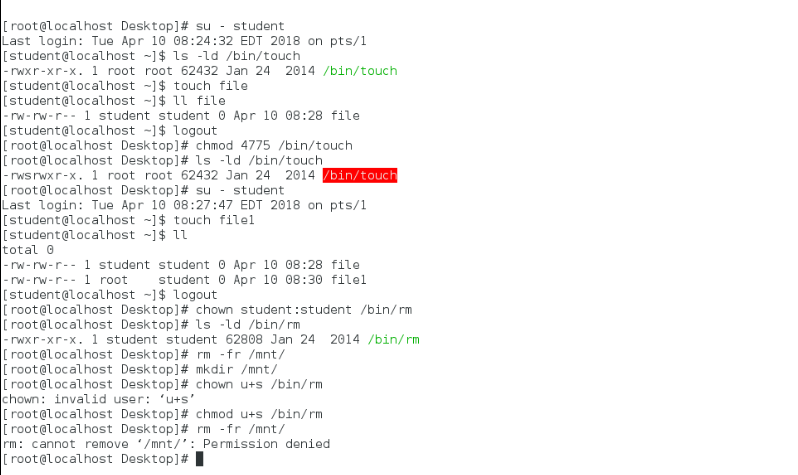

suid 冒险位

u+s 针对文件,文件记录动作在执行时是一文件所有人身份执行的,与是谁发起的无关

chmod u+s file,chmod 4777 file同效果命令

7.权限列表

acl 指定特定的用户对特定的文件拥有特殊权力

-rw-rwx---+ 1 root root 0 Mar 28 02:39 file

那么这个文件的普通权限也在权限列表中识别,ls -l 看到的权限是不准确的

file: mnt/file 文件名称

owner: root 文件的拥有者

group: root 文件的组

user::rw- 文件拥有者的权限

user:westos:rw- 特殊指定用户的权限

group::--- 文件组的权限

group:student:rwx 特殊指定组的权限

mask::rwx 权限最大值

other::--- 其他人的权限

getfacl /mnt/file 查看权限列表

设定

setfacl -m u:lee:rwx /mnt/file 设定lee用户对file文件可以读写执行

setfacl -m g:student:rwx /mnt/file 设定student组对文件可以读写执行

setfacl -x u:lee /mnt/file 在权限列表中删除用户lee的信息

setfacl -x g:student /mnt/file 在权限列表中删除student组的信息

setfacl -b /mnt/file 关闭权限列表那么,"+"消失

mask值

是能够赋予用户权限的最大值,当设定acl列表后,如果用chmod命令缩小文件的权限,那么mask值会被更改。

3788

3788

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?