关注本公众号,长期推送技术文章

知攻善防实验室

红蓝对抗,Web渗透测试,红队攻击,蓝队防守,内网渗透,漏洞分析,漏洞原理,开源 工具,社工钓鱼,网络安全。

129篇原创内容

公众号

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用!!!

前言

很多师傅,有洞,但是不会写脚本进行批量刷,以至于不能第一时间发挥SRC最大价值。

本文以Yakit工具为核心,当然Burp也同理,来进行批量测试,全程用不到任何代码。

功能的实现

基于B\S架构的暴力破解以及WebFuzz在大家眼里是很常用的一个功能,但是很少有人注意,为啥不以同样的方式进行批量测试呢?

-

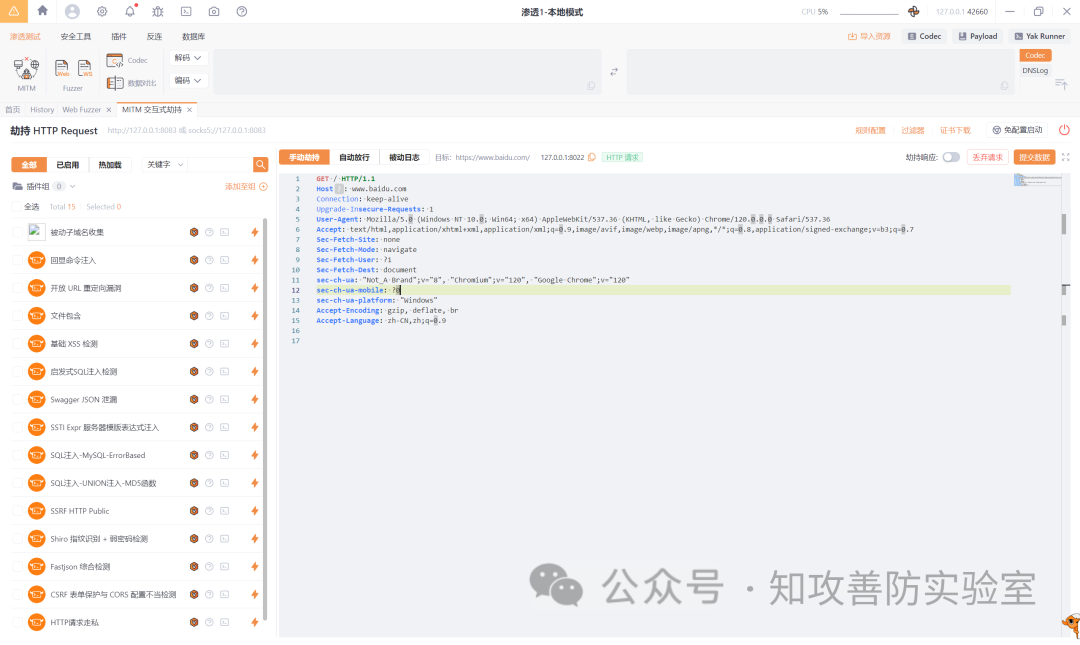

首先抓取数据包

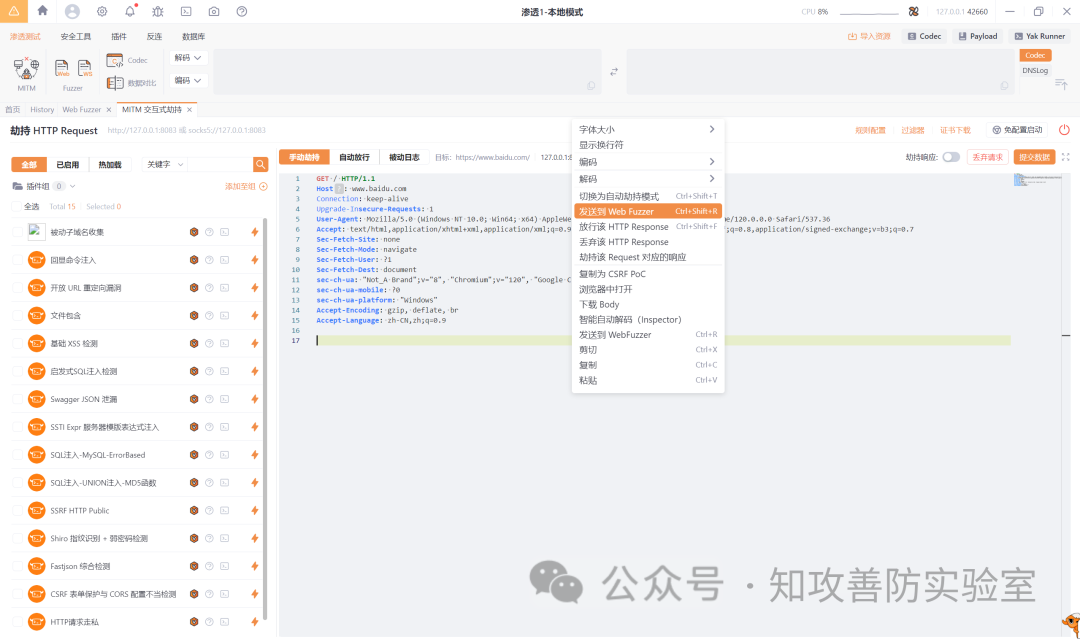

2.右键数据包主题,选择“发送到WebFuzz”

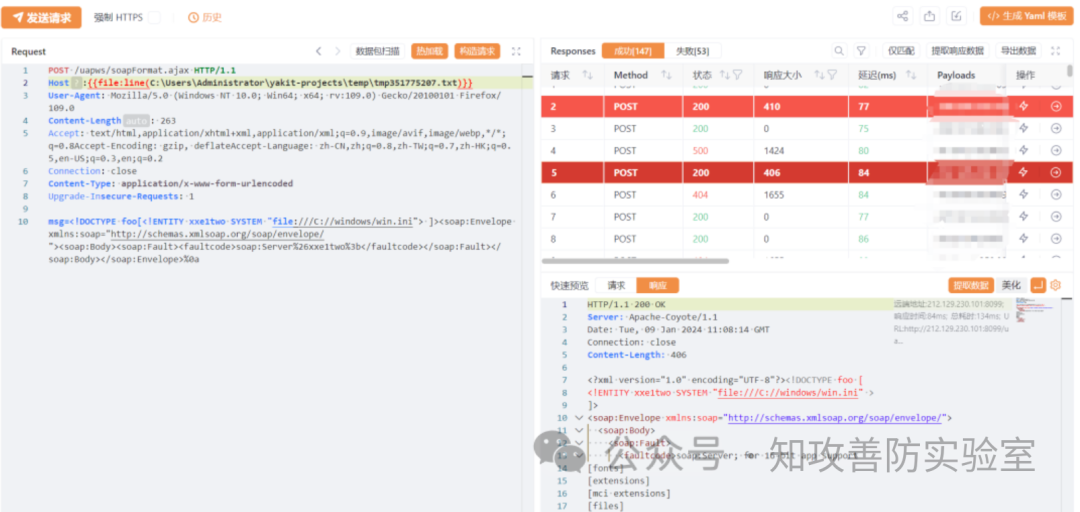

这里以 用友NC Cloud soapFormat.ajax接口XXE漏洞 为例

漏洞链接:

用友NC Cloud soapFormat.ajax接口XXE漏洞复现 [附POC]

留空 Host

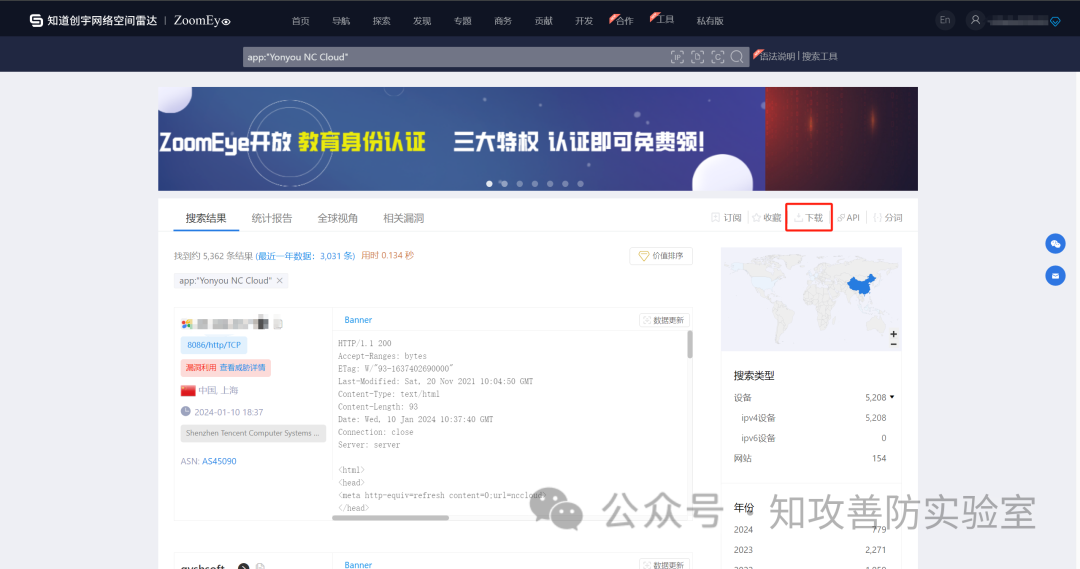

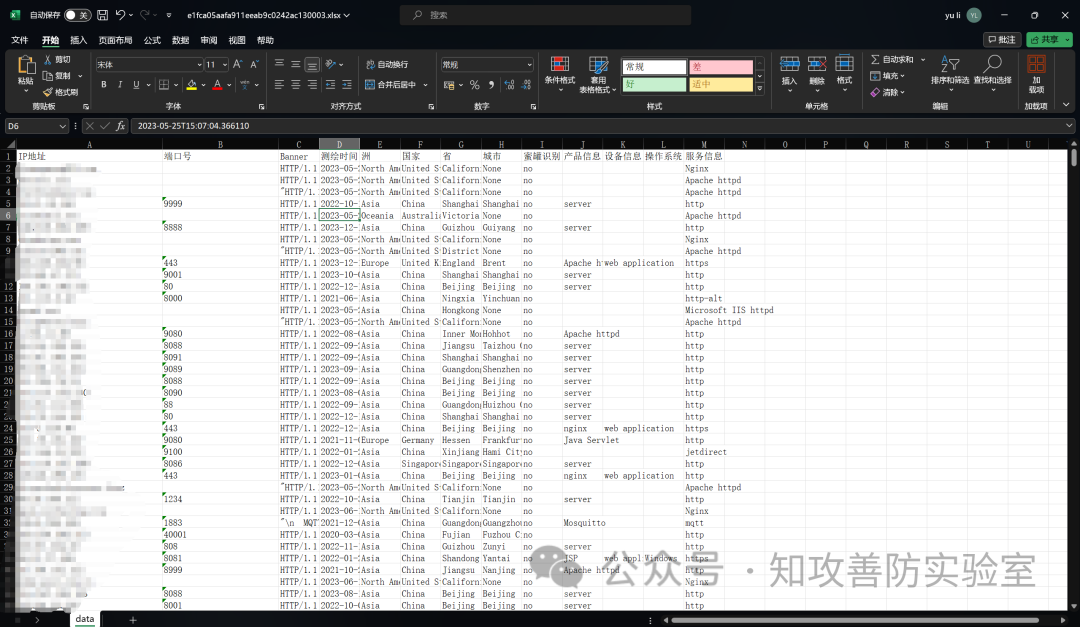

然后在资产搜索平台下载想进行测试的资产

ZoomEye语法:app:"Yonyou NC Cloud"

右上角选择下载

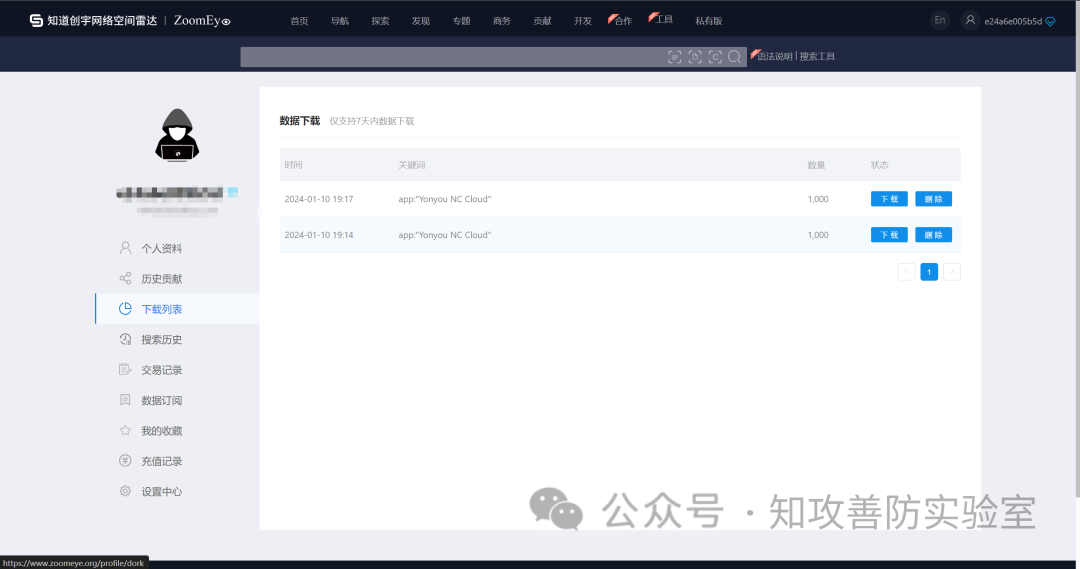

然后将数据下载下来

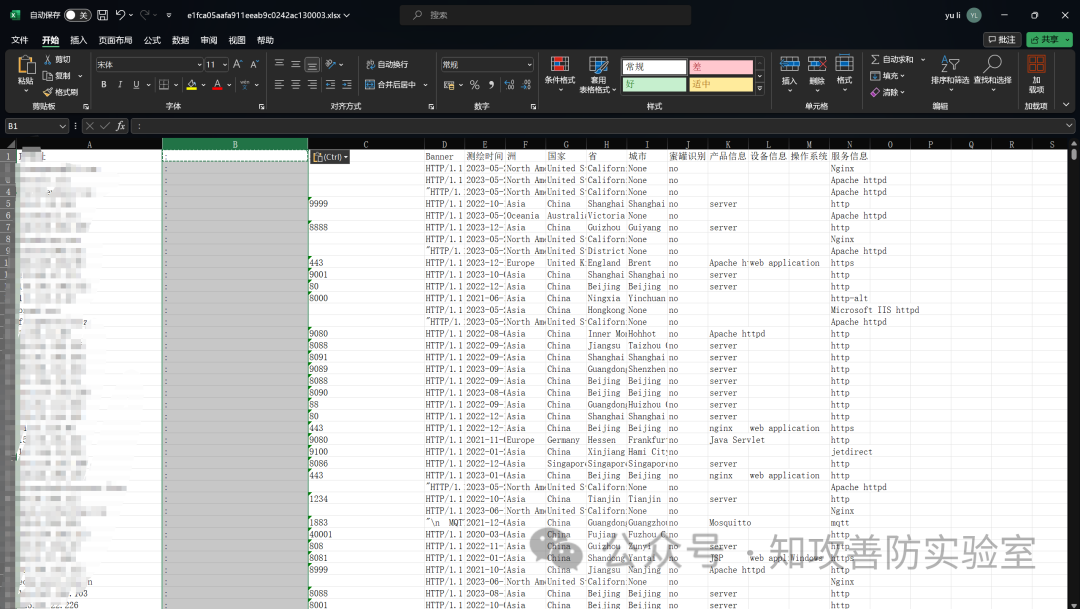

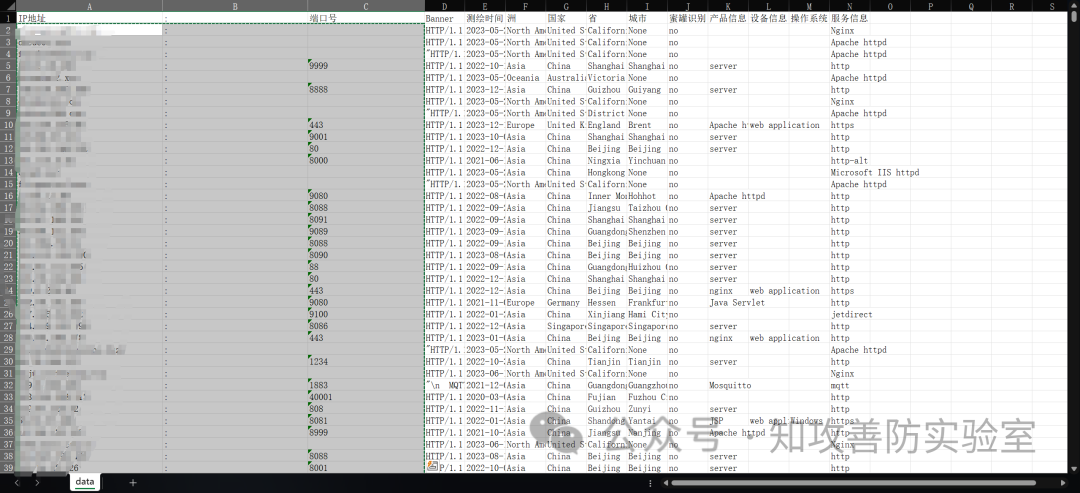

得到的数据需要处理成ip:port格式

插入列,然后加上冒号

然后全都复制出来

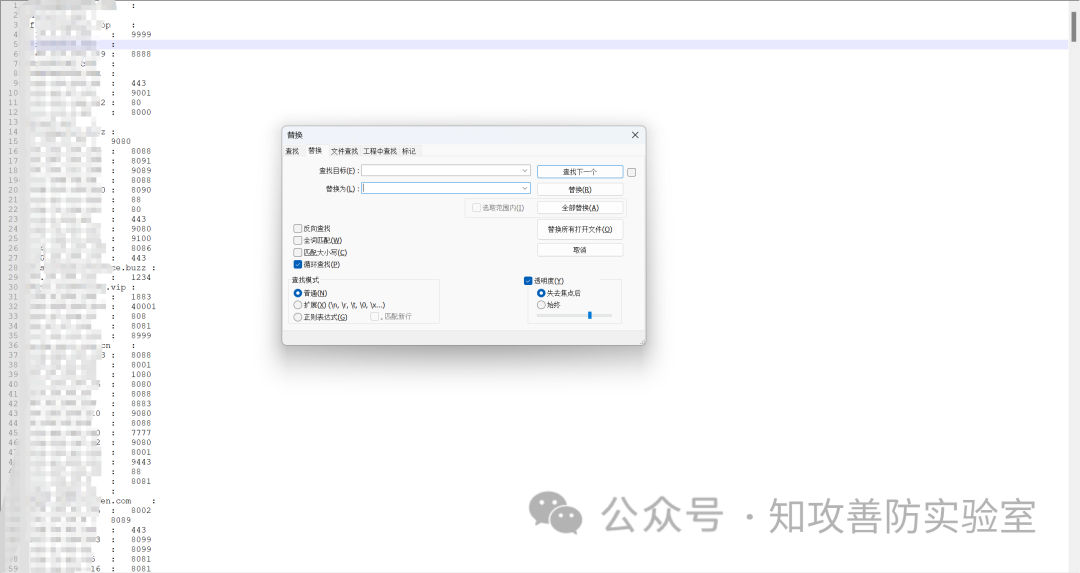

最后再用notepad++把所有的空格替换成空白

最后Ctrl+a全选 Ctrl+C复制

回到Yakit

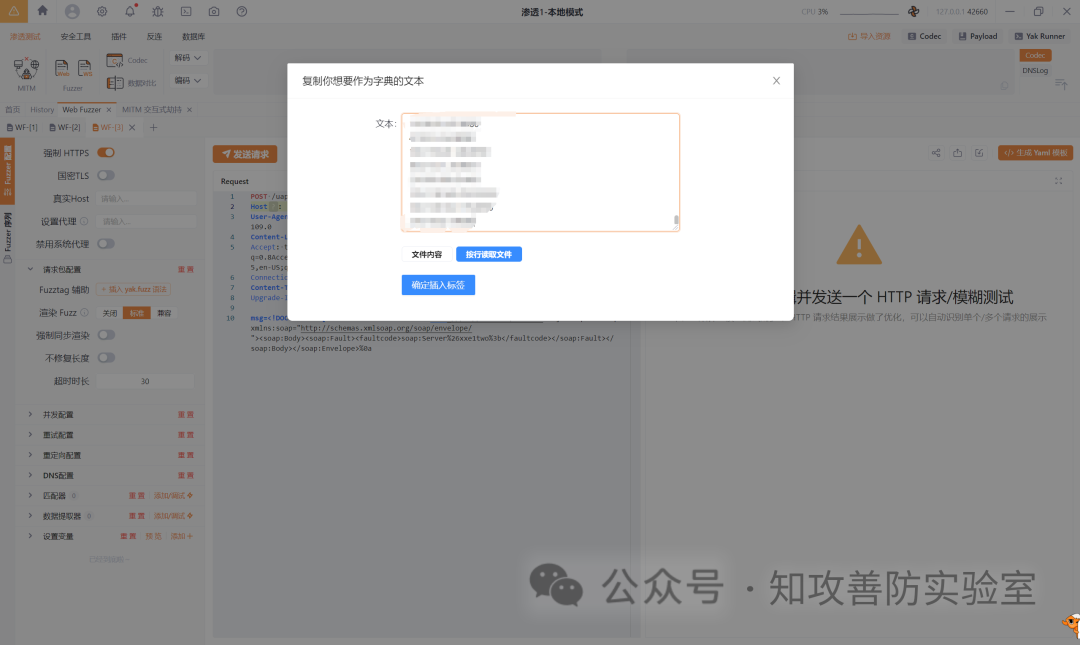

右键-插入字典-临时字典

数据量大用文件读取,数据量小直接Ctrl+V即可

然后直接发送请求

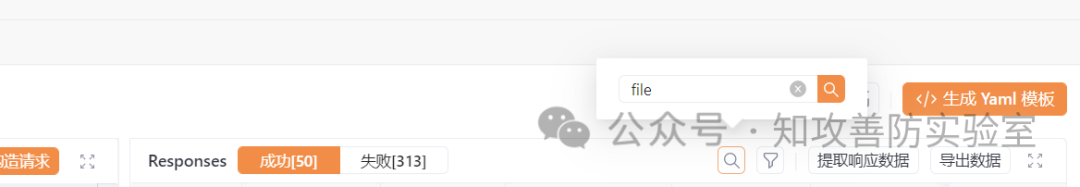

右上角直接通过漏洞回显特征进行搜索即可

结语

文中用到的工具,请关注公众号“知攻善防实验室”后台回复:“刷洞”获取

后台回复“交流群”获取技术交流群链接!

往期精彩

9936

9936

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?