2020

对抗性示例

目标:置信度降低、非目标错误分类、目标错误分类

能力:分为白盒攻击和黑盒攻击。在白盒攻击中,对手可以访问模型架构或训练数据,而在黑盒攻击中,对手只能访问模型。 在本研究中,我们最初假设对手不具备分类器的先验知识,并且仅具有对模型的预言机访问权限。 后来,我们放宽了假设,即对手知道深度学习分类器和所使用的防御。 此外,对手的目标是进行无针对性的错误分类。

方法

传统防御

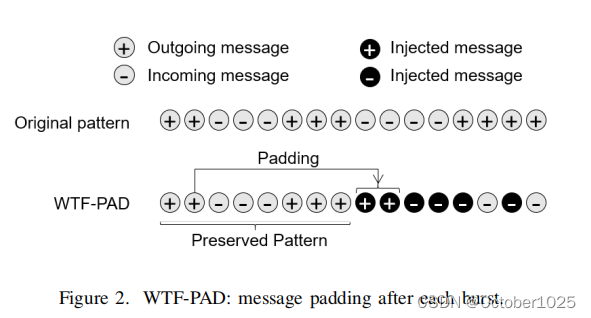

WTF-PAD:基于自适应填充,最初旨在防御端到端流量分析。 “自适应”意味着防御者根据数据包间到达时间的真实分布注入虚拟消息,以破坏数据包流的时间特征。同时,通过在每个突发的末尾注入这些虚拟消息(即突发填充),隐藏卷信息和突发边界以防御WF。 虽然 WTF-PAD 在传统机器学习中表现出鲁棒性,但在 CNN 和 DNN 中却很脆弱。

WTF-PAD 是一种零延迟方案,这意味着真正的消息在没有缓冲或阻塞的情况下发送出去。然而,这种设计也将流量特征和模式暴露给对手。一旦出端口的空闲时间达到一定阈值,WTF-PAD就会启动填充过程,因此真实消息可以在填充之前来回传送。更具体地说,WTF-PAD的全双工通信机制导致突发时间短,这意味着在数据包流中可以观察到两个连续的真实突发。此外,TAG(例如 img)的接收立即引起相应资源的请求,这可以导致结合前面的示例的三个连续的真实突发。为此,这些短模式在数据包流中被保留和重复,这是暴露给对手的强大特征组合。

Walkie-Talkie: 基于与 Web 服务器的半双工通信,其中客户端和代理都维护一个缓冲区。缓冲区主要负责将消息作为突发进行排队和发送,而不与来自对等方的突发相交。 W-T通过以恒定的时间间隔发送每条消息来隐藏时间特征。同时,为了隐藏真实页面的敏感消息序列信息,它模拟假页面的连接,然后将两种突发模式混合在一起,即所谓的“成型”。

深度指纹防御

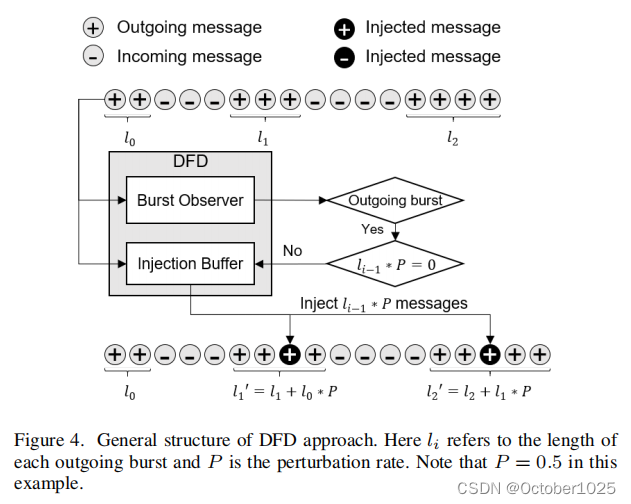

DFD:在每个输出突发中注入假消息,同时注入量遵循有针对性的方式(即摄动率p),因此可以用固定的边界限制总体带宽开销。没有考虑时间特征

由两个模块组成:Burst Observer和 Injection Buffer

Burst Observer 监控突发的外来消息。本文将突发称为长度大于 2 的连续消息的集合。一旦开始运行,该模块便记录突发的长度 Li,并在新突发到达时触发注入事件。为了确定要注入的虚拟消息的数量,DFD 将扰动率 P 作为参数,将其乘以每个突发的长度 P*Li。注入的开销便是输出消息总量的 P。但持续爆发的长度是不可预测的,因此通过使用最后记录的爆发的长度来近似开销(P*Li-1).因此总注入量 ![]() ,n 为总突发数。

,n 为总突发数。

Injection Buffer 将虚拟消息注入到当前的传出突发中。为了最小化注入延迟,通过维护注入缓冲区来复制和缓冲传递的真实消息。为避免额外的带宽开销,使用之前确认的消息进行注入。HTTP/HTTPS基于TCP传输协议,其中每个TCP数据包都有一个序列号,被服务器接收后会返回确认ACK,如果服务器收到之前已进行确认的数据包,将会进行丢弃。在DFD中,从之前的 ack 中选择假消息,以确保它将被服务器丢弃而不影响通信。

实验与评估

基于DL:

基于DNN 自动提取代表性特征。主要由两个模块构成,第一个包含两个具有ReLU激活函数的完全连接层,然后是max pooling和dropout层,第二个由一个具有ReLU激活的完全连接层组成,然后是一个dropout层

基于CNN 主要由两个模块组成,第一个块由两个具有ReLU激活函数的连续卷积层组成,然后是max pooling和dropout层,第二个由一个具有ReLU激活的完全连接层组成,然后是一个dropout层

8122

8122

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?