安全管理服务

安全管理体系主要是为安全运营中心建立一套完善的、符合等级保护第三级要求的安全管理体系,以便开展日常安全工作及其他相关工作。

1、管理组织建设

以安全组织架构设计为基础,定义业务系统监管方、云服务运维方、业务系统运维方、安全运营中心“四方”的职责如下:

(1)应按照网络安全法和国家信息系统安全等级保护的要求,对各个业务系统进行信息安全设计与建设,各方应该在系统监管方的协调下积极配合安全运营中心的建设工作。

(2)为确保各业务系统的数据和系统自身的安全,云服务运维方和安全运营中心应先通过安全审查(按照国家相关部门安全标准及规范实施),才能向客户提供云计算服务和安全运营服务。云服务运维方和安全运营中心应积极配合监管工作开展,对云服务方所提供的云计算服务进行安全监控,确保持续满足业务系统的安全需求。

(3)业务系统运维方需承担部署或迁移到云计算平台上的数据和业务的最终安全责任;业务系统运维方对业务系统的运行进行监督和管理,根据相关规定或服务级别协议开展信息安全检查。

(4)业务系统监管方作为区域的网络信息安全监管部门,负责安全建设项目和安全运营制度的审批,负责安全工作实施过程中的监督、协调与沟通。

(5)明确定义、设置上述多方日常安全职责矩阵。

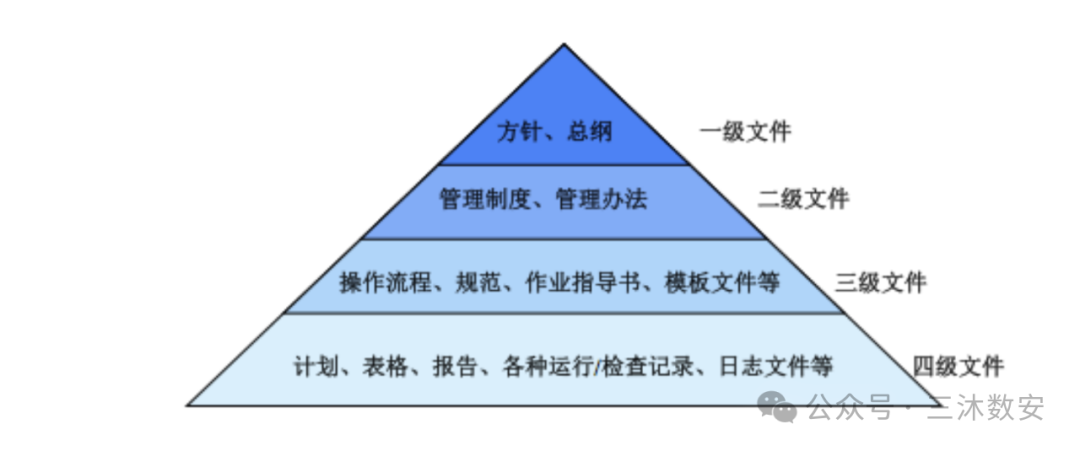

2、安全制度管理

安全制度管理工作的主要内容如下。

完善信息安全工作总体方针、安全策略,说明机构安全工作的总体目标、范围、方针、原则、责任等

完善各种安全管理活动中的流程和管理制度

建立和完善日常管理操作规程、手册等,以指导安全操作

定期对安全管理制度体系进行评审,以发现不适宜内容并加以修订

设立信息安全领导小组或委员会,并由信息安全领导小组统一负责并组织相关人员制定信息安全管理制度。

定期对安全管理制度进行评审和修订

针对安全管理制度明确具体的负责人或负责部门,并用清单的方式明确对应关系。

3、安全流程管理

为监管方建立相关的流程,保证安全运营可以遵照标准流程制度执行,主要内容如下。

流程制定。建立健全流程管理制度,主要流程有:安全事件处置流程、安全风险评估流程、安全事件应急响应流程、安全事件溯源取证流程、安全设备上线交割流程等。

流程变更维护。定期维护和修订相关的管理制度。

流程发布。根据需要,定期发布变更后的全套流程到相关的组织范围,并对发布的流程进行相关培训。

4、人员安全管理

为保证安全管理方做好各阶段的工作分配,需要协助安全管理方建立合理的信息安全人员管理机制,如渗透测试工程师、应用安全开发工程师、网络安全工程师、终端安全工程师和数据安全工程师等。

5、安全建设管理

安全建设管理,即对系统建设进行安全管理,包括

系统定级

安全方案设计

安全产品采购

自主软件开发

外包软件开发

工程实施

测试验收

系统交付

系统备案

等级测评

安全服务商选择等

6、安全运维管理

安全运维管理,即对系统运维进行安全管理,包括

环境管理

资产管理

介质管理

设备管理

安全监控

网络安全管理

系统安全管理

恶意代码防范

密码管理

变更管理

备份及恢复管理

安全事件处置

应急预案管理等

7、安全培训管理

打造面向所有信息化管理人员、IT运维团队、内部工作人员的网络安全培训中心,定期举行网络安全培训,提供定制化的信息安全意识和安全实操培训服务。

安全培训管理具体包括五部分内容:

安全意识培训

安全管理与理念培训

网络及安全设备安全运维培训

操作系统及数据库安全运维培训

应用系统安全开发与运维培训

8、安全运营管理

通过对《中华人民共和国网络安全法》和等级保护第三级要求进行分析,安全管理体系的逐步建立和完善需要通过必要的工具辅助开展日常管理工作,通过安全管理系统可以积累相应的数据便于分析和管理,安全管理工作的开展需要配套开发一套安全管理系统,能够基于系统生命周期管理对参与方角色/权限管理、安全制度管理、风险管理、控制执行、绩效评价、威胁情报、工作流程等进行统一管理,以提高安全管理工作效率。

9、安全咨询管理

信息安全规划是一项较为重要的安全咨询服务,主要依据信息安全策略及行业发展动态,在对客户信息安全现状进行风险评估、差距分析的基础上,从安全技术、安全管理、安全组织三个角度帮助客户构建短期、中期与长期的信息安全规划,将信息安全的单点风险控制转变为全面的安全规划,进而实现有效的信息安全建设并建立完整的信息安全保障体系。

在开展信息安全规划服务时,首要工作是依据国际信息安全最佳实践、国家信息安全政策引领、行业发展动态、监管部门的政策规范及信息安全技术发展趋势等要求,构建信息安全能力评估模型,依据模型对客户的网络基础环境、计算环境、管理环境、组织环境进行现状检查、评估与差距分析,明确客户信息安全建设的需求与目标。

在此基础上,进行信息安全建设的蓝图规划。信息安全蓝图规划须依托企业信息化规划,对信息化的实施应起到保驾护航的作用。信息安全规划的目标应与企业信息化的目标保持一致,且比企业信息化的目标更具体明确、更贴近安全。信息安全规划的一切论述都需以上述目标为依托进行部署和开展。

黑客&网络安全如何学习

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

1.学习路线图

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去就业和接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。

内容涵盖了网络安全法学习、网络安全运营等保测评、渗透测试基础、漏洞详解、计算机基础知识等,都是网络安全入门必知必会的学习内容。

(都打包成一块的了,不能一一展开,总共300多集)

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本,由于内容的敏感性,我就不一一展示了。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

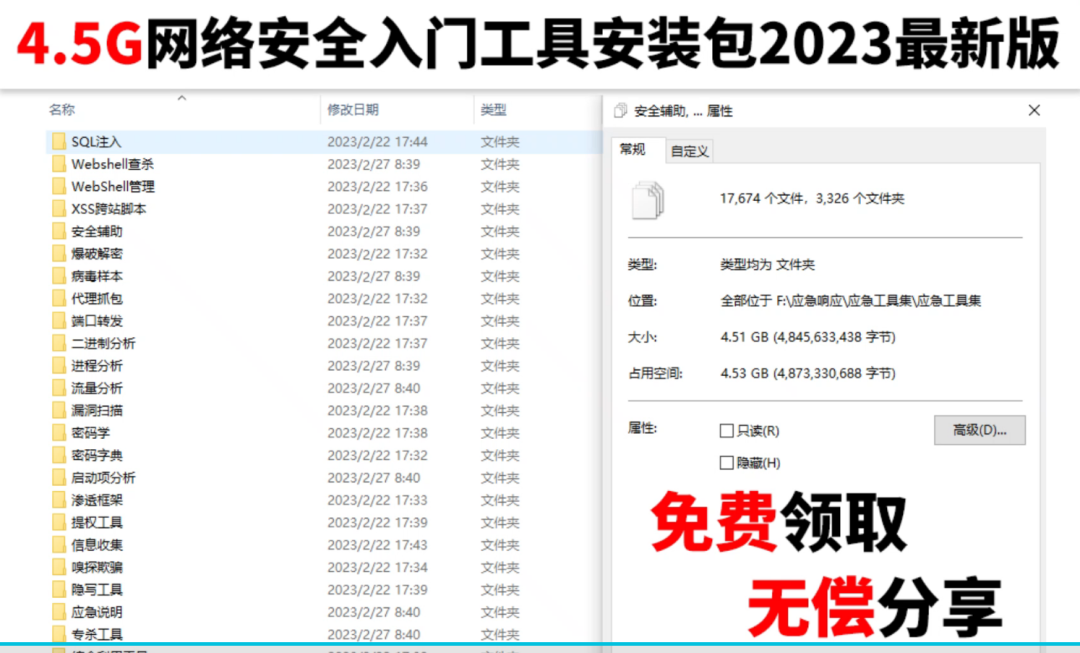

4.工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

还有我视频里讲的案例源码和对应的工具包,需要的话也可以拿走。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

最后就是我这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

230

230

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?