公司给客户提供过多据点统一DC出口安全上网的解决方案,担当过这个服务的维护。

最终用户大体分为总部,据点,出差&移动办公人员,面临如下难题:

云应用的使用日益增多

IT设备与运维需大额投资

日益剧增的安全威胁

海外网站访问缓慢

网络安全法的对策

如PA厂家所说的【现在世界变得很复杂】,何以解忧唯有上云。

简要介绍下Paloalto防火墙:

主要特点有:

1.APP-ID,可通过数据包检查和应用程序签名库来区分协议和端口号相同的两个应用程序,并且还可识别出使用非标准端口的潜在恶意应用程序。

2.User-ID识别用户

3.Content-ID识别内容

4.从允许的流量里过滤威胁

5.野火架构提供应对未知威胁

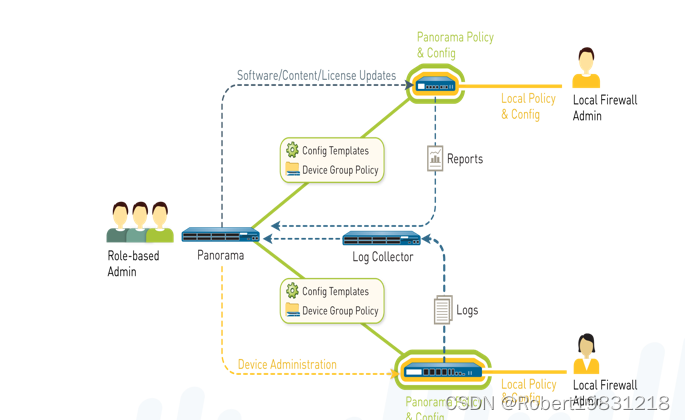

6.Panorama——集中管理

8.灵活的部署方式:

9.内置IPSEC VPN和SSL VPN

10.流量整形扩展了策略控制方案

捋完了厂家PPT,看下提供给客户的服务:

各个据点及用户通过,internet或专线连接到DC的中心节点,经过Paloalto防火墙及代理服务器访问业务网站或各种Saas服务。

终端通过PAC脚本的定制化,区分哪些设计中各部分流量的走向。

认证包括:1.LDAP-AD认证 2.客户据点内网地址段认证(基于专线,ssl/ipsecVPN)

大体架构情况:

日常工作内容:

PA方面:

1.PA策略等管理,项目需求和完工文档把握理解,对接公司其他组织

2.故障和咨询的对应,升级对应

3.日常设定变更, 日志搜集,巡检及月报填写等

代理服务器:

多台Squid及其前端分发负载使用的主备LVS的维护

维护中存在过的课题:

1.Squid开源没有厂家,个别采用了当时高版本的tar包安装存在内存泄漏导致Swap不定期增高问题

2.PA升级到10.2后DNS过滤行为发生改变,导致几台固定IP的Squid访问PA对查询DNS被认为存在恶意被bypass处理,而不是直接拒绝导致无法上网

3.默认黑名单的架构里对于app使用时要访问的地址存在动态变化,需要不定期抓URL添加到防火墙直放白名单的问题

以上对做过事情的总结。

430

430

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?