一、概要

问题 1 nacos 用户密码的密文值作为 flag 提交 flag{密文}

问题 2 shiro 的key为多少 shiro 的 key 请记录下来 (备注请记录下,可能有用)

问题 3 靶机内核版本为 flag{}

问题 4 尝试应急分析,运行 get_flag 然后尝试 check_flag 通过后提交 flag

问题 5 尝试修复 nacos 并且自行用 poc 测试是否成功

什么是Nacos?

Nacos 一个更易于构建云原生应用的动态服务发现、配置管理和服务管理平台。

Nacos 致力于帮助您发现、配置和管理微服务。Nacos 提供了一组简单易用的特性集,帮助您快速实现动态服务发现、服务配置、服务元数据及流量管理。

Nacos 帮助您更敏捷和容易地构建、交付和管理微服务平台。 Nacos 是构建以“服务”为中心的现代应用架构 (例如微服务范式、云原生范式) 的服务基础设施。

nacos 用户密码的密文值作为flag提交 flag{密文).

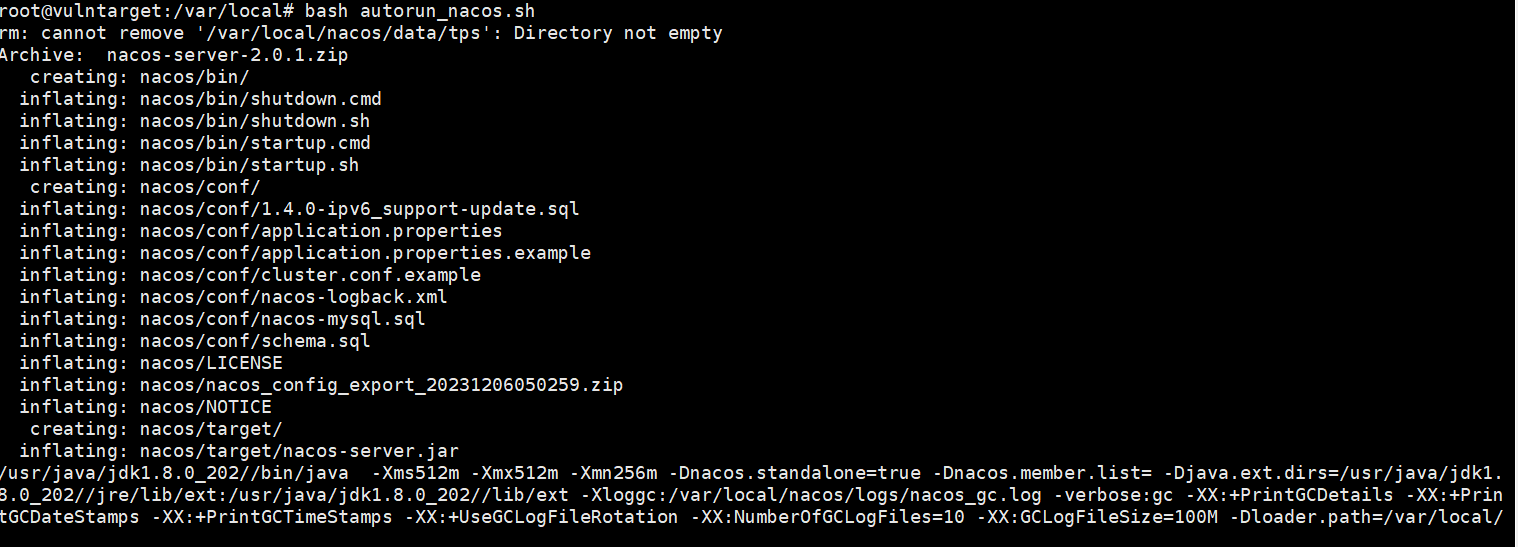

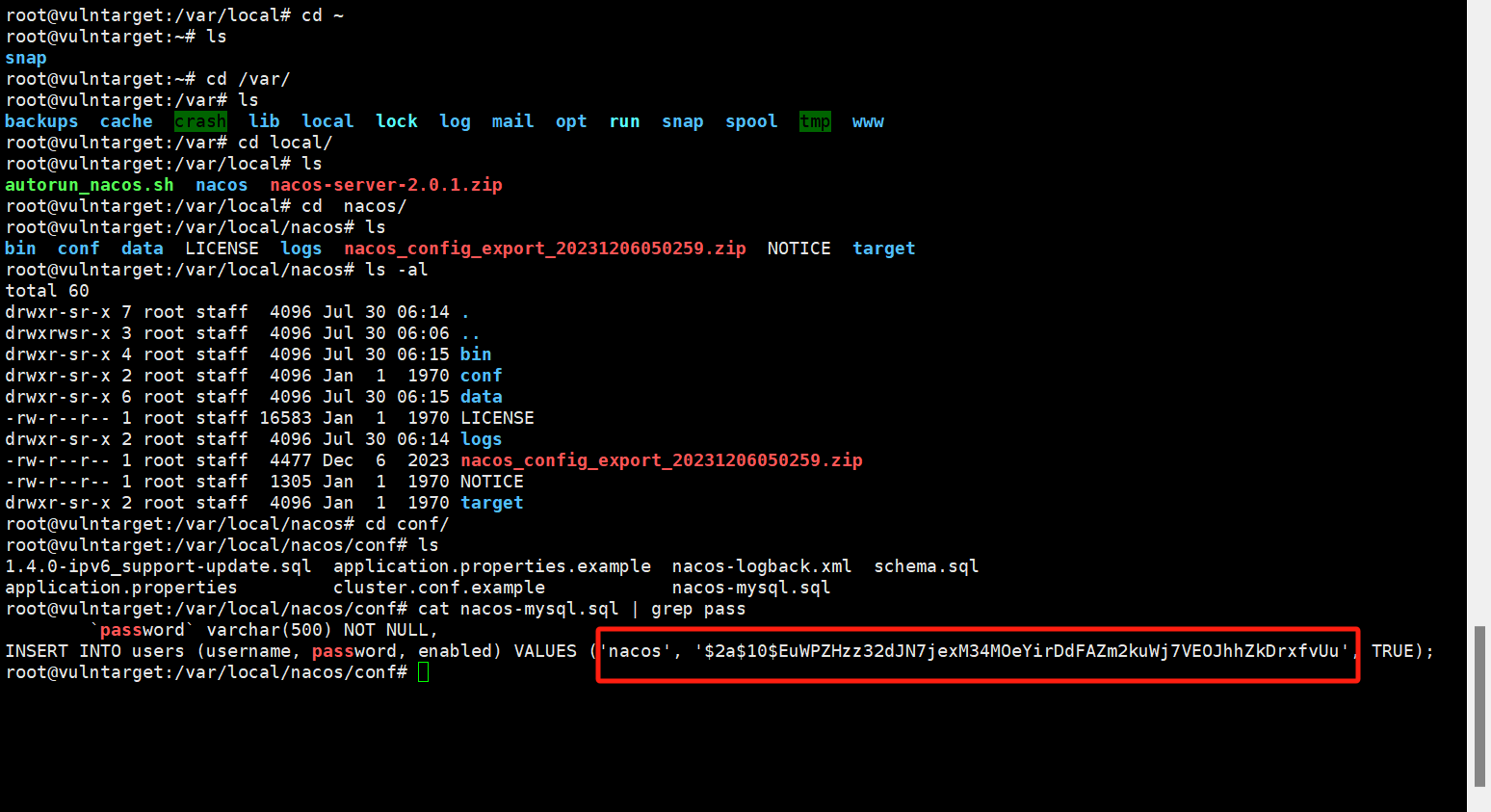

根据题目描述,连接ssh后需在/var/local下运行autorun.sh以启动nacos服务。 在/var/local目录下存在nacos目录,在nacos/conf/目录下发现nacos-mysql.sql,从中发 现了加密的nacos密码

bash autorun_nacos.sh

cat nacos-mysql.sql | grep pass

flag{$2a$10$EuWPZHzz32dJN7jexM34MOeYirDdFAZm2kuWj7VEOJhhZkDrxfvUu}

shiro的key为多少shiro的key请记录下来 (备注请记录下,可能有用)

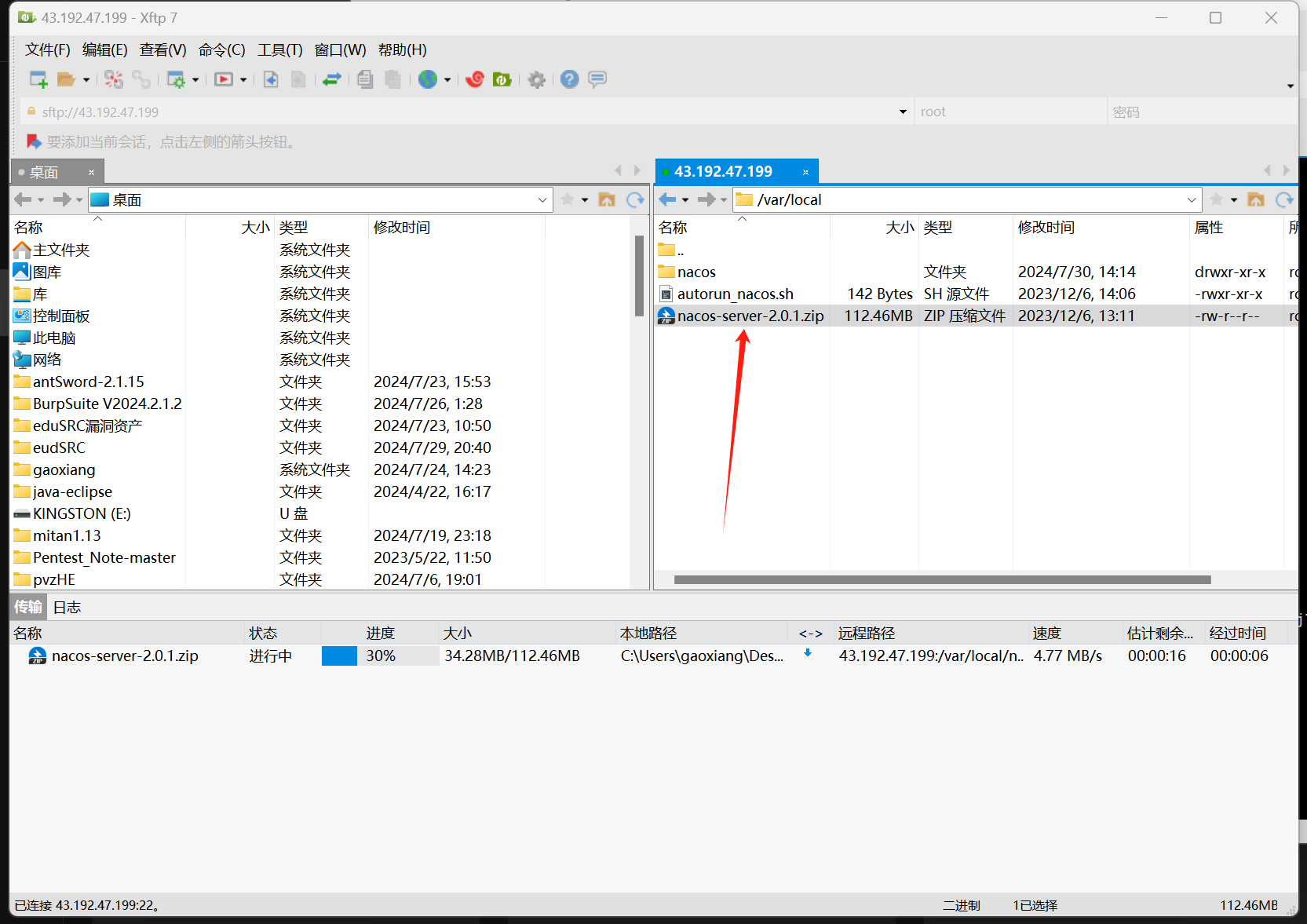

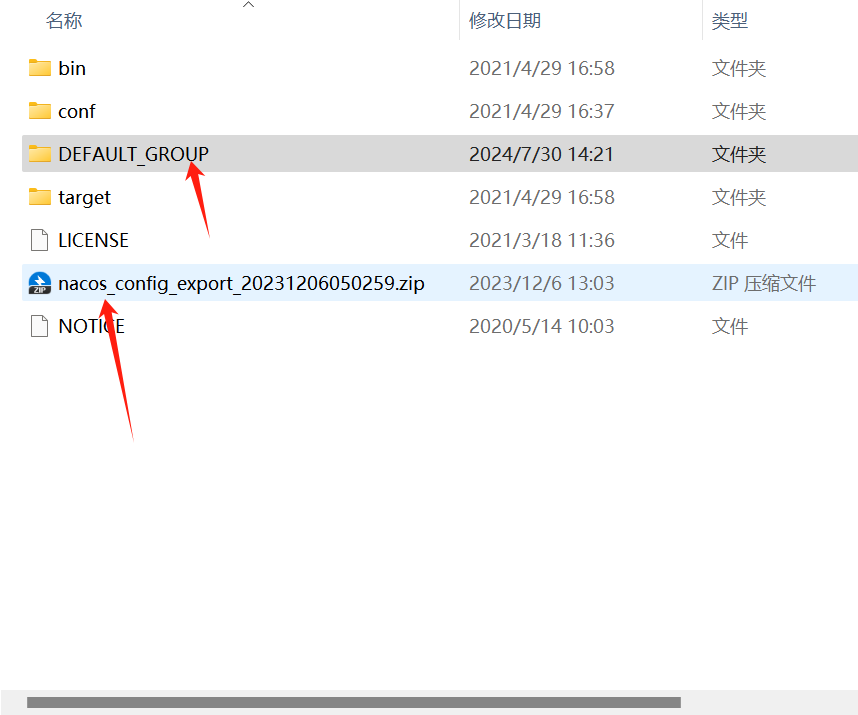

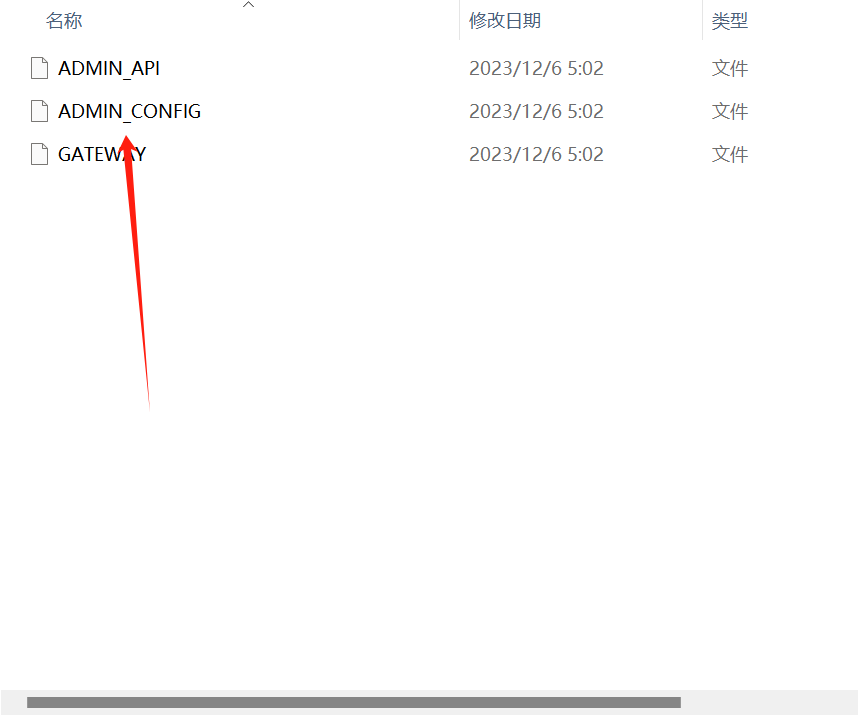

在nacos目录下存在一个nacos_config_xxx的zip文件,下载到本地后解压后DEFAULT_GROUP文件下存在三个文件 ADMIN_API、ADMIN_CONFIG、GATEWAY。在ADMIN_CONFIG中发现shiro配置,其中key为 KduO0i+zUIMcNNJnsZwU9Q==。

故得到flag{KduO0i+zUIMcNNJnsZwU9Q==}

flag{KduO0i+zUIMcNNJnsZwU9Q==}

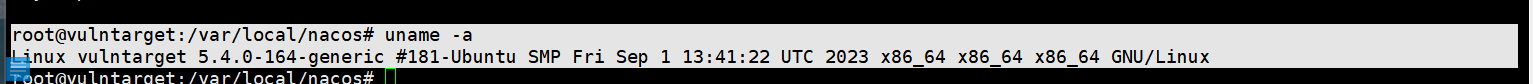

靶机内核版本为 flag{}

root@vulntarget:/var/local/nacos# uname -a

Linux vulntarget 5.4.0-164-generic #181-Ubuntu SMP Fri Sep 1 13:41:22 UTC 2023 x86_64 x86_64 x86_64 GNU/Linux

flag{5.4.0-164-generic}

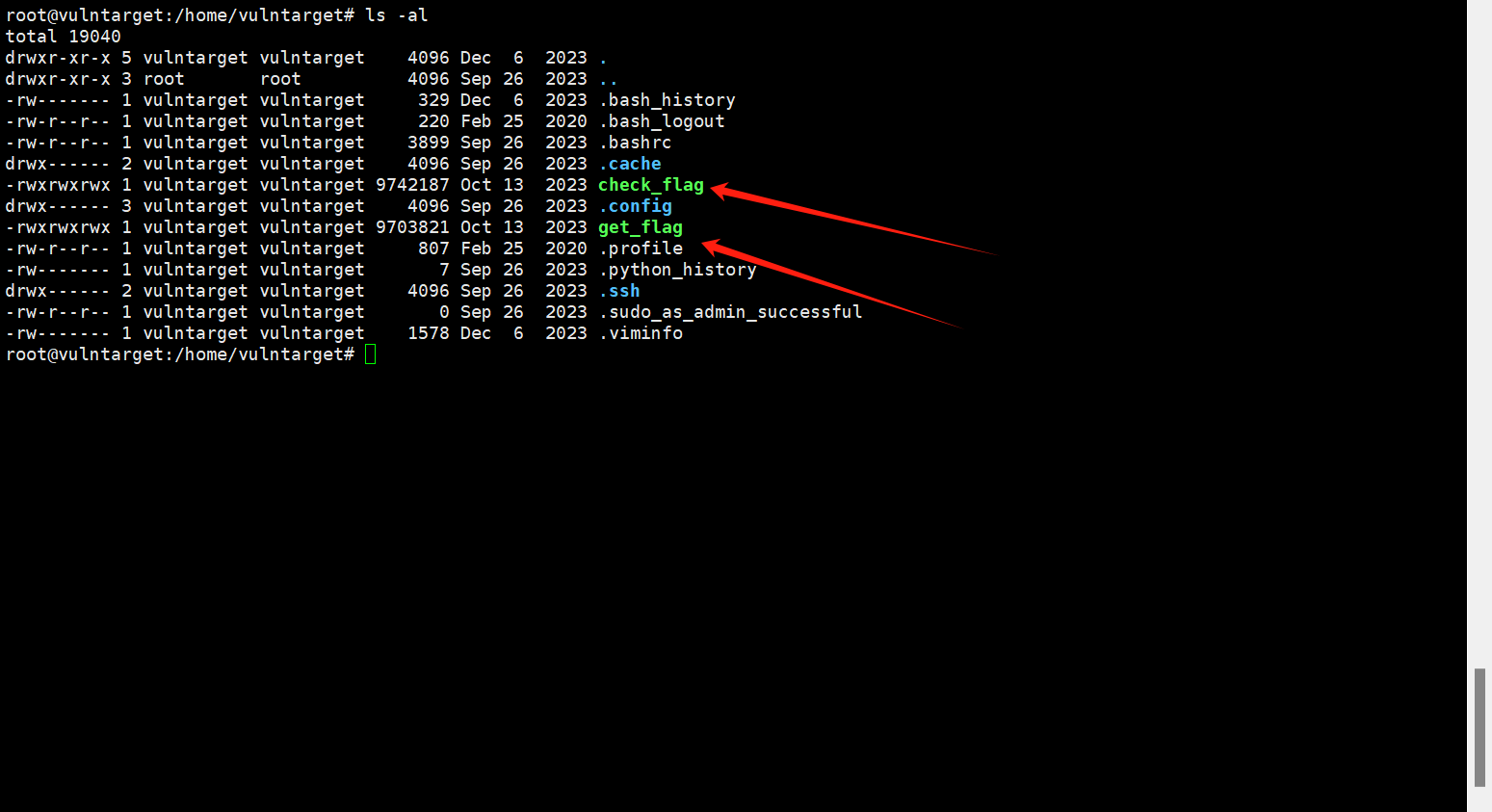

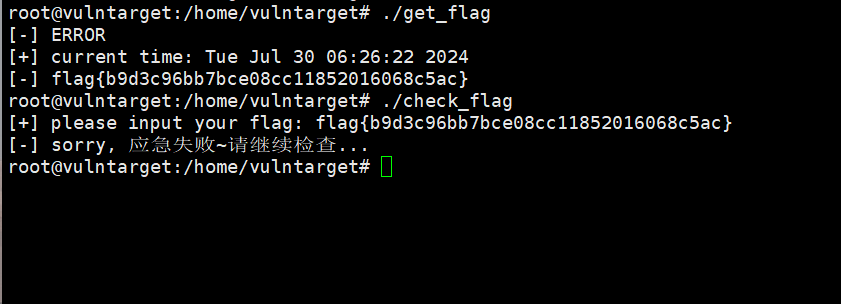

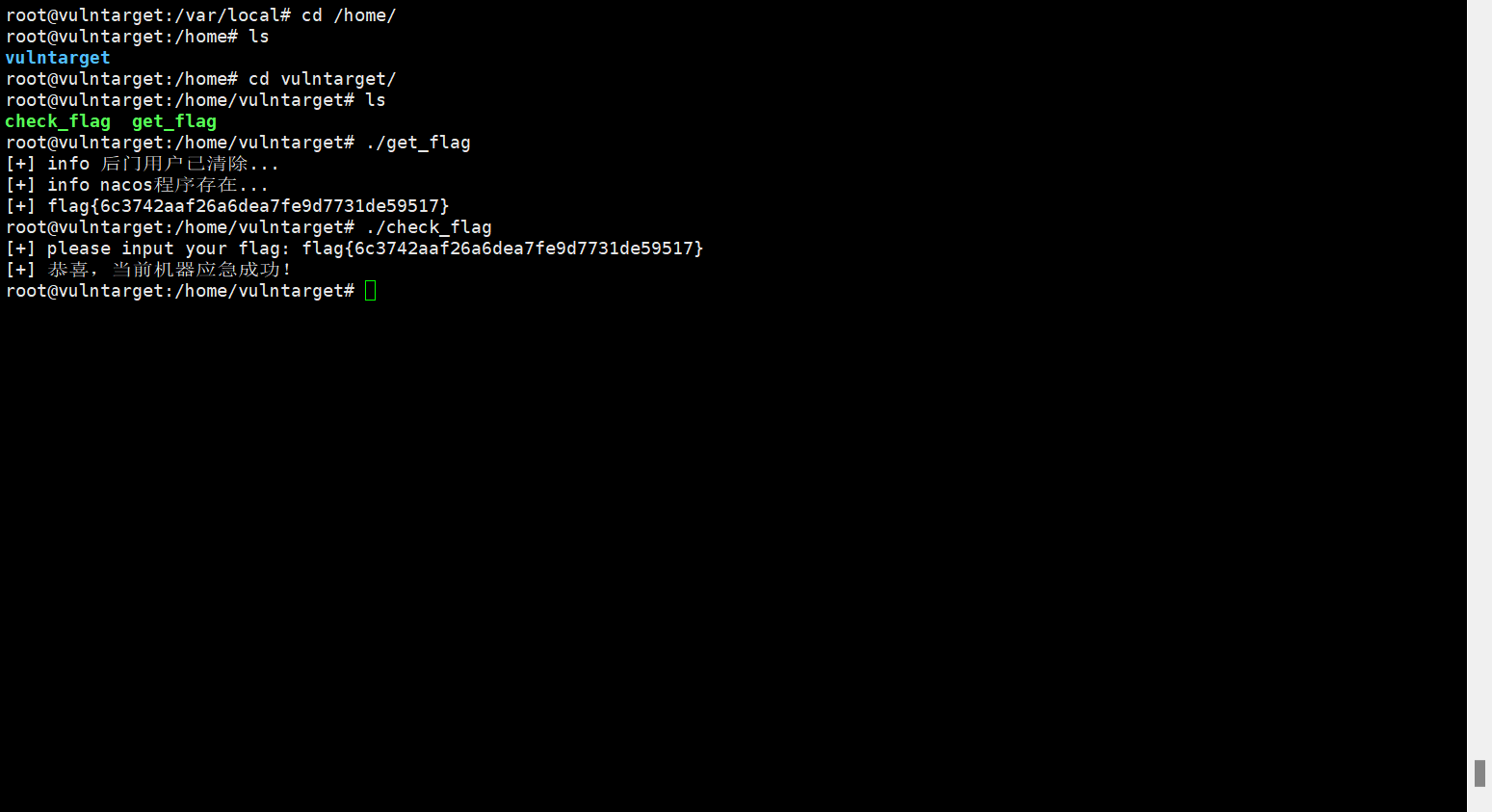

尝试应急分析,运行get_flag然后尝试check_flag通过后提交flag

find / -name get_flag

这里的flag需要应急响应成功后刷新的flag才是正确的

cat /etc/passwd

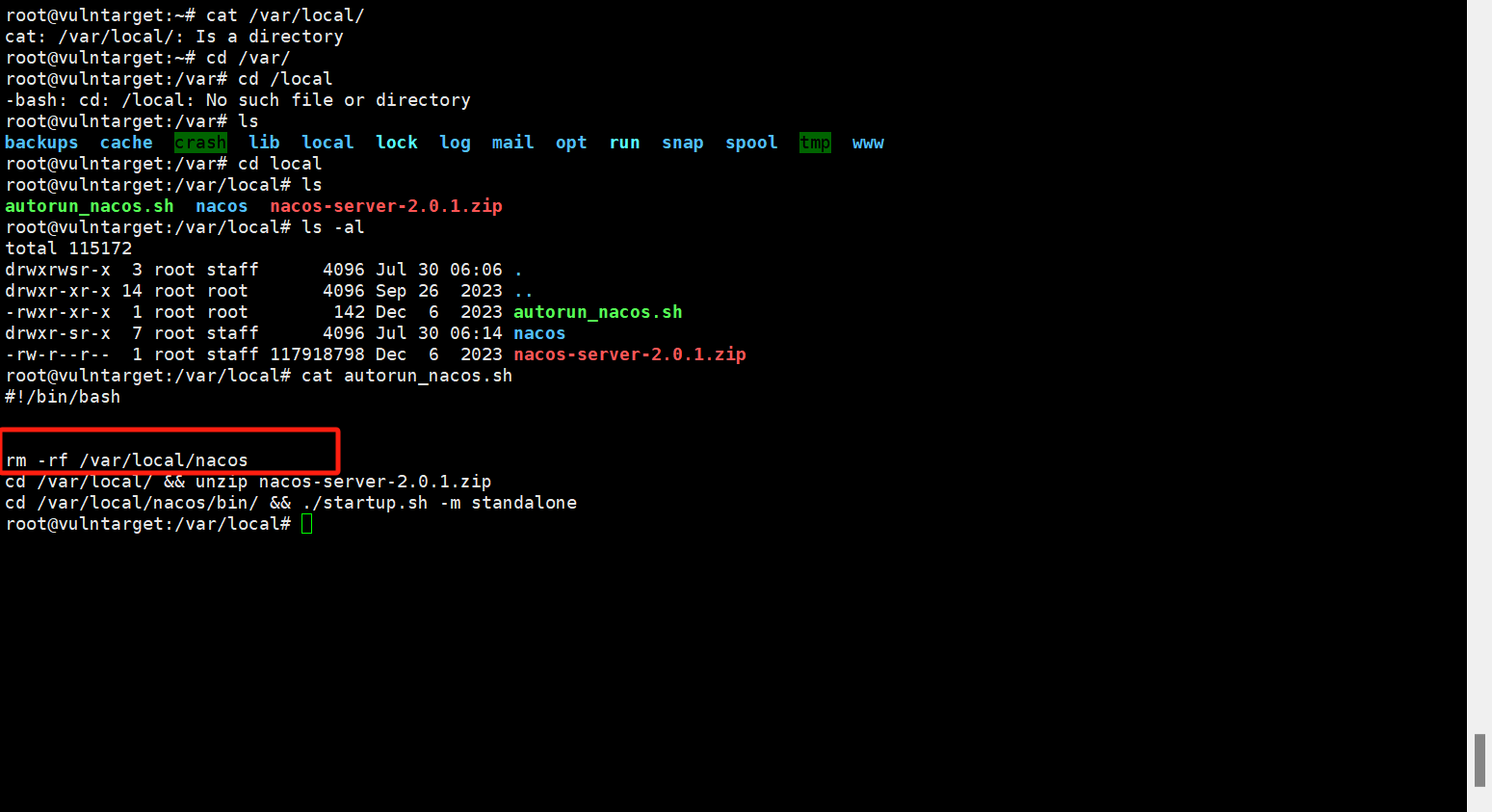

由于存在后门用户,这里我们需要删除这个用户即可:

使用命令;

userdel -f bt删除bt用户,这里使用的是强制删除

删除用户后

要删除bt用户之后再去执行文件

这里的文件删除rm -rf 这一行

保存文件后,去执行之前的文件

flag{6c3742aaf26a6dea7fe9d7731de59517}

尝试修复nacos并且自行用poc测试是否成功

这里找不到网站,网上看了大牛的wp,使用扫描器扫出来了

1、弱口令 2、未授权 3、SQL注入 4、认证绕过

1、nacos弱口令

2、未授权API

http://x.x.x.x:8848/nacos/v1/auth/users? pageNo=1&pageSize=1 用户信息/nacos/v1/auth/users?pageNo=1&pageSize=9

3、SQL注入

http://x.x.x.x:8848/nacos/v1/cs/ops/derby?sql=select+*+from+sys.systables

4、认证绕过/用户创建CVE-2021-29441

尝试以POST方式创建新用户whoami

POST /v1/auth/users HTTP/1.1 username=whoami&password=whoami

54

54

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?