靶机地址

漏洞原理

/admin/plugin.php中存在任意文件上传漏洞

使得攻击者能够通过上传构建的 PHP 文件来执行任意代码

漏洞利用

webshell上传(PHP木马)

影响版本

Emlog Pro 2.2.0修复方案

更新当前系统或软件至最新版

漏洞复现

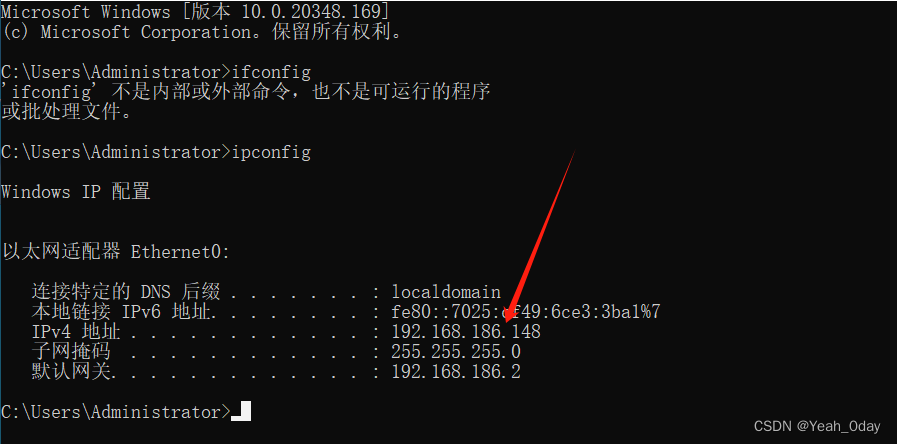

(1)VM进入靶机后,查看靶机IP

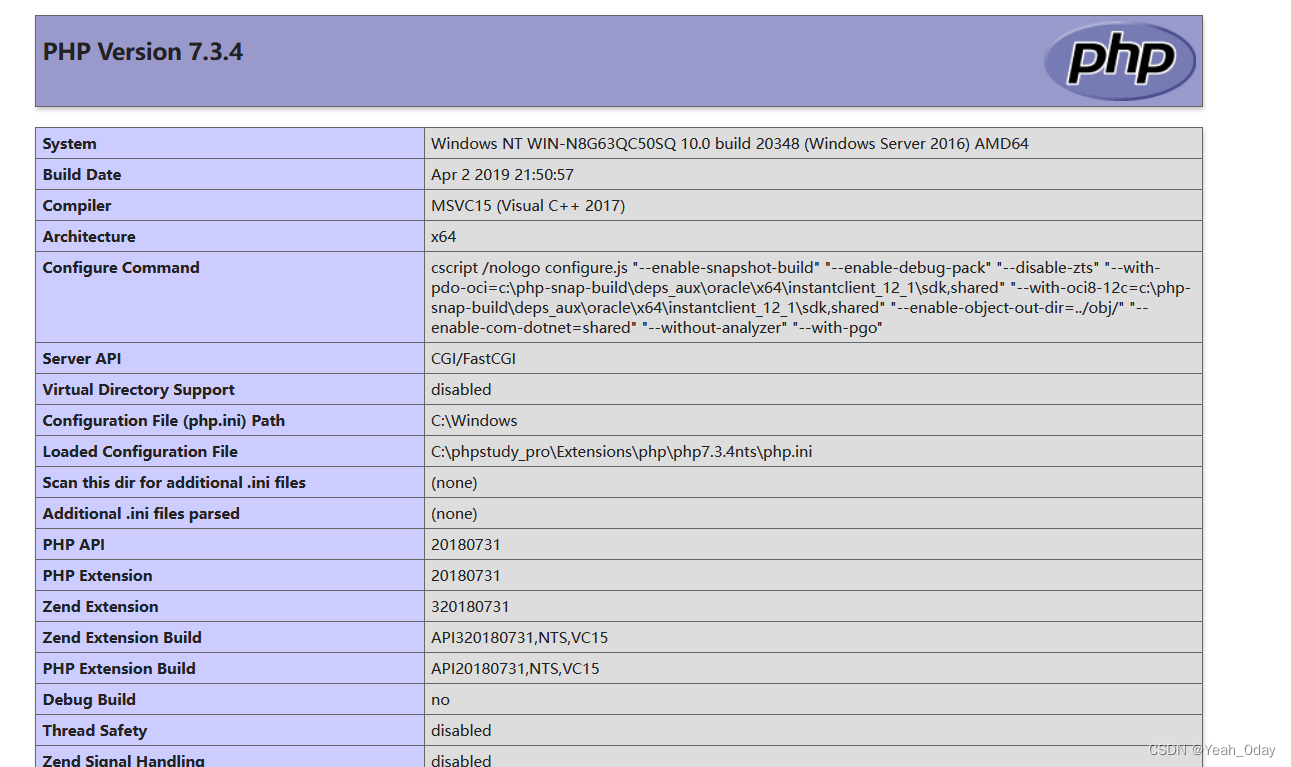

(2)小皮配置靶机网站

(3)访问网站:靶机IP地址

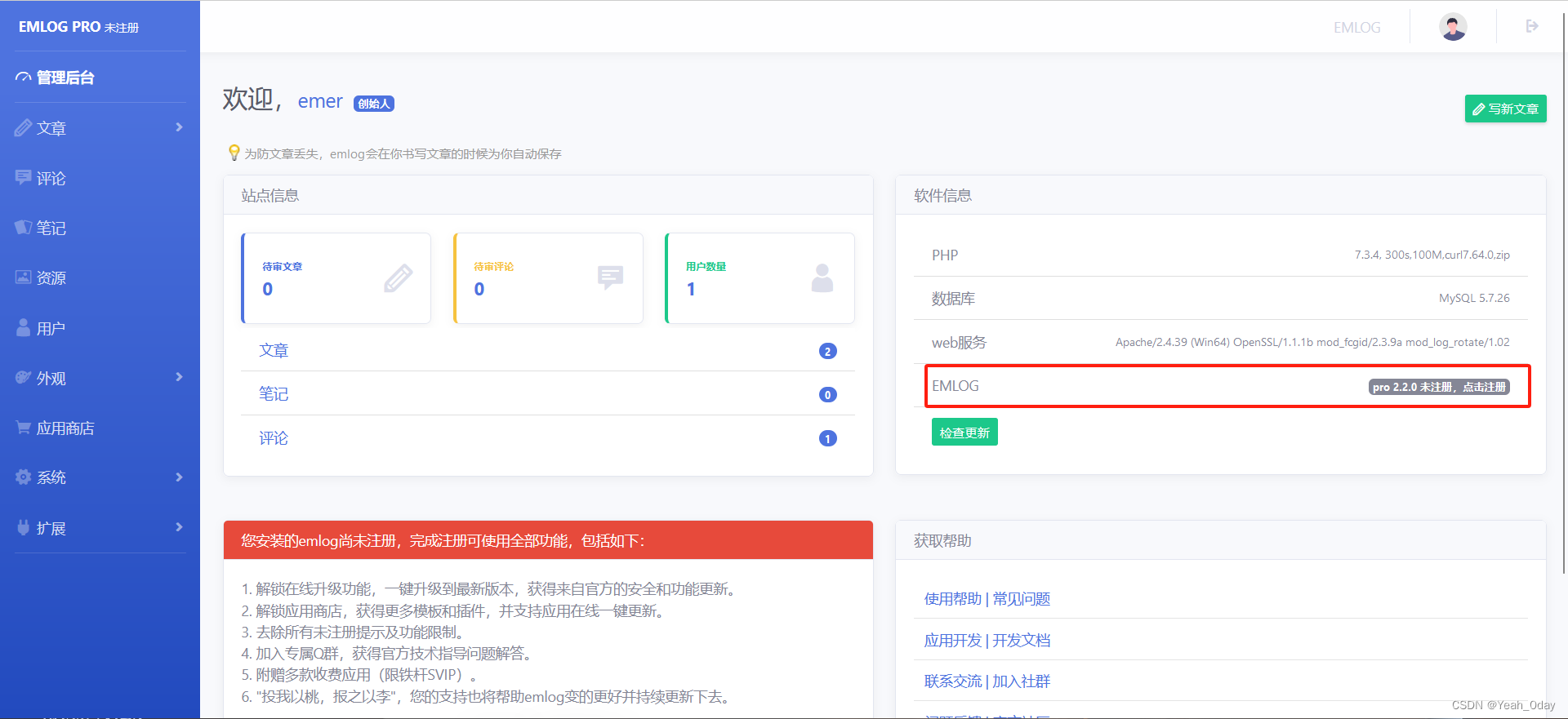

(4)弱口令admin&123456登录系统(EMLOG版本为2.2.0,存在文件上传漏洞)

(5)扩展处发现文件上传功能

(6)压缩包中必须存在一个与压缩包同名的PHP文件,并且上传成功不会返回上传路径

(如:上传ZIP文件名为shell.zip,那么该文件夹下需要存在shell.php文件,才能正确上传插件)

Windows防火墙绕过

(1)直接使用准备好的shell文件(该压缩包改名为shell后,整个上传)

(不能单独传PHP木马,没有免杀,是会被防火墙杀掉的)

压缩包连接 GitHub - yangliukk/emlog

(2)防火墙绕过,路径访问,上传成功

IP+/content/plugins/shell/shell.php路径源码分析链接 https://github.com/yangliukk/emlog/blob/main/Plugin-getshell.md

关闭Windows防火墙

(1)Windows安全中心关掉防护(当然现实中这么操作不了的)

(2)此时单独传PHP木马,不会被查杀

(3)上传成功

7130

7130

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?