文章目录

什么是 JWT?

JSON Web Token(JWT)是一个开放标准(RFC 7519),它定义了一种紧凑且自包含的方式,用于在各方之间作为JSON对象安全地传输信息。由于此信息是经过数字签名的,因此可以被验证和信任。可以使用秘密(使用HMAC算法)或使用RSA或ECDSA的公钥/私钥对对JWT进行签名

尽管可以对 JWT 进行加密以在双方之间提供保密性,但我们将重点关注已签名的令牌。签名的令牌可以验证其中包含的声明的完整性,而加密的令牌则将这些声明隐藏在其他方的面前。当使用公钥/私钥对对令牌进行签名时,签名还证明只有持有私钥的一方才是对其进行签名的一方 (来源 JWT 官网介绍)

跨域认证的问题

互联网服务离不开用户的认证,一般流程是下面这样的

- 用户向服务器发送用户名和密码

- 服务器验证通过后,在当前对话(session)里面保存相关数据,比如用户角色、登录时间等等

- 服务器向用户返回一个 session_id,写入用户的 Cookie

- 用户随后的每一次请求,都会通过 Cookie,将 session_id 传回服务器

- 服务器收到 session_id,找到前期保存的数据,由此得知用户的身份

这种模式的问题在于,扩展性(scaling)不好,单机当然没有问题,如果是服务器集群,或者是跨域的服务导向架构,就要求 session 数据共享,每台服务器都能够读取 session

举例来说,A 网站和 B 网站是同一家公司的关联服务,现在要求,用户只要在其中一个网站登录,再访问另一个网站就会自动登录,请问怎么实现?

一种解决方案是 session 数据持久化,写入数据库或别的持久层,各种服务受到请求后,都向持久层请求数据,这种方案的优点是架构清晰,缺点是工程量比较大,另外,持久层万一挂了,就会单点失败

JWT 原理

JWT 的原理是,服务器认证以后,生成一个 JSON 对象,发回给用户,就像下面这样

[

"姓名":"张三",

"角色":"管理员",

"到期时间":"2018年7月2日0点0分"

]

以后,用户与服务端通信的时候,都要发回这个 JSON 对象,服务其完全只靠这个对象认定用户身份。为了防修改数据,服务器在生成这个对象的时候,会加上签名

服务器就不保存任何 session 数据了,也就是说,服务器变成无状态了,从而比较容易实现扩展

JWT 的数据结构

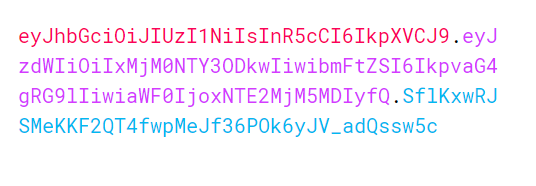

实际的 JWT 大概就像下面这样

它是一个很长的字符串,中间用点(.)分隔成三个部分,注意,JWT 内部是没有换行的,这里只是为了便于展示,将它写成了几行

JWT 的三个部分依次如下:

- Header(头部)

- Payload(负载)

- Signature(签名)

写成一行,就是下面这个样子

Header.Payload.Signature

Header

Header 部分是一个 JSON 对象,描述 JWT 的元数据,通常是下面的样子

[

"alg":"HS256",

"typ":"JWT"

]

上面代码中,alg 属性表示签名的算法(algorithm),默认是 HMAC SHA256(写成 HS256),typ 属性表示这个令牌(token)的类型(type),JWT 令牌统一写为 JWT

最后,将上面的 JSON 对象使用 Base64URL 算法转成字符串

Payload

Payload 部分也是一个 JSON 对象,用来存放实际需要传递的数据,JWT 规定 7 个官方字段,供选用

- iss(issuer):签发人

- exp(expiration time):过期时间

- sub(subject):主题

- aud(audience):受众

- nbf(Not Before):生效时间

- iat(Issued At):签发时间

- jti(JWT ID):编号

除了官方字段,还可以在这个部分定义私有字段,下面就是一个例子:

[

"sub":"1234567890",

"name":"John Doe",

"admin":true

]

注意,JWT 默认是不加密的,任何人都可以读取到,所以不要把秘密信息放在这个部分

这个 JSON 对象也要使用 Base64URL 算法转成字符串

Signature

Signature 部分是对前两部分的签名,防止数据被修改

首先,需要指定一个密钥(secret),这个密钥只有服务器才知道,不能泄露给用户。然后,使用 Header 里面指定的签名算法(默认是 HMAC SHA256),按照下面的公式产生签名

HMACSHA256(

base64UrlEncode(header) + "." +

base64UrlEncode(payload),

secret)

算出签名以后,把 Header、Payload、Signature 三个部分拼成一个字符串,每个部分之间用 “点”(.)分隔,就可以返回给用户

Base64URL

前面提到,Header 和 Payload 串行化的算法是 Base64URL,这个算法跟 Base64 算法基本类似,但有一些不同

JWT 作为一个令牌(token),有些场合可能会放到 URL(比如 api.example.com/?token=xxx),Base64 有三个字符 +、/ 和 =,在 URL 里面有特殊含义,所以要被替换掉:= 被省略、+ 替换成 -、/ 替换成 _,这就是 Base64URL 算法

JWT 的使用方式

客户端收到服务器返回的 JWT,可以存储在 Cookie 里面,也可以存储在 localStorage

此后,客户端每次与服务器通信,都要带上这个 JWT,你可以把它放在 Cookie 里面自动发送,但是这样不能跨域,所以更好的做法是放在 HTTP 请求的头信息 Authorization 字段里面

Authorization:Bearer<token>

另一种做法是,跨域的时候,JWT 就放在 POST 请求的数据体里面

JWT 的几个特点

- JWT 默认是不加密的,但也是可以加密的,生成原始 Token 以后,可以用密钥再加密一次

- JWT 不加密的情况下,不能将秘密数据写入 JWT

- JWT 不仅可以用于认证,也可以用于交换信息,有效使用 JWT,可以降低服务器查询数据库的次数

- JWT 的最大缺点是,由于服务器不保存 session 状态,因此无法在使用过程中废止某个 token,或者更改 token 的权限,也就是说,一旦 JWT 签发了,在到期之前就会始终有效,除非服务器部署额外的逻辑

- JWT 本身包含了认证信息,一旦泄露,任何人都可以获得该令牌的所有权限,为了减少盗用,JWT 的有效期应该设置得比较短,对于一些比较重要的权限,使用时应该再次对用户进行认证

- 为了减少盗用,JWT 不应该使用 HTTP 协议明码传输,要使用 HTTPS 协议传输

JWT 入门

添加 JWT 依赖

这是 JWT 的主要依赖

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt-api</artifactId>

<version>0.10.5</version>

</dependency>

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt-impl</artifactId>

<version>0.10.5</version>

<scope>runtime</scope>

</dependency>

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt-jackson</artifactId>

<version>0.10.5</version>

<scope>runtime</scope>

</dependency>

当然,你还可以添加一下其它的依赖,比如 lombok

测试

package com.jwt.demo.util;

import io.jsonwebtoken.Jwts;

import io.jsonwebtoken.SignatureAlgorithm;

import io.jsonwebtoken.security.Keys;

import org.junit.Test;

import org.slf4j.Logger;

import org.slf4j.LoggerFactory;

import java.security.Key;

/**

* @author Woo_home

* create by 2020-05-16 12:53

*/

public class HelloJwt {

// 这里使用的是 lombok 的日志,使用之前需要引入 lombok 的依赖

private static final Logger log = LoggerFactory.getLogger(HelloJwt.class);

@Test

public void generate() {

// 使用 HS256 签名算法

Key key = Keys.secretKeyFor(SignatureAlgorithm.HS256);

// 加密字符串

String token = Jwts.builder().setSubject("Pan").signWith(key).compact();

// 打印日志

log.info("token:{}", token);

}

}

输出:

输出的内容分别是 Header、Payload、Signature

我们可以将这段 token 放到 JWT 官网解密一下

在上述的代码中我们将主题设置为 Pan,使用的加密算法是 HS256,经过 JWT 官网进行解密之后,得到的结果是一样的

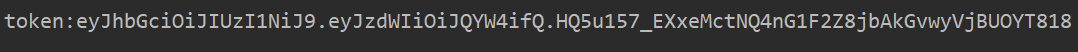

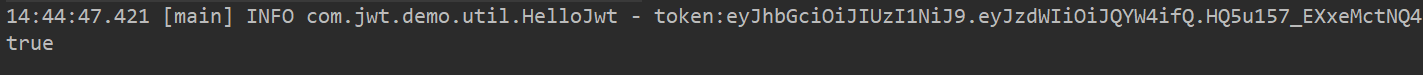

自定义 key

package com.jwt.demo.util;

import io.jsonwebtoken.Jwts;

import io.jsonwebtoken.SignatureAlgorithm;

import io.jsonwebtoken.security.Keys;

import org.junit.Test;

import org.slf4j.Logger;

import org.slf4j.LoggerFactory;

import java.security.Key;

import java.util.Base64;

/**

* @author Woo_home

* create by 2020-05-16 12:53

*/

public class HelloJwt {

// 这里使用的是 lombok 的日志,使用之前需要引入 lombok 的依赖

private static final Logger log = LoggerFactory.getLogger(HelloJwt.class);

// 自定义 key

private static final String strKey = "sW/v5dUxTDKhtKc43V4jLuvsdoDR7hHGamIdQR8fHzE=";

@Test

public void generate() {

Key key = Keys.hmacShaKeyFor(strKey.getBytes());

String token = Jwts.builder().setSubject("Pan").signWith(key).compact();

log.info("token:{}", token);

}

}

输出:

这时,我们再把这串东东放到 JWT 官网上看下,可以发现,加密算法使用的还是 HS256,而且主题也能正常解密,但是说签名的语法不对

这里我们需要将我们自定义的 key 也添加进来

将这里自定义的 key 复制到 JWT 官网,这时才是正确的签名

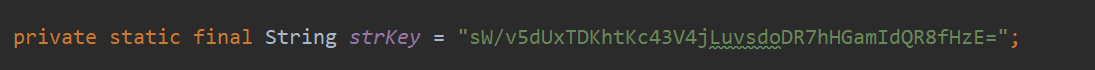

签名验证

package com.jwt.demo.util;

import io.jsonwebtoken.Jwts;

import io.jsonwebtoken.security.Keys;

import org.junit.Test;

import org.slf4j.Logger;

import org.slf4j.LoggerFactory;

import java.security.Key;

/**

* @author Woo_home

* create by 2020-05-16 12:53

*/

public class HelloJwt {

// 这里使用的是 lombok 的日志,使用之前需要引入 lombok 的依赖

private static final Logger log = LoggerFactory.getLogger(HelloJwt.class);

// 自定义 key

private static final String strKey = "sW/v5dUxTDKhtKc43V4jLuvsdoDR7hHGamIdQR8fHzE=";

@Test

public void generate() {

Key key = Keys.hmacShaKeyFor(strKey.getBytes());

String token = Jwts.builder().setSubject("Pan").signWith(key).compact();

log.info("token:{}", token);

// 根据 key 和 token 获取签名

String subject = Jwts.parser().setSigningKey(key).parseClaimsJws(token).getBody().getSubject();

// 这里故意将签名写错

System.out.println(subject.equals("Pan"));

}

}

输出:

签名一致,输出 true

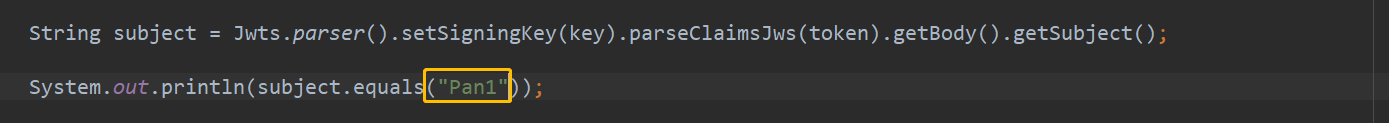

故意将签名修改如下:

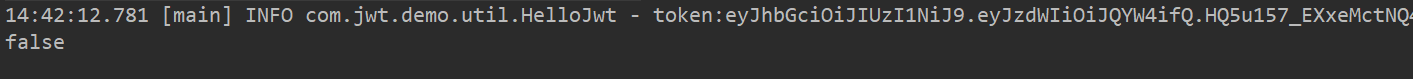

输出:

根据输出结果可以知道,该签名不一致,所以会输出 false

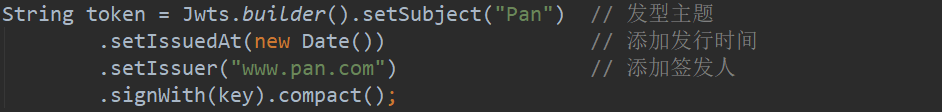

添加 Payload 字段

package com.jwt.demo.util;

import io.jsonwebtoken.Jwts;

import io.jsonwebtoken.security.Keys;

import org.junit.Test;

import org.slf4j.Logger;

import org.slf4j.LoggerFactory;

import java.security.Key;

import java.util.Date;

/**

* @author Woo_home

* create by 2020-05-16 12:53

*/

public class HelloJwt {

// 这里使用的是 lombok 的日志,使用之前需要引入 lombok 的依赖

private static final Logger log = LoggerFactory.getLogger(HelloJwt.class);

// 自定义 key

private static final String strKey = "sW/v5dUxTDKhtKc43V4jLuvsdoDR7hHGamIdQR8fHzE=";

@Test

public void generate() {

Key key = Keys.hmacShaKeyFor(strKey.getBytes());

String token = Jwts.builder().setSubject("Pan") // 发型主题

.setIssuedAt(new Date()) // 添加发行时间

.setIssuer("www.pan.com") // 添加签发人

.signWith(key).compact();

log.info("token:{}", token);

String subject = Jwts.parser().setSigningKey(key).parseClaimsJws(token).getBody().getSubject();

System.out.println(subject.equals("Pan"));

}

}

主要添加以下内容

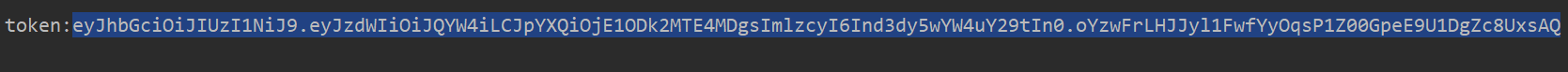

输出:

将这串东东复制到 JWT 官网

3万+

3万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?