1.靶场介绍

靶场下载地址:这里呦~~~~

在vulnhub下载该.ova文件,在VMware中导入该虚拟机,导入完成后开启虚拟机。

这个靶场背景告诉我们有一对恋人,即 Alice 和 Bob,这对情侣原本很浪漫,但自从 Alice 在一家私人公司“Ceban Corp”工作后,Alice 对 Bob 的态度发生了一些变化,就像“ 隐藏”了什么,Bob 请求您帮助以获取 Alice隐藏的内容并获得对公司的完全访问权限!

2.序言

近来闲来无事,偶然在论坛发现了vulnhub这个好东西,不过国内确实挺难搞,国内对这方面的限制还是很多的,当然没有任何恶意!(狗头保命)还是更希望国家能在网上多放开一些这些资源资料,让我们这些兜里200都没有的人,能够在自学的道路上,走的更好!我的理想一直是为国献身!!闲话少说,书归正传~

3.渗透流程

3.1信息介绍

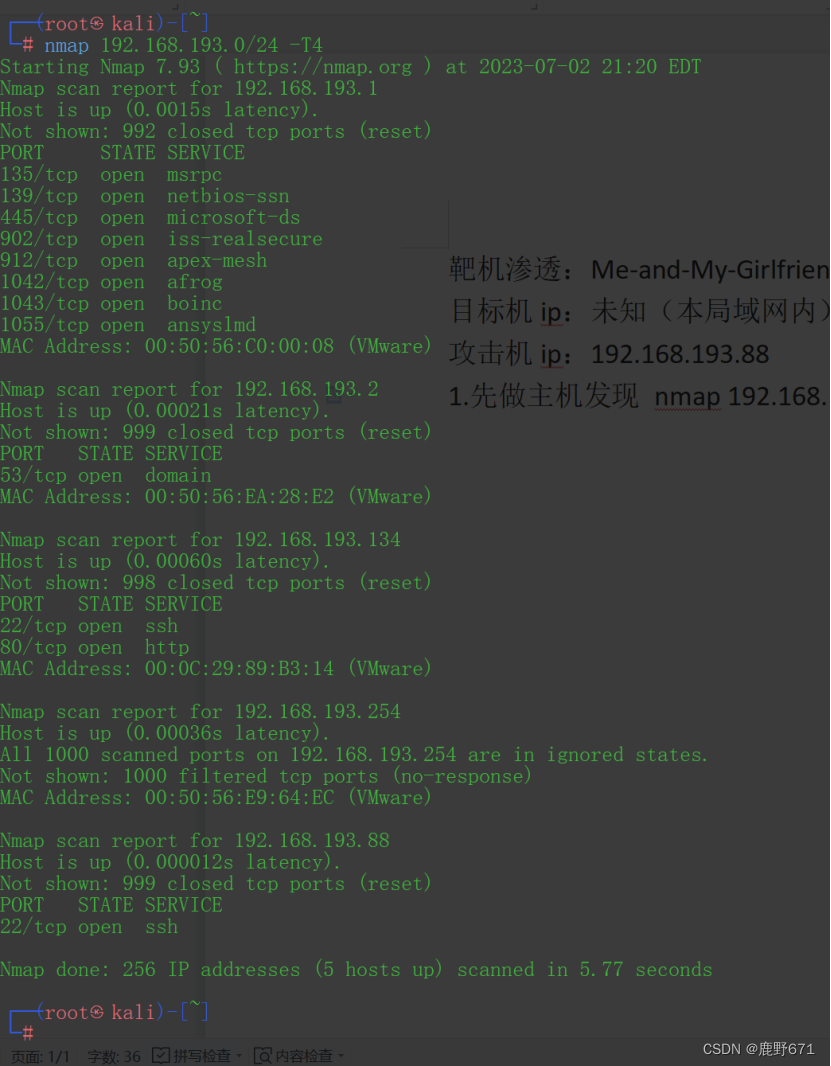

靶机渗透:Me-and-My-Girlfriend-1

目标机ip:未知(本局域网内)

攻击机ip:192.168.193.88

3.2信息收集

先做主机发现 nmap 192.168.193.0/24 -T4 (本人vm网段是193,视情况而定嗷~)

发现.134,然后对目标进行系统和端口扫描

这里我喜欢-sS(其实都无所谓)

Nmap -sS -O -p- 192.168.193.134 -T4

3.3网站访问

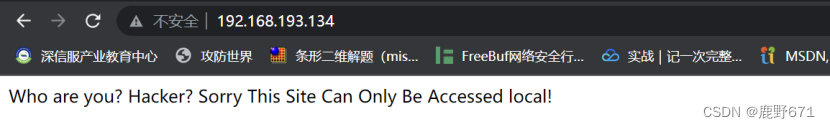

80开着呢,那就直接访问

抱歉,英文确实不咋地....

有没有人翻译翻译

(查看源码有句话,意思是必须用本地地址打开网站。这里忘截图了)

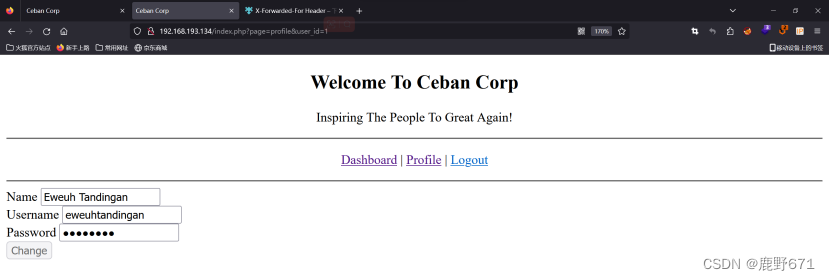

好吧,上火狐,用X-for什么什么的那个插件把访问地址改为127

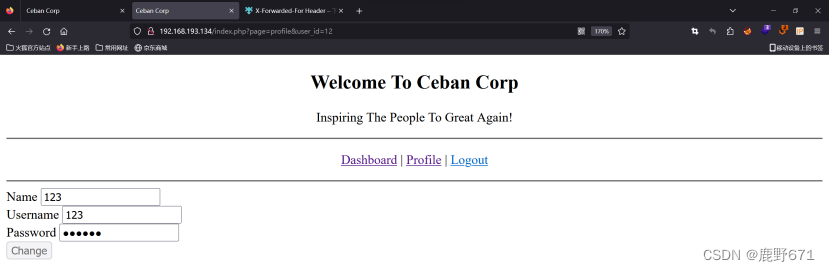

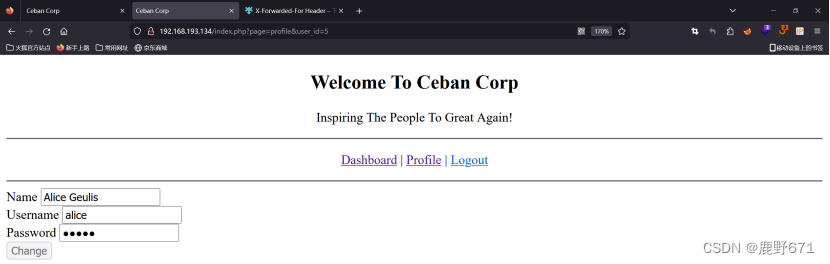

嗯...看上去,平平无奇

我试着注册一下,登录一下(别给自己找理由了!!!其实就是瞎点一通嘛!!)

id!那是id吗!我爱你!

sqlmap扫起来好不好!兄弟们,让我们嗨起来好吗~

哎嘿嘿,最后,啥也没有,所以排除了sql注入的漏洞

接下来,试着改变id,发现改变id可以改变账号信息

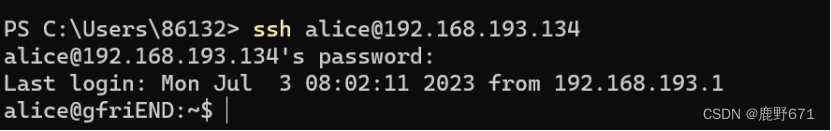

3.4 22端口爆破

然后,拿了这些账号去做22端口,ssh的暴力破解(后来想了想,做个字典多好,非得一个一个的试,纯扯*!暴躁老弟在线发飙!)

一直到第五个!

没错,进来了..

这就***的进来了!

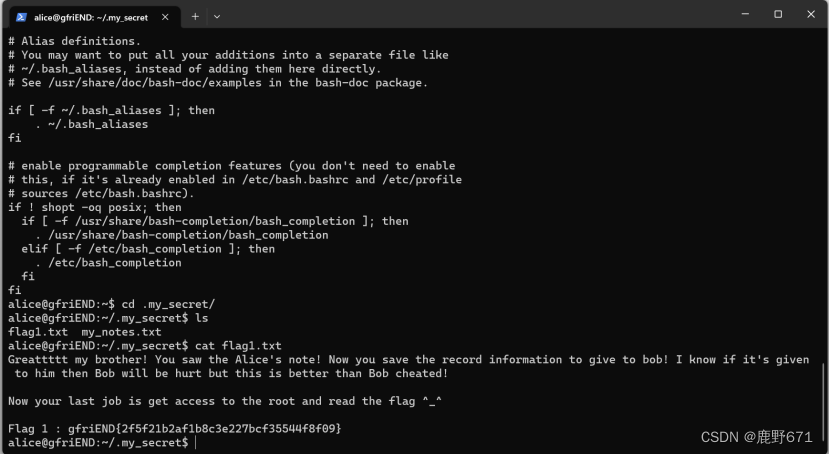

习惯性的查看隐藏文件夹,隐藏文件

然后,啧,就出来了.....

就出来了?????

3.5 getshell

但是看着flag1.txt ,我觉得应该还有吧??

(我哪知道有没有,但是我都进来了,怎么说也得获得root权限吧,万一root目录下有点嘿嘿嘿的东西呢,是吧~~~)

来嘛,提权~

sudo -l

嗯.......

看不懂..

没关系,小爷技能点全点百度上了

百度告诉我,观察sudo -l 是可以用php代码提权的

好的,

sudo php -r “system(‘#CMD’);”

用完之后有一瞬间是懵的,这,怎么连个前面的:都没有啊

不过,测试以后,确实是root权限,然后去看看root目录

果然......

Fine,附上flag

Flag 1 : gfriEND{2f5f21b2af1b8c3e227bcf35544f8f09}

Flag 2: gfriEND{56fbeef560930e77ff984b644fde66e7}

4.后记

这是第一次接触靶机渗透,所以觉得该记录一下,正好我也有一个成为大V的梦想~~

不过这个其实是比较简单的,只是很方便大家了解靶机渗透流程而已,

最后呢,希望大家看完点个赞吧~(求求了求求了)

真的,我哭死

6439

6439

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?