一、 L2TP简述

1.1 角色

- L2TP的角色分为两种,LAC(访问集中器)和LNS(L2TP网络服务器)。

- L2TP提供了PPP链路层数据帧的隧道传输支持,且允许二层链路端点和PPP会话点驻留在不同的设备上(即隧道建立在LAC和LNS设备上,但是L2TP会话建立在LAC内部和LNS内部的)。

1.2 应用场景

- NAS-Initiated :用户通过PPPoE拨入LAC,由LAC向LNS发起建立隧道连接请求。用户的私网地址由LNS分配

- Client-Initiated:由用户直接向LNS发起L2TP隧道连接请求。

二、L2TP实验

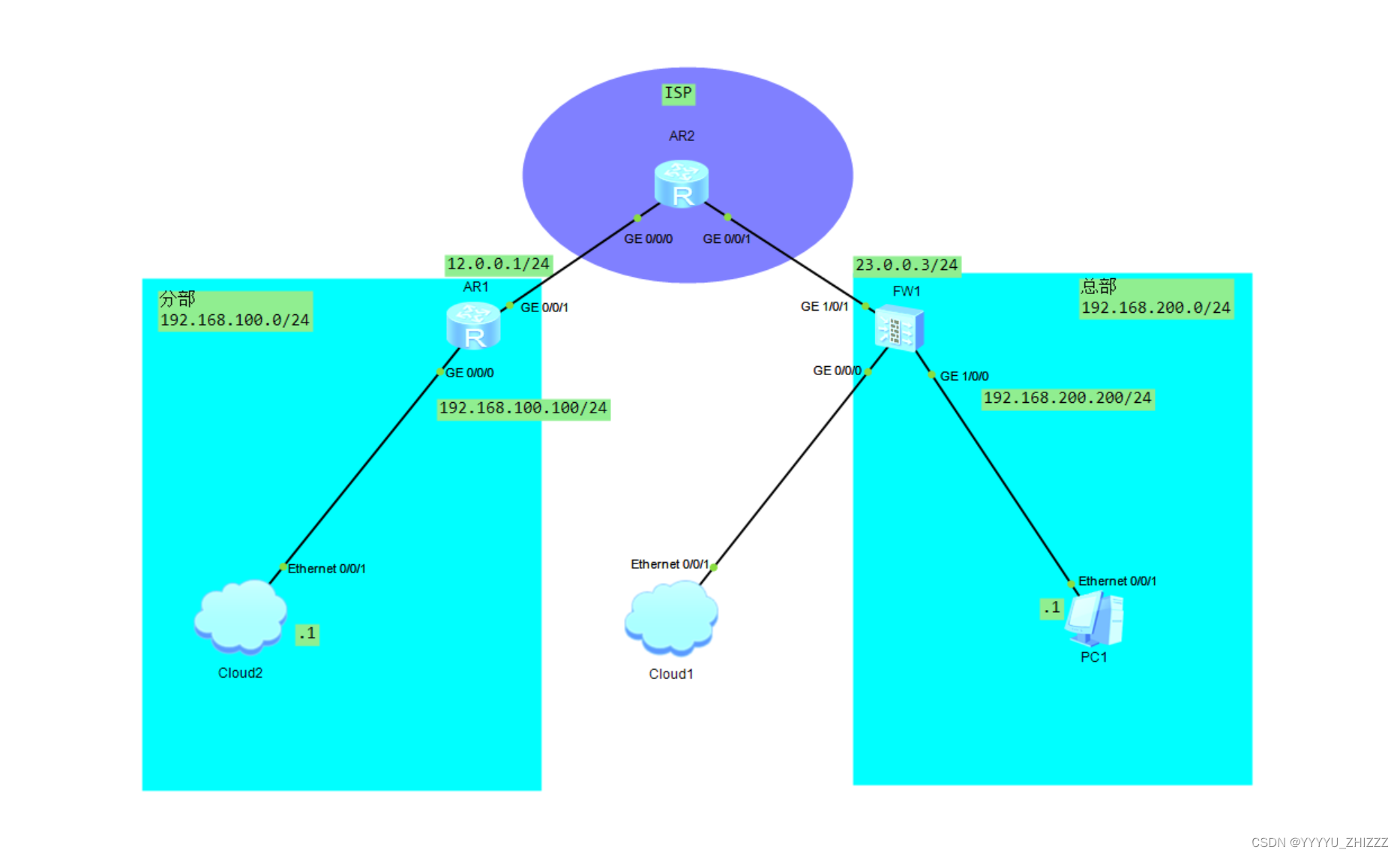

2.1 拓扑和地址

2.2 README

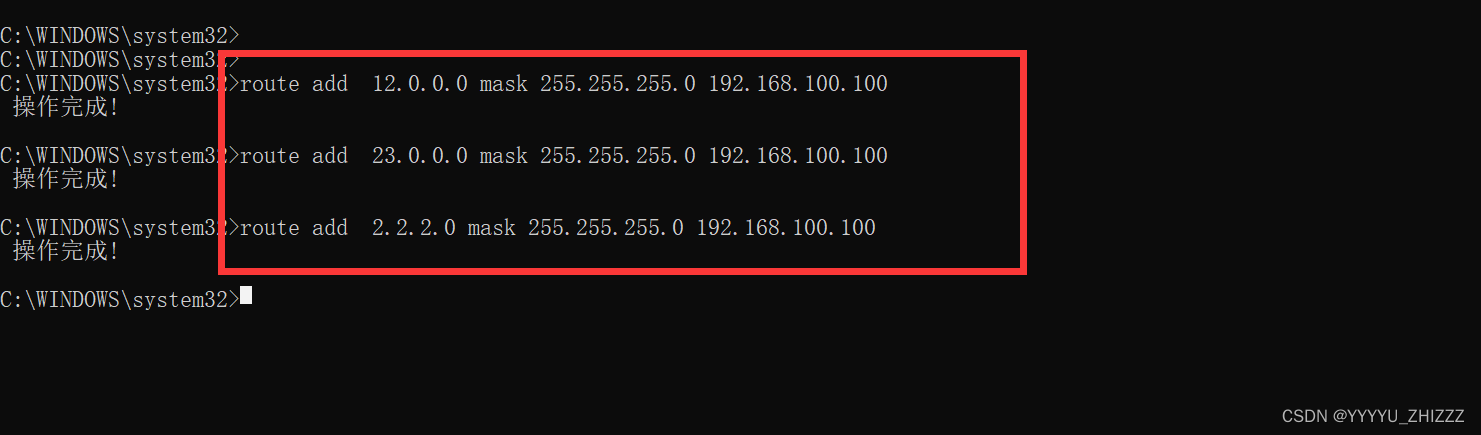

法一:cloud2网卡(桥接真机作为PC1拨号与PC2通信)需要设置网关和在windows的cmd窗口添加去往23.0.0.0/24和12.0.0.0/24的明细路由

否则将使用WLAN网卡或以太网卡发送icmp

法二:

也可将其他网卡网关暂时清除,只保留cloud2使用的网卡网关

建议:

拨号进入的用户临时获得的私网地址与现存

的私网地址不冲突

2.3 步骤

开始前请按照路由交换和之间所学的做好相关NAT策略,安全策略等。

**特别注意:**防火墙上多加一条,untrust–>local的安全策略,源IP任意,目标IP为防火墙公网口地址,使真机能够与防火墙通信。

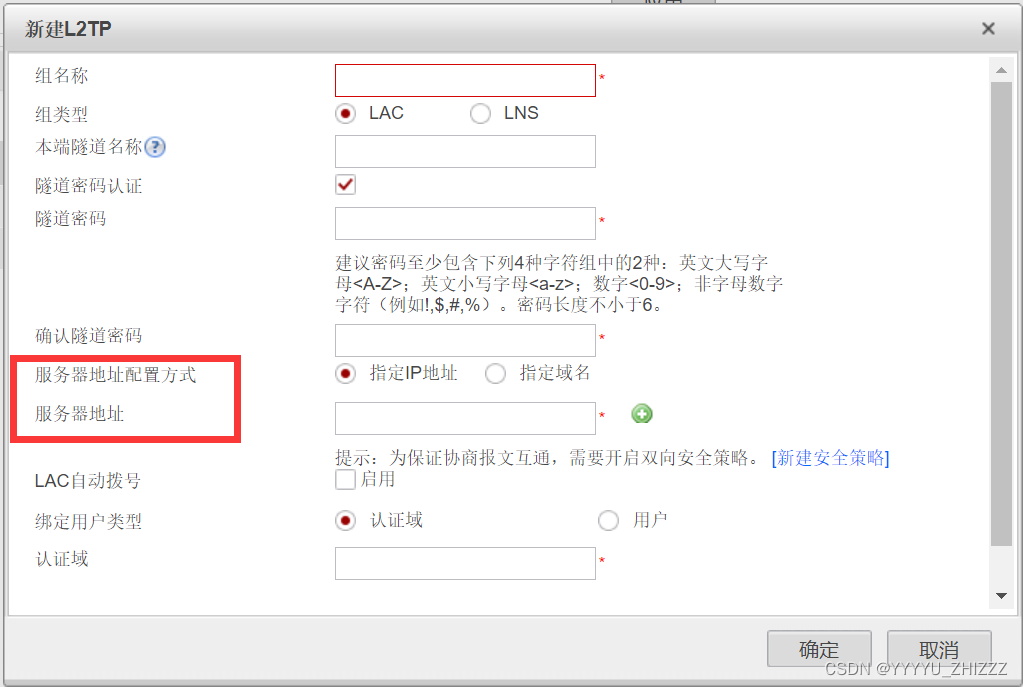

选择LAC,用户拨号到LAC,再由LAC将信息传到LAS,LAS随机与用户建立PPP连接。此时LAC对于客户端来说一台服务器,对LAS是客户端。服务器地址即为LAS的地址。

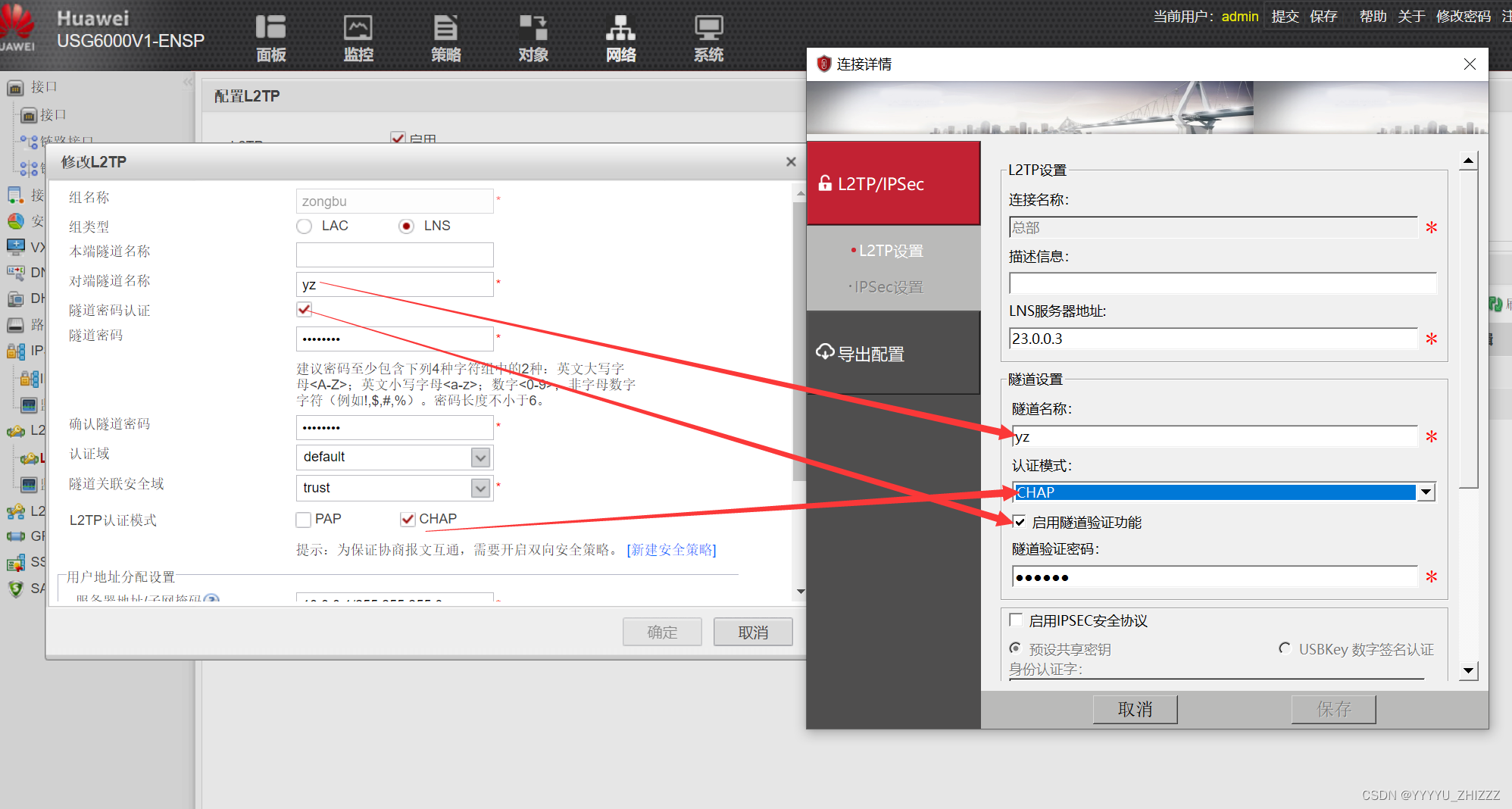

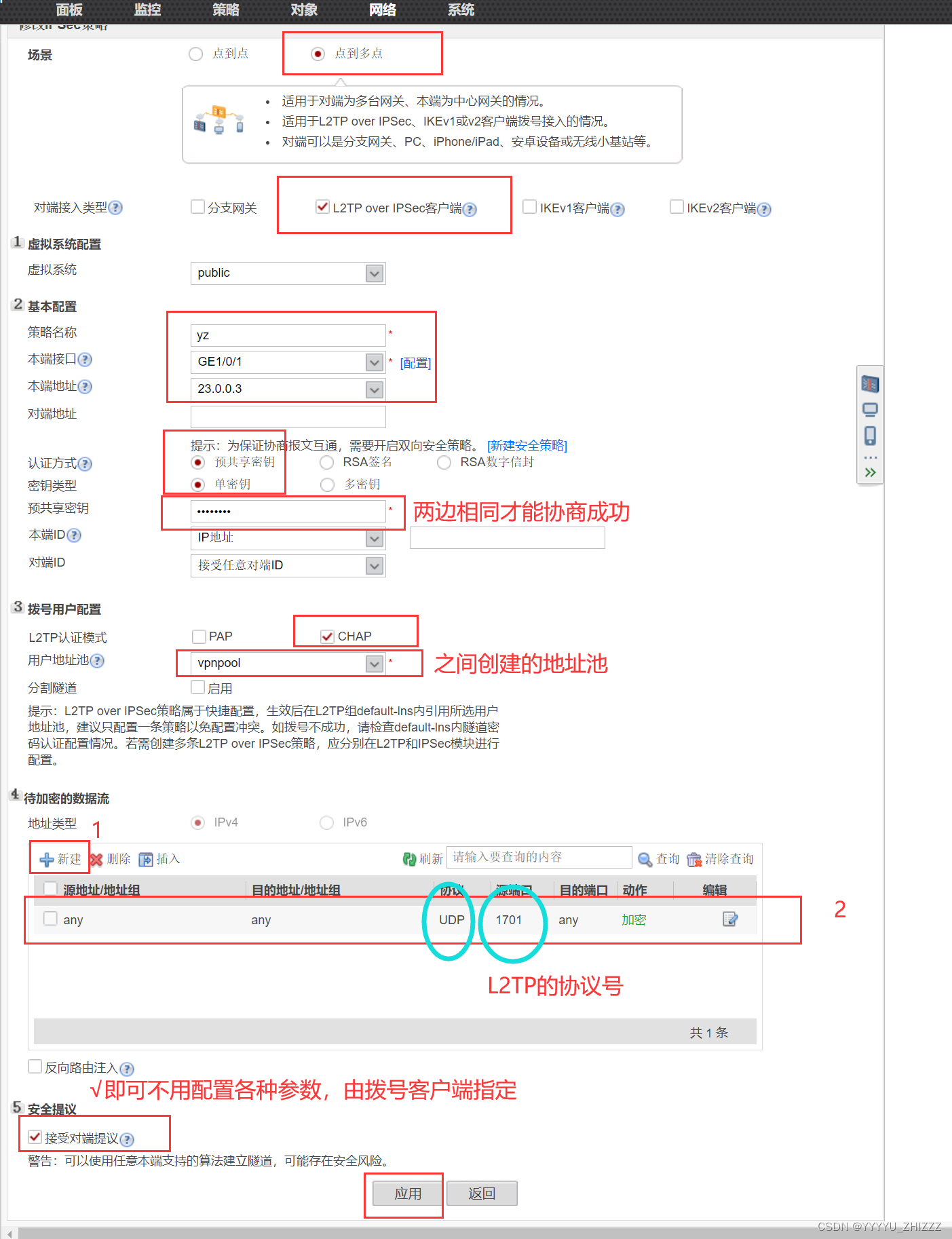

实验采用client直接拨号到LNS,注意一一对应,密码一致。认证域先用默认,后面配置

服务器地址意思是作为用户拨号进来从vpnpool分配到的地址的网关,所以服务器地址应该与用户地址池vpnpool中的地址在一个网段。vpnpool地址池可以随意设置,但是不要跟其他地址冲突。

应用

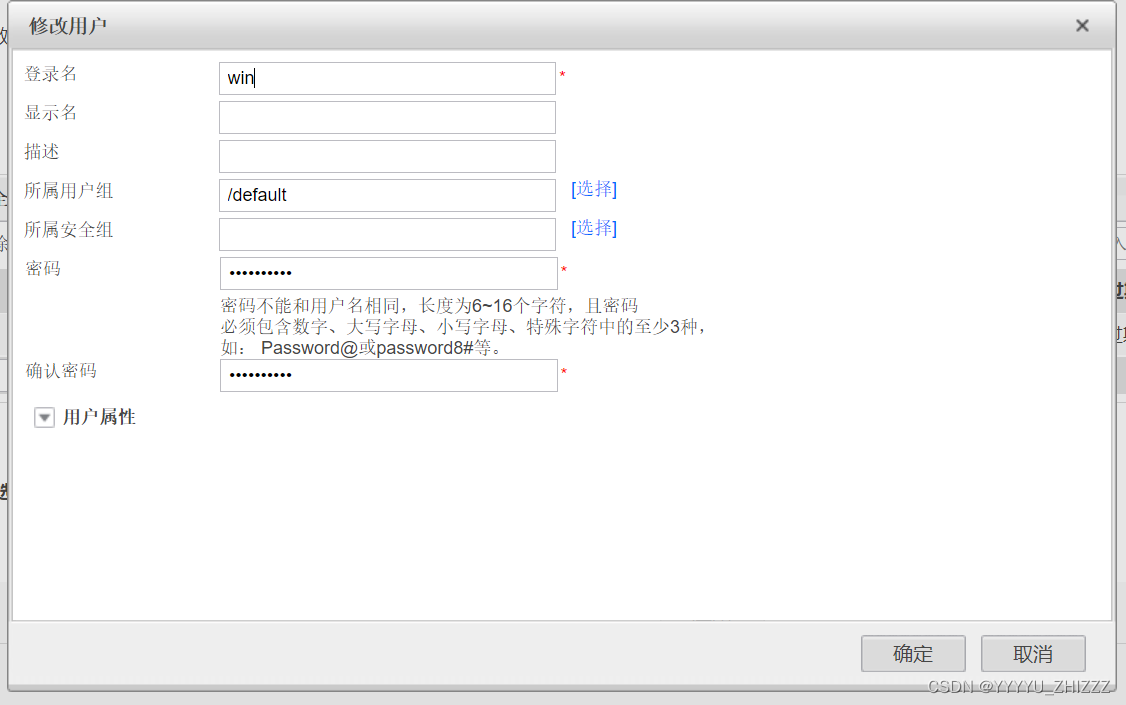

认证域defaullt内新建 账号和密码,作为拨号用户接入的认证,拨号用户使用认证域内账号密码登录。也可以使用模板批量导入用户账号密码。

应用

想不影响上网也能做实验,那就添加明细路由(桥接Cloud2的虚拟网卡记得设置网关)

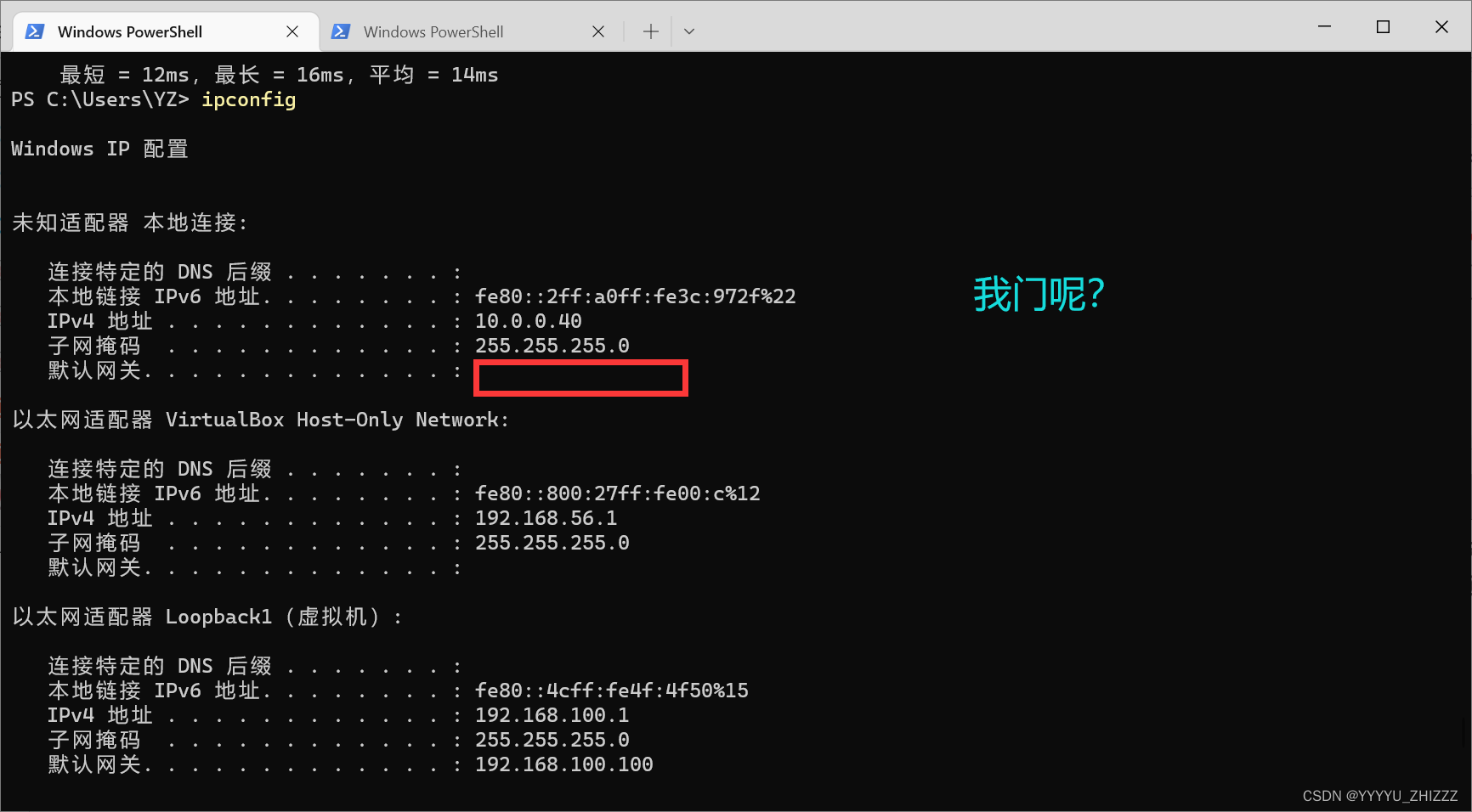

拨号成功会多一个本地连接的网卡,地址正是vpnpool地址池中地址,网关正是刚刚配置的服务器地址(10.0.0.1/24)。

此时真机 ping 对端PC2 内网成功通信。

但是真机 ping ISP公网2.2.2.2失败了,也就是和正常上网冲突了,发生了什么。

查看路由表其实可以发现,默认路由的下一跳变成了10.0.0.1,即访问公网的流量也从这里发出去,当然不通了。我们需要的默认路由网关是192.168.100.100

,也就是真机的网关AR1的GE0/0/0接口

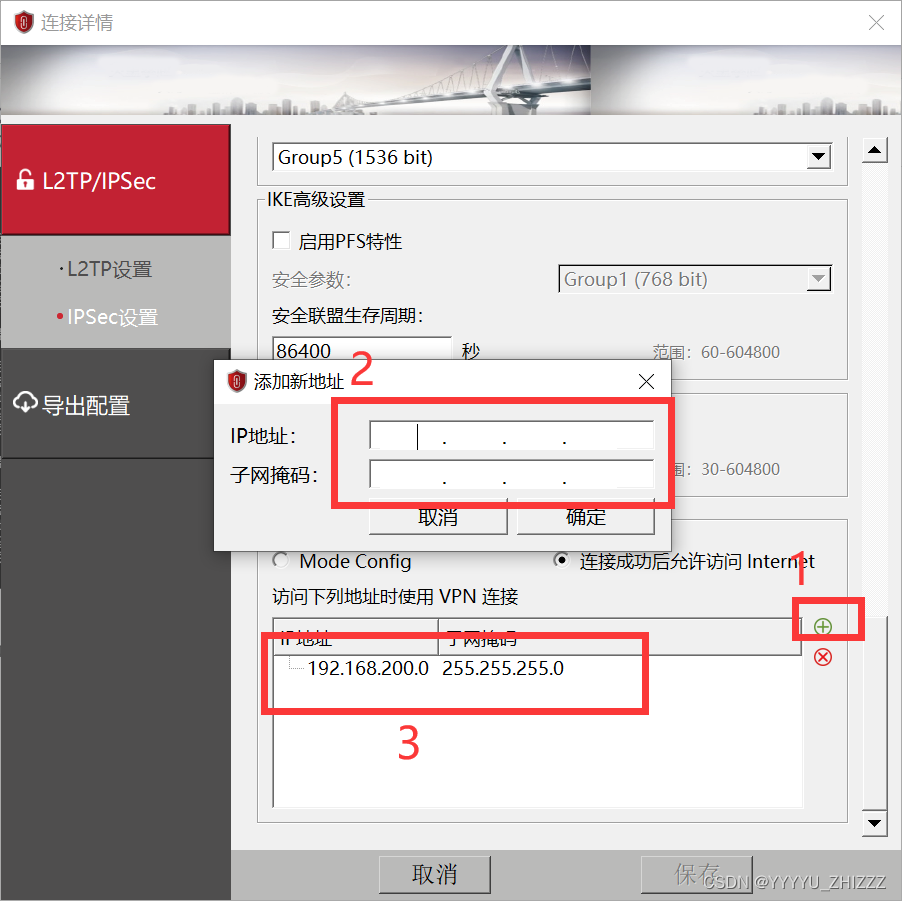

解决不能访问公网问题,勾选允许访问互联网

再次ping 公网2.2.2.2

问题再次出现,访问ISP网络正常了,但是访问PC2失败

tip:测试ping ISP的2.2.2.2时,如果没有清除其他网卡网关,记得去往2.2.2.2的添加明细路由。

查看可以发现网关消失

既想访问公网又想访问PC2的内网解决办法

添加对端内网IP地址

从注明的访问下列地址时使用VPN连接看出,访问PC2内网时使用VPN,访问其他走公网,原理是什么呢?

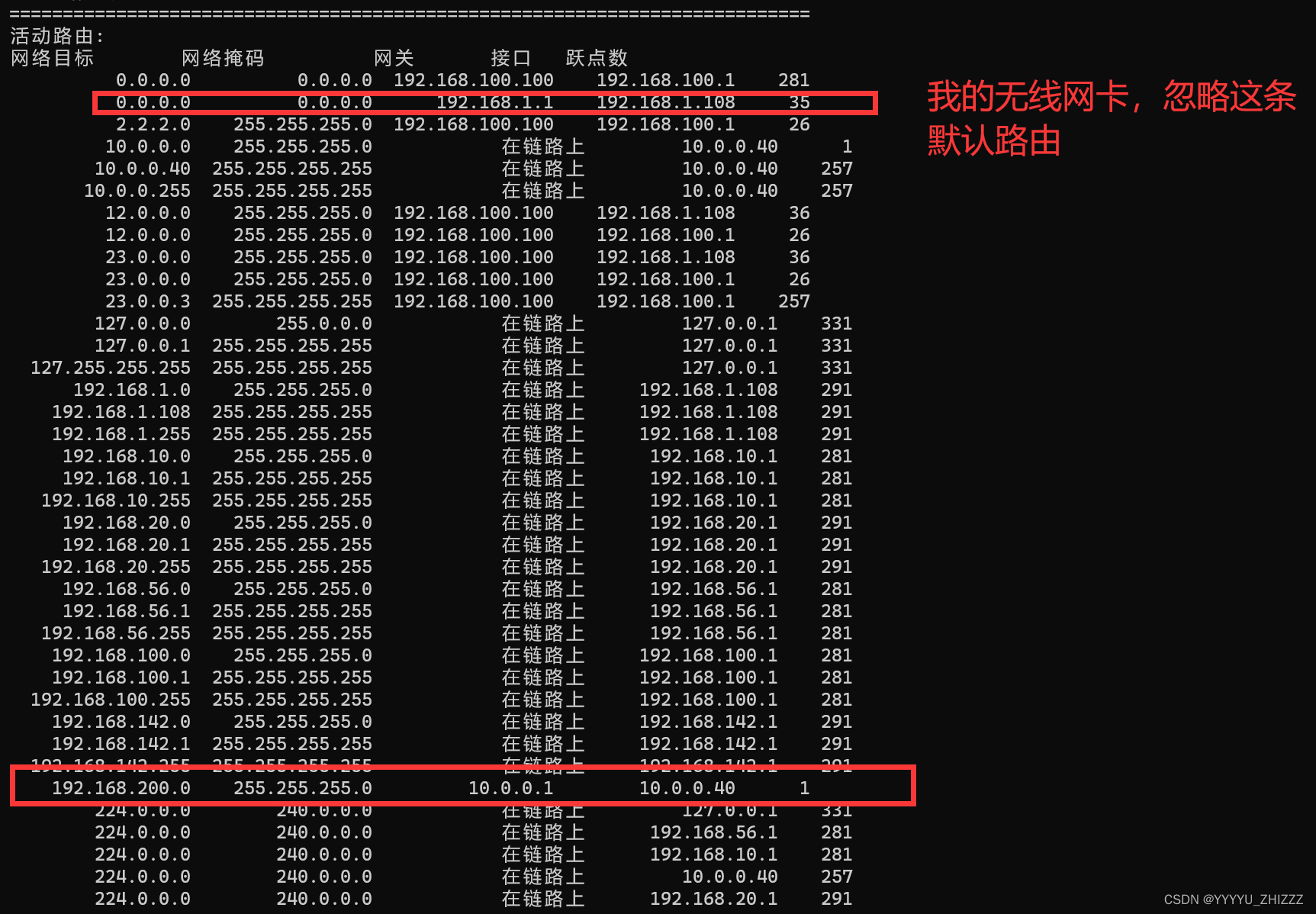

由于写了访问ISP的明细路由,请忽略无线网卡的默认路由。

注意第一条默认路由,意为此PC访问ISP的网关为192.168.100.100,正是AR1的GE0/0/0地址。

再看:最后一条路由,指明了真机想访问PC2内网从10.0.0.1这个地址出去,这不正是真机拨号时设置的服务器IP(网关IP,不是LNS服务器IP),也就是真机拿到vpnpool中 IP的网关了

所以上一步添加IP的作用是在我们真机上添加了一条静态路由

正是两条路由作用让真机来去自如,当然了,我说的是在只有192.168.100.100这个网卡有网关条件下,所以如果其他网卡也有网关那就不能忽略我添加的三条明细路由的作用

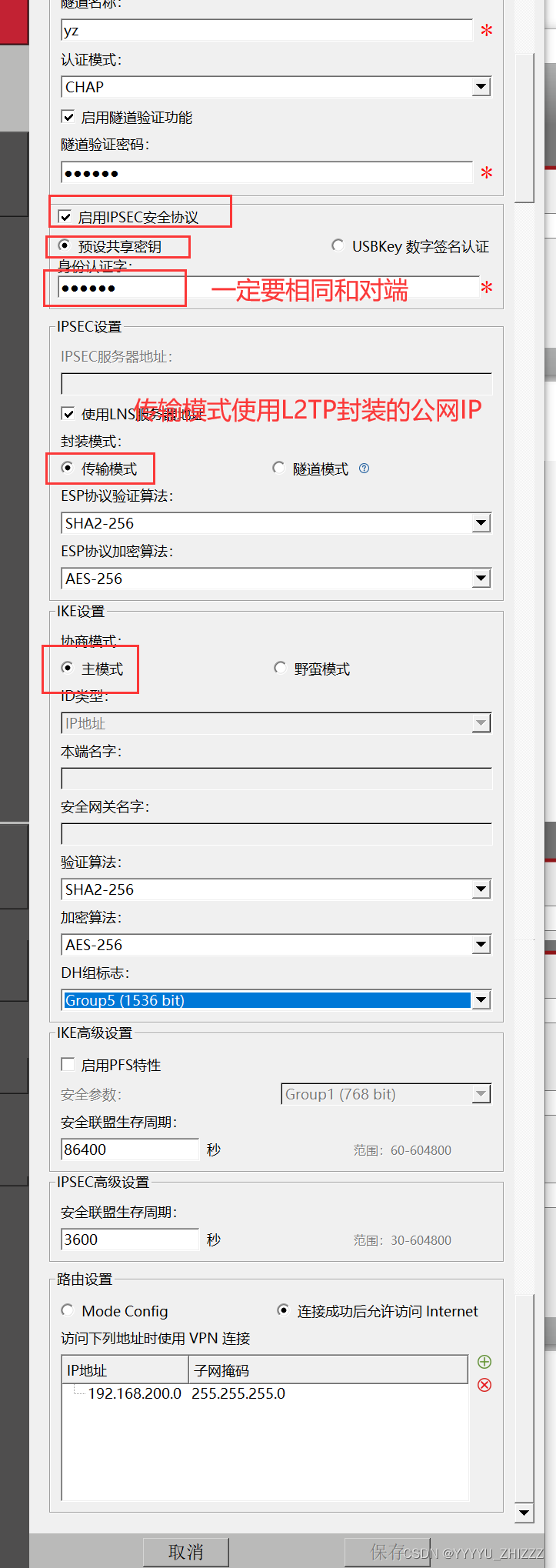

即使隧道建立成功,但是L2TP本身无加密功能,在复杂的公网还是不够安全。

此时就要请大哥IPsec为其提供加密

称为L2TP over IPsec

9586

9586

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?